Sanità: dati dei pazienti a rischio tra AI e cloud personali

L'89% delle violazioni di policy nel settore sanitario riguarda dati regolamentati. AI generativa, shadow IT e app cloud personali amplificano il rischio di esposizione.

L'89% delle violazioni delle policy sui dati nel settore sanitario riguarda dati regolamentati: una percentuale quasi tre volte superiore alla media del settore (31%). Inoltre, il 32% degli operatori sanitari utilizza account personali di GenAI in ambito lavorativo, spesso fuori dalla visibilità dei team di sicurezza. Sono le cifre più significative del Threat Labs Report: Healthcare 2026 di Netskope, formulato sulla base della telemetria di organizzazioni sanitarie globali protette con la piattaforma proprietaria.

Il report fotografa un settore in piena trasformazione digitale, che è storicamente tra i bersagli preferiti del cybercrime e che deve fare i conti con la crescente adozione di strumenti di AI generativa e il persistente abuso delle applicazioni cloud. I fenomeni si sommano, amplificando il rischio di esposizione dei dati clinici e delle informazioni sui pazienti soggette a normativa.

Partecipa agli ItalianSecurityAwards 2026 ed esprimi il tuo voto premiando le soluzioni di cybersecurity che reputi più innovative

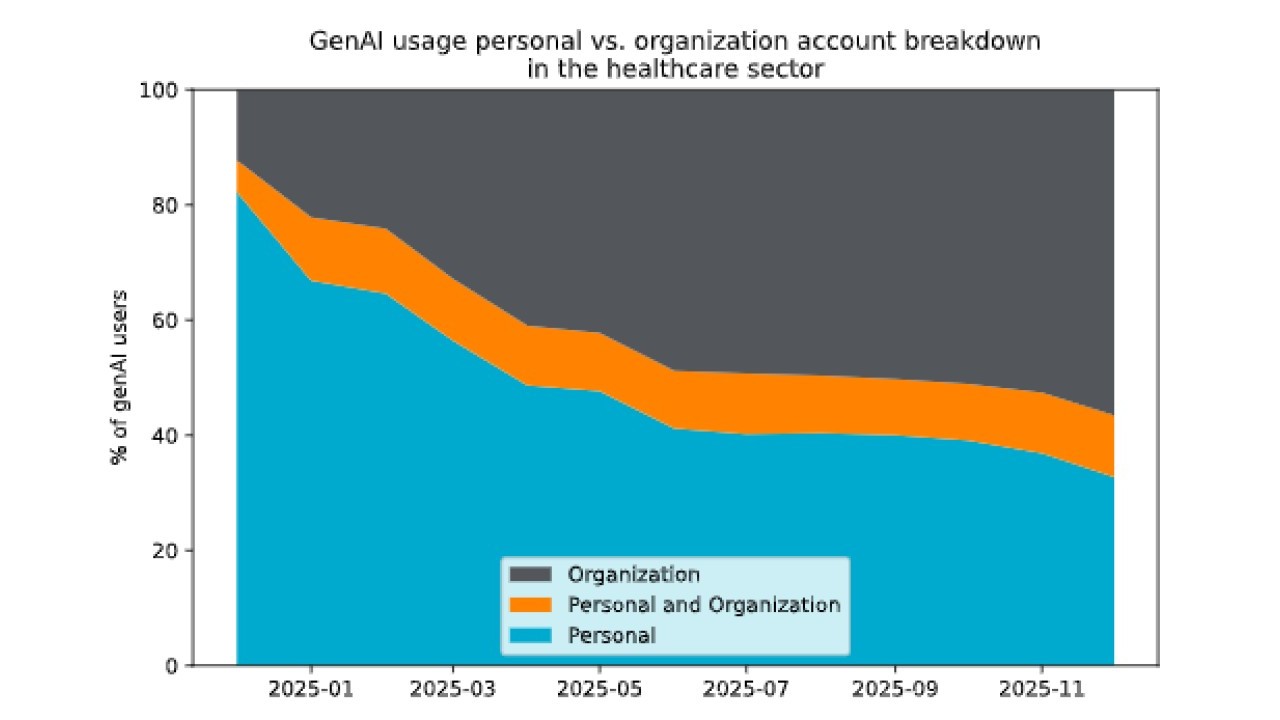

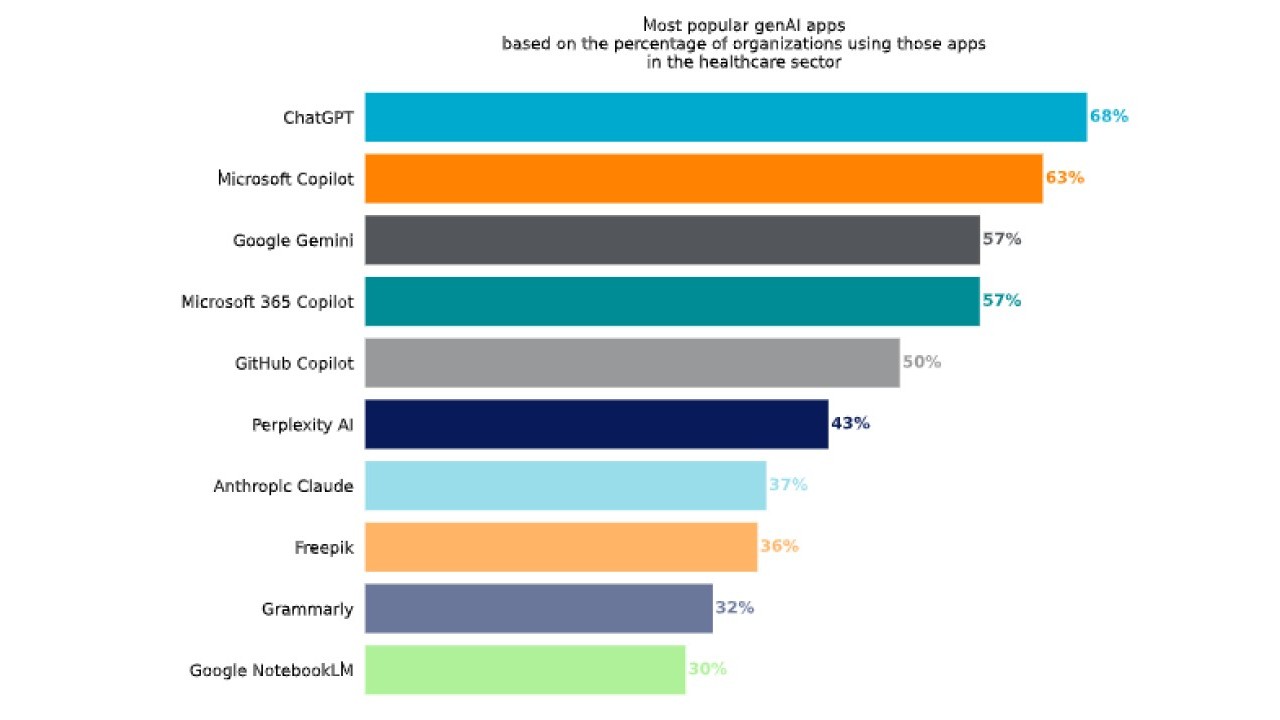

Il capitolo sull'adozione della GenAI descrive un cambio di passo significativo rispetto all'anno precedente. La percentuale di lavoratori sanitari che utilizza account personali di GenAI per motivi di lavoro è scesa dall'82% al 32%, mentre l'adozione di soluzioni gestite dalle organizzazioni sanitarie è salita dal 12% al 56%. La connessione fra i due dati dimostra i vantaggi di governance che si ottengono regolamentando gli strumenti di lavoro anziché vietandoli. La percentuale residua di Shadow AI dimostra che il settore sta spingendo verso la formalizzazione dell'uso dell'AI, ma non ha ancora raggiunto un livello di controllo sufficiente.

Sul fronte delle violazioni delle policy, a dominare il quadro sono i dati regolamentati, ovvero cartelle cliniche, referti e informazioni mediche. Le violazioni legate all'uso della GenAI rappresentano l'89% degli episodi, contro una media globale del 31%. La stessa distribuzione si ritrova nelle violazioni legate alle applicazioni cloud personali, dove i dati regolamentati arrivano all'82% degli incidenti, mentre codice sorgente e proprietà intellettuale si fermano al 5% ciascuno. Questa concentrazione è una caratteristica strutturale del settore sanitario: i dati trattati quotidianamente (anamnesi, referti, dati biometrici, informazioni di diagnosi e terapia) sono per loro natura soggetti a normative stringenti come l'HIPAA negli Stati Uniti o il GDPR in Europa, e la loro esposizione accidentale espone le organizzazioni a sanzioni severe e danni reputazionali.

Un fronte emergente che il report mette in evidenza è quello dell'AI agentica e dell'integrazione tramite API. Nel settore sanitario, quasi due organizzazioni su tre rilevano traffico API verso OpenAI (63%) e AssemblyAI (62%), mentre oltre un terzo (36%) verso Anthropic. Questi dati indicano che l'integrazione della GenAI avviene sempre più attraverso connessioni dirette a modelli cloud esterni, incorporate nei sistemi clinici, amministrativi e operativi. Questo tipo di integrazione è meno visibile delle applicazioni SaaS tradizionali e richiede un monitoraggio specifico del traffico API per essere governata correttamente. La mancanza di visibilità su questi flussi rappresenta un rischio concreto che i dati sensibili transitino verso provider AI esterni senza che i team di sicurezza ne siano consapevoli.

Parallelamente all'evoluzione dell'AI, gli attaccanti continuano a sfruttare la fiducia che gli utenti ripongono nelle piattaforme cloud più diffuse. Nel periodo analizzato, Azure Static Web Apps, GitHub e Microsoft OneDrive sono risultate le tre piattaforme abusate più di frequente per la distribuzione di malware nel settore sanitario: rispettivamente l'8,2%, l'8% e il 6,3% delle organizzazioni ha rilevato tentativi di download di malware da queste applicazioni. La logica è la stessa già osservata in altri report di settore: gli attaccanti caricano file malevoli su piattaforme legittime e ampiamente usate, contando sul fatto che i controlli di sicurezza perimetrali tendano a fidarsi del traffico proveniente da provider cloud affidabili. Il malware arriva così all'endpoint mascherato da contenuto attendibile, prima che i provider possano rimuoverlo.

Sul fronte delle applicazioni cloud personali, il report segnala un problema di governance ancora aperto. Nonostante il trend positivo sull'adozione di strumenti gestiti, l'uso di account personali in ambito lavorativo rimane diffuso. Oltre la metà delle organizzazioni sanitarie (56%) che ha implementato policy di controllo ha bloccato il caricamento di file su Google Drive personale, seguita da Google Gmail (39%) e OneDrive (30%). Questi dati indicano quanto sia frequente il tentativo degli utenti di trasferire dati su canali non gestiti, spesso senza intenzioni malevole, ma con effetti potenzialmente gravi in termini di compliance.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Antroppomorfix

01-06-2026

Protezione immediata contro le vulnerabilità sfruttate

29-05-2026

APT: in Europa Corea del Nord e Russia sono in fermento

29-05-2026

Il SOC agentico risponde alle minacce in 89 secondi

29-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab