Categoria

Tecnologie/Scenari

Tecnologie/Scenari

Cyberspionaggio: la catena di attacco che potrebbe arrivare in Europa

Due attacchi mirati contro enti governativi cambogiani mostrano una combinazione di strumenti già presenti nell'arsenale di gruppi che operano in Europa, ma mai assemblati in una catena analoga. Conoscerla…

Sovranità dei dati: Netskope estende la copertura a 24 Paesi

L'espansione dell'infrastruttura NewEdge Network stabilisce un nuovo benchmark per il supporto SASE ai requisiti di data sovereignty, con validazione di terze parti e prestazioni ottimizzate per i workload…

Check Point presenta AI Defense Plane per la protezione dell'AI

Un nuovo framework di sicurezza affronta il gap tra strategia e architettura, focalizzandosi in tempo reale su dipendenti, applicazioni e agenti autonomi.

Se l'attaccante è uno Stato, il piano IR classico non regge

APT contro cybercrime: ecco perché i piani di incident response tradizionali non sono adeguati per affrontare attaccanti che entrano nei sistemi con credenziali valide, usano i tool legittimi e restano…

GenAI security: in Italia l’adozione accelera, ma protezione è al palo

Solo il 9% delle organizzazioni italiane ha una strategia di AI Security operativa. L'86% non ha budget dedicati, il 97% nessun processo DevSecOps.

L'IA accelera lo sviluppo di malware che elude gli EDR

Un framework offensivo usa agenti AI, Cursor IDE e Claude Opus per sviluppare e testare tecniche di bypass degli EDR di Sophos, CrowdStrike e Microsoft Defender.

ISA 2026: aperte le votazioni, 21 categorie per scegliere il meglio della cybersecurity italiana

Fino al 20 luglio è possibile votare i vendor che intendete candidare nelle 21 categorie degli Italian Security Awards 2026. Ecco categorie e novità rispetto all'edizione precedente.

Servizi finanziari: aumentano le intrusioni, l'Europa piace al cybercrime

Il settore finanziario registra un'impennata delle intrusioni interattive: ransomware, spionaggio economico e furto di criptovalute sonio i rischi maggiori per banche, assicurazioni e fintech.

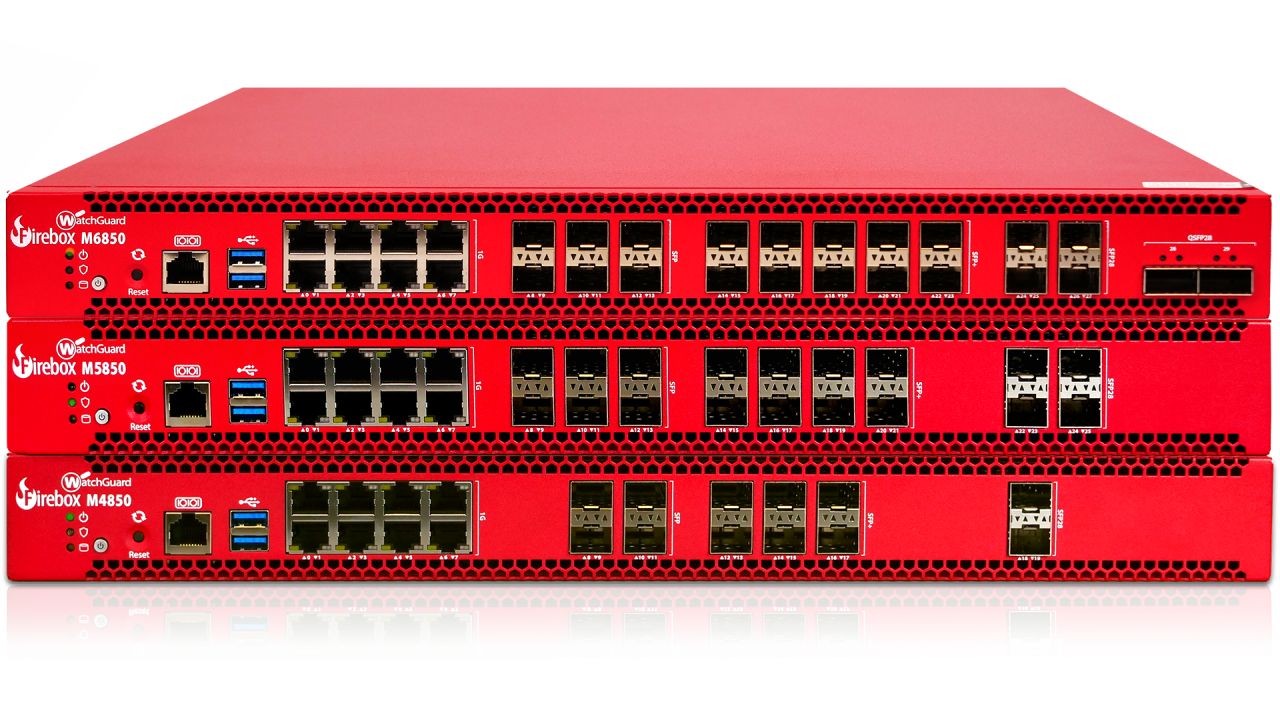

Nuovi firewall enterprise: prestazioni elevate, gestione semplice

Tre nuovi modelli rackmount per MSP e organizzazioni enterprise con connettività fino a 100G, slot di espansione OCP 3.0, alimentatori ridondati e ventole hot-swap. Disponibili subito.

Nuovi agenti AI per validare le esposizioni prima degli attaccanti

Check Point lancia Agentic Exposure Validation, una funzionalità di Exposure Management che usa agenti AI per verificare se le vulnerabilità sono davvero sfruttabili, con prove concrete per i team di…

+188% degli attacchi NFC relay contro gli smartphone

Nei primi quattro mesi del 2026, gli attacchi basati su NFC contro dispositivi Android sono più che triplicati. Lo schema prevalente è ora quello dell'NFC inverso, più difficile da individuare.

Allucinazioni AI e l’impatto reale nelle operazioni IT

Una indagine di mercato rivela che il 68% dei professionisti IT ha individuato output errati dell'AI con potenziale impatto operativo.

Threat actor cinese sbarca in Europa grazie all'AI

I ricercatori di Proofpoint documentano l'espansione di un gruppo cybercriminale cinese, che ha avviato attacchi contro Regno Unito, Germania e Italia con quattro famiglie di malware sviluppate a tempo…

Ambienti OT: come calcolare il costo dei potenziali downtime

Per realizzare ambienti di tecnologia operativa (OT) resilienti occorre prima di tutto conoscere l’impatto economico dei potenziali fermi produttivi. Da qui si parte per valutare le migliori strategie…

Falso installer di Claude Code distribuisce un infostealer invisibile

Un installer contraffatto di Claude Code sfrutta il SEO poisoning per colpire chi si avvicina per la prima volta agli strumenti AI. La catena d'attacco è composta da sei stadi pensati per aggirare ogni…

Veeam porta tre agenti AI alla gestione operativa della privacy

Consent Agent, Data Subject Request Agent e Assessment Agent automatizzano conformità, consenso e governance AI nella DataAI Command Platform.

Cybersecurity nella Pubblica Amministrazione: quattro mosse concrete oltre le buone intenzioni

La PA italiana è sempre più esposta agli attacchi cyber: identità digitali, asset, ripristino e supply chain sono le quattro priorità operative per garantire continuità ai servizi.

Zscaler acquisisce Symmetry Systems per governare le identità degli agenti AI

La tecnologia Access Graph di Symmetry Systems mappa le connessioni tra identità, applicazioni e dati: integrata in Zero Trust Exchange, gestisce su larga scala le comunicazioni degli agenti AI.

Antroppomorfix

L’orrore ben vestito dell’Artifictional Intelligence. Minisaga tragicomica in più puntate. Puntata I: Funnellio Returno Marketax Jr. e la nascita dei Minion antroppomorfici

Protezione immediata contro le vulnerabilità sfruttate

La nuova soluzione di Proofpoint trasforma in meno di 35 secondi l'intelligence sugli exploit in protezione operativa.

APT: in Europa Corea del Nord e Russia sono in fermento

L’Europa sta vivendo una un'escalation senza precedenti di attacchi APT: all’opera più che altro gruppi affiliati a Russia e Nord Corea, ma l’Iran è da tenere c’occhio.

Il SOC agentico risponde alle minacce in 89 secondi

Sophos pubblica i risultati di un anno di AI agentica nel proprio MDR: 52% dei casi gestiti autonomamente, 40.000 clienti e tempo medio di risposta di 89 secondi.

Dal cloud alla Shadow AI: perché la sicurezza delle identità è il vero fattore competitivo

La sicurezza delle identità diventa il vero vantaggio competitivo: tra cloud ibrido, NHI, Shadow AI e pressione sui CISO, la resilienza conta più della prevenzione.

La crittografia delle PMI non reggerà al quantum computing

Le PMI italiane sottovalutano il rischio quantum sulla crittografia: i dati esfiltrati oggi con l'encryption standard potrebbero essere decifrati domani. Alessandro Donelli di SimpleCyb spiega come correre…

L'adozione dell'AI apre voragini nella sicurezza cloud aziendale

Nell'ultimo anno il 77% delle organizzazioni ha aggiornato la strategia di AI security, ma solo il 26% dispone dell'architettura per applicarla; il 78% ha subito incidenti confermati o sospetti legati…

Falso sito ChatGPT distribuisce malware su Windows e Mac

Un sito contraffatto imita la pagina di download di ChatGPT e infetta Windows con uno stealer e macOS con AMOS, progettato per svuotare wallet di criptovalute.

Carnival: quasi 6 milioni di clienti colpiti dal furto di dati

Carnival Corporation ha confermato che il data breach di aprile, attribuito al gruppo ShinyHunters, ha compromesso i dati personali di 5.995.277 persone, inclusi nomi, date di nascita e numeri identificativi.…

Il tempo che Mythos ha tolto alla difesa

Anthropic Mythos non ha cambiato la cybersecurity perché trova vulnerabilità. Ha cambiato la cybersecurity perché comprime il tempo tra la scoperta e lo sfruttamento. La difesa deve fare lo stesso.

Agentic AI e la corsa alle infrastrutture pronte per l’intelligenza artificiale

L’AI agentica diventa operativa e spinge le imprese a investire in infrastrutture, dati unificati e modelli ibridi per sostenere sistemi autonomi su larga scala.

IndraMind Cybersecurity protegge le infrastrutture del Gruppo Arvedi con un SOC H24

IndraMind Cybersecurity ha implementato per il Gruppo Arvedi un servizio di sicurezza gestita H24 basato su SOC, piattaforme SOAR e SIEM, a copertura di tutte le sedi italiane del gruppo siderurgico,…

Abbattuta la botnet Glassworm, prendeva di mira gli sviluppatori

La botnet Glassworm è stata smantellata dal team Counter Adversary Operations di CrowdStrike in collaborazione con Google e Shadowserver Foundation.

In Italia più attacchi cyber ma meno incidenti: le difese funzionano

Nel primo trimestre 2026 gli attacchi crescono del 40%, ma nella stessa percentuale vengono bloccati prima che causino danni. È il segnale che gli investimenti in sicurezza e gli adeguamenti a NIS2 e…

AI e dati regolamentati al centro del rischio europeo

Il 99% delle organizzazioni europee usa già l’AI. I dati regolamentati restano la principale categoria a rischio e rappresentano il 59% delle violazioni rilevate sia nelle applicazioni AI sia in quelle…

L’era dell’AI nella cybersecurity: come affrontare le nuove frontiere di attacchi e difese

L’AI di nuova generazione rivoluziona la cybersecurity: scopre vulnerabilità, genera exploit autonomi e accelera gli attacchi, imponendo difese automatizzate e in tempo reale.

Claude Code si auto-revisiona: arriva il plugin per la security

Anthropic ha pubblicato un plugin per Claude Code che analizza in tempo reale il codice generato dall’AI e ne corregge le falle.

Payload, il ransomware che rende i file irrecuperabili

Payload è un ransomware comparso a febbraio 2026 che cifra i file in modo da rendere il recupero impossibile senza la chiave degli attaccanti. In tre mesi ha mietuto 50 vittime in tutto il mondo.

Cyber insurance in crescita, ma la resilienza resta un miraggio

L'89% dei manager ritiene la propria azienda non adeguatamente protetta. Entro il 2028 il cybercrime costerà 14 trilioni di dollari.

La threat intelligence diventa interattiva e navigabile

I report di Kaspersky sono ora consultabili tramite il Threat Intelligence Portal, con filtri geografici, link agli Indicatori di Compromissione, regole YARA e tecniche MITRE ATT&CK.

CypherLoc, lo scareware che blocca il browser e chiama il finto supporto Microsoft

Un sofisticato kit scareware ha condotto 2,8 milioni di attacchi dall'inizio del 2026. Blocca il browser, evade i sistemi di analisi e spinge le vittime a chiamare numeri di supporto tecnico fraudolenti.…

Gli attacchi AI escono dalla fase sperimentale

A marzo-aprile 2026 l'AI è diventata il nucleo operativo degli attacchi. Un solo operatore ha compromesso nove agenzie governative messicane usando due piattaforme AI commerciali in parallelo, che hanno…

Mythos e i modelli di frontiera cambiano la sicurezza

Zscaler ha testato Mythos di Anthropic e GPT 5.5 Cyber di OpenAI su scenari reali di attacco e difesa. I risultati ridefiniscono cosa significa trovare vulnerabilità e costruire exploit.

QR code che aggirano i filtri email

Una nuova tecnica di phishing usa caratteri di testo per costruire codici QR malevoli, che ingannano le soluzioni di sicurezza basate sull'analisi delle immagini.

ESET accelera sull’innovazione nell’AI con investimenti da 40 milioni di euro per rafforzare la R&D, ma non solo

ESET annuncia un investimento da 40 milioni di euro: obiettivo, ampliare il team R&D, accelerare lo sviluppo di uno stack multilivello di sicurezza AI, una nuova generazione di AI SOC e di modelli AI…

Proofpoint estende DLP e governance a Claude

Proofpoint integra la propria piattaforma con la Claude Compliance API per portare data loss prevention, rischio interno e governance delle comunicazioni direttamente in Claude Enterprise e Claude Platform.…

APT filocinese colpisce enti governativi in Europa con backdoor inedite

Un gruppo APT riconducibile alla Cina ha spostato le operazioni verso l'Europa: ha colpito enti governativi con due nuove backdoor che sfruttano Discord e Microsoft Graph per ricevere comandi e inviare…

Le eccezioni alle policy di sicurezza espongono le aziende

Tutte le aziende hanno concesso almeno un'eccezione alle policy di sicurezza negli ultimi 12 mesi, con effetti diretti sull'operatività aziendale.

WantToCry, il ransomware che cifra i file da remoto senza toccare i tuoi sistemi

Il gruppo WantToCry sfrutta credenziali deboli su servizi di condivisione file esposti in rete per sottrarre e cifrare i dati delle vittime senza installare nulla sui loro sistemi. I dispositivi esposti…

Il tempo del semplice rilevamento è finito: con Mythos cambia tutto

Con modelli come Claude Mythos che identificano migliaia di zero-day in una notte, la difesa perimetrale è obsoleta. Il recovery automatizzato diventa l’unica strategia sostenibile

Claude Code, secondo bypass della sandbox in sei mesi

La seconda falla nella sandbox di Claude Code permetteva l'esfiltrazione di credenziali e dati sensibili. Anthropic l’ha corretta ad aprile senza advisory né CVE, la pressione si fa sentire.

Pwn2Own Berlino 2026: record da 1,3 milioni per 47 zero-day

La competizione di hacking etico della Zero Day Initiative ha premiato 47 falle inedite in Windows, Exchange, VMware e tool AI; il team taiwanese ha vinto 505.000 dollari e il titolo di Master of Pwn.

Un test all’anno? Non è una strategia di resilienza

Molte aziende falliscono il ripristino perché si fidano troppo dei test periodici. La resilienza richiede verifiche continue, cleanroom, MTCR e prove reali di recuperabilità.

Quando la fiducia è meno netta: ripensare il rischio legato alle terze parti per rafforzare la resilienza aziendale

Le aziende dipendono sempre più da terze parti, aumentando i rischi di violazioni, interruzioni e fuga di dati. Servono Zero Trust esteso e controllo dei dati.

L'AI abbandona il laboratorio: inferenza come workload di produzione

Con sette modelli AI in produzione in media e il 93% delle organizzazioni in hybrid multicloud, l'inferenza diventa infrastruttura critica.

AI come esca, arma e bersaglio: i tre rischi emersi a Kaspersky Horizons

Dalla campagna malware che sfrutta i brand AI più noti all'attacco supply chain su LiteLLM, fino ai rischi dell'AI cognitiva: il quadro presentato a Roma da Kaspersky.

Il gruppo APT cinese che colpisce governi con sei malware

Attivo almeno dalla fine del 2024 contro enti governativi in Sud America ed Europa sudorientale, il gruppo condivide strumenti con cinque cluster APT di matrice cinese già noti.

Palo Alto Networks lancia Idira per la sicurezza delle identità agentiche

La nuova piattaforma PAM di Palo Alto Networks estende i controlli dinamici dei privilegi a ogni identità umana, macchina e agentica, eliminando gli accessi permanenti.

ESET apre filiali in Francia, Paesi Bassi e India

In occasione di ESET World 2026, il vendor europeo annuncia tre nuove sedi dirette e due SOC.

AI in azienda: opportunità o nuova porta d’ingresso cyber?

L’AI oggi accelera la produttività aziendale, ma espone anche a rischi informatici più sofisticati e veloci. Senza strategie di sicurezza adeguate, le imprese diventano vulnerabili a nuovi attacchi. Integrare…

PMI al limite: il 91% teme l'AI e si affida agli MSP

Il 91% delle aziende teme gli attacchi AI e tre su quattro hanno già subito un incidente nell'ultimo anno. Eppure, più della metà non riesce a garantire monitoraggio continuo. I dati di una ricerca WatchGuard…

La sfida della cyber resilienza in trasporti e logistica

Il 68% delle aziende di trasporti e logistica prevede di completare la digitalizzazione entro due anni; il 36% indica la cybersecurity come principale ostacolo al percorso.