Quanto costa il cybercrime alle aziende?

Un report mette in evidenza il costo del crimine informatico per le organizzazioni: cifre da capogiro.

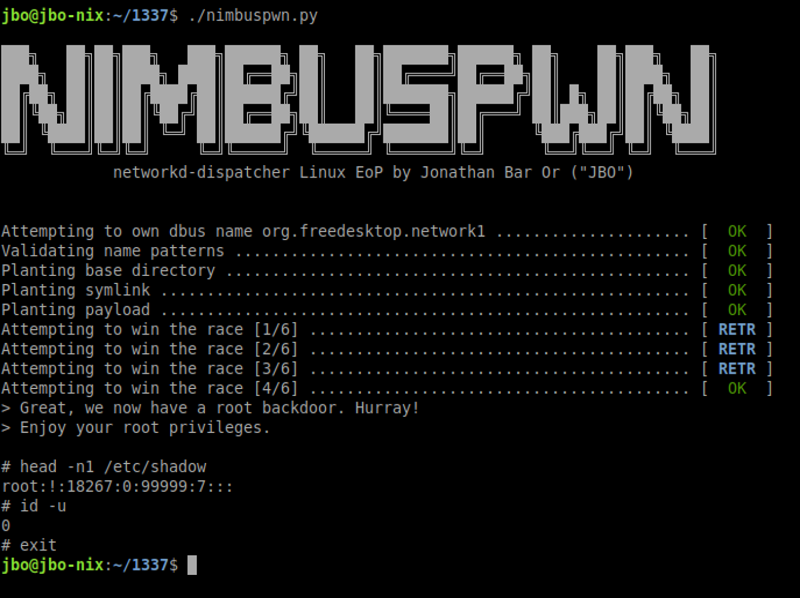

La domanda è lecita, considerato a quanto ammontano le richieste di riscatto e costi nascosti legati agli attacchi. La risposta, secondo l’Evil Internet Minute Report 2021 di RiskIQ, è che incidenti di cybersecurity costano complessivamente alle aziende 1,79 milioni di dollari al minuto. Poi ci sono i casi specifici: un data breach costa mediamente 7,2 dollari al minuto, ma quando il breach riguarda l’ambito sanitario il costo lievita a 13,3 dollari al minuto. Invece, le perdite per l’ecommerce che fanno capo alle frodi online ammontano a 38mila dollari al minuto.

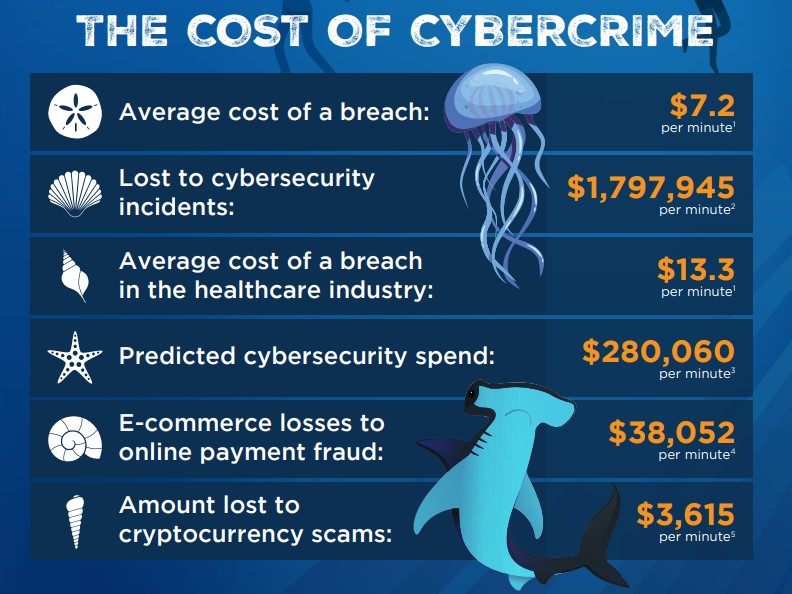

Lo studio riguarda il 2021 e ha preso in considerazione diversi tipi di attività dannose. Risulta che ogni minuto si sono verificate 648 minacce informatiche. Fra quelle più significative, troviamo che ogni minuto vengono compromessi 525.600 record e sono vittime di ransomware in media sei aziende. Ancora, ogni 31 minuti è stato rilevato un host Magecart, ogni 1,7 minuti è stato violato un server Microsoft Exchange vulnerabile e ogni cinque minuti è stata bloccata un'app mobile dannosa.

I ricercatori hanno calcolato anche che la spesa complessiva prevista per la sicurezza informatica è di 280.060 dollari al minuto. Un valore in continua crescita, per fare fronte a un volume e a una varietà di attacchi in costante aumento, che richiedono obbligatoriamente l’uso di strumenti innovativi di contrasto, ma non solo.

I criminali informatici dispongono di tecnologie e minacce sempre più efficaci, ma anche di menti brillanti che le progettano e realizzano. Dall’altra non basta rispondere con soluzioni di difesa avanzate, servono menti altrettanto brillanti per orchestrare la risposta nella maniera più efficace possibile. E l’automazione per fare che la risposta tenga il passo dell’attacco in termini di reattività e velocità di sviluppo.

Ecco che quindi l’investimento deve essere bilanciato fra strumenti e servizi, con la parte dei servizi più accentuata perché è lì che risiede il valore aggiunto. Ed è quest’ultima voce a cui dev’essere riconosciuto il valore maggiore.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

PMI al limite: il 91% teme l'AI e si affida agli MSP

15-05-2026

L’essere umano come simbolo. Una storia di amore.

15-05-2026

Acronis ridisegna la piattaforma: AI, infrastruttura e partner

14-05-2026

In Italia 2.492 attacchi a settimana, ransomware in crescita

14-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab