Ransomware 2025: la situazione fra AI, RaaS e nuove strategie

Il report Check Point svela un ecosistema ransomware sempre più frammentato, la crescita di minacce AI-driven, pressione sulle PMI e tripla estorsione.

Ecosistema RaaS sempre più frammentato, calo della cifratura dei dati a favore della minaccia di divulgazione degli stessi per costringere al pagamento del riscatto, negoziazioni sempre più supportate dall'AI e da servizi innovativi. Sono questi alcuni degli elementi chiave che caratterizzano l’evoluzione degli attacchi ransomware presentata da Check Point nel suo report sul secondo trimestre del 2025. La fotografia raffigura un settore in rapido mutamento, costretto ad adattarsi costantemente alle pressioni delle indagini serrate delle Forze dell’Ordine, alle evoluzioni delle tecnologie difensive e alle contromosse delle vittime.

Procedendo per ordine, l’ecosistema del Ransomware-as-a-Service si è profondamente frammentato a seguito di uno dei più imponenti “shakeup” registrati negli ultimi anni. Gruppi storici come RansomHub, LockBit e Cactus hanno cessato le proprie attività o comunque hanno interrotto la pubblicazione di nuove vittime sui propri siti di rivendicazione. Questo cambiamento ha sortito l’effetto immediato di ridurre significativamente gli attacchi ransomware dichiarati su siti di leak (-6% rispetto alla media degli ultimi 12 mesi).

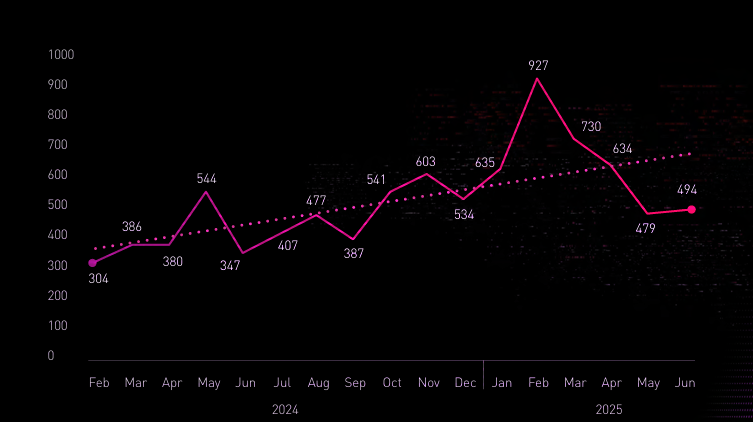

Numero complessivo delle vittime di ransomware segnalate, per mese

Numero complessivo delle vittime di ransomware segnalate, per mese

Le novità più rilevanti

L’analisi evidenza però che la minaccia non si è ridimensionata, è semplicemente evoluta in un nuovo scenario in cui realtà come Qilin hanno raddoppiato la propria attività rispetto ai trimestri precedenti. Il sopraccitato Qilin è un chiaro esempio della ventata di novità a cui gli analisti stanno assistendo: gli attaccanti scatenano attacchi DDoS mirati a paralizzare le operazioni delle vittime, usano contenuti generati dall’AI per simulare negoziatori o giornalisti e supportano gli affiliati con toolkit pensati per generare pressioni legate all’ambito normativo, ad esempio con finti esposti alle autorità fiscali o legali.

Ci sono poi esponenti emergenti come DragonForce che hanno istituito veri e propri cartelli in cui gli affiliati possono operare in semi-indipendenza, pur usufruendo dell’infrastruttura del gruppo. Con questa strategia si accelera il ricambio dei marchi, proliferano nuove sigle e la tracciabilità delle attività criminali da parte degli analisti annaspa sempre di più. DragonForce vieta agli affiliati (almeno nelle dichiarazioni pubbliche) gli attacchi al settore sanitario, al posto dei quali predilige una politica business-oriented che si concretizza negli attacchi contro obiettivi ad alto rendimento finanziario.

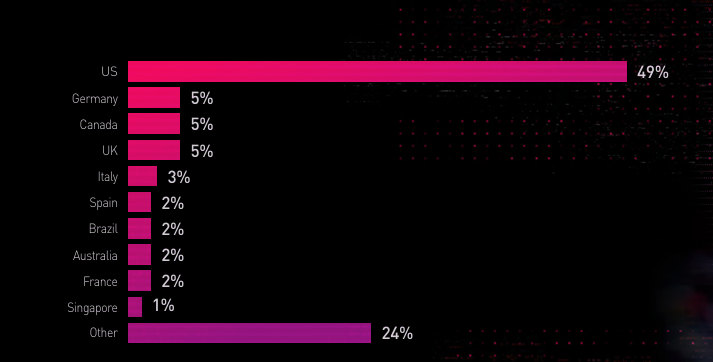

La ripartizione geografica delle vittime

La ripartizione geografica delle vittime

Sul fronte delle estorsioni, l’analisi di Check Point sottolinea la crescente adozione di varianti di tripla estorsione. Non è una novità assoluta perché se ne parla da tempo, ma i casi sono in aumento: oltre a furto e cifratura dei dati, gli attaccanti inviano a clienti, dipendenti o partner delle aziende colpite email che fanno pressione per il pagamento del riscatto, stressando il rischio di diffusione di dati sensibili.

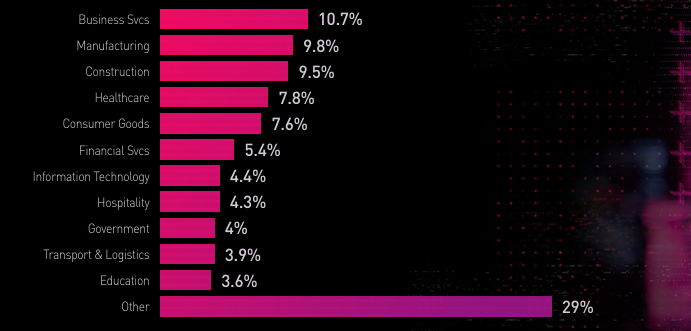

Dal punto di vista geografico, il report evidenzia una forte concentrazione dei casi negli Stati Uniti (circa il 50% dei casi noti), seguiti da Germania (5%), Canada, Regno Unito ed altri paesi occidentali. L’Italia rappresenta il 3% del totale, ma è nel Belpaese che si verifica ben il 10% degli attacchi operati dal gruppo Akira, specializzato nelle attività contro le PMI. Vale la pena ricordare che nel 2025 questo gruppo ha colpito in particolare nel Nord-Est e in Veneto, con almeno 30 PMI coinvolte nei settori manifatturiero, fashion e medico. E proprio l’healthcare è uno dei punti nevralgici più esposti: in generale costituisce il bersaglio per circa l’8% degli attacchi analizzati.

Interessante è la parte del report che riguarda il ruolo dell’AI nel ransomware, che si sta prefigurando sempre più strategico e pervasivo. L’AI consente agli attaccanti di analizzare rapidamente i dati sottratti e focalizzare quelli a più alto valore. Inoltre è una risorsa chiave per la personalizzazione delle tattiche di estorsione e delle negoziazioni, che ormai è per buona parte automatizzata: sono i bot AI a creare i messaggi personalizzati in risposta ai negoziatori, di modo da stressare psicologicamente i decisori e aumentare l’efficacia delle campagne. Questo trend è già in voga presso gruppi come Global Group (alias El Dorado o Blacklock) e trova riscontro anche in numerosi operatori RaaS.

I settori maggiormente colpiti nel secondo trimestre del 2025

I settori maggiormente colpiti nel secondo trimestre del 2025

Infine, sul fronte della pressione normativa, la promulgazione o la valutazione avanzata di divieti di pagamento dei riscatti da parte di Paesi importanti come Stati Uniti e Australia sta contribuendo alla riduzione della profittabilità del ransomware. È un chiaro segnale che la direzione intrapresa è quella corretta. A disturbare le attività criminali sono poi la crescente fiducia nei backup e la qualità delle chiavi di decrittazione offerte dai criminali è in netto calo, il che spinge sempre più vittime a optare per la ricostruzione dei dati anziché nel pagamento dei riscatti.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Protezione immediata contro le vulnerabilità sfruttate

29-05-2026

APT: in Europa Corea del Nord e Russia sono in fermento

29-05-2026

Il SOC agentico risponde alle minacce in 89 secondi

29-05-2026

Dal cloud alla Shadow AI: perché la sicurezza delle identità è il vero fattore competitivo

29-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab