Attacchi crittografati violano il 70% delle aziende

Carichi di lavoro sempre più elevati, minacce sempre più sofisticate e scarsa visibilità sulle stesse aumentano le violazioni.

La mancanza di visibilità aumenta intrinsecamente la vulnerabilità verso gli attacchi cyber. A maggior ragione se si prendono in esame quelli, sempre più diffusi e devastanti, che sfruttano la crittografia per farla in barba ai sistemi di detection e response. Parliamo degli attacchi crittografati, un argomento certo non nuovo, venuto alla ribalta nel periodo pandemico ma in realtà incubato tempo addietro. In sintesi, il codice malevolo viene mascherato con tecniche di crittografia per fare in modo che possa passare indenne ai controlli di sicurezza e centrare obiettivi strategici.

Il recente report The Evolving role of Network Detection and Response (NDR) pubblicato da Vectra AI e frutto delle interviste a 376 professionisti dell'’T, della cybersecurity e del networking responsabili della gestione della sicurezza di rete, mette in luce l’incidenza, gli effetti e i motivi che portano al successo di questo tipo di attacchi. Partiamo con l’incidenza: a quanto emerso dal report, il 70% delle organizzazioni è stata vittima di un attacco che ha utilizzato il traffico crittografato per evitare il rilevamento. E quasi la metà (45%) dei professionisti interpellati ha ammesso di essere stato più volte vittima di attacchi simili.

Partecipa agli ItalianSecurityAwards 2026 ed esprimi il tuo voto premiando le soluzioni di cybersecurity che reputi più innovative

Perché gli attacchi crittografati hanno successo

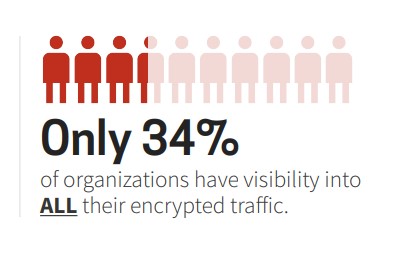

Due terzi (66%) delle organizzazioni non ha ancora visibilità su tutto il traffico criptato, il che le rende altamente vulnerabili a ulteriori attacchi criptati. È questa mancanza di visibilità che concede agli attaccanti troppo tempo per portare avanti i propri piani. Lo confermano le interviste: il 69% dei rispondenti concorda sul fatto che il ritardo tra lo sfruttamento della vulnerabilità e il rilevamento concede agli aggressori troppo tempo per violare una rete.

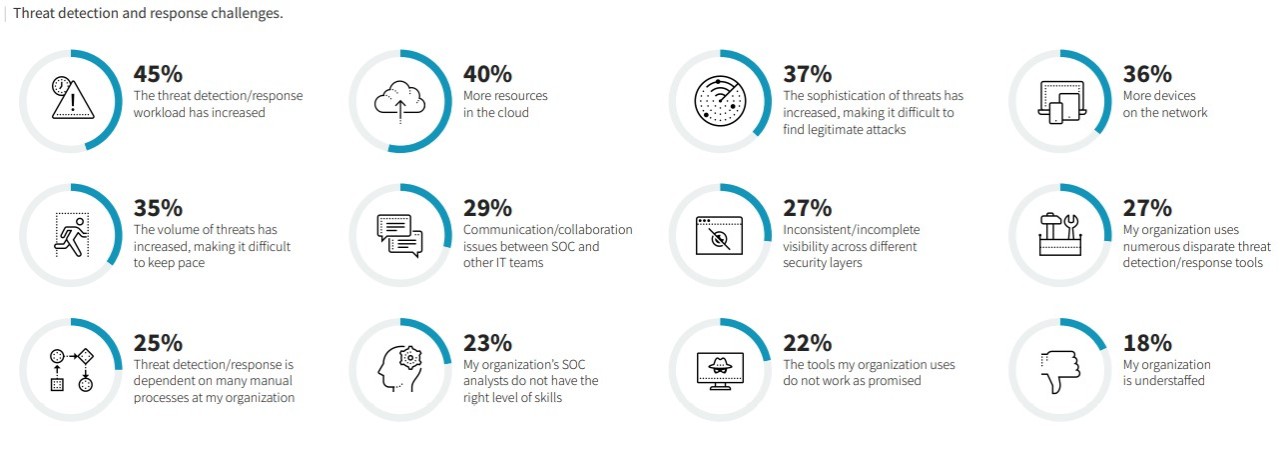

Ritardo che è dovuto in parte ai problemi di comunicazione tra il Security Operation Center (SOC) e gli altri team IT (29%), in parte a un rimpallo di responsabilità. Il 23% ritiene che gli analisti SOC non abbiano il giusto livello di competenze, mentre un intervistato su cinque (18%) punta il dito contro l’organico sottodimensionato. A prescindere da queste affermazioni, l’impressione complessiva è che gli analisti di sicurezza non siano attrezzati per gestire la portata degli attacchi informatici che devono affrontare.

Un compito, quest’ultimo, reso particolarmente difficile dalla trasformazione digitale, che ha ampliato a dismisura la superficie d’attacco. Tanto che il 45% dei professionisti della cybersecurity e del networking ritiene che i workload per il rilevamento e la risposta alle minacce siano aumentati, in parte per la migrazione cloud (40%), in parte (36%) per maggior numero di dispositivi in rete. Quest’ultimo fattore si può serenamente addebitare alla diffusione dell’IoT e all’uso di dispositivi personali promosso dal lavoro ibrido.

Sul tavolo bisogna poi mettere l’effettiva sofisticazione delle minacce, in continua crescita. Il 37% degli intervistati denuncia l’aumentata la sofisticazione delle minacce, mentre il 60% delle PMI ritiene che il rilevamento e la risposta alle minacce oggi siano più difficili, confermando il fatto che le aziende più piccole faticano a tenere il passo con l’evoluzione del panorama della criminalità informatica.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Cyberspionaggio: la catena di attacco che potrebbe arrivare in Europa

10-06-2026

Sovranità dei dati: Netskope estende la copertura a 24 Paesi

10-06-2026

Check Point presenta AI Defense Plane per la protezione dell'AI

09-06-2026

Se l'attaccante è uno Stato, il piano IR classico non regge

09-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab