Esche di fine anno in dono dai cyber criminali

Opportunità di lavoro vantaggiose e bonus di fine anno sono fra le esche che stanno circolando per perpetrare truffe e furti di credenziali.

Con l’arrivo del periodo natalizio è noto che i cyber criminali intensificano le proprie attività sfruttando le tematiche tipiche di fine anno per ottenere attacchi di successo. Proofpoint ha esaminato le tendenze di quest’anno, mettendo in evidenza una varietà di campagne mirate che sfruttano temi quali i bonus aziendali e le opportunità lavorative stagionali.

In particolare, i ricercatori hanno concentrato l’attenzione su campagne di phishing e malware travestite da promozioni o offerte, in cui gli attaccanti si sono spacciati per una compagnia aerea che promuoveva una “promozione per le vacanze invernali”, e comunicazioni aziendali legate ai bonus di fine anno o alle buste paga natalizie.

Nel primo caso i messaggi includevano file eseguibili compressi che, una volta aperti, installavano il malware Remcos RAT. Il volume di messaggi inviati è stato esiguo, ma la campagna ha dimostrato un utilizzo mirato di tecniche per colpire le vittime. Lo stesso vale per la declinazione aziendale, che era invece focalizzata sul phishing di credenziali: i messaggi erano personalizzati con loghi aziendali o di Microsoft e includevano allegati manipolati che contenevano codici QR atti a reindirizzare le vittime a pagine di autenticazione contraffatte, progettate per raccogliere informazioni sensibili come credenziali, token di autenticazione a due fattori e cookie di sessione.

Una tecnica particolarmente rilevante messa in campo in questo periodo è stata l’Adversary-in-the-Middle (AiTM), che sfrutta piattaforme di Phishing-as-a-Service per replicare sessioni di accesso autentiche. In altri casi gli attaccanti hanno fatto uso di file Open Office XML manipolati aggiungendo dati non standard creati appositamente per aggirare i sistemi di rilevamento automatico e le sandbox.

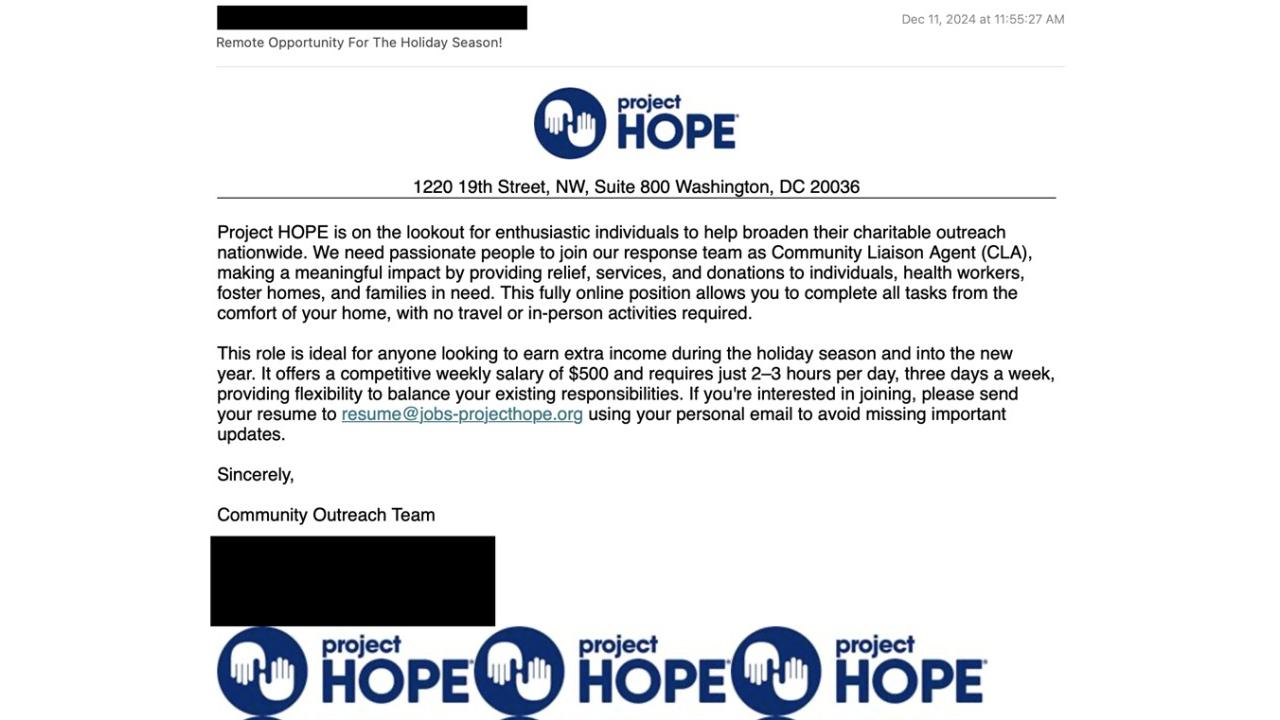

Inoltre, sono state osservate campagne che pubblicizzavano false offerte di lavoro. Un caso specifico ha coinvolto la finta organizzazione no-profit Project HOPE, usata come esca per reclutare falsi “agenti di collegamento con la comunità”. Gli attaccanti hanno tentato di attirare le vittime (per lo più studenti universitari) con promesse di guadagni extra per il periodo natalizio per ottenere informazioni sensibili.

Le informazioni analizzate da Proofpoint confermano una conoscenza approfondita da parte degli attaccanti delle minacce e delle dinamiche comportamentali legate al periodo festivo. Inoltre, sono coerenti con i trend osservati negli anni precedenti. Il consiglio per gli utenti è di diffidare di comunicazioni inaspettate o troppo promettenti, di tenersi alla larga da qualsiasi messaggio che cerchi di generare un senso di fretta e di applicare in generale le regole di buon senso e di cyber igiene.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Claude Code, secondo bypass della sandbox in sei mesi

21-05-2026

Pwn2Own Berlino 2026: record da 1,3 milioni per 47 zero-day

21-05-2026

Un test all’anno? Non è una strategia di resilienza

21-05-2026

Quando la fiducia è meno netta: ripensare il rischio legato alle terze parti per rafforzare la resilienza aziendale

21-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab