Data leak per Intel: online 20 GB di documenti tecnici

È iniziata la pubblicazione di numerosi documenti riservati Intel, ottenuti in un data leak del suo Design Center

È stato messo in circolazione, sulla piattaforma di file sharing Mega, un file da 20 GB che contiene numerosi documenti tecnici riservati di Intel. È stato pubblicato dallo sviluppatore Tillie Kottmann, che già in passato aveva reso pubblici i dati provenienti da altri data leak. La fonte originale dei documenti Intel non è Kottmann, ma un anonimo che li avrebbe ottenuti attraverso un data breach di quest'anno.

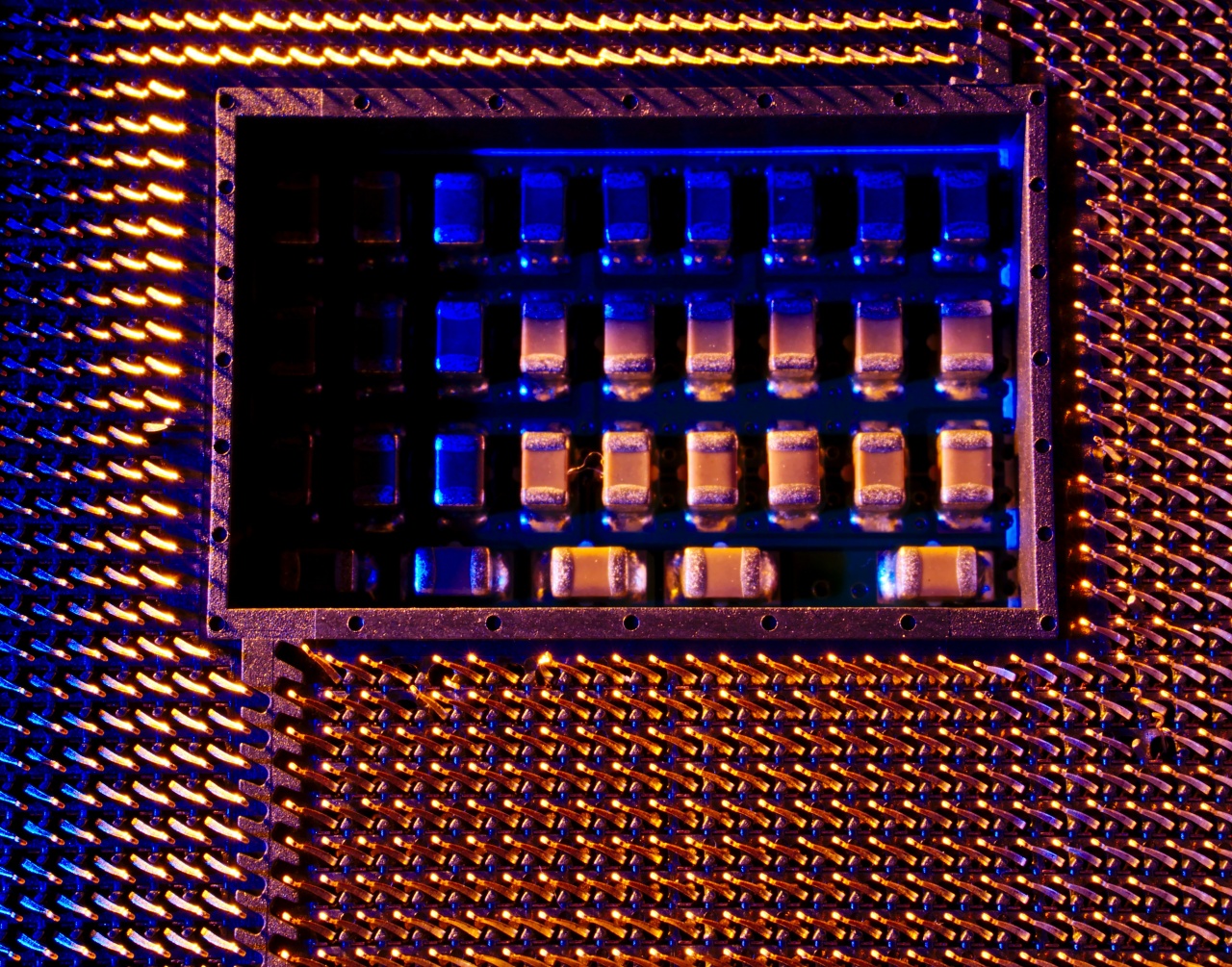

A quanto spiega Kottmann, il file pubblicato è solo il primo di una serie che comprenderà altri documenti riservati Intel. Al momento la documentazione pubblicata riguarda la progettazione e lo sviluppo di diverse famiglie di processori. Nel data leak ci sono progetti, codice sorgente, tool, risultati di simulazioni, roadmap di sviluppo, documenti di marketing. Tutto materiale confidenziale.

La fonte della documentazione, ossia l'hacker ostile che ha violato il sistema che la conteneva, ha spiegato a Kottmann come è avvenuto il data leak. Non sono stati violati i sistemi di Intel: la documentazione è stata sottratta da un server della Content Delivery Network di Akamai. Server che, a quanto è stato raccontato, non era stato messo adeguatamente in sicurezza. Una volta entrati nel server, poi, una non adeguata configurazione dei controlli di accesso ai file permetteva di consultare - e scaricare - qualsiasi documento.

Secondo Intel, che sta investigando sull'accaduto, i documenti coinvolti nel data leak provengono dal suo Resource and Design Center. Un repository di informazioni tecniche che viene consultato da clienti e partner. Ad esempio da chi crea sistemi basati sui chip Intel. O le aziende che devono fisicamente realizzarli. L'accesso al Resource and Design Center avviene ovviamente previa registrazione.

Secondo Intel, che sta investigando sull'accaduto, i documenti coinvolti nel data leak provengono dal suo Resource and Design Center. Un repository di informazioni tecniche che viene consultato da clienti e partner. Ad esempio da chi crea sistemi basati sui chip Intel. O le aziende che devono fisicamente realizzarli. L'accesso al Resource and Design Center avviene ovviamente previa registrazione.

È anche possibile che il data leak non sia stato causato da una violazione dei sistemi. Ma semplicemente da qualcuno che ha accesso al Resource and Design Center - o ha sottratto o scoperto le credenziali giuste per accedervi - e ha scaricato parte del materiale disponibile per poi pubblicarlo online.

In ogni caso il data leak non dovrebbe comprendere informazioni sensibili personali. Un po' per la natura della documentazione sottratta. Un po' perché abitualmente Kottmann, prima di pubblicare i documenti che riceve dalle sue fonti anonime, cerca di eliminarle.

A quanto spiega Kottmann, il file pubblicato è solo il primo di una serie che comprenderà altri documenti riservati Intel. Al momento la documentazione pubblicata riguarda la progettazione e lo sviluppo di diverse famiglie di processori. Nel data leak ci sono progetti, codice sorgente, tool, risultati di simulazioni, roadmap di sviluppo, documenti di marketing. Tutto materiale confidenziale.

La fonte della documentazione, ossia l'hacker ostile che ha violato il sistema che la conteneva, ha spiegato a Kottmann come è avvenuto il data leak. Non sono stati violati i sistemi di Intel: la documentazione è stata sottratta da un server della Content Delivery Network di Akamai. Server che, a quanto è stato raccontato, non era stato messo adeguatamente in sicurezza. Una volta entrati nel server, poi, una non adeguata configurazione dei controlli di accesso ai file permetteva di consultare - e scaricare - qualsiasi documento.

Secondo Intel, che sta investigando sull'accaduto, i documenti coinvolti nel data leak provengono dal suo Resource and Design Center. Un repository di informazioni tecniche che viene consultato da clienti e partner. Ad esempio da chi crea sistemi basati sui chip Intel. O le aziende che devono fisicamente realizzarli. L'accesso al Resource and Design Center avviene ovviamente previa registrazione.

Secondo Intel, che sta investigando sull'accaduto, i documenti coinvolti nel data leak provengono dal suo Resource and Design Center. Un repository di informazioni tecniche che viene consultato da clienti e partner. Ad esempio da chi crea sistemi basati sui chip Intel. O le aziende che devono fisicamente realizzarli. L'accesso al Resource and Design Center avviene ovviamente previa registrazione. È anche possibile che il data leak non sia stato causato da una violazione dei sistemi. Ma semplicemente da qualcuno che ha accesso al Resource and Design Center - o ha sottratto o scoperto le credenziali giuste per accedervi - e ha scaricato parte del materiale disponibile per poi pubblicarlo online.

In ogni caso il data leak non dovrebbe comprendere informazioni sensibili personali. Un po' per la natura della documentazione sottratta. Un po' perché abitualmente Kottmann, prima di pubblicare i documenti che riceve dalle sue fonti anonime, cerca di eliminarle.

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 19

CrowdTour 2026 - Milano

Mag 21

Cloud AI Live Milano

Mag 28

AWS Summit 2026 - Milano

Giu 03

Webinar Red Hat - The GenAI Optimization Triangle: Balancing Cost, Latency, and Accuracy on Kubernetes

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

Nuovo report SOC: gli attaccanti restano 108 giorni in rete

15-05-2026

Le email restano il vettore d’infezione primario

15-05-2026

Spionaggio cinese: Exchange senza patch apre le porte agli attacchi

15-05-2026

L’essere umano come simbolo. Una storia di amore.

15-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab