Luxottica: il cyber attacco ha comportato un data leak

Durante il cyber attacco del 20 settembre contro Luxottica si sarebbe verificato anche un furto di dati. Un tweet dà indicazioni sul bottino.

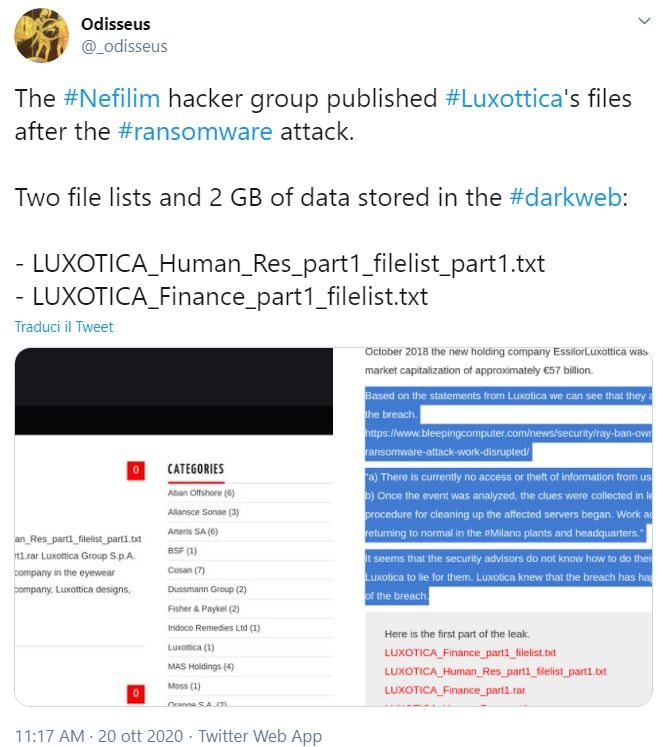

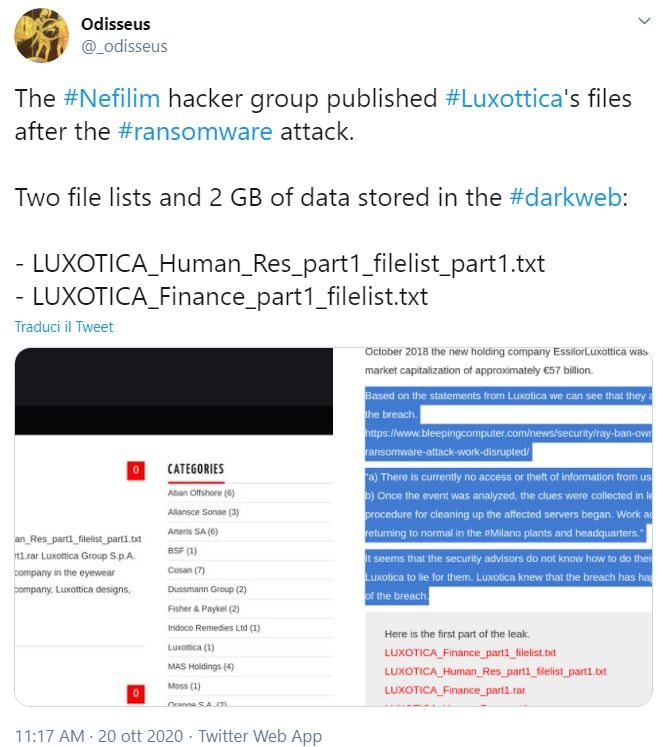

Il cyber attacco che ha bloccato Luxottica non è stato del tutto indolore come sembrava in un primo momento. Un post pubblicato il 20 ottobre su Twitter rivela che il gruppo criminale Nefilim ha pubblicato sul dark web 2 GB di dati che sembrano provenire da Luxottica.

L'autore del post è il ricercatore di sicurezza indipendente Odisseus, che ha diffuso uno screenshot preso dal dark web con un commento sagace dei cyber criminali: "Sembra che i consulenti per la sicurezza non sappiano fare bene il loro lavoro o che Luxottica gli abbia chiesto loro di mentire. Luxottica sa che la violazione è avvenuta e ha ricevuto le prove della violazione".

Sotto ci sono due coppie di file: una fa riferimento alle risorse umane, l'altra al dipartimento finanziario. Al momento ignoriamo quale sia il contenuto nel dettaglio, ma c'è il concreto rischio che siano incluse informazioni personali sui dipendenti e dati sensibili di carattere finanziario.

La notizia del data leak, se confermata, potrebbe cagionare un danno d'immagine all'azienda. È il rischio che si corre in tutti gli attacchi informatici in cui le vittime non hanno saputo tutelare le informazioni in loro possesso. Inoltre, per quanto concerne le ricorse umane, una diffusione di dati dei dipendenti potrebbe significare una violazione dei termini del GDPR, con conseguenti multe a carico dell'azienda come previsto dalla normativa.

Sul fronte finanziario, sarebbe da appurare se i dati rubati potrebbero rivelare strategie aziendali: in tal caso ci sarebbe un possibile danno al business.

Manca l'ufficialità, ma se l'informazione fosse confermata sarebbe un'ulteriore riconferma dell'attacco ransomware e della paternità di Nefilim. Oltre che un grave segnale d'allarme sulle politiche di patching dell'azienda: CVE-2019-19781 fu scoperta da Positive Techology a fine 2019 e la patch fu pubblicata il mese successivo.

L'autore del post è il ricercatore di sicurezza indipendente Odisseus, che ha diffuso uno screenshot preso dal dark web con un commento sagace dei cyber criminali: "Sembra che i consulenti per la sicurezza non sappiano fare bene il loro lavoro o che Luxottica gli abbia chiesto loro di mentire. Luxottica sa che la violazione è avvenuta e ha ricevuto le prove della violazione".

Sotto ci sono due coppie di file: una fa riferimento alle risorse umane, l'altra al dipartimento finanziario. Al momento ignoriamo quale sia il contenuto nel dettaglio, ma c'è il concreto rischio che siano incluse informazioni personali sui dipendenti e dati sensibili di carattere finanziario.

La notizia del data leak, se confermata, potrebbe cagionare un danno d'immagine all'azienda. È il rischio che si corre in tutti gli attacchi informatici in cui le vittime non hanno saputo tutelare le informazioni in loro possesso. Inoltre, per quanto concerne le ricorse umane, una diffusione di dati dei dipendenti potrebbe significare una violazione dei termini del GDPR, con conseguenti multe a carico dell'azienda come previsto dalla normativa.

Sul fronte finanziario, sarebbe da appurare se i dati rubati potrebbero rivelare strategie aziendali: in tal caso ci sarebbe un possibile danno al business.

Geox, Luxottica, Carraro: che cosa succede nel Nord Est dell'Italia? - Molti attacchi informatici si stanno concentrano sul Nord Est dell'Italia. Gli esperti di ESET e Qualys spiegano perché.

Nefilim

Quello di Nefilim è un dettaglio importante. Si tratta di un gruppo criminale che opera da tempo attacchi ransomware, e che è noto per avere sfruttato in diversi episodi le vulnerabilità dei sistemi Citrix e Pulse Secure. Nei giorni successivi all'attacco di Luxottica, gli esperti di sicurezza informatica di Bad Packets avevano rivelato al sito statunitense BleepingComputer che Luxottica aveva in uso un dispositivo Citrix ADX vulnerabile al bug critico CVE-2019-19781.Manca l'ufficialità, ma se l'informazione fosse confermata sarebbe un'ulteriore riconferma dell'attacco ransomware e della paternità di Nefilim. Oltre che un grave segnale d'allarme sulle politiche di patching dell'azienda: CVE-2019-19781 fu scoperta da Positive Techology a fine 2019 e la patch fu pubblicata il mese successivo.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Mag 28

AWS Summit 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ultime notizie Tutto

SentinelOne cresce a due cifre, e punta su GenAI e prevenzione proattiva

06-05-2026

Phishing aggira l'MFA con una tecnica diffusa

06-05-2026

Cyber resilienza nel settore finanziario: detection e risposta in pochi minuti

06-05-2026

Attacco alla supply chain colpisce Daemon Tools: vittime anche in Italia

06-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab