Conti chiude i battenti: non è necessariamente una buona notizia

Conti dismette le attività. Sta costituendo un nuovo modello collaborativo di sottogruppi piccoli, flessibili e sfuggenti, con attività diversificate.

La scorsa settimana è circolata la notizia della chiusura definitiva del gruppo ransomware Conti. L'infrastruttura è offline, i team leader hanno confermato che il brand non esiste più, i pannelli di amministrazione Tor sono chiusi, così come le chat interne. Conti era stato riconosciuto da più parti come il gruppo ransomware più temibile in circolazione sia per il numero di attacchi perpetrati nel 2021, sia come organizzazione criminale nel suo insieme.

Era anche fonte di preoccupazione il suo appoggio dichiarato alla politica del Cremlino, che portava con sé il rischio di forti ripercussioni contro il Paesi dell’Alleanza Atlantica, Italia compresa. Quelli elencati sono alcuni dei motivi per i quali la chiusura delle attività è una buona notizia.

L’appoggio di Conti alla guerra in Ucraina aveva spinto altri criminali informatici – evidentemente di diversa posizione politica - ad attaccare i server di Conti e esfiltrare una parte consistente di dati, che è poi stata resa pubblica. L’ormai celebre Conti Leak ha consentito di vederci chiaro sulla struttura dell'organizzazione criminale, sulle sue TTP e persino sul codice impiegato negli attacchi. Codici usati poi per attaccare lo stesso Conti. Insomma, la commistione con la politica ha reso “tossico” il nome Conti e il prosieguo delle attività così come inquadrate non era più sostenibile.

Da uno a tanti

I gruppi ransomware si sciolgono spesso; mediamente restano in attività per pochi anni, poi scompaiono e gli operatori si dividono in gruppi già esistenti o ne creano di nuovi con alleanze inedite. Questo rimpasto del cybercrime ha anche risvolti negativi per gli investigatori: tutte le persone che si muovevano dietro a un brand (nel caso di Conti svariate decine) si riciclano nell’ampio tessuto impiegatizio del cybercrime, diffondendo know-how e armi, e complicando il lavoro dei ricercatori.

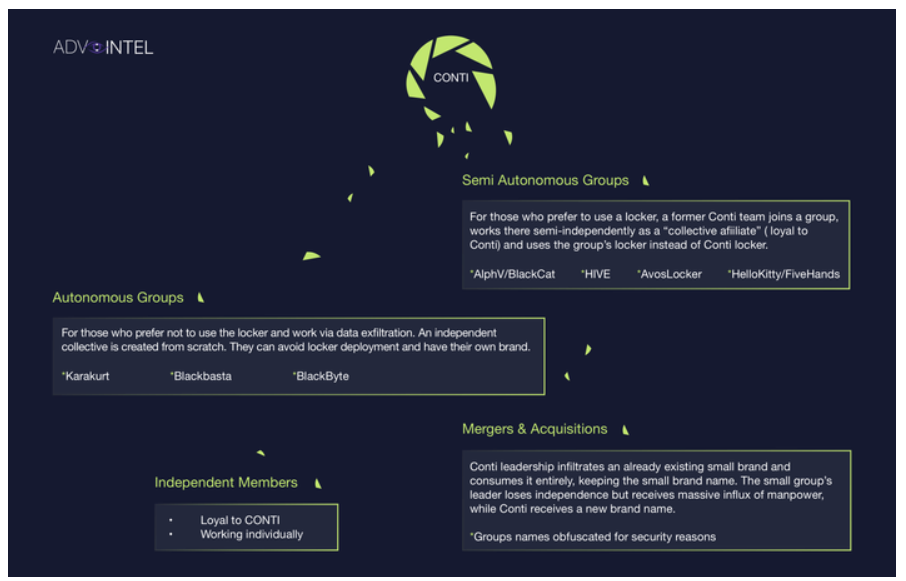

Nel caso specifico di Conti, a quanto pare non ci saranno operazioni di rebrend. Significa che non ritroveremo lo stesso gruppo operativo sotto un altro nome. Stando alle informazioni diffuse da Advanced Intel, che ha diffuso per primo la notizia dello scioglimento, la leadeship centrale di Conti resterà il cuore e l’anima delle attività, che tuttavia saranno ripartite in uno “spezzatino” di gruppi più piccoli, e in quanto tali più flessibili e sfuggenti.

Più nel dettaglio, gli attuali affiliati potranno costituire gruppi autonomi, semi autonomi, o indipendenti. Saranno semi autonomi negoziatori, analisti, pentester e sviluppatori che continueranno a sfruttare locker e i siti di rivendicazione di Conti. Chi preferirà tagliare i ponti con Conti e la sua scomoda posizione politica costituirà gruppi autonomi completamente distaccati dal collettivo originario.

Ci saranno poi nuovi gruppi di ex membri di Conti, che si concentreranno in maniera verticale sull'esfiltrazione dei dati invece che sulla crittografia. Fra questi gli esperti citano Karakurt, BlackByte e il collettivo Bazarcall. Quest’ultimo dettaglio non stupisce: spesso i gruppi ransomware moderni si appoggiano a gruppi terzi per la fornitura di malware per funzioni specifiche come l’accesso iniziale alle reti. L’esfiltrazione in questo momento può fruttare più denaro del blocco delle attività, nel momento in cui le vittime dispongono di backup funzionanti aggiornati per tornare in possesso delle informazioni.

Quello che è certo è che la nuova vita di Conti potrebbe costituire lo spartiacque fra un modello criminale che potrebbe diventare superato nel breve termine e uno del tutto innovativo, con le carte in regola per rivoluzionare il futuro del cybercrime così come lo conosciamo.

Il commento dell'esperto

Sam Curry, Chief Security Officer di Cybereason, propone una chiave di lettura alternativa: "sciogliere la struttura organizzativa del gruppo Conti in sottogruppi specializzati potrebbe essere un’azione finalizzata ad un allineamento con gli scopi nazionali. Le vere cause non sono intuibili, perché solitamente i criminali continuano a perpetrare le loro azioni da criminali anche quando appaiono mandati di arresto e relative ricompense, soprattutto quando un governo nazionale offre loro difesa e la possibilità di operare impunemente".

"Nel complesso però - prosegue Curry - più combatti, più finisci con l’assomigliare al tuo nemico. Questo vale anche per la criminalità informatica: più il gruppo Conti si impegna in attività di hacking, più queste iniziano a riflettere la cultura, la struttura e le funzioni delle imprese, anche se in forma più oscura. Con il passare del tempo Ransomware Inc. è meno simile alle 'gang' e molto più simile ai 'cartelli tra imprese'. Ciò significa che prevede accordi con i partner, ruoli specializzati, R&S e gruppi di marketing simili a quelli aziendali. E poiché Conti sta iniziando a rispecchiare il tipo di business che vediamo tra le aziende legittime, non sorprende che stiano cambiando. Solo il tempo ci dirà dove ritroveremo i membri di questo gruppo nei prossimi giorni e mesi.”

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

L’essere umano come simbolo. Una storia di amore.

15-05-2026

Acronis ridisegna la piattaforma: AI, infrastruttura e partner

14-05-2026

In Italia 2.492 attacchi a settimana, ransomware in crescita

14-05-2026

Identità macchina surclassano quelle umane, in Italia il rapporto è 123:1

14-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab