Sicurezza enterprise e private 5G: il connubio perfetto

L’adozione del 5G può impattare positivamente sulla sicurezza delle reti aziendali, a certe condizioni. Ecco come abbracciare la nuova tecnologia senza brutte sorprese.

Il 5G, ovvero la tecnologia cellulare wireless di quinta generazione e il nuovo standard per le comunicazioni mobile, è ormai rinomata per offrire una minore latenza, un trasferimento dati più veloce, affidabilità più elevate e una maggiore capacità nel supportare un più ampio numero di connessioni rispetto alle piattaforme esistenti per la connettività e le comunicazioni.

E come per qualsiasi innovazione tecnologica, si è fatto un gran clamore e numerose sono le discussioni che ruotano attorno al 5G, ai benefici, ai casi d’uso e ai possibili ostacoli da superare. In particolare, il private 5G sta attirando l’attenzione da parte del mondo enterprise grazie, soprattutto, al livello aggiuntivo di cybersecurity e di privacy dei dati che promette di offrire.

In effetti, la sicurezza rimane una delle priorità nelle agende dei CIO a fronte della continua evoluzione del panorama delle minacce informatiche, delle potenziali lacune delle difese aziendali, introdotte dalle modalità di lavoro ibrido e remoto, per non parlare dell’intensificarsi dei livelli di opportunismo da parte dei cybercriminali. Nel valutare le implicazioni e i benefici del private 5G, NTT crede che ci siano due considerazioni chiave da tenere a mente.

Il 5G è nativamente più sicuro

Dalla nostra esperienza, circa il 70% dei CIO delle aziende nostre clienti con cui ci siamo confrontati concorda che la sicurezza delle reti sia la nota più dolente non adeguatamente indirizzata dalle attuali piattaforme di connettività e di comunicazione. In particolare, la capacità delle loro reti Wi-Fi standard di fornire il livello di sicurezza necessario alla propria organizzazione è stata una preoccupazione per l'80% dei CIO con cui abbiamo parlato. Quando abbiamo chiesto loro quali fossero i principali risultati che speravano di realizzare dall’implementazione del private 5G, il miglioramento della privacy e della sicurezza dei dati vengono considerati tra i top desiderata.

La verità è che le reti Wi-Fi standard, semplicemente, non possono fornire il livello di sicurezza richiesto dalle aziende moderne. La tecnologia private 5G introduce un livello di sicurezza di base nativa grazie ai protocolli di sicurezza intrinsechi di queste reti. Questo, in parte, è dovuto al fatto che la tecnologia 5G fornisce un framework di autenticazione riprogettato. Inoltre, viene utilizzata l'autenticazione basata su SIM rispetto ai meccanismi meno sicuri, come password o certificati, utilizzati nelle reti wireless standard.

L'integrità e la sovranità dei dati sono ulteriori vantaggi che una soluzione di private 5G può offrire, a fronte di policy di sicurezza flessibili, una maggiore privacy per gli utenti e trasmissioni crittografate end-to-end sulla rete 5G a ulteriore protezione dei dati degli utenti.

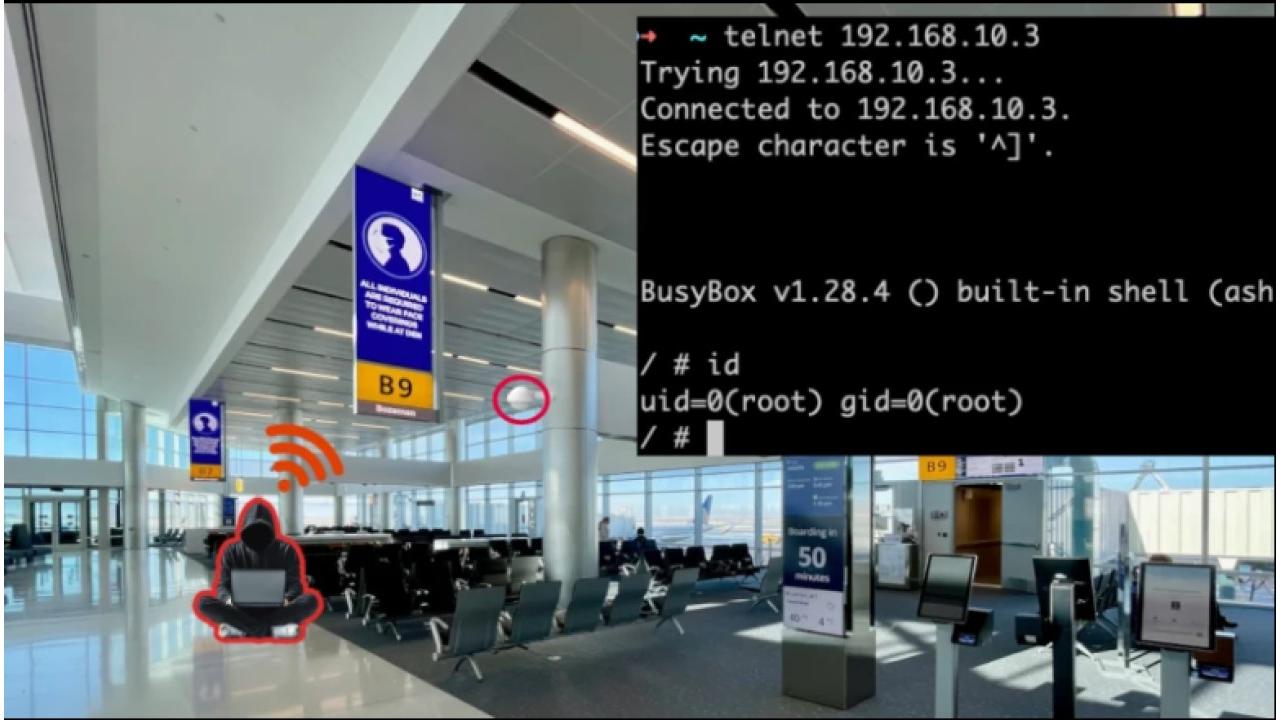

… La sua efficacia, però, dipende da architettura e implementazioni adeguate

Il 5G si discosta dagli approcci di rete tradizionali, che si basano su blocchi fisici e monolitici di hardware, in quanto viene implementato in un ambiente completamente virtuale. Ne consegue che, come per qualsiasi nuova tecnologia o protocollo, possano verificarsi problemi iniziali se le organizzazioni investono in essa senza una chiara comprensione di quale sia il modo migliore per progettarla, distribuirla, integrarla e gestirla.

Proprio come nel caso in cui una nuova applicazione viene distribuita nel data center - ad esempio, un nuovo sistema ERP nella rete aziendale, un cluster di gestione delle chiamate per un'applicazione vocale o un sistema di videoconferenza per una sala VC – anche in questo ambito è necessario comprendere e seguire le best practice aziendali. Dal punto di vista della sicurezza, è fondamentale assicurarsi che vengano applicati i protocolli corretti e che il traffico sia segmentato adeguatamente.

Dal momento che il 5G è una tecnologia nuova e non ancora propriamente collaudata nel comparto enterprise, bisogna prestare particolarmente attenzione al fine di evitare potenziali insidie. Allo stesso tempo, anche se il mezzo di trasmissione del 5G è altamente sicuro, se l’implementazione non viene approcciata in modo ponderato e integrata con controlli di sicurezza di livello enterprise, per una postura di sicurezza olistica, è probabile che non si riescano a realizzare i risultati attesi in termini di una maggiore sicurezza e protezione dei dati.

Conclusioni

Le reti 5G offrono un livello di sicurezza che le reti Wi-Fi o le piattaforme di connettività e comunicazione standard non riescono a fornire - almeno per quanto riguarda le nuove esigenze del mondo enterprise dove le cyber minacce abbondano e stanno aumentando per portata e gravità.

In fase di valutazione del 5G, NTT raccomanda di ottimizzare gli investimenti optando per una soluzione privata piuttosto che una pubblica perché consentirà di sfruttare i benefici di una piattaforma dedicata, personalizzabile e intrinsecamente sicura rispetto a un’opzione condivisa e best-effort.

Infine, è importante sottolineare che, grazie a una soluzione di private 5G potenziata con funzionalità di sicurezza incentrate sull'azienda, è possibile raggiungere un livello di controllo più elevato sul funzionamento della rete, che si traduce in un migliore controllo e visibilità della sicurezza aziendale complessiva.

Stefano Aramu è Vice President: GTM Practices per NTT Ltd. in Italia

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

CypherLoc, lo scareware che blocca il browser e chiama il finto supporto Microsoft

25-05-2026

Gli attacchi AI escono dalla fase sperimentale

25-05-2026

Mythos e i modelli di frontiera cambiano la sicurezza

25-05-2026

QR code che aggirano i filtri email

25-05-2026

Stefano Aramu

Stefano Aramu