Router Cisco per le PMI a fine vita: niente patch per le nuove falle

Due falle su prodotti ormai a fine vita possono creare importanti problemi di sicurezza. Cisco consiglia alcune misure di mitigazione.

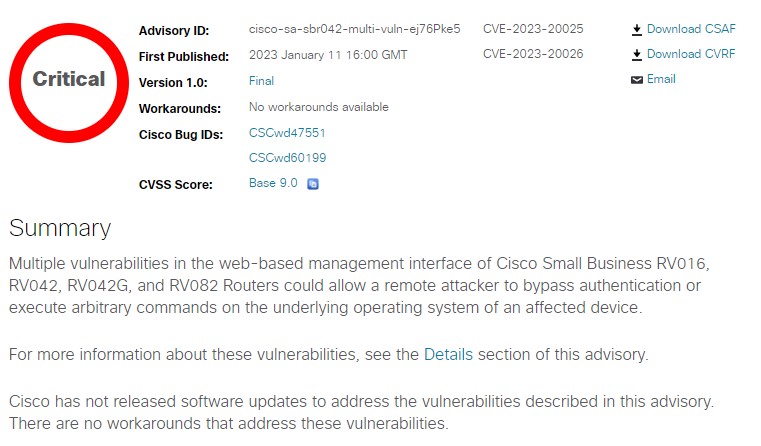

L’11 gennaio 2023 Cisco ha pubblicato un advisory sul sito ufficiale notificando l’esistenza di due vulnerabilità nell'interfaccia di gestione web dei router Cisco Small Business RV016, RV042, RV042G e RV082. I prodotti hanno raggiunto la fine del ciclo di vita (End of Life), quindi non riceveranno aggiornamenti di sicurezza.

Le due falle sono monitorate con le sigle CVE-2023-20025 e CVE-2023-20026. La prima ha un punteggio CVSS di 9.0 su 10 e riguarda un problema di bypass dell'autenticazione che risiede nell'interfaccia di gestione basata sul web. Sfruttandola, un attaccante remoto non autenticato potrebbe bypassare l'autenticazione e ottenere l'accesso root sul sistema operativo sottostante.

La vulnerabilità CVE-2023-20026 ha un punteggio CVSS di 6.5 ed è dovuta a una convalida errata dell'input dell'utente all'interno dei pacchetti HTTP in ingresso. Un attaccante potrebbe sfruttarla inviando una richiesta HTTP predisposta all'interfaccia di gestione basata sul web, e mediante un exploit riuscito ottenere privilegi a livello di root e l’accesso a dati non autorizzati.

Nell'advisory è precisato che “Cisco non ha rilasciato e non rilascerà aggiornamenti software che risolvono queste vulnerabilità” dato che i prodotti sono a fine vita. Il colosso Hi Tech precisa inoltre che “non esistono soluzioni alternative per risolvere queste vulnerabilità”, fatta eccezione per le misure di mitigazione: disattivare la gestione remota e bloccare l'accesso alle porte 443 e 60443. Così facendo i router resteranno accessibili solo tramite l'interfaccia LAN.

La sospensione del supporto era stata comunicata da molto tempo in maniera trasparente ed erano anche stati indicati i prodotti sostituitivi con cui si sarebbero potuti rimpiazzare quelli ormai obsoleti. Soprattutto nel caso dei router, i clienti dovrebbero prestare particolarmente attenzione alle tecnologie in uso, perché un prodotto datato non solo incorre nella mancanza di supporto, ma lavora anche con tecnologie che non sono in grado di garantire prestazioni e servizi offerti invece dai nuovi prodotti.

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

La sfida della cyber resilienza in trasporti e logistica

18-05-2026

Supply Chain 5.0: resilienza, sostenibilità e automazione ibrida come leve di competitività

18-05-2026

FamousSparrow colpisce il settore energetico azero

18-05-2026

L'AI allarga la superficie d'attacco sull'identità

18-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab