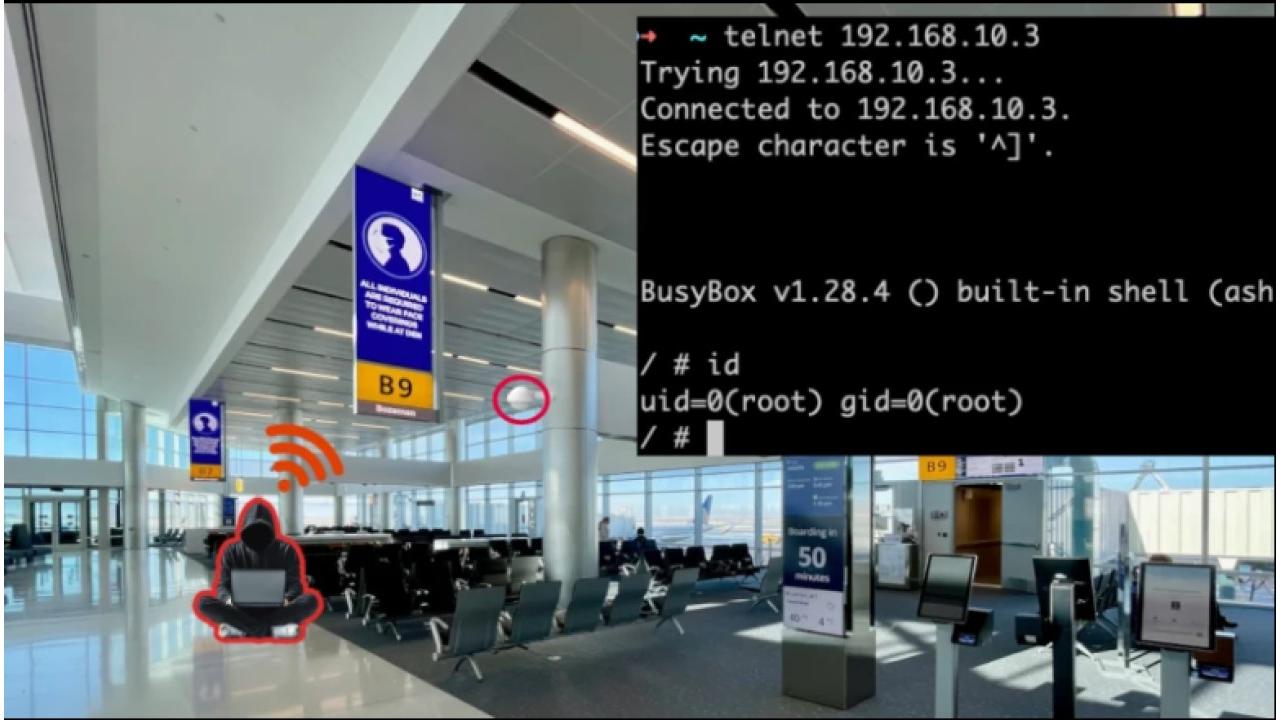

Un esempio reale di rischi legati ai Wi-Fi pubblici

Claroty ha scoperto una vulnerabilità critica in una marca diffusa di dispositivi per il Wi-Fi pubblico, che consente l'esecuzione di codice da remoto e l’accesso illegale alle reti ad essi connesse.

I ricercatori del Team82 di Claroty hanno recentemente scoperto una serie di vulnerabilità critiche nei dispositivi connessi al cloud prodotti da Ruijie Networks, un’azienda specializzata in soluzioni per le infrastrutture di rete presenti in aziende, strutture educative, organizzazioni governative e service provider di oltre 90 Paesi. La ricerca è interessante nella misura in cui costituisce un esempio perfetto dei rischi connessi alle connessioni Wi-Fi pubbliche come quelle ampiamente diffuse in contesti quali aeroporti e centri commerciali.

Il caso

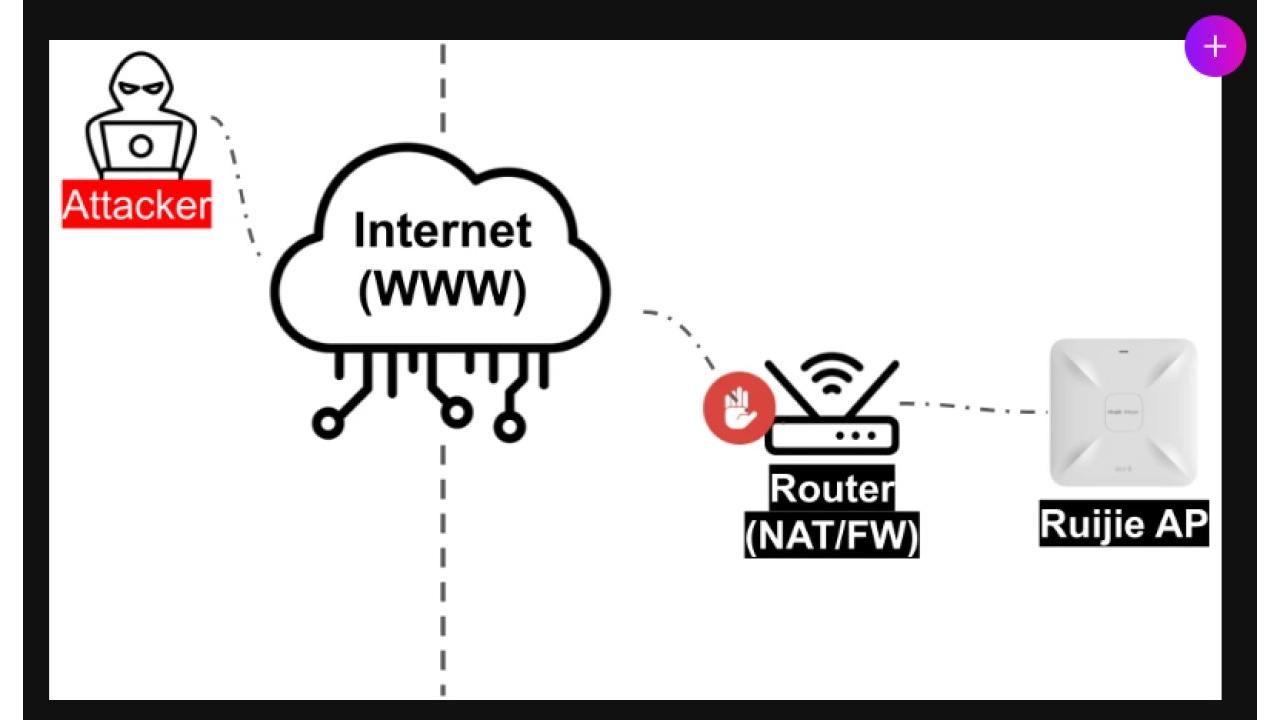

L’analisi dei suddetti dispositivi ha portato alla luce dieci falle di sicurezza che interessano sia la piattaforma Reyee cloud sia i dispositivi con Reyee OS, e che possono consentire a un attaccante di eseguire codice arbitrario e ottenere il controllo completo dei dispositivi. Le suddette vulnerabilità derivano da una gestione inadeguata delle comunicazioni tra i dispositivi e il cloud, nonché dall’uso di meccanismi di autenticazione e autorizzazione non sufficientemente sicuri, tanto da permettere a un attaccante di intercettare e manipolare il traffico tra il dispositivo e il cloud.

Schema di attacco

Schema di attacco

Apriti Sesamo!

Una delle tecniche di attacco identificate è stata battezzata Open Sesame in quanto consente a un attaccante fisicamente vicino a un access point con Reyee OS di eseguire codice arbitrario e ottenere l'accesso alla rete interna associata. In questo attacco l'attaccante riesce a ottenere con impressionante semplicità gli identificatori unici dei dispositivi (gli indirizzi MAC) con una semplice intercettazione del traffico wireless.

Una volta svolto questo passaggio l'attaccante usa tali dati per autenticarsi nella piattaforma cloud di Ruijie e ottenere l'accesso remoto al dispositivo, bypassando qualsiasi procedura di identificazione perché sfrutta una inopportuna fiducia implicita tra il dispositivo e il cloud.

Il lieto fine

La buona notizia è che i ricercatori hanno comunicato i risultati delle proprie indagini a Ruijie Networks, che ha prontamente chiuso le falle implementando le correzioni necessarie per mitigare i rischi associati. Non è richiesta alcuna azione agli utenti, dato che gli aggiornamenti sono stati applicati direttamente lato server. L’unica richiesta di attività riguarda gli amministratori di rete, affinché verifichino che tutti i dispositivi siano stati aggiornati e che attivino un monitoraggio per individuare eventuali attività sospette.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

L'adozione dell'AI apre voragini nella sicurezza cloud aziendale

28-05-2026

Falso sito ChatGPT distribuisce malware su Windows e Mac

28-05-2026

Carnival: quasi 6 milioni di clienti colpiti dal furto di dati

28-05-2026

Il tempo che Mythos ha tolto alla difesa

28-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab