Rimborso dal Ministero della Salute: è phishing

False comunicazioni del Ministero della Salute mirano a rubare dati sensibili e finanziari ai privati cittadini.

Il Sevizio Sanitario Nazionale non sta scrivendo a nessun cittadino italiano per notificare un rimborso di 265,67 euro, o di qualsiasi altro ammontare. È bene chiarirlo alla luce di un avviso emesso da CERT-AGID che allerta circa una campagna di phishing tuttora attiva che sfrutta questo espediente per raggirare le vittime e spingerle a fornire dati personali e finanziari.

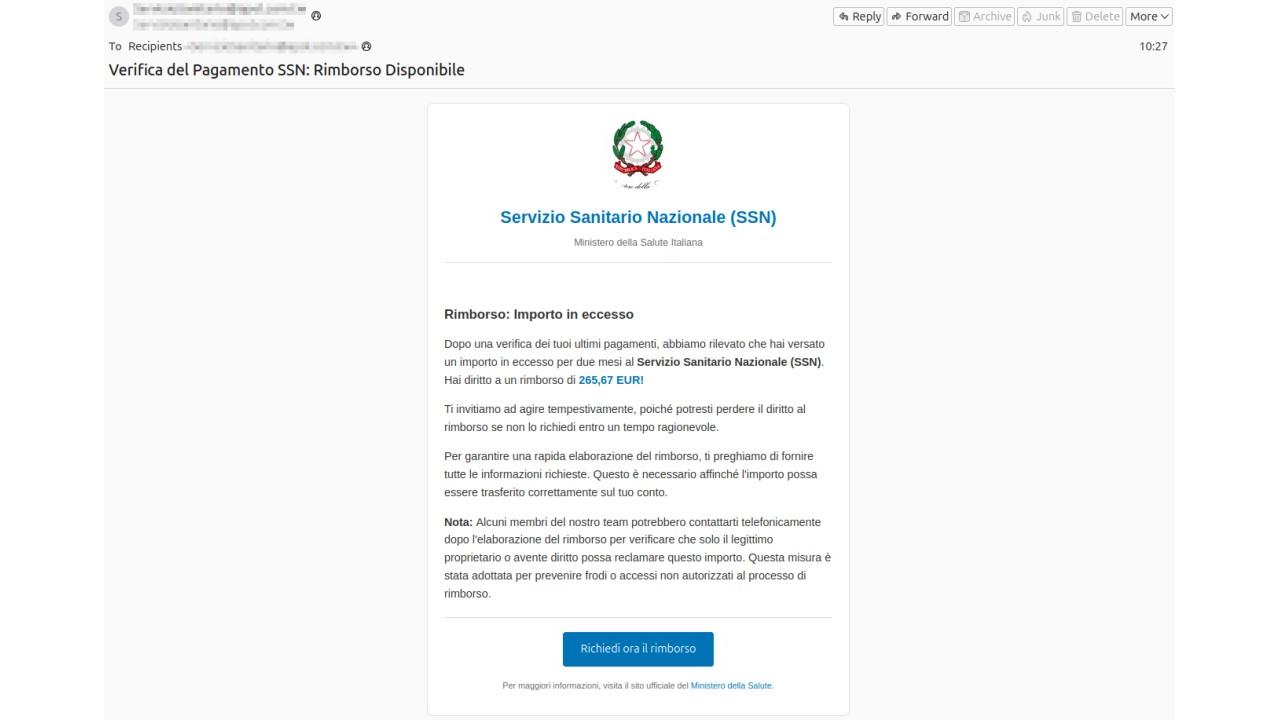

L’email truffa ha come oggetto Verifica del Pagamento SSN: Rimborso Disponibile e al suo interno sono ben visibili sia il logo del Ministero della Salute sia il pulsante per la richiesta di rimborso, oltre a un testo che notifica una presunta e ovviamente falsa verifica dei pagamenti effettuati dal cittadino. Per gli utenti più diffidenti è stata addirittura inserita una nota a piè di pagina con il link al sito ufficiale del Ministero della Salute per maggiori informazioni.

Che cosa deve insospettire

Innanzi tutto è sempre bene diffidare di comunicazioni che richiedono l’inserimento di dati personali tramite link. Inoltre, in casi del genere il primo campanello di allarme è dato dall’esistenza stessa di una comunicazione del genere: i ministeri italiani e in generale tutti gli enti ufficiali italiani non effettuano comunicazioni del genere ai cittadini.

Che cosa fare, quindi, davanti a una email con un oggetto del genere? La scelta più saggia è cestinarla direttamente, quindi aprire il browser, digitare da zero l’indirizzo web del Ministero o dell’ente coinvolto (senza usare nessuno dei link presenti nella email) e cercare la comunicazione in quella sede. Ovviamente non se ne troverà traccia, e la sua assenza dovrà essere interpretata come una conferma del sospetto di truffa.

Che cosa fare, quindi, davanti a una email con un oggetto del genere? La scelta più saggia è cestinarla direttamente, quindi aprire il browser, digitare da zero l’indirizzo web del Ministero o dell’ente coinvolto (senza usare nessuno dei link presenti nella email) e cercare la comunicazione in quella sede. Ovviamente non se ne troverà traccia, e la sua assenza dovrà essere interpretata come una conferma del sospetto di truffa.

Del resto, la puzza di truffa si annusa anche da una lettura veloce del testo: l’email istiga un senso di urgenza: “ti invitiamo ad agire tempestivamente […] Per garantire una rapida erogazione del rimborso”. È il tipico approccio delle truffe, che puntano sulla reazione istintiva della potenziale vittima per non dargli tempo di riflettere e di comprendere che qualcosa non torna.

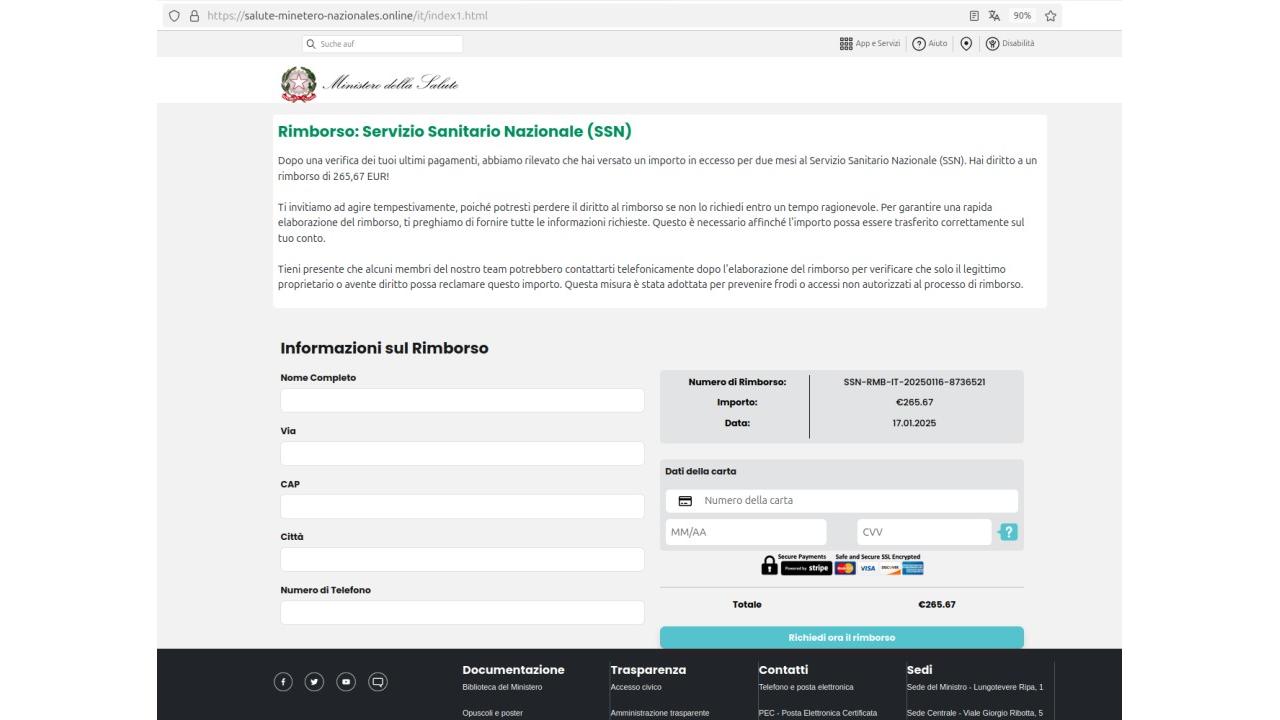

Nel caso in questione il clic su uno qualsiasi dei link presenti non comporta (fortunatamente) il download di malware, quindi non costituisce un danno. Ma a scanso di equivoci non si deve mai cliccare su link inseriti in email sospette. Se qualcuno dovesse attivare uno dei link, verrebbe connesso a un finto sito del Ministero della Salute. Per capirlo basta leggere attentamente l’URL: “salute-minetero.nazionales.online/it” che ovviamente non può essere l’indirizzo corretto.

L’obiettivo della truffa

Nella pagina fraudolenta a cui portano i link vengono richiesti i dati personali dell’utente ( nome, indirizzo, telefono) e i dati della carta di credito. Chi abbocca consegna queste informazioni ai criminali informatici, che li rivenderanno nel dark web o li useranno per attacchi futuri. Non è finita: dopo aver compilato i suddetti campi, la vittima viene collegata a un’altra pagina web in cui un messaggio segnala che la carta di credito non è valida e invita a reinserire i dati. È un banale controllo per prevenire errori di battitura o per cercare di rubare i dati di una seconda carta di credito.

Nella pagina fraudolenta a cui portano i link vengono richiesti i dati personali dell’utente ( nome, indirizzo, telefono) e i dati della carta di credito. Chi abbocca consegna queste informazioni ai criminali informatici, che li rivenderanno nel dark web o li useranno per attacchi futuri. Non è finita: dopo aver compilato i suddetti campi, la vittima viene collegata a un’altra pagina web in cui un messaggio segnala che la carta di credito non è valida e invita a reinserire i dati. È un banale controllo per prevenire errori di battitura o per cercare di rubare i dati di una seconda carta di credito.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Proofpoint estende DLP e governance a Claude

22-05-2026

APT filocinese colpisce enti governativi in Europa con backdoor inedite

22-05-2026

Le eccezioni alle policy di sicurezza espongono le aziende

22-05-2026

WantToCry, il ransomware che cifra i file da remoto senza toccare i tuoi sistemi

22-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab