Ransomware: attacchi più aggressivi, difese in miglioramento

Ransomware colpisce 86% delle aziende, causando interruzioni e danni reputazionali. Le difese crescono ma la minaccia evolve.

L’86% degli incidenti ransomware analizzati nel 2025 dal gruppo di threat intelligence della Unit 42 di Palo Alto ha comportato un’interruzione delle attività aziendali, con tempi di fermo, danni alla reputazione o entrambi gli effetti. Questo sottolinea quanto sia critica la capacità di risposta delle organizzazioni di fronte a minacce che non solo bloccano le operazioni, ma minano la fiducia di clienti e partner. Il dato emerge dal nuovo Report Global Incident Response 2025 di Unit 42, che offre una fotografia aggiornata sull’evoluzione degli attacchi ransomware.

La buona notizia è che, negli ultimi mesi, le aziende stanno dimostrando una maggiore attenzione alla sicurezza informatica, riuscendo spesso a individuare gli attacchi nelle fasi iniziali. Questo trend ha portato a un aumento delle indagini che si concentrano sull’intrusione in rete, prima che gli attaccanti abbiano modo di raggiungere obiettivi più sensibili o di diffondere il malware.

Tuttavia, nonostante i progressi tecnologici e organizzativi, il numero di attacchi ransomware andati a buon fine resta elevato e gli esperti hanno notato una maggiore aggressività da parte degli attaccanti, che stanno adottando tattiche sempre più sofisticate per attirare l’attenzione delle vittime e ottenere pagamenti più consistenti.

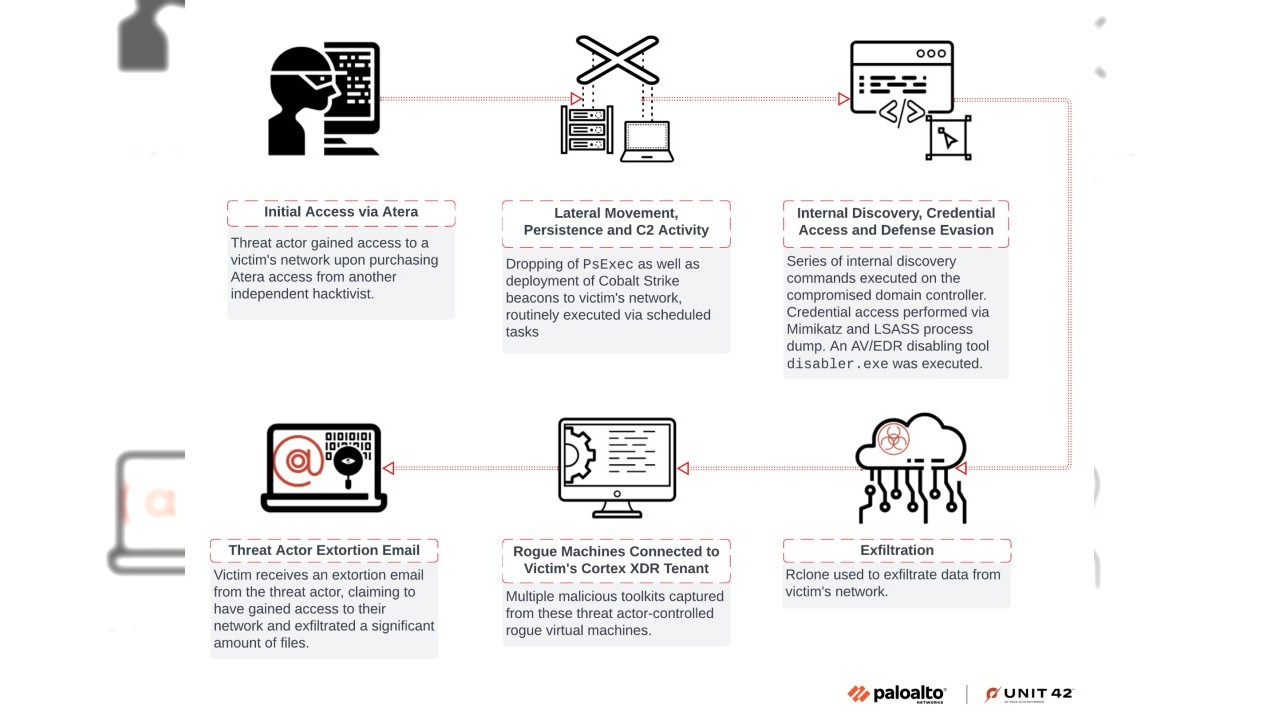

La catena di eventi di un attacco monitorato dalla Unit 42

La catena di eventi di un attacco monitorato dalla Unit 42

Le campagne monitorate

Tra le principali campagne monitorate da Unit 42 nei primi tre mesi del 2025, spiccano casi in cui gli attaccanti hanno ingigantito la perdita di dati, spesso sfruttando informazioni vecchie o false per spingere le vittime a pagare. Per esempio, sono stati osservati numerosi casi di ricatto in cui un threat actor, spacciandosi per un rebrand del gruppo Babuk, ha riutilizzato dati di vecchie campagne già risolte per tentare di estorcere nuovamente denaro a decine di vittime.

Dal punto di vista tecnico, gli attori ransomware continuano a evolvere le loro capacità, adottando strumenti come gli EDR killer che sono progettati per disabilitare i sistemi di difesa e agevolare la crittografia di grandi quantità di dati prima che le vittime possano accorgersene. Questi strumenti hanno suscitato grande interesse tra gli affiliati, portando a una rapida diffusione nelle campagne criminali. Gli attacchi finalizzati all’estorsione prendono sempre più di mira server e applicazioni critiche, comprese quelle in esecuzione su infrastrutture virtuali e nel cloud. Inoltre, aumenta la varietà dei payload ransomware, che possono ora essere eseguiti non solo su Windows, ma anche su Linux, hypervisor ESXi e persino macOS.

Un aspetto particolarmente rilevante riguarda l’attività di gruppi APT. Dal 2023, Unit 42 ha monitorato attori nordcoreani che, utilizzando false identità potenziate dall’AI, si infiltrano in organizzazioni globali per ottenere lavori da remoto durante i quali rubare dati e codici proprietari, in cambio della cui restituzione avanzano richieste di riscatto.

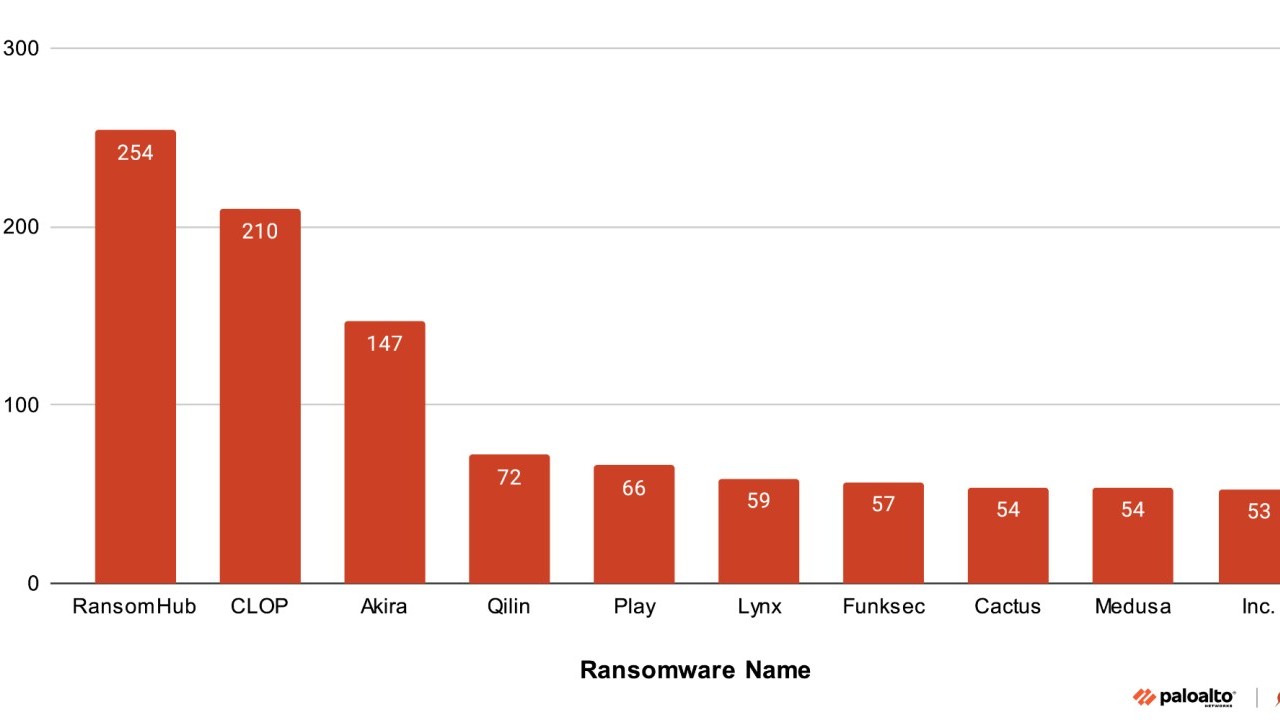

I gruppi ransomware più attivi

I gruppi ransomware più attivi

L’analisi geografica e settoriale

Analizzando i dati per Paese, la stragrande maggioranza delle organizzazioni colpite pubblicamente da ransomware tra gennaio e marzo 2025 ha sede negli Stati Uniti. Tuttavia, molte grandi aziende hanno sedi in numerosi Paesi e gli effetti possono coinvolgere dipendenti o clienti in tutto il mondo. Negli anni di osservazione dei siti di leak, gli Stati Uniti sono sempre stati in testa, seguiti da Canada, Regno Unito e Germania. L’Italia si colloca all’ottavo posto.

Per quanto riguarda i settori più colpiti, il manifatturiero rimane in cima alla lista, probabilmente a causa dell’uso diffuso di software specializzato difficile da aggiornare e dell’impatto finanziario immediato dei tempi di inattività.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Protezione immediata contro le vulnerabilità sfruttate

29-05-2026

APT: in Europa Corea del Nord e Russia sono in fermento

29-05-2026

Il SOC agentico risponde alle minacce in 89 secondi

29-05-2026

Dal cloud alla Shadow AI: perché la sicurezza delle identità è il vero fattore competitivo

29-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab