2025: social engineering e cyberwarfare ridefiniscono il rischio

Nel 2025 quasi 2.000 attacchi informatici a settimana a livello globale, con l'Italia sopra la media. Social engineering e cyberwarfare cambiano il volto del rischio.

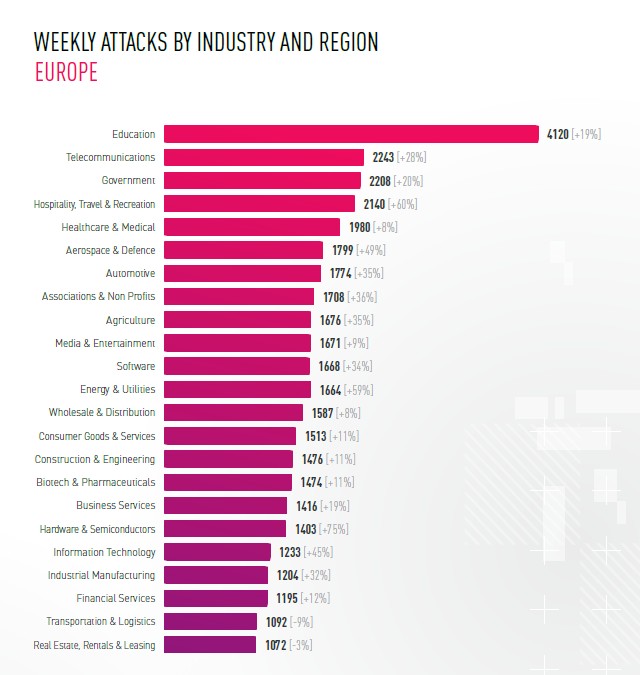

Nel 2025 le aziende hanno subìto in media 1.968 attacchi informatici a settimana, con una crescita del 18% rispetto all'anno precedente e di quasi il 70% rispetto al 2023. In Italia il dato è di 2.334 attacchi settimanali, +18% rispetto alla media globale e +17% rispetto al 2024. Sono i numeri con cui apre il Cyber Security Report 2026 di Check Point relativo al 2025.

Il cambiamento non riguarda solo il volume degli attacchi, ma le modalità operative e l'impatto che producono sulle organizzazioni. Oltre a sottrarre dati, gli attaccanti stabiliscono la persistenza nei sistemi per causare interruzioni nei momenti di maggiore pressione operativa. L'espansione di cloud, piattaforme SaaS, AI e tecnologia operativa ha ampliato la superficie di attacco, facendo del rischio digitale una costante. Per quanto concerne l’Italia, i settori più colpiti nel 2025 sono stati quello governativo (in media 4.764 attacchi settimanali), i beni e servizi di consumo (2.884 attacchi settimanali) e i servizi finanziari con 2.011 attacchi settimanali.

Partecipa agli ItalianSecurityAwards 2026 ed esprimi il tuo voto premiando le soluzioni di cybersecurity che reputi più innovative

Social engineering

Uno dei capitoli più rilevanti del report è dedicato al social engineering, che nel 2025 è diventato il vettore dominante lungo l'intero spettro delle minacce. La posta elettronica resta invece il canale principale, con gli attacchi basati su email che rappresentano l'82% di tutta l'attività di attacco osservata. Però le campagne transitano velocemente dalla casella di posta elettronica ai canali vocali, alle app di messaggistica, ai social network e alle piattaforme di collaborazione, dove le aspettative di sicurezza sono più basse e i controlli meno strutturati.

La tipica catena di attacco di ClickFix

La tipica catena di attacco di ClickFix

Nel 2025 è esploda in particolare la tecnica ClickFix, un approccio di social engineering che sposta l'esecuzione del codice sul lato utente: invece di usare exploit complessi, gli attaccanti guidano la vittima attraverso istruzioni apparentemente legittime a compiere le azioni necessarie per eseguire contenuti malevoli, presentati come CAPTCHA, controlli di sicurezza o procedure di correzione di errori. Secondo i dati del report, le attività ClickFix sono aumentate di circa il 500% rispetto al 2024 e sono state osservate in quasi la metà delle campagne malware documentate.

La tecnica è stata adottata da gruppi specializzati in infostealer come RedLine e Lumma ed è stata impiegata anche in catene di attacco sfociate in ransomware. Nel giro di pochi mesi ha generato varianti quali FileFix, che sfrutta flussi legittimi di Windows Explorer per eseguire contenuti malevoli senza le classiche catene di delivery, e ConsentFix, mirata agli ambienti cloud tramite abuso di flussi OAuth Microsoft/Azure. In questi contesti l'utente viene indotto a completare un flusso di autenticazione legittimo e a copiare un URL localhost con il codice di autorizzazione su una pagina controllata dall'attaccante, che lo utilizza per ottenere token e accedere all'account senza password né MFA. La popolarità della tecnica ha inoltre favorito la comparsa di kit pronti all'uso come l'IUAM ClickFix Generator, che abbassano la soglia di accesso e consentono anche a threat actor meno esperti di orchestrare campagne cross-platform su larga scala.

Inoltre, nel 2025 il social engineering vocale ha compiuto un salto qualitativo, con il passaggio dalle truffe al consumatore a vettore di accesso iniziale per alcune delle intrusioni enterprise più dannose dell'anno. Il report cita in particolare le attività dei gruppi Scattered Spider e del cluster Scattered LAPSUS$ Hunters, che combinano ricognizione approfondita su processi e utenti, uso coordinato di più canali (telefono, chat, piattaforme di supporto) e script di impersonificazione di help desk o fornitori IT.

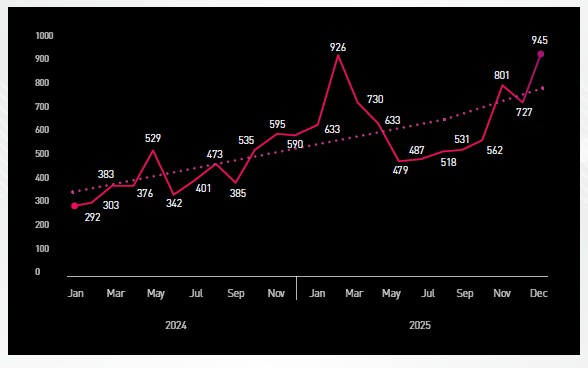

Vittime di ransomware pubblicate sui siti di rivendicazione, per mese

Vittime di ransomware pubblicate sui siti di rivendicazione, per mese

Al di fuori del mondo corporate, le frodi vocali restano un vettore rilevante: secondo i dati FBI citati nel report, nel 2025 le frodi basate su voice impersonation e i casi di account takeover gestiti via call center hanno generato perdite superiori ai 250 milioni di dollari. La crescente efficacia di questi attacchi alimenta un mercato dedicato agli strumenti di voice cloning e agli assistenti di AI conversazionale, che rendono le interazioni sempre più difficili da distinguere da quelle legittime.

Ransomware e infostealer

Sul fronte ransomware, il 2025 è stato un anno da record, con oltre 7.960 vittime elencate sui siti di rivendicazione dei gruppi che applicano la doppia estorsione (+53% anno su anno). Il primo trimestre ha registrato 2.289 vittime pubblicate, il 134% in più rispetto allo stesso periodo del 2024, in larga parte per effetto di una mass exploitation guidata da Cl0p su zero-day in software di file transfer. Il record è stato superato nel quarto trimestre con 2.473 vittime pubblicate. L'ecosistema RaaS ha subìto un rimescolamento significativo: diverse operazioni di law enforcement con arresti e sequestro dei leak site hanno colpito duramente gruppi quali 8Base e Phobos. Altri gruppi come BianLian, Hunters e Cactus hanno optato per un rebrand o per la migrazione verso modelli puramente estorsivi, rinunciando alla componente di cifratura. RansomHub è sparito improvvisamente lasciando senza affiliazione numerosi operatori; nel vuoto si sono inseriti rapidamente gruppi emergenti come Qilin e DragonForce, molto attivi nel reclutare ex affiliati di RansomHub e LockBit.

È proprio il sopraccitato Qilin che è stato il protagonista della vera ascesa del 2025: attivo dal 2022, è diventato il RaaS più prolifico dell'anno con oltre 1.000 vittime pubblicate sul sito di rivendicazione e un volume mensile di vittime quasi triplicato nel corso dell'anno (da circa 35 al mese del primo trimestre a oltre 150 nel quarto).

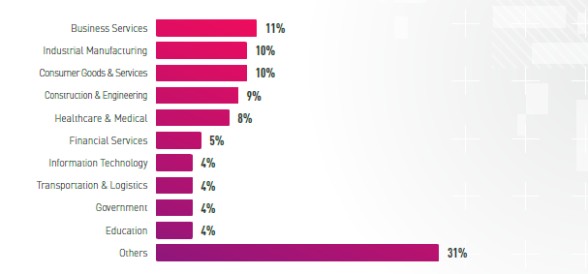

La percentuale di vittime ransomware nel 2025, per settore

La percentuale di vittime ransomware nel 2025, per settore

Parallelamente cresce l'ecosistema degli infostealer, diventati uno dei pilastri dell'economia criminale dopo lo smantellamento di botnet storiche come Qbot ed Emotet. Le log generate da malware come Lumma, RedLine e altri, con all’interno credenziali, dati di pagamento, cookie e token di sessione, alimentano marketplace underground e canali Telegram che forniscono accesso agli ambienti aziendali. Nel 2025 Lumma ha mantenuto la leadership con il 43% dei log analizzati, in lieve calo dal 51% dell'anno precedente; RedLine è cresciuto fino al 22%, rispetto all'8% del 2024. Oltre il 76% dei dispositivi infettati da infostealer è probabilmente costituito da sistemi non aziendali: PC personali usati per accedere a VPN, account Microsoft 365 e tool di collaborazione diventano il punto di ingresso per successive compromissioni delle reti corporate, sfruttando credenziali, session token e cookie archiviati nel browser.

Cyberwarfare

Alla luce di quanto sta accadendo in medio Oriente, assume particolare rilevanza il capitolo del report inerente le operazioni cyber nei contesti di conflitto armato: Russia-Ucraina, Iran-Israele, India-Pakistan e Thailandia-Cambogia. Il dati di fatto che emerge dal report è che la cyberwarfare nel 2025 non è stata episodica: le operazioni digitali funzionano come componente integrata delle campagne militari, articolandosi in funzioni ricorrenti di posizionamento, supporto operativo, effetto diretto e controllo della narrativa.

Nel teatro russo-ucraino, operatori collegati all'intelligence militare russa hanno sistematicamente compromesso telecamere IP posizionate lungo strade, confini e infrastrutture critiche, sfruttando feed esposti e configurazioni deboli per costruire una rete di sorveglianza a basso costo. Nel confronto Iran-Israele, a giugno 2025 operatori iraniani hanno acceduto alle telecamere di sicurezza attorno al Weizmann Institute e ai sistemi orientati sulla strada nelle ore precedenti e durante un attacco missilistico, riconvertendo sensori civili in una rete di ricognizione improvvisata a supporto del targeting reale.

Sul versante della disinformazione, la rete pro-Cremlino Pravda si è evoluta in uno dei più grandi motori di disinformazione al mondo, con la pubblicazione di circa 23.000 articoli al giorno su centinaia di siti. In parallelo, le operazioni iraniane hanno rilasciato falsi alert del Comando Home Front israeliano e messaggi SMS fraudolenti su attacchi terroristici e carenze di risorse, combinati con immagini AI-generate per erodere la fiducia della popolazione nelle istituzioni.

Non mancano poi le minacce a matrice cinese, che applicano un approccio industrializzato in cui threat actor differenti condividono tool e playbook, con investimento sistematico su zero-day e one-day su router, firewall, VPN e piattaforme Microsoft server-side.

Per i CISO e i responsabili della sicurezza, il Cyber Security Report 2026 indica una direzione precisa: la priorità non è più evitare ogni violazione, è governare esposizione e resilienza. L'identità, umana e non umana, è di fatto il nuovo perimetro; gli ambienti cloud, SaaS e AI vanno trattati come sistemi vivi da monitorare in continuo. Framework come il NIST CSF e l'architettura Zero Trust sono proposti come i punti di riferimento per passare da una difesa reattiva a una preventiva.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Allucinazioni AI e l’impatto reale nelle operazioni IT

05-06-2026

Threat actor cinese sbarca in Europa grazie all'AI

05-06-2026

EU Tech Sovereignty Package: dal dibattito all’attuazione

05-06-2026

Ambienti OT: come calcolare il costo dei potenziali downtime

05-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab