Incidenti gravi in calo, ma gli attacchi non si fermano

Nel 2025 gli incidenti globali ad alta severity rilevati dal servizio MDR di Kaspersky si sono fermati al 3,8%. Crescono però volume e sofisticazione delle minacce opportunistiche.

Nel 2025 gli incidenti ad alta severity rilevati dal servizio MDR di Kaspersky sono scesi al 3,8% del totale, il valore più basso registrato negli ultimi sei anni e lontanissimo dal picco del 14,3% toccato nel 2021. Nello stesso periodo, i casi di media criticità hanno raggiunto il 69,1% e quelli di bassa criticità si sono assestati al 27,1%. Sono i dati di apertura del report Anatomy of a Cyber World 2026, elaborato da Kaspersky Security Services.

Il calo degli incidenti gravi non va letto come un segnale di distensione del panorama delle minacce, anzi, Kaspersky sottolinea che questo tipo di minaccia, in genere manuale, riflette l'efficacia crescente delle difese MDR nel bloccarli nelle fasi iniziali, ossia prima che possano causare danni conclamati. Sul fronte delle minacce opportunistiche di medio e basso livello, la crescita è imputata a quello che il report definisce un flooding effect: una letterale inondazione di attacchi automatizzati e tentativi di bassa complessità, che vengono rilevati e contenuti dagli strumenti di protezione automatizzati.

Complessivamente, nel 2025 il servizio MDR di Kaspersky ha processato circa 400.000 alert generati da una telemetria di circa 15.000 eventi per host al giorno. Di questi alert, oltre 95.000 (circa il 24%) sono stati risolti automaticamente dalla detection basata su AI, riducendo significativamente il carico degli analisti SOC. I restanti 300.000 circa sono stati gestiti dagli analisti umani, che ne hanno archiviato l'87% come non critico.

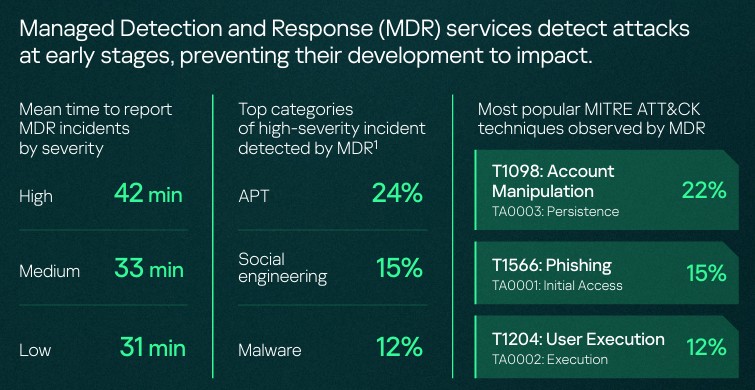

Oltre 39.000 alert hanno richiesto un'indagine approfondita, dalla quale sono emersi circa 21.000 incidenti effettivamente segnalati ai clienti. In media, nel 2025, il servizio MDR ha rilevato fino a tre incidenti al giorno ad alta severity. I tempi di segnalazione si sono ridotti rispetto all'anno precedente: 42 minuti per gli incidenti high (contro 53,9 del 2024), 32,6 minuti per i medium (contro 41), 30,7 per i low (contro 37,9).

Settori e gravità degli incidenti

Governo e industria si confermano i settori più esposti, con rispettivamente il 19% e il 17% degli incidenti ad alta severity, mentre il comparto IT è salito al terzo posto con il 15%, scavalcando per la prima volta il settore finanziario. La crescita degli attacchi diretti all'IT conferma la tendenza già documentata negli anni precedenti di compromettere un fornitore di servizi tecnologici o un system integrator per ottenere accesso potenziale a tutti i suoi clienti, sfruttando le relazioni di fiducia già stabilite. Kaspersky documenta nel report un caso in cui gli attaccanti hanno compromesso in sequenza più di due organizzazioni distinte per arrivare al bersaglio finale, attraverso una catena di trusted relationship progressivamente sfruttate.

La distribuzione geografica dei clienti MDR vede il CIS con il 34,7% degli incidenti, META con il 20,1%, le Americhe con il 16,9%, Europa con il 18,6% e APAC con il 9,7%. Analizzando la natura degli incidenti high-severity, emerge che gli attacchi APT e le esercitazioni di red teaming approvate dai clienti rappresentano complessivamente quasi il 47% dei casi. La predominanza degli attacchi human-driven riflette un'evoluzione tattica precisa: gli attaccanti più capaci privilegiano le operazioni manuali rispetto al malware automatizzato, perché consentono di adattarsi dinamicamente alle difese e di raggiungere obiettivi ad alto impatto.

Il social engineering si colloca al terzo posto tra le cause di incidenti gravi, con oltre il 15% dei casi, confermando che le tecniche di phishing e pretexting rimangono vettori di accesso iniziale efficaci e difficili da eliminare. Il malware senza partecipazione umana attiva si ferma all'11,5%, un dato che riflette l'efficacia crescente della protezione degli endpoint nel contenere le minacce automatizzate.

Le violazioni di policy di sicurezza, ovvero azioni sospette compiute da account legittimi senza evidenza di compromissione, superano il 13% degli incidenti gravi. Configurazioni errate e azioni non autorizzate continuano a rappresentare un rischio significativo, indipendentemente dalla sofisticazione degli attaccanti esterni.

Incident response

I dati dell'Incident Response mostrano che lo sfruttamento di applicazioni pubblicamente esposte è il vettore di accesso iniziale più frequente, al 43,7% dei casi investigati nel 2025. L’abuso di account validi segue al 25,4%, le relazioni di fiducia con terze parti al 15,5%. Il dato sulle trusted relationship è quello che merita maggiore attenzione perché la categoria è entrata per la prima volta nella top 3 solo nel 2023, e nel 2025 si consolida in terza posizione. Il meccanismo è quello ben noto della supply chain.

Per i clienti privi di protezione MDR, i dati IR mostrano che il 51% degli attacchi investigati è durato meno di un giorno, il 16% circa 19 giorni e il 33% ha avuto una durata mediana di 108 giorni. Gli attacchi rapidi, prevalentemente ransomware ad alta velocità, richiedono circa 20 ore di lavoro per la risposta all'incidente; quelli di durata media circa 50 ore; quelli di lunga durata fino a 100 ore. Il danno più frequente in tutti e tre i tipi è la cifratura dei file, cui si aggiungono nei casi più prolungati la persistenza per attacchi futuri, la compromissione di Active Directory e l'esfiltrazione di dati.

Il 50% delle vulnerabilità identificate negli engagement di Incident Response porta all’esecuzione di codice da remoto, in alcuni casi senza autenticazione. Le CVE più sfruttate nel 2025 appartengono per la maggior parte all'ecosistema Microsoft (Windows, Exchange, Active Directory, SharePoint) e alcune sono risalenti al 2021. Tra le novità del 2025 emergono vulnerabilità su SAP NetWeaver, Oracle E-Business Suite, Fortinet FortiOS e due entry specifiche per software diffusi nell'area CommuniGate Pro e TrueConf Server. Kaspersky sottolinea che la maggior parte delle CVE sfruttate dispone di proof-of-concept pubblicamente disponibili e non richiede condizioni particolarmente complesse per essere eseguita.

Mappando gli incidenti sul framework MITRE ATT&CK, il 26% viene rilevato nella fase di Execution, che è la più “rumorosa” per definizione perché l'avvio di strumenti di attacco specializzati genera segnali difficili da mascherare. Seguono Persistence e Privilege Escalation rispettivamente con il 9,5% e l'8,9%; la fase di Initial Access raccoglie il 6,1% delle rilevazioni, ma include incidenti di alta severity legati a campagne APT note e spear phishing riusciti.

Tra le tecniche MITRE con il tasso di conversione più alto troviamo il password guessing che raggiunge il 34,8%, la creazione di account locali (34,7%), l'uso di account validi (34,5%) e la manipolazione di account al 32%.

Negli incidenti MDR, i Living off the Land binary più ricorrenti sono powershell.exe (presente nel 14,4% degli incidenti high-severity), rundll32.exe (5,9%) e mshta.exe (3,8%), quest'ultimo legato al trend in crescita dell'uso di fake CAPTCHA per l'esecuzione di payload malevoli. Una novità del 2025 è la comparsa di mmc.exe nella lista dei LOLBin più abusati, utilizzato dagli attaccanti per l'esecuzione o per il bypass dello UAC su endpoint già compromessi.

Nelle investigazioni IR, Mimikatz si conferma lo strumento più frequente con il 14,3% dei casi, seguito da PsExec e AnyDesk entrambi al 7,5%. Tra gli strumenti di uso medio figurano Impacket, Advanced IP Scanner, ADRecon, Cobalt Strike e LockBit3. La distribuzione per fase MITRE mostra che la fase di Execution assorbe il 20,3% degli strumenti impiegati, Credential Access il 19,3%, Discovery il 17,7% e Command and Control il 13%.

Il capitolo dedicato all'efficacia dei SOC rivela che la maggior parte dei SOC riesce a sfruttare per il rilevamento attivo poco più della metà dei dati che raccoglie. Le sorgenti meno coperte sono la telemetria di rete, i database e i web server, raccolti spesso per compliance senza un chiaro piano di utilizzo per la detection. I SOC con il maggior numero di sorgenti (oltre 50 tipologie diverse) coprono con logiche di rilevamento solo il 30% circa dei dati disponibili. Quanto agli approcci dei SOC, tre sono prevalenti: il 40% circa sviluppa internamente regole di detection con alta personalizzazione; il 50% circa si affida prevalentemente ai contenuti forniti dai vendor, con elevato rischio di falsi positivi per mancanza di tuning sull'infrastruttura specifica; il restante 10% delega principalmente all'EDR con un numero minimo di regole SIEM. I tre problemi sistemici più diffusi sono la mancanza di monitoraggio continuo dell'infrastruttura protetta, la copertura insufficiente delle sorgenti da parte delle regole di detection, e l'uso di regole vendor di default senza personalizzazione.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

CallPhantom: 28 app false su Google Play, 7,3 milioni di download

08-05-2026

Dal cloud all’IA agentica: perché la sicurezza deve evolvere più rapidamente dell’innovazione

08-05-2026

HWG Sababa accreditata come Laboratorio Accreditato di Prova da ACN

08-05-2026

Phishing via Amazon SES: il vettore d’attacco sono chiavi IAM esposte

08-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab