ICS e OT a rischio, attacchi cresciuti del 2000% dal 2018

Il quadro della cyber security nelle aziende deve includere necessariamente anche le risorse ICS e OT. Sono bersagliate dagli attacchi informatici.

I problemi di cyber sicurezza legati alla pandemia da COVID-19 e allo smart working non sono le uniche sfide con cui hanno a che fare le aziende. La continua evoluzione delle minacce digitali coinvolge anche i sistemi di controllo industriale e OT.

Il team team IBM X-Force Incident Response and Intelligence Services (IRIS) mette l'accento sugli attacchi rivolti agli ambienti OT, sui ransomware e sul phishing. I dati alla base dell'analisi provengono dai servizi di sicurezza gestiti, di risposta agli incidenti, dai test di penetrazione e di gestione delle vulnerabilità condotti da IRIS. Quelle rilevate ovviamente sono le minacce digitali che hanno acquisito importanza nel 2019. E che sono protagoniste del rapporto X-Force Intelligence Intelligence 2020.

Per proteggere gli ambienti OT occorre quindi rimediare alle vulnerabilità dei sistemi OT, che spesso utilizzano software e hardware legacy. In troppi casi sono ancora attivi sistemi di produzione per i quali non vengono rilasciate patch da anni. Di conseguenza sono pieni di vulnerabilità datate e ormai di pubblico dominio. Poco importa che i suddetti sistemi OT non siano collegati a Internet: possono comunque essere facili prede.

Per proteggere gli ambienti OT occorre quindi rimediare alle vulnerabilità dei sistemi OT, che spesso utilizzano software e hardware legacy. In troppi casi sono ancora attivi sistemi di produzione per i quali non vengono rilasciate patch da anni. Di conseguenza sono pieni di vulnerabilità datate e ormai di pubblico dominio. Poco importa che i suddetti sistemi OT non siano collegati a Internet: possono comunque essere facili prede.

Una volta che un cyber criminale è entrato nella rete aziendale, muovendosi lateralmente può raggiungere questi sistemi e danneggiarli con tecniche relativamente semplici. Secondo i ricercatori di X-Force, gli attacchi contro obiettivi OT/ICS continueranno a crescere nel 2020.

A proposito di ransomware, nel 2019 X-Force IRIS ha risposto ad attacchi contro aziende di 13 settori in 12 paesi e cinque continenti diversi. A caratterizzare le attività è stata una continua progressione. Nel primo semestre quelli ransomware erano il 19% di tutti gli attacchi. Nel quarto trimestre la percentuale era aumentata del 67% rispetto al trimestre precedente.

A proposito di ransomware, nel 2019 X-Force IRIS ha risposto ad attacchi contro aziende di 13 settori in 12 paesi e cinque continenti diversi. A caratterizzare le attività è stata una continua progressione. Nel primo semestre quelli ransomware erano il 19% di tutti gli attacchi. Nel quarto trimestre la percentuale era aumentata del 67% rispetto al trimestre precedente.

La crescita è stata favorita da campagne mirate contro la città di Baltimora, lo stato della Louisiana e il governo di Nunavut. Attacchi che hanno portato i sindaci negli Stati Uniti a decidere di non soddisfare più le richieste di riscatto degli aggressori.

Non c'è stato un vettore d'attacco preponderante. In generale sono state sfruttate le vulnerabilità più popolari, come il protocollo SMB (Windows Server Message Block).

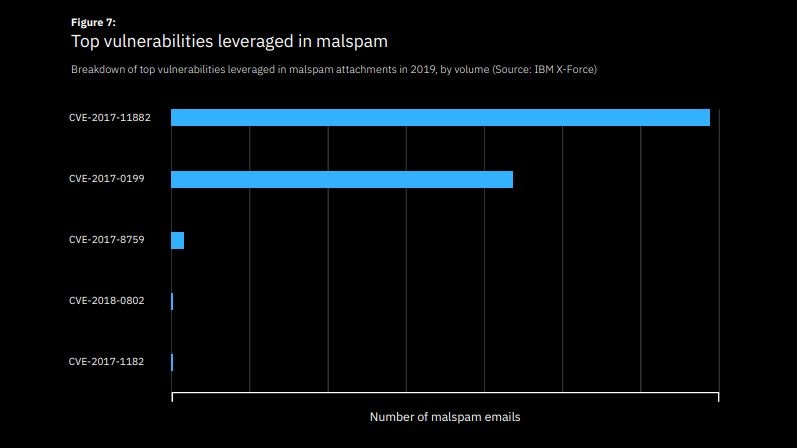

Fra queste, le più gettonate sono state la CVE-2017-0199 e 2017-11882, in cima alla classifica delle 10 vulnerabilità più sfruttate negli ultimi 4 anni. Da sole hanno rappresentato il 90% delle falle di sicurezza sfruttate nelle campagne di spam. Terzo posto spetta all'uso di credenziali rubate, con il 29% di tutti i tentativi di accesso iniziali.

Fra queste, le più gettonate sono state la CVE-2017-0199 e 2017-11882, in cima alla classifica delle 10 vulnerabilità più sfruttate negli ultimi 4 anni. Da sole hanno rappresentato il 90% delle falle di sicurezza sfruttate nelle campagne di spam. Terzo posto spetta all'uso di credenziali rubate, con il 29% di tutti i tentativi di accesso iniziali.

Il team team IBM X-Force Incident Response and Intelligence Services (IRIS) mette l'accento sugli attacchi rivolti agli ambienti OT, sui ransomware e sul phishing. I dati alla base dell'analisi provengono dai servizi di sicurezza gestiti, di risposta agli incidenti, dai test di penetrazione e di gestione delle vulnerabilità condotti da IRIS. Quelle rilevate ovviamente sono le minacce digitali che hanno acquisito importanza nel 2019. E che sono protagoniste del rapporto X-Force Intelligence Intelligence 2020.

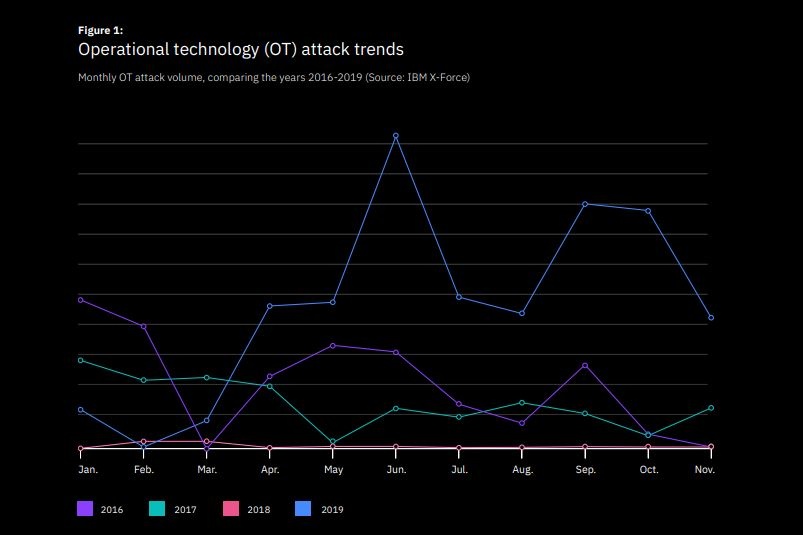

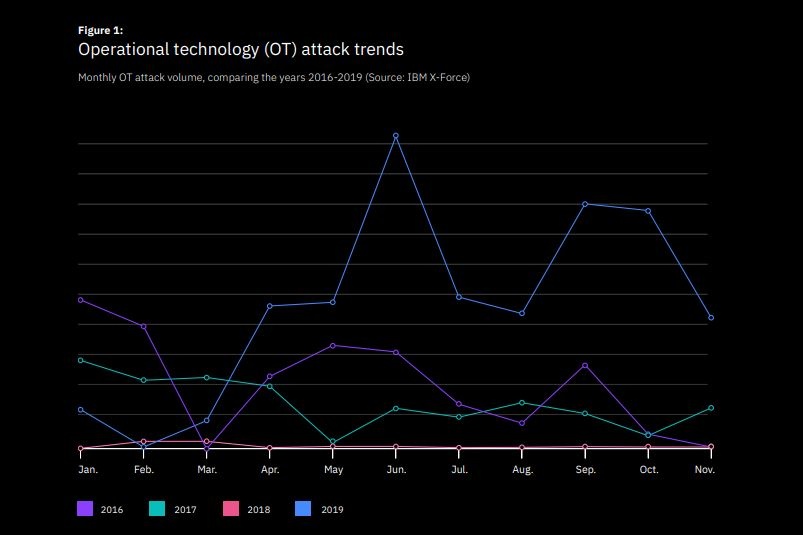

Il panorama delle minacce OT

Quello delle minacce Operational Technology è il panorama che dà le maggiori preoccupazioni. Rispetto al 2018, gli attacchi contro i sistemi di controllo industriale (ICS) e OT sono aumentati di oltre il 2000%. Molti hanno sfruttato una combinazione delle vulnerabilità SCADA e dei componenti hardware ICS, insieme ad attacchi di password spraying che hanno fruttato tecniche di brute force. Per proteggere gli ambienti OT occorre quindi rimediare alle vulnerabilità dei sistemi OT, che spesso utilizzano software e hardware legacy. In troppi casi sono ancora attivi sistemi di produzione per i quali non vengono rilasciate patch da anni. Di conseguenza sono pieni di vulnerabilità datate e ormai di pubblico dominio. Poco importa che i suddetti sistemi OT non siano collegati a Internet: possono comunque essere facili prede.

Per proteggere gli ambienti OT occorre quindi rimediare alle vulnerabilità dei sistemi OT, che spesso utilizzano software e hardware legacy. In troppi casi sono ancora attivi sistemi di produzione per i quali non vengono rilasciate patch da anni. Di conseguenza sono pieni di vulnerabilità datate e ormai di pubblico dominio. Poco importa che i suddetti sistemi OT non siano collegati a Internet: possono comunque essere facili prede. Una volta che un cyber criminale è entrato nella rete aziendale, muovendosi lateralmente può raggiungere questi sistemi e danneggiarli con tecniche relativamente semplici. Secondo i ricercatori di X-Force, gli attacchi contro obiettivi OT/ICS continueranno a crescere nel 2020.

Ransomware

A proposito di ransomware, nel 2019 X-Force IRIS ha risposto ad attacchi contro aziende di 13 settori in 12 paesi e cinque continenti diversi. A caratterizzare le attività è stata una continua progressione. Nel primo semestre quelli ransomware erano il 19% di tutti gli attacchi. Nel quarto trimestre la percentuale era aumentata del 67% rispetto al trimestre precedente.

A proposito di ransomware, nel 2019 X-Force IRIS ha risposto ad attacchi contro aziende di 13 settori in 12 paesi e cinque continenti diversi. A caratterizzare le attività è stata una continua progressione. Nel primo semestre quelli ransomware erano il 19% di tutti gli attacchi. Nel quarto trimestre la percentuale era aumentata del 67% rispetto al trimestre precedente.La crescita è stata favorita da campagne mirate contro la città di Baltimora, lo stato della Louisiana e il governo di Nunavut. Attacchi che hanno portato i sindaci negli Stati Uniti a decidere di non soddisfare più le richieste di riscatto degli aggressori.

Non c'è stato un vettore d'attacco preponderante. In generale sono state sfruttate le vulnerabilità più popolari, come il protocollo SMB (Windows Server Message Block).

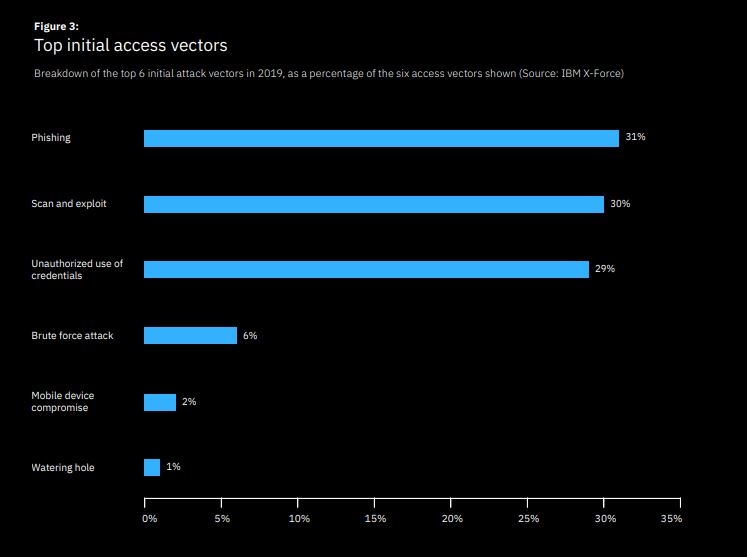

Phishing, falle e credenziali rubate

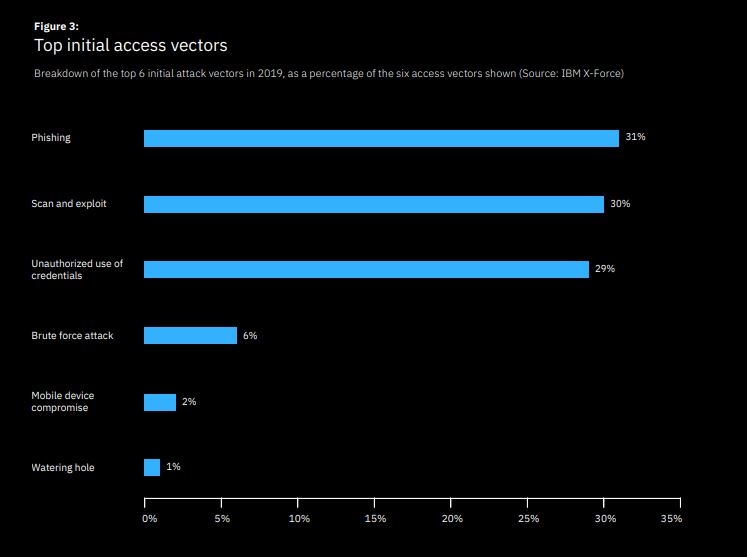

La piaga del phishing è cosa nota. Come molti altri, anche i ricercatori di IBM X-Force hanno riscontrato che questa è la minaccia più usata dai cyber criminali, con il 31% di tutti gli attacchi rilevati nel 2019. Però non è l'unica. Gli esperti hanno rilevato che il 30% degli aggressori sfrutta vulnerabilità note per ottenere l'accesso alle reti aziendali. Fra queste, le più gettonate sono state la CVE-2017-0199 e 2017-11882, in cima alla classifica delle 10 vulnerabilità più sfruttate negli ultimi 4 anni. Da sole hanno rappresentato il 90% delle falle di sicurezza sfruttate nelle campagne di spam. Terzo posto spetta all'uso di credenziali rubate, con il 29% di tutti i tentativi di accesso iniziali.

Fra queste, le più gettonate sono state la CVE-2017-0199 e 2017-11882, in cima alla classifica delle 10 vulnerabilità più sfruttate negli ultimi 4 anni. Da sole hanno rappresentato il 90% delle falle di sicurezza sfruttate nelle campagne di spam. Terzo posto spetta all'uso di credenziali rubate, con il 29% di tutti i tentativi di accesso iniziali. Investimenti necessari

Per fronteggiare le minacce, nel 2020 le aziende dovranno necessariamente investire nelle basi della sicurezza. Occorrono infrastrutture monitorate con console uniche che consentono la visibilità totale. Devono includere la gestione dei log, delle vulnerabilità e il monitoraggio dell'integrità dei file.Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 28

AWS Summit 2026 - Milano

Giu 03

Webinar Red Hat - The GenAI Optimization Triangle: Balancing Cost, Latency, and Accuracy on Kubernetes

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Nov 11

RENMAD DATACENTERS ITALIA 2026

Nov 24

WPC 2026

Ultime notizie Tutto

Proofpoint estende DLP e governance a Claude

22-05-2026

APT filocinese colpisce enti governativi in Europa con backdoor inedite

22-05-2026

Le eccezioni alle policy di sicurezza espongono le aziende

22-05-2026

WantToCry, il ransomware che cifra i file da remoto senza toccare i tuoi sistemi

22-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab