Identità macchina surclassano quelle umane, in Italia il rapporto è 123:1

Il rapporto tra identità macchina e umane è in rapida crescita; in Italia è di 123 a 1. Nove aziende su dieci sono state colpite da attacchi alle identità nell'ultimo anno.

Fonte: https://www.paloaltonetworks.com/idira/identity-security-landscape-report

Le identità macchina superano quelle umane con un rapporto di 109 a 1 a livello globale. Il dato per l’Italia è di 123 a 1. Nove organizzazioni su dieci hanno subìto almeno una violazione legata all'identità negli ultimi dodici mesi, e l'83% ne ha registrate almeno due. Sono i dati di apertura del 2026 Identity Security Landscape, ricerca condotta da Palo Alto Networks (CyberArk) in partnership con IDIRA su un campione di 2.930 security decision-maker a livello globale.

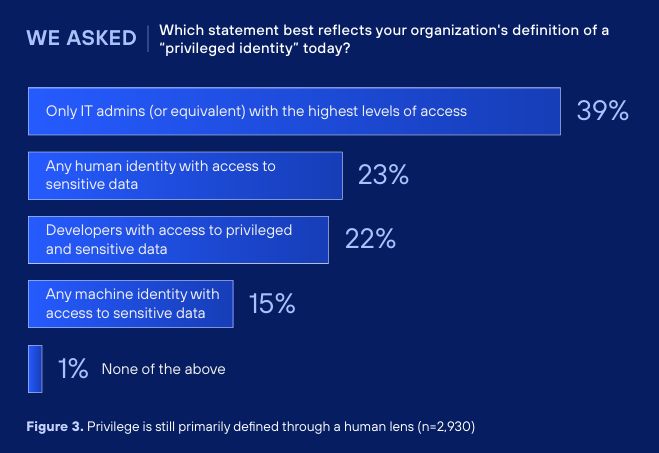

Il report fotografa una trasformazione strutturale del problema identity: le organizzazioni si trovano a gestire un ecosistema di service account, workload identity, certificati, token, segreti e agenti AI che opera a velocità e scale non più gestibili con i controlli progettati per un mondo a maggioranza umana. Il fattore discriminante del 2026 è la comparsa in massa degli AI agent come sottoinsieme delle identità macchina, con un peso specifico crescente sull'intera superficie di attacco.

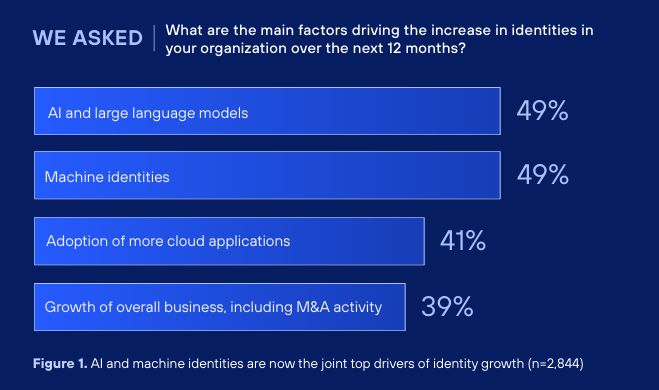

Nelle identità AI agent, per ogni utente umano si concentra il vettore di crescita più rapido dell'intero ecosistema. Nei prossimi dodici mesi le organizzazioni si attendono un aumento dell'85% nelle identità AI agent e del 77% nelle identità macchina in generale, contro un 56% per le identità umane. I principali driver identificati dagli intervistati sono AI e LLM (49%, a pari merito con le identità macchina tradizionali), adozione di applicazioni cloud (41%) e crescita organica incluse attività di Merge & Acquisition (39%).

Fonte: https://www.paloaltonetworks.com/idira/identity-security-landscape-report

Fonte: https://www.paloaltonetworks.com/idira/identity-security-landscape-report

In Italia il rapporto tra identità macchina e umane è cresciuto del 44,7% rispetto al 2025, quando il dato era di 85 a 1. Il 66% delle aziende italiane prevede un aumento delle identità umane nel prossimo anno, l'81% di quelle macchina e l'85% di quelle AI. I principali fattori trainanti citati dalle imprese italiane sono identità macchina come IoT e bot (42%), AI e LLM (40%) e crescita delle collaborazioni con terze parti (40%).

Il gap di governance

Il 90% degli intervistati dichiara che gli agenti AI dovrebbero operare sotto principi di least privilege con accesso limitato e controlli più stringenti, e il 91% ritiene di poter contenere rapidamente un agente AI compromesso. I dati operativi raccontano però una storia diversa: meno della metà delle organizzazioni applica controlli fondamentali del ciclo di vita agli AI agent, con il behavioral monitoring che raggiunge al massimo il 45% per gli agenti autonomi e la credential revocation che scende al 38%. In Italia il monitoraggio comportamentale arriva al 47% ma la revoca delle credenziali si ferma al 29%.

Solo il 39% degli accessi privilegiati è gestito tramite un modello just-in-time o zero standing privileges. La maggior parte delle organizzazioni opera ancora con accessi permanenti. Aggiungere agenti AI, workload e connettori in questi ambienti già sotto pressione moltiplica il numero di identità da controllare correttamente e in modo continuo, rendendo strutturale il divario tra deployment e oversight.

Il report identifica poi una frattura: il 54% dei C-suite crede che la propria organizzazione applichi il least privilege in modo continuativo ed efficace, mentre il 61% dei professionisti operativi è in disaccordo. Il 96% degli intervistati riporta che le identità umane operano con accessi ben oltre quanto richiesto dal proprio ruolo, e in media il 42% della forza lavoro ha accesso diretto ai dati aziendali.

In media, il 40% degli agenti AI e il 40% delle identità macchina hanno già accesso ai dati organizzativi, che possono includere registri finanziari, PII e PHI dei clienti, proprietà intellettuale, tecnologia operativa critica e sistemi di business ad alto valore. In EMEA la percentuale si attesta sul 38% per entrambe le categorie. Il paradosso è che queste entità non si fermano a verificare i propri accessi e operano a velocità macchina, quindi i controlli progettati per ritmi umani risultano del tutto inefficaci.

Fonte: https://www.paloaltonetworks.com/idira/identity-security-landscape-report

Fonte: https://www.paloaltonetworks.com/idira/identity-security-landscape-report

Il costo della frammentazione

L'84% delle aziende italiane e l'82% di quelle EMEA concordano che i sistemi di identity frammentati stiano rallentando o ritardando la capacità di rilevare e rispondere alle minacce. Il report quantifica questo effetto in quello che definisce "fragmentation tax": i team di sicurezza perdono in media 12 ore alla settimana nella gestione di uno stack identitario disperso su strumenti disconnessi.

Sul fronte dei certificati, l'EMEA risulta la regione meno preparata a livello mondiale rispetto all'imminente riduzione dei cicli di vita dei certificati TLS pubblici a 47 giorni: il 75% delle organizzazioni non automatizza completamente i rinnovi e il monitoraggio in tutti gli ambienti. L'impatto finanziario medio stimato per un'azienda EMEA in caso di incidente legato a certificati scaduti o mal gestiti è di 213.262 euro.

La risposta indicata dal report è il passaggio da un'architettura identity incentrata sull'uomo e su strumenti statici a una platformization guidata dall'AI, in grado di orchestrare in tempo reale identità, sessioni e ambienti e di intercettare gli abusi alla stessa velocità a cui avvengono.

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Identità macchina surclassano quelle umane, in Italia il rapporto è 123:1

14-05-2026

Il cybercrime diventa un sistema industriale a velocità macchina

14-05-2026

Cybersecurity & Education: perché i servizi MDR sono la risposta per proteggere scuole e università

14-05-2026

AI e zero‑day: il nuovo step degli attacchi cyber

12-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab