Campagna phishing Enel Energia in atto

Criminali utilizzano un finto sito Enel per portare le vittime ad effettuare inconsapevolmente un pagamento a loro favore

Il CSIRT ha segnalato la diffusione di una campagna di phishing che cerca di sottrarre dati personali e della carta di credito dei bersagli, attirandoli con la promessa di un finto rimborso da parte di Enel Energia. Cosa ancora più grave, il malcapitato bersaglio viene portato ad effettuare anche un trasferimento di denaro verso gli attaccanti, se segue tutti i passi presentati da un finto sito Enel.

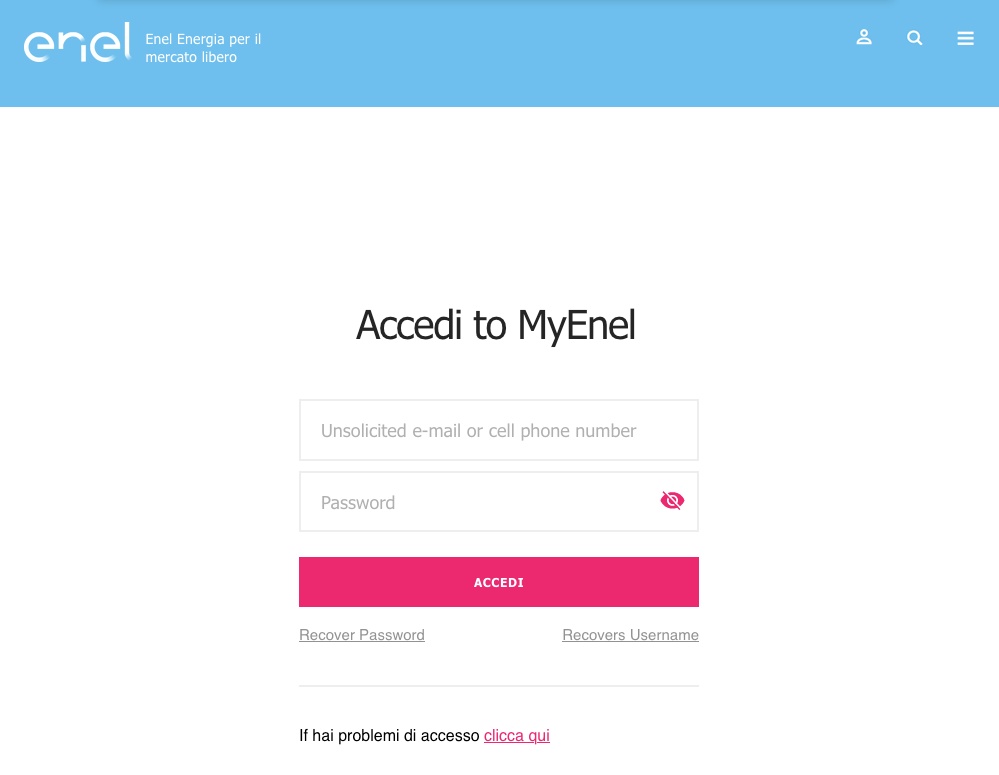

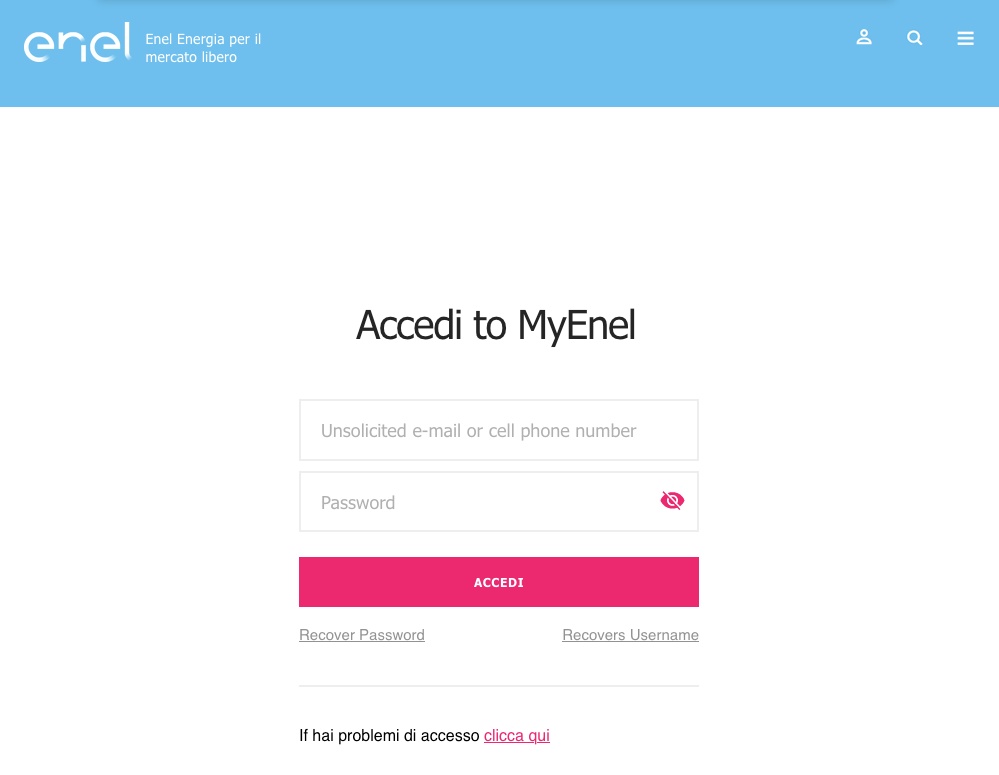

La campagna viene diffusa come sempre via email, indirizzate a caselle di posta personali o aziendali. Si ipotizza che sia in corso anche una (nuova) campagna parallela di smishing. Ossia con SMS inviati direttamente allo smartphone della vittima e contenenti il link da seguire per raggiungere la pagina-trappola. Questa riproduce in maniera convincente il layout di MyEnel, il portale di accesso clienti di Enel Energia. L'URL, celata da almeno un redirect, è ovviamente diversa: www.enel-u[.]com/oo/

Alla vittima sono presentati alcuni form attraverso cui gli attaccanti raccolgono informazioni personali e, con la scusa del rimborso, anche quelli della carta di credito. Compreso il codice di sicurezza.

La scaltrezza di questo attacco sta nel fatto che i dati raccolti vengono subito usati, in maniera mascherata, per autorizzare un pagamento verso gli attaccanti. Per nascondere cosa sta avvenendo, vengono sempre mostrate pagine con la grafica di Enel, anche quando si richiede alla vittima di inserire il codice di autorizzazione pagamenti che l’istituto di credito ha inviato per confermare l'operazione.

La scaltrezza di questo attacco sta nel fatto che i dati raccolti vengono subito usati, in maniera mascherata, per autorizzare un pagamento verso gli attaccanti. Per nascondere cosa sta avvenendo, vengono sempre mostrate pagine con la grafica di Enel, anche quando si richiede alla vittima di inserire il codice di autorizzazione pagamenti che l’istituto di credito ha inviato per confermare l'operazione.

L’utente crede di procedere all’autorizzazione di un rimborso, invece sta procedendo a un pagamento a beneficio dell’attaccante. Sempre per fare sembrare tutto lecito e corretto, dopo il pagamento inconsapevole, il browser della vittima vene rediretto verso il portale legittimo di Enel Energia.

La campagna viene diffusa come sempre via email, indirizzate a caselle di posta personali o aziendali. Si ipotizza che sia in corso anche una (nuova) campagna parallela di smishing. Ossia con SMS inviati direttamente allo smartphone della vittima e contenenti il link da seguire per raggiungere la pagina-trappola. Questa riproduce in maniera convincente il layout di MyEnel, il portale di accesso clienti di Enel Energia. L'URL, celata da almeno un redirect, è ovviamente diversa: www.enel-u[.]com/oo/

Alla vittima sono presentati alcuni form attraverso cui gli attaccanti raccolgono informazioni personali e, con la scusa del rimborso, anche quelli della carta di credito. Compreso il codice di sicurezza.

La scaltrezza di questo attacco sta nel fatto che i dati raccolti vengono subito usati, in maniera mascherata, per autorizzare un pagamento verso gli attaccanti. Per nascondere cosa sta avvenendo, vengono sempre mostrate pagine con la grafica di Enel, anche quando si richiede alla vittima di inserire il codice di autorizzazione pagamenti che l’istituto di credito ha inviato per confermare l'operazione.

La scaltrezza di questo attacco sta nel fatto che i dati raccolti vengono subito usati, in maniera mascherata, per autorizzare un pagamento verso gli attaccanti. Per nascondere cosa sta avvenendo, vengono sempre mostrate pagine con la grafica di Enel, anche quando si richiede alla vittima di inserire il codice di autorizzazione pagamenti che l’istituto di credito ha inviato per confermare l'operazione.L’utente crede di procedere all’autorizzazione di un rimborso, invece sta procedendo a un pagamento a beneficio dell’attaccante. Sempre per fare sembrare tutto lecito e corretto, dopo il pagamento inconsapevole, il browser della vittima vene rediretto verso il portale legittimo di Enel Energia.

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 28

AWS Summit 2026 - Milano

Giu 03

Webinar Red Hat - The GenAI Optimization Triangle: Balancing Cost, Latency, and Accuracy on Kubernetes

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Nov 11

RENMAD DATACENTERS ITALIA 2026

Nov 24

WPC 2026

Ultime notizie Tutto

Proofpoint estende DLP e governance a Claude

22-05-2026

APT filocinese colpisce enti governativi in Europa con backdoor inedite

22-05-2026

Le eccezioni alle policy di sicurezza espongono le aziende

22-05-2026

WantToCry, il ransomware che cifra i file da remoto senza toccare i tuoi sistemi

22-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab