Phishing: le macro di Office sono l'insidia maggiore

L'analisi delle campagne di phishing diffuse nell'ultimo trimestre 2020 rivelano che la tecnica di attacco più diffusa sfrutta le macro di Office in combinazione con l'ingegneria sociale. Le tecniche di evasione sono sempre più comuni.

Sono le macro di Office la tecnica di attacco più diffusa per contagiare i sistemi tramite phishing. La classifica appare nel Q4 Treat Report di Proofpoint. L'azienda analizza quotidianamente miliardi di messaggi email, URL e allegati, raccogliendo informazioni preziose sia sull'andamento sia sul tipo di cyber attacchi veicolati via posta elettronica.

Denominatore comune di tutti i cyber attacchi è l'ingegneria sociale, ossia quell'insieme di tecniche psicologiche atte a ingannare le persone per fargli fare quello che vuole l'attaccante. Può essere aprire un allegato, fare clic su un URL malevolo, inviare credenziali di accesso, informazioni sensibili o denaro all'aggressore.

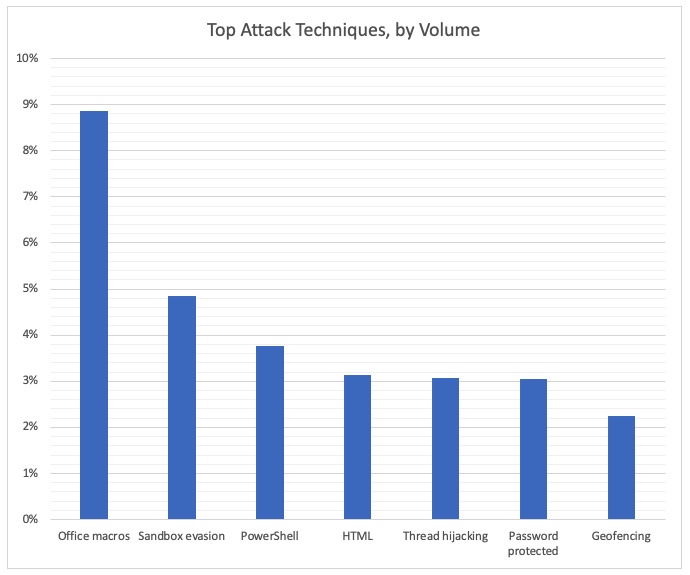

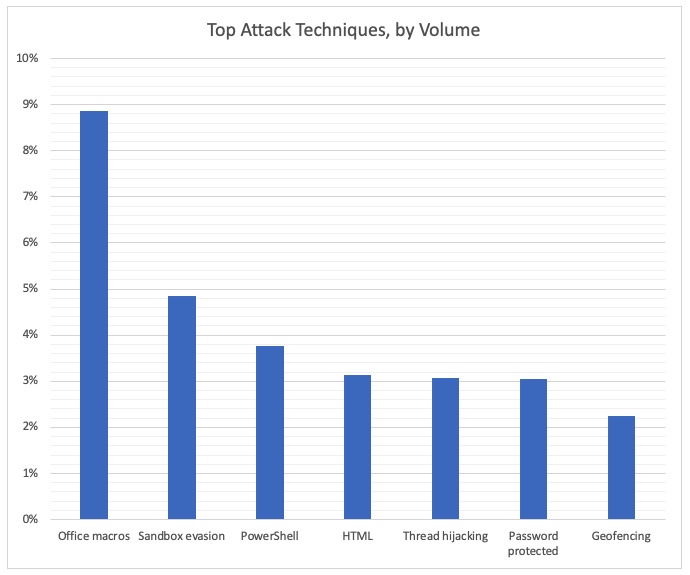

Nel momento in cui la vittima fa quello che desidera l'attaccante, attiva una catena d'infezione che dipende dalla tecnica d'attacco di cui è in balia. Il grafico pubblicato sotto dà una chiara indicazione delle tecniche d'attacco più diffuse.

Fonte: ProofpointLe macro di Office guidano la classifica con ampio margine. È una tecnica che sfrutta i difetti di un linguaggio di programmazione progettato per automatizzare ed estendere le funzionalità di Microsoft Office. Gli aggressori lo usano per creare macro dannose che infettano il dispositivo degli utenti quando vengono aperte.

Fonte: ProofpointLe macro di Office guidano la classifica con ampio margine. È una tecnica che sfrutta i difetti di un linguaggio di programmazione progettato per automatizzare ed estendere le funzionalità di Microsoft Office. Gli aggressori lo usano per creare macro dannose che infettano il dispositivo degli utenti quando vengono aperte.

Il secondo posto spetta alle tecniche di evasione delle sandbox. Molti strumenti di rilevamento delle minacce "fanno detonare" in modo sicuro i file sconosciuti all'interno di una macchina virtuale per impedire che l'esecuzione di un malware danneggi il sistema.

Le moderne tecniche di evasione permettono alle minacce di "capire" quando sono all'interno di una sandbox e di limitare i comportamenti che potrebbero rivelarne la natura, così da non essere scoperte. Un esempio è quello che si è visto nel quarto trimestre 2020, quando è emersa una tecnica di evasione che sfrutta lo strumento legittimo Regsvr32 di Windows per non essere rilevato dalla maggior parte delle sandbox.

Medaglia di bronzo spetta alle PowerShell. Sfruttano lo strumento di amministrazione integrato di Windows per infettare i PC delle vittime. Gli attacchi che fanno uso di questi strumenti di solito iniziano con una email di phishing con all'interno un URL che rimanda a una pagina con codice incorporato che utilizza la funzione PowerShell per prendere il controllo del computer della vittima. È un tipo di attacco difficile da rilevare perché utilizza una funzionalità di Windows legittima.Attaccanti e difesaCome ben noto, gli attaccanti in genere si dividono in tre gruppi: APT sponsorizzati da stati-nazione, gruppi criminali che operano per denaro e hacktivisti. A prescindere dalla motivazione dell'attaccante, l'imperativo è difendersi.

Corsi di formazione a cadenza regolare aiutano le persone a identificare le email false e a non cadere nei tranelli dei cyber criminali. È il primo passo per difendere i dati personali e quelli aziendali, senonché per scongiurare attacchi come i ransomware.

In secondo luogo, tutti gli endpoint devono essere protetti con soluzioni antimalware e antiphishing che fanno uso di Intelligenza Artificiale e di motori di threat hunting. A livello aziendale, è inoltre importante affidarsi a professionisti della cyber security che sappiano gestire gli strumenti di detection and response nella maniera più adeguata.

Denominatore comune di tutti i cyber attacchi è l'ingegneria sociale, ossia quell'insieme di tecniche psicologiche atte a ingannare le persone per fargli fare quello che vuole l'attaccante. Può essere aprire un allegato, fare clic su un URL malevolo, inviare credenziali di accesso, informazioni sensibili o denaro all'aggressore.

Nel momento in cui la vittima fa quello che desidera l'attaccante, attiva una catena d'infezione che dipende dalla tecnica d'attacco di cui è in balia. Il grafico pubblicato sotto dà una chiara indicazione delle tecniche d'attacco più diffuse.

Fonte: ProofpointLe macro di Office guidano la classifica con ampio margine. È una tecnica che sfrutta i difetti di un linguaggio di programmazione progettato per automatizzare ed estendere le funzionalità di Microsoft Office. Gli aggressori lo usano per creare macro dannose che infettano il dispositivo degli utenti quando vengono aperte.

Fonte: ProofpointLe macro di Office guidano la classifica con ampio margine. È una tecnica che sfrutta i difetti di un linguaggio di programmazione progettato per automatizzare ed estendere le funzionalità di Microsoft Office. Gli aggressori lo usano per creare macro dannose che infettano il dispositivo degli utenti quando vengono aperte. Il secondo posto spetta alle tecniche di evasione delle sandbox. Molti strumenti di rilevamento delle minacce "fanno detonare" in modo sicuro i file sconosciuti all'interno di una macchina virtuale per impedire che l'esecuzione di un malware danneggi il sistema.

Le moderne tecniche di evasione permettono alle minacce di "capire" quando sono all'interno di una sandbox e di limitare i comportamenti che potrebbero rivelarne la natura, così da non essere scoperte. Un esempio è quello che si è visto nel quarto trimestre 2020, quando è emersa una tecnica di evasione che sfrutta lo strumento legittimo Regsvr32 di Windows per non essere rilevato dalla maggior parte delle sandbox.

Medaglia di bronzo spetta alle PowerShell. Sfruttano lo strumento di amministrazione integrato di Windows per infettare i PC delle vittime. Gli attacchi che fanno uso di questi strumenti di solito iniziano con una email di phishing con all'interno un URL che rimanda a una pagina con codice incorporato che utilizza la funzione PowerShell per prendere il controllo del computer della vittima. È un tipo di attacco difficile da rilevare perché utilizza una funzionalità di Windows legittima.Attaccanti e difesaCome ben noto, gli attaccanti in genere si dividono in tre gruppi: APT sponsorizzati da stati-nazione, gruppi criminali che operano per denaro e hacktivisti. A prescindere dalla motivazione dell'attaccante, l'imperativo è difendersi.

Corsi di formazione a cadenza regolare aiutano le persone a identificare le email false e a non cadere nei tranelli dei cyber criminali. È il primo passo per difendere i dati personali e quelli aziendali, senonché per scongiurare attacchi come i ransomware.

In secondo luogo, tutti gli endpoint devono essere protetti con soluzioni antimalware e antiphishing che fanno uso di Intelligenza Artificiale e di motori di threat hunting. A livello aziendale, è inoltre importante affidarsi a professionisti della cyber security che sappiano gestire gli strumenti di detection and response nella maniera più adeguata.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 21

Cloud AI Live Milano

Mag 28

AWS Summit 2026 - Milano

Giu 03

Webinar Red Hat - The GenAI Optimization Triangle: Balancing Cost, Latency, and Accuracy on Kubernetes

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

Il gruppo APT cinese che colpisce governi con sei malware

20-05-2026

Palo Alto Networks lancia Idira per la sicurezza delle identità agentiche

20-05-2026

ESET apre filiali in Francia, Paesi Bassi e India

20-05-2026

AI in azienda: opportunità o nuova porta d’ingresso cyber?

20-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab