Phishing: serve formazione per prevenire i ransomware

La formazione deve preparare i dipendenti a reagire adeguatamente agli attacchi di phishing. Se è insufficiente aumenta il rischio di contrarre ransomware.

Phishing e ransomware sono le due minacce protagoniste del report State of the Phish 2021 di Proofpoint. L'associazione non è casuale, perché vanno di pari passo: spesso un attacco di phishing è funzionale a raccogliere i dati necessari per scatenare un attacco ransomware.

L'analisi dei dati raccolti da Proofpoint porta a una conclusione ovvia: bisogna insegnare ai dipendenti a riconoscere i messaggi di phishing, perché ne va della sicurezza aziendale. Le email malevole sono talmente tante e diversificate che è difficile non cadere in inganno: un corso da solo non è sufficiente.

Per il report Proofpoint ha intervistato oltre 600 professionisti della sicurezza in sette Paesi e 3.500 lavoratori. I dati raccolti sono stati incrociati con gli esiti di oltre 60 milioni di simulazioni di phishing inviate ai dipendenti dai clienti di Proofpoint nel corso di un anno, e 15 milioni di email segnalate tramite il pulsante PhishAlarm attivato dall'utente.

Il phishing non è una novità, così come il ransomware. La novità è lo scenario che si è delineato con la pandemia e lo smart working, che ha portato i cyber criminali ad approfittare maggiormente della situazione. Non è un caso che nel 2020 un numero più elevato di aziende (57%) rispetto al 2019 (55%) sia stato bersagliato da attacchi di phishing andati a buon fine.

Il phishing non è una novità, così come il ransomware. La novità è lo scenario che si è delineato con la pandemia e lo smart working, che ha portato i cyber criminali ad approfittare maggiormente della situazione. Non è un caso che nel 2020 un numero più elevato di aziende (57%) rispetto al 2019 (55%) sia stato bersagliato da attacchi di phishing andati a buon fine.

Nessuno può dirsi esente dal rischio, tuttavia ci sono categorie più colpite e altre meno. In particolare, secondo il report di Proofpoint le aziende manifatturiere hanno affrontato il più elevato volume medio di attacchi reali di phishing nel 2020. Guardando invece ai reparti interni alle aziende, i team di acquisto sono stati i più performanti, con un tasso medio di errore del 7%. I dipartimenti di manutenzione e facilities hanno registrato le prestazioni peggiori, con tassi medi di errore rispettivamente del 15% e del 17%.

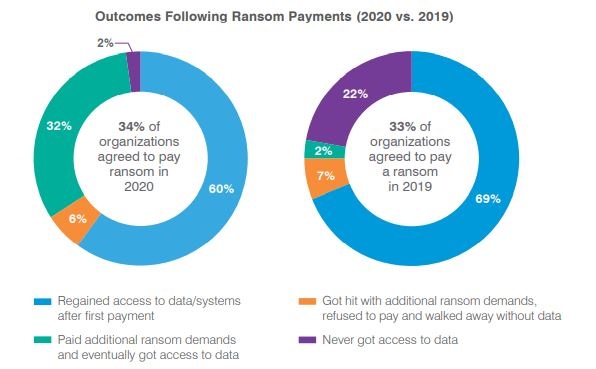

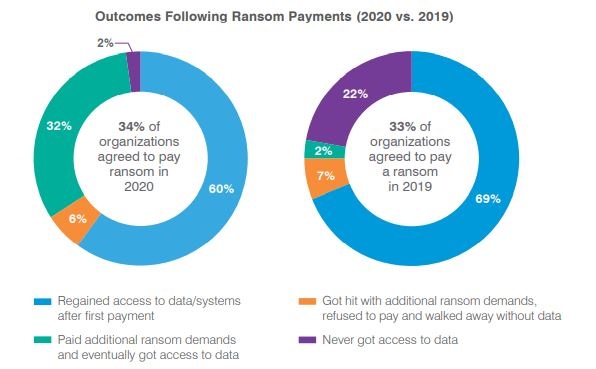

Un altro dato rilevante è quello relativo al pagamento del riscatto dei ransomware. Dei due terzi degli intervistati che hanno affermato di aver subito un attacco ransomware nel 2020, più della metà ha deciso di pagare il riscatto nella speranza di recuperare rapidamente l'accesso ai dati.

Di questi, il 60% ha recuperato l'accesso ai dati/sistemi dopo il primo pagamento. Tuttavia, quasi il 40% è stato colpito da ulteriori richieste di riscatto dopo la prima transazione. Questo dato corrisponde a un aumento del 320% rispetto all'anno precedente, ed è una delle motivazioni per le quali gli esperti sconsigliano di pagare i riscatti. Il 32% ha riferito di aver accettato di pagare richieste aggiuntive di riscatto, un incremento del 1.500% rispetto al 2019.

Proofpoint usa spesso le simulazioni di phishing per testare il livello di preparazione dei dipendenti. Il tasso medio complessivo di errore delle simulazioni di phishing dei clienti Proofpoint è stato dell'11%. Un valore in lieve calo rispetto al 12% del 2019. Il fattore di resilienza medio complessivo indica comunque che, in generale, gli utenti di queste aziende sono più propensi a segnalare un'email sospetta piuttosto che a interagire con essa.

La sostanza è che le aziende devono sviluppare proattivamente strategie di cybersecurity incentrate sulle persone, che tengano in considerazione sia le minacce generiche, sia quelle peculiari rivolte verso i propri obiettivi aziendali.

L'analisi dei dati raccolti da Proofpoint porta a una conclusione ovvia: bisogna insegnare ai dipendenti a riconoscere i messaggi di phishing, perché ne va della sicurezza aziendale. Le email malevole sono talmente tante e diversificate che è difficile non cadere in inganno: un corso da solo non è sufficiente.

Per il report Proofpoint ha intervistato oltre 600 professionisti della sicurezza in sette Paesi e 3.500 lavoratori. I dati raccolti sono stati incrociati con gli esiti di oltre 60 milioni di simulazioni di phishing inviate ai dipendenti dai clienti di Proofpoint nel corso di un anno, e 15 milioni di email segnalate tramite il pulsante PhishAlarm attivato dall'utente.

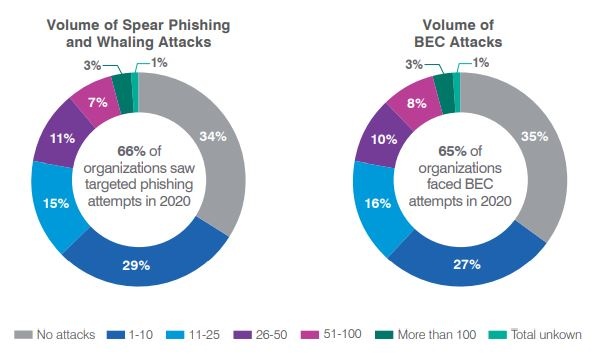

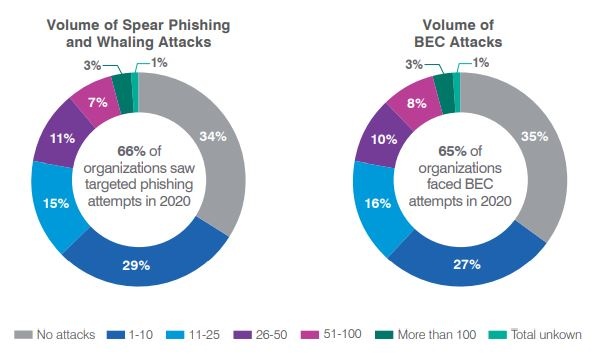

Attacchi in aumento

Quasi tutte le aziende sostengono di avere investito in formazione, ma i dati rivelano che quanto fatto finora è insufficiente. Più del 75% del campione ha affermato di avere affrontato attacchi di phishing su larga scala nel 2020. Il 66% degli intervistati è stato colpito da ransomware. Il phishing non è una novità, così come il ransomware. La novità è lo scenario che si è delineato con la pandemia e lo smart working, che ha portato i cyber criminali ad approfittare maggiormente della situazione. Non è un caso che nel 2020 un numero più elevato di aziende (57%) rispetto al 2019 (55%) sia stato bersagliato da attacchi di phishing andati a buon fine.

Il phishing non è una novità, così come il ransomware. La novità è lo scenario che si è delineato con la pandemia e lo smart working, che ha portato i cyber criminali ad approfittare maggiormente della situazione. Non è un caso che nel 2020 un numero più elevato di aziende (57%) rispetto al 2019 (55%) sia stato bersagliato da attacchi di phishing andati a buon fine. Nessuno può dirsi esente dal rischio, tuttavia ci sono categorie più colpite e altre meno. In particolare, secondo il report di Proofpoint le aziende manifatturiere hanno affrontato il più elevato volume medio di attacchi reali di phishing nel 2020. Guardando invece ai reparti interni alle aziende, i team di acquisto sono stati i più performanti, con un tasso medio di errore del 7%. I dipartimenti di manutenzione e facilities hanno registrato le prestazioni peggiori, con tassi medi di errore rispettivamente del 15% e del 17%.

Un altro dato rilevante è quello relativo al pagamento del riscatto dei ransomware. Dei due terzi degli intervistati che hanno affermato di aver subito un attacco ransomware nel 2020, più della metà ha deciso di pagare il riscatto nella speranza di recuperare rapidamente l'accesso ai dati.

Di questi, il 60% ha recuperato l'accesso ai dati/sistemi dopo il primo pagamento. Tuttavia, quasi il 40% è stato colpito da ulteriori richieste di riscatto dopo la prima transazione. Questo dato corrisponde a un aumento del 320% rispetto all'anno precedente, ed è una delle motivazioni per le quali gli esperti sconsigliano di pagare i riscatti. Il 32% ha riferito di aver accettato di pagare richieste aggiuntive di riscatto, un incremento del 1.500% rispetto al 2019.

La formazione

L’80% delle aziende campione è positiva sugli esiti della formazione. In tutti i casi il feedback è che la formazione sulla consapevolezza della cyber security ha ridotto la suscettibilità al phishing. I risultati però non sono soddisfacenti. Il 98% dei professionisti sostiene che la propria organizzazione abbia un programma di formazione. Tuttavia solo il 64% offre sessioni formali di formazione agli utenti come parte delle iniziative di training sulla cybersecurity.Proofpoint usa spesso le simulazioni di phishing per testare il livello di preparazione dei dipendenti. Il tasso medio complessivo di errore delle simulazioni di phishing dei clienti Proofpoint è stato dell'11%. Un valore in lieve calo rispetto al 12% del 2019. Il fattore di resilienza medio complessivo indica comunque che, in generale, gli utenti di queste aziende sono più propensi a segnalare un'email sospetta piuttosto che a interagire con essa.

La sostanza è che le aziende devono sviluppare proattivamente strategie di cybersecurity incentrate sulle persone, che tengano in considerazione sia le minacce generiche, sia quelle peculiari rivolte verso i propri obiettivi aziendali.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 28

AWS Summit 2026 - Milano

Giu 03

Webinar Red Hat - The GenAI Optimization Triangle: Balancing Cost, Latency, and Accuracy on Kubernetes

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Nov 11

RENMAD DATACENTERS ITALIA 2026

Nov 24

WPC 2026

Ultime notizie Tutto

Proofpoint estende DLP e governance a Claude

22-05-2026

APT filocinese colpisce enti governativi in Europa con backdoor inedite

22-05-2026

Le eccezioni alle policy di sicurezza espongono le aziende

22-05-2026

WantToCry, il ransomware che cifra i file da remoto senza toccare i tuoi sistemi

22-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab