1,3 milioni di accessi RDP in vendita, l'alba dei prossimi cyber attacchi

Le credenziali rubate sono il motore alla base degli attacchi devastanti che tutte le aziende temono. Imprudenza e poca cura nella scelta delle password sono l'errore più grande.

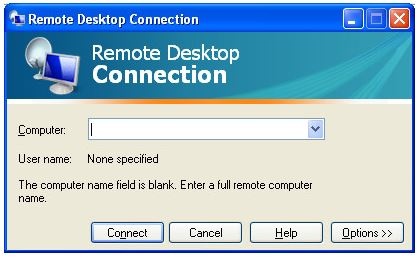

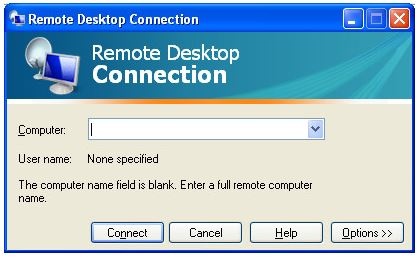

Nomi utente e password di 1,3 milioni di utente RDP sono in vendita su UAS, il più grande market del darkweb per le credenziali RDP rubate. Il dato di per sé non stupisce, considerato l'accanimento degli attacchi contro i sistemi RDP esposti a cui abbiamo assistito nel 2020 e che prosegue tuttora.

Quello che stupisce semmai è che, nonostante i ripetuti allarmi, molti non abbiano provveduto a mettere in sicurezza i sistemi a rischio. Scorrendo i dettagli su questa notizia infatti emergono informazioni inquietanti. La prima riguarda i login name: oltre 300mila account erano "administrator", altri 60mila erano "admin", seguiti da un originalissimo "user". Le password più usate sono 123456, 123, P@ssword, 1234, Password1 e via discorrendo. Con queste credenziali c'è da stupirsi che il cyber crime abbia in mano solo 1,3 milioni di credenziali.

Chi ha la coda di paglia può usare il nuovo servizio pubblicato dalla società di sicurezza informatica Advanced Intel e denominato RDPwned. Consente alle aziende di verificare se le proprie credenziali RDP sono in vendita nel darkweb. Anche qualora non lo fossero, se username e password sono banali è doveroso cambiarle.

È piuttosto recente la notizia che anche i gruppi APT hanno iniziato a "servirsi" da questi gruppi per ottenere l'accesso alle reti target, come primo anello di complesse attack chain. Questo significa principalmente due cose. Da una parte che chi opera un attacco brute force per il furto delle credenziali non deve avere necessariamente le competenze per sviluppare attacchi devastanti come quelli ransomware o alle supply chain. Gli basta fare "la sua parte" e passare le informazioni a chi le capitalizzerà meglio.L'altro aspetto è il più inquietante: spesso le aziende non si rendono conto del furto di credenziali. La business continuity non viene intaccata, sembra che vada tutto bene. Qualche mese dopo arriva l'attacco devastante e occorrono indagini forensi lunghe e costose per risalire alla causa primaria: un banale credential stuffing.

È piuttosto recente la notizia che anche i gruppi APT hanno iniziato a "servirsi" da questi gruppi per ottenere l'accesso alle reti target, come primo anello di complesse attack chain. Questo significa principalmente due cose. Da una parte che chi opera un attacco brute force per il furto delle credenziali non deve avere necessariamente le competenze per sviluppare attacchi devastanti come quelli ransomware o alle supply chain. Gli basta fare "la sua parte" e passare le informazioni a chi le capitalizzerà meglio.L'altro aspetto è il più inquietante: spesso le aziende non si rendono conto del furto di credenziali. La business continuity non viene intaccata, sembra che vada tutto bene. Qualche mese dopo arriva l'attacco devastante e occorrono indagini forensi lunghe e costose per risalire alla causa primaria: un banale credential stuffing.

Tornando alla compravendita in oggetto, Ultimate Anonymity Services (UAS) è un marketplace che vende credenziali RDP, numeri di previdenza sociale rubati e accesso ai server proxy SOCKS. Si distingue dagli altri market analoghi non solo perché è il più grande, ma perché tutte le credenziali vendute sono verificate. Inoltre, gli operatori offrono l'assistenza clienti e forniscono suggerimenti su come mantenere l'accesso remoto a un computer compromesso.

È la dimostrazione di quanto sia organizzato il cybercrime. I colleghi di Beleeping Computer descrivono UAS come una versione illegale di eBay. Ci sono diversi fornitori che mettono in vendita la propria merce. Quando questa viene caricata il sistema la verifica, la cataloga per sistema operativo, accesso amministratore, velocità internet, CPU, memoria ecc. Ci sono statistiche in tempo reale sulle vendite e sui prezzi applicati, rimborsi, consulenze.

Fra dicembre 2018 e oggi sono passati per UAS 1.379.609 account RDP. Fra questi ci sono gli accessi ad agenzie governative di sessantatré paesi, aziende note e di alto profilo, server del settore sanitario. È la compravendita di questi dati il motore della maggior parte degli attacchi che popola la cronaca della cyber security. Dovrebbe essere un motivo sufficiente per fare attenzione non finirci dentro.

Quello che stupisce semmai è che, nonostante i ripetuti allarmi, molti non abbiano provveduto a mettere in sicurezza i sistemi a rischio. Scorrendo i dettagli su questa notizia infatti emergono informazioni inquietanti. La prima riguarda i login name: oltre 300mila account erano "administrator", altri 60mila erano "admin", seguiti da un originalissimo "user". Le password più usate sono 123456, 123, P@ssword, 1234, Password1 e via discorrendo. Con queste credenziali c'è da stupirsi che il cyber crime abbia in mano solo 1,3 milioni di credenziali.

Chi ha la coda di paglia può usare il nuovo servizio pubblicato dalla società di sicurezza informatica Advanced Intel e denominato RDPwned. Consente alle aziende di verificare se le proprie credenziali RDP sono in vendita nel darkweb. Anche qualora non lo fossero, se username e password sono banali è doveroso cambiarle.

Una cyber economy fiorente

Passando a un altro livello di analisi, il bottino in vendita è l'ennesima testimonianza del fatto che l'economia del cybercrime è fiorente. Abbiamo parlato più volte degli sviluppi che hanno portato all'evoluzione del cyber crime. Fra questi spiccano la specializzazione e la condivisione. Ci sono gruppi focalizzati sulla scansione dei sistemi esposti e conseguenti attacchi brute force per il furto di credenziali. Il frutto delle scorribande viene poi venduto a chi opera attacchi ransomware o azioni di cyber spionaggio. È piuttosto recente la notizia che anche i gruppi APT hanno iniziato a "servirsi" da questi gruppi per ottenere l'accesso alle reti target, come primo anello di complesse attack chain. Questo significa principalmente due cose. Da una parte che chi opera un attacco brute force per il furto delle credenziali non deve avere necessariamente le competenze per sviluppare attacchi devastanti come quelli ransomware o alle supply chain. Gli basta fare "la sua parte" e passare le informazioni a chi le capitalizzerà meglio.L'altro aspetto è il più inquietante: spesso le aziende non si rendono conto del furto di credenziali. La business continuity non viene intaccata, sembra che vada tutto bene. Qualche mese dopo arriva l'attacco devastante e occorrono indagini forensi lunghe e costose per risalire alla causa primaria: un banale credential stuffing.

È piuttosto recente la notizia che anche i gruppi APT hanno iniziato a "servirsi" da questi gruppi per ottenere l'accesso alle reti target, come primo anello di complesse attack chain. Questo significa principalmente due cose. Da una parte che chi opera un attacco brute force per il furto delle credenziali non deve avere necessariamente le competenze per sviluppare attacchi devastanti come quelli ransomware o alle supply chain. Gli basta fare "la sua parte" e passare le informazioni a chi le capitalizzerà meglio.L'altro aspetto è il più inquietante: spesso le aziende non si rendono conto del furto di credenziali. La business continuity non viene intaccata, sembra che vada tutto bene. Qualche mese dopo arriva l'attacco devastante e occorrono indagini forensi lunghe e costose per risalire alla causa primaria: un banale credential stuffing. UAS, il più grande marketplace per le credenziali RDP

Tornando alla compravendita in oggetto, Ultimate Anonymity Services (UAS) è un marketplace che vende credenziali RDP, numeri di previdenza sociale rubati e accesso ai server proxy SOCKS. Si distingue dagli altri market analoghi non solo perché è il più grande, ma perché tutte le credenziali vendute sono verificate. Inoltre, gli operatori offrono l'assistenza clienti e forniscono suggerimenti su come mantenere l'accesso remoto a un computer compromesso.

È la dimostrazione di quanto sia organizzato il cybercrime. I colleghi di Beleeping Computer descrivono UAS come una versione illegale di eBay. Ci sono diversi fornitori che mettono in vendita la propria merce. Quando questa viene caricata il sistema la verifica, la cataloga per sistema operativo, accesso amministratore, velocità internet, CPU, memoria ecc. Ci sono statistiche in tempo reale sulle vendite e sui prezzi applicati, rimborsi, consulenze.

Fra dicembre 2018 e oggi sono passati per UAS 1.379.609 account RDP. Fra questi ci sono gli accessi ad agenzie governative di sessantatré paesi, aziende note e di alto profilo, server del settore sanitario. È la compravendita di questi dati il motore della maggior parte degli attacchi che popola la cronaca della cyber security. Dovrebbe essere un motivo sufficiente per fare attenzione non finirci dentro.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 26

CrowdTour 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

NIS2 in Italia: progressi, criticità e la necessità di una resilienza operativa

28-04-2026

Windows: scoperta tecnica per l’escalation di privilegi via RPC

28-04-2026

Il phishing domina gli attacchi grazie anche agli strumenti AI

28-04-2026

Anthropic e Claude Mythos: tanto rumore per (quasi) nulla

27-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab