Stampanti HP, Xerox e Samsung vulnerabili da 16 anni

Una vulnerabilità critica di un driver per stampanti HP, Xerox e Samsung potrebbe consentire un'escalation dei privilegi a un attaccante da remoto.

I ricercatori di sicurezza di SentinelOne hanno scovato una vulnerabilità di sicurezza vecchia di 16 anni che riguarda un driver delle stampanti HP, Xerox e Samsung. Consente agli attaccanti un'escalation dei privilegi con cui ottenere diritti di amministratore sui sistemi che installano il driver vulnerabile.

Monitorata con la sigla CVE-2021-3438 con CVSS di 8.8, questa falla è un buffer overflow nello SSPORT.SYS per modelli di stampante specifici che potrebbero portare a un'escalation locale dei privilegi utente.

I ricercatori di SentinelOne sottolineano che colpisce centinaia di milioni di dispositivi e milioni di utenti in tutto il mondo. Il driver con vulnerabilità annessa viene installato automaticamente con il software della stampante e viene caricato da Windows ad ogni riavvio del sistema.

Gli attaccanti che cercano una strada facile per l'escalation dei privilegi non avranno difficoltà a sfruttare questa falla, che può essere abusata anche quando la stampante non è connessa al dispositivo di destinazione. L'unica difficoltà da superare è ottenere prima l'accesso come utenti locali, il che significa che i cyber criminali dovranno prima entrare sugli endpoint in cui è installato il driver.

Sbrigata questa incombenza, il resto è in discesa perché non è necessaria l'interazione degli utenti. Il risultato è che gli aggressori con privilegi utente di base potranno elevare i propri privilegi ed eseguire codice in modalità kernel, bypassando i prodotti di sicurezza e consegnando ulteriori payload dannosi.

SentinelOne aggiunge che a questo punto gli attaccanti potranno installare programmi, visualizzare, modificare, crittografare o eliminare dati o creare nuovi account con diritti utente completi. La buona notizia è che, nonostante l'età del bug, finora non ci sono prove che la falla sia stata sfruttata attivamente.

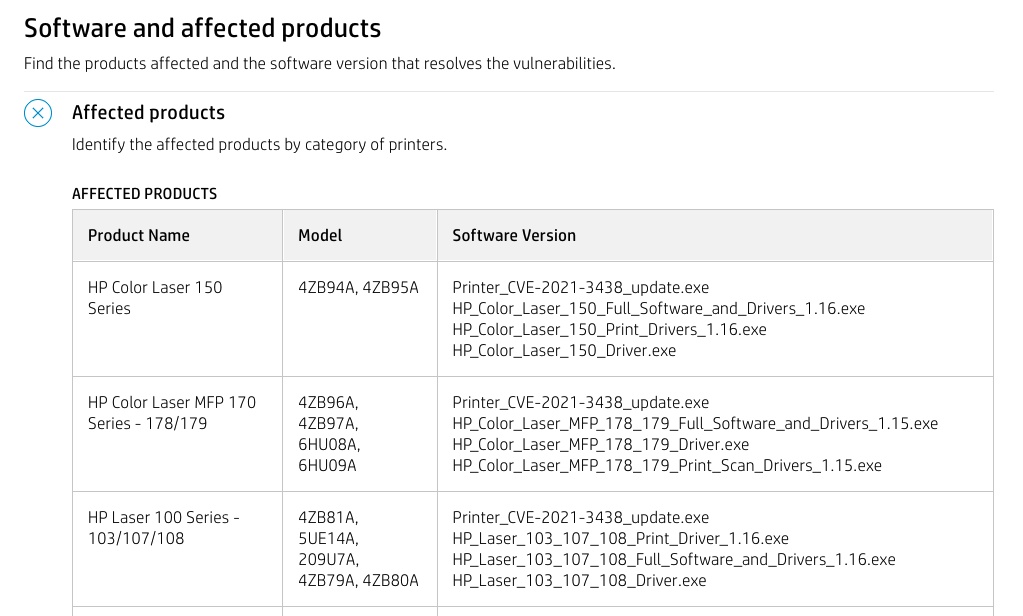

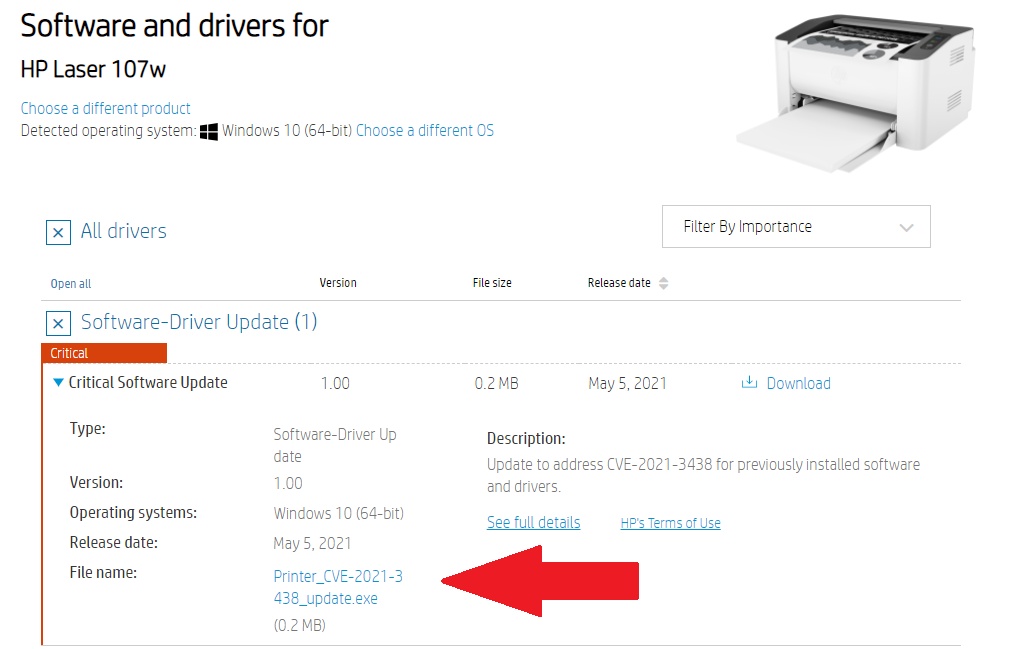

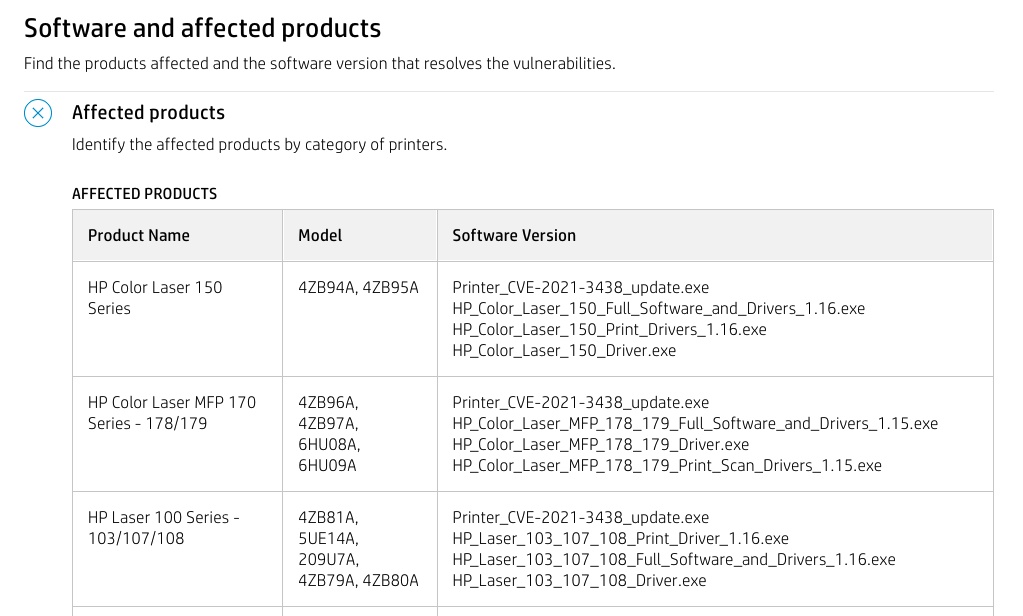

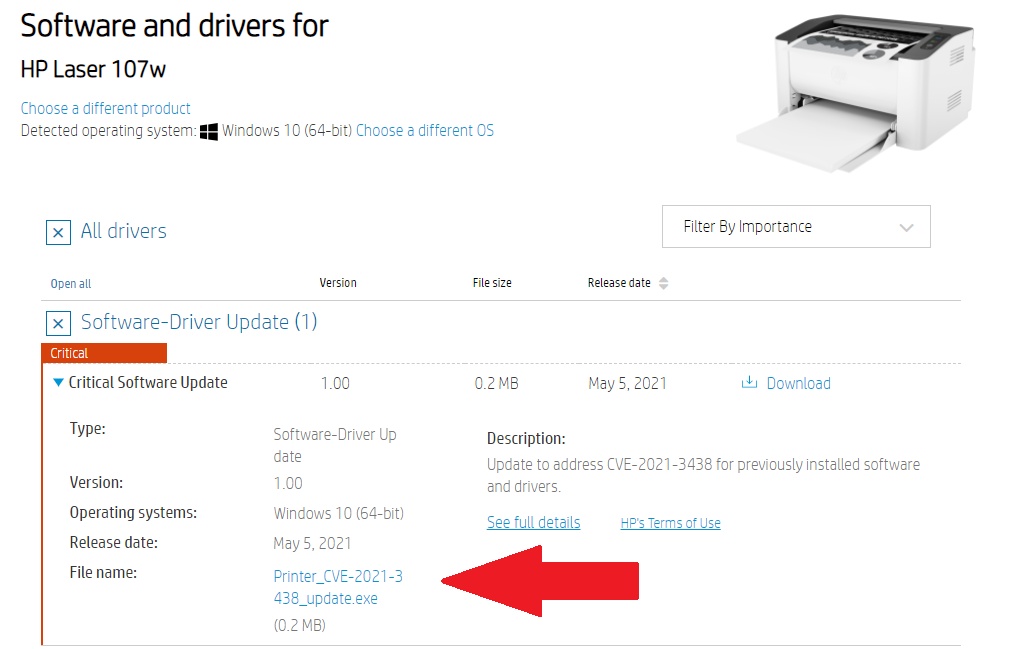

Adesso che l'esistenza del bug è di pubblico dominio, si prevede che non tarderanno i tentativi di attacco a centinaia di milioni di imprese e utenti vulnerabili. È quindi fondamentale controllare se la propria stampante è fra quelle a rischio e installare le patch. Un elenco dei modelli prodotti interessati è disponibile nell'advisory sulla sicurezza di HP e in questo mini bollettino sulla sicurezza Xerox.

Adesso che l'esistenza del bug è di pubblico dominio, si prevede che non tarderanno i tentativi di attacco a centinaia di milioni di imprese e utenti vulnerabili. È quindi fondamentale controllare se la propria stampante è fra quelle a rischio e installare le patch. Un elenco dei modelli prodotti interessati è disponibile nell'advisory sulla sicurezza di HP e in questo mini bollettino sulla sicurezza Xerox.

Tutti e tre i produttori hanno distribuito le patch che chiudono la falla. Molti probabilmente hanno già installato la patch senza rendersene conto perché questo driver viene fornito con Microsoft Windows tramite Windows Update.

Monitorata con la sigla CVE-2021-3438 con CVSS di 8.8, questa falla è un buffer overflow nello SSPORT.SYS per modelli di stampante specifici che potrebbero portare a un'escalation locale dei privilegi utente.

I ricercatori di SentinelOne sottolineano che colpisce centinaia di milioni di dispositivi e milioni di utenti in tutto il mondo. Il driver con vulnerabilità annessa viene installato automaticamente con il software della stampante e viene caricato da Windows ad ogni riavvio del sistema.

Gli attaccanti che cercano una strada facile per l'escalation dei privilegi non avranno difficoltà a sfruttare questa falla, che può essere abusata anche quando la stampante non è connessa al dispositivo di destinazione. L'unica difficoltà da superare è ottenere prima l'accesso come utenti locali, il che significa che i cyber criminali dovranno prima entrare sugli endpoint in cui è installato il driver.

Sbrigata questa incombenza, il resto è in discesa perché non è necessaria l'interazione degli utenti. Il risultato è che gli aggressori con privilegi utente di base potranno elevare i propri privilegi ed eseguire codice in modalità kernel, bypassando i prodotti di sicurezza e consegnando ulteriori payload dannosi.

SentinelOne aggiunge che a questo punto gli attaccanti potranno installare programmi, visualizzare, modificare, crittografare o eliminare dati o creare nuovi account con diritti utente completi. La buona notizia è che, nonostante l'età del bug, finora non ci sono prove che la falla sia stata sfruttata attivamente.

Adesso che l'esistenza del bug è di pubblico dominio, si prevede che non tarderanno i tentativi di attacco a centinaia di milioni di imprese e utenti vulnerabili. È quindi fondamentale controllare se la propria stampante è fra quelle a rischio e installare le patch. Un elenco dei modelli prodotti interessati è disponibile nell'advisory sulla sicurezza di HP e in questo mini bollettino sulla sicurezza Xerox.

Adesso che l'esistenza del bug è di pubblico dominio, si prevede che non tarderanno i tentativi di attacco a centinaia di milioni di imprese e utenti vulnerabili. È quindi fondamentale controllare se la propria stampante è fra quelle a rischio e installare le patch. Un elenco dei modelli prodotti interessati è disponibile nell'advisory sulla sicurezza di HP e in questo mini bollettino sulla sicurezza Xerox.Tutti e tre i produttori hanno distribuito le patch che chiudono la falla. Molti probabilmente hanno già installato la patch senza rendersene conto perché questo driver viene fornito con Microsoft Windows tramite Windows Update.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Giu 11

MSP DAY 2026

Giu 16

OT Cyber Security: dalla teoria alla fabbrica

Giu 17

Nutanix .NEXT On Tour Roma

Giu 17

VeeamON Tour 2026 - Milano

Giu 23

Dynatrace Innovate Roadshow - Milano

Giu 25

IDC IT Security Summit 2026

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Nov 11

RENMAD DATACENTERS ITALIA 2026

Ultime notizie Tutto

Falso installer di Claude Code distribuisce un infostealer invisibile

04-06-2026

Veeam porta tre agenti AI alla gestione operativa della privacy

04-06-2026

Cybersecurity nella Pubblica Amministrazione: quattro mosse concrete oltre le buone intenzioni

04-06-2026

Zscaler acquisisce Symmetry Systems per governare le identità degli agenti AI

04-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab