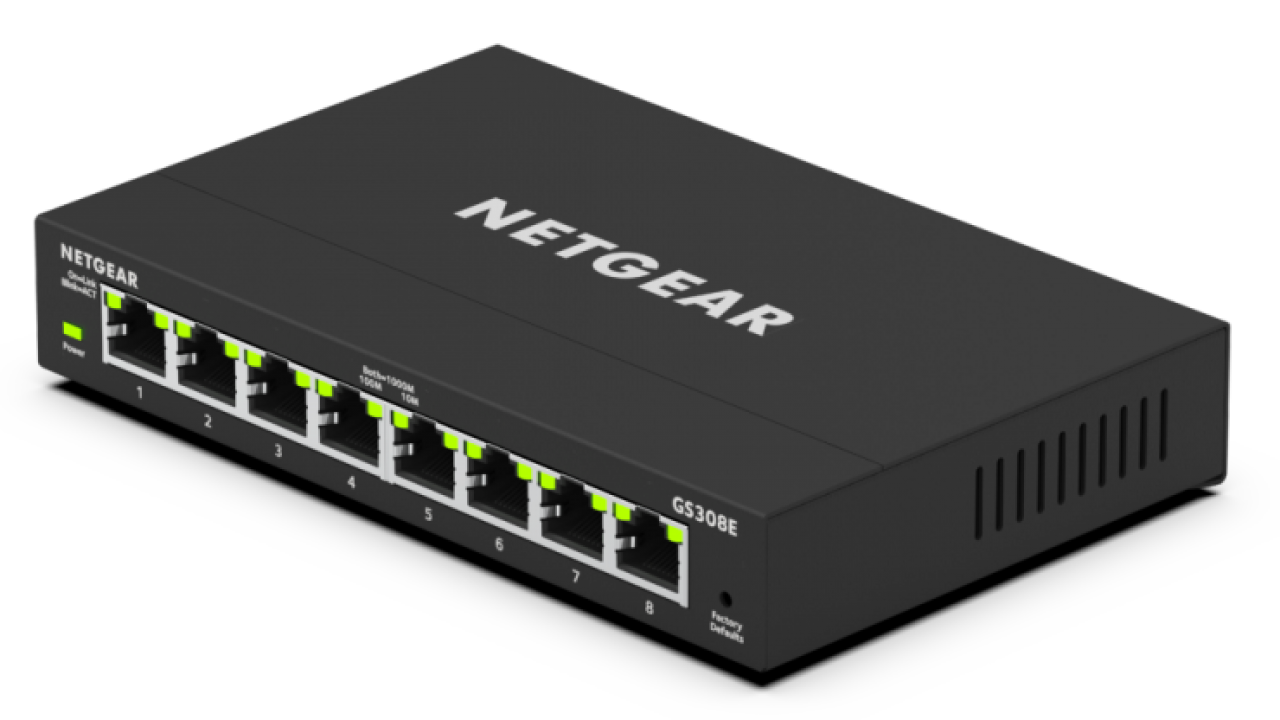

Tre vulnerabilità per gli switch smart di Netgear, c'è la patch

Netgear esorta a installare le patch per una ventina di switch, affetti da vulnerabilità di cui sono già disponibili i dettagli tecnici e gli exploit PoC.

Netgear ha pubblicato gli aggiornamenti firmware per oltre una ventina di switch smart interessati da tre vulnerabilità ad alta gravità. Le falle sono state chiuse e l'installazione degli update è caldeggiata con urgenza, dato che per due dei bug in questione sono già di pubblico dominio sia i dettagli tecnici che l'exploit Proof-of-Concept.

L'advisory di sicurezza è stato pubblicato venerdì. Le vulnerabilità segnalate sono monitorate provvisoriamente con le sigle PSV-2021-0140, PSV-2021-0144, PSV-2021-0145, poiché i numeri di tracciamento devono ancora essere assegnati. I punteggi di gravità assegnati sono inclusi fra 7.4 e 8.8 su una scala di 10.

Molti dei prodotti interessati sono switch smart, alcuni dei quali con funzionalità di gestione cloud, che ne permette la configurazione e il monitoraggio via web. Il lungo elenco dei prodotti interessati è pubblicato con divizia di dettagli nella pagina ufficiale del produttore.

Lo sfruttamento delle vulnerabilità

A scovare e segnalare le due falle più critiche è stato il ricercatore di sicurezzaGynvael Coldwind. Una delle vulnerabilità, battezzata Demon's Cries, è un bypass di autenticazione che potrebbe consentire a un attaccante, in determinate condizioni, di assumere il controllo di un dispositivo vulnerabile.

Non è semplice sfruttare la falla perché è necessario che sia attiva la funzionalità Netgear Smart Control Center (SCC), che è disattivata per default. Per questo motivo, e per il fatto che l'attaccante deve trovarsi sulla rete locale (o dev'essere supportato da qualcuno all'intero della rete locale) per sfruttare il bug, Netgear ha calcolato un punteggio di gravità di 8.8.

La seconda vulnerabilità segnalata dal ricercatore è stata battezzata Draconian Fear e consiste nell'authentication hijacking. Per sfruttarla un attaccante necessita di poter mettere mano sullo stesso indirizzo IP di un amministratore per "dirottare le informazioni di avvio automatico della sessione". A questo punto il cyber criminale avrebbe accesso completo all'interfaccia Web del dispositivo, quindi assumerebbe il controllo completo sul dispositivo.

Non si sa nulla invece sulla terza falla, a parte che è stata soprannominata Seventh Inferno. I dettagli saranno rivelati il 13 settembre.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Proofpoint estende DLP e governance a Claude

22-05-2026

APT filocinese colpisce enti governativi in Europa con backdoor inedite

22-05-2026

Le eccezioni alle policy di sicurezza espongono le aziende

22-05-2026

WantToCry, il ransomware che cifra i file da remoto senza toccare i tuoi sistemi

22-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab