Lancio ufficiale per lo European Vulnerability Database

L'alternativa europea al programma statunitense NVD è pienamente operativa, dopo qualche mese di test

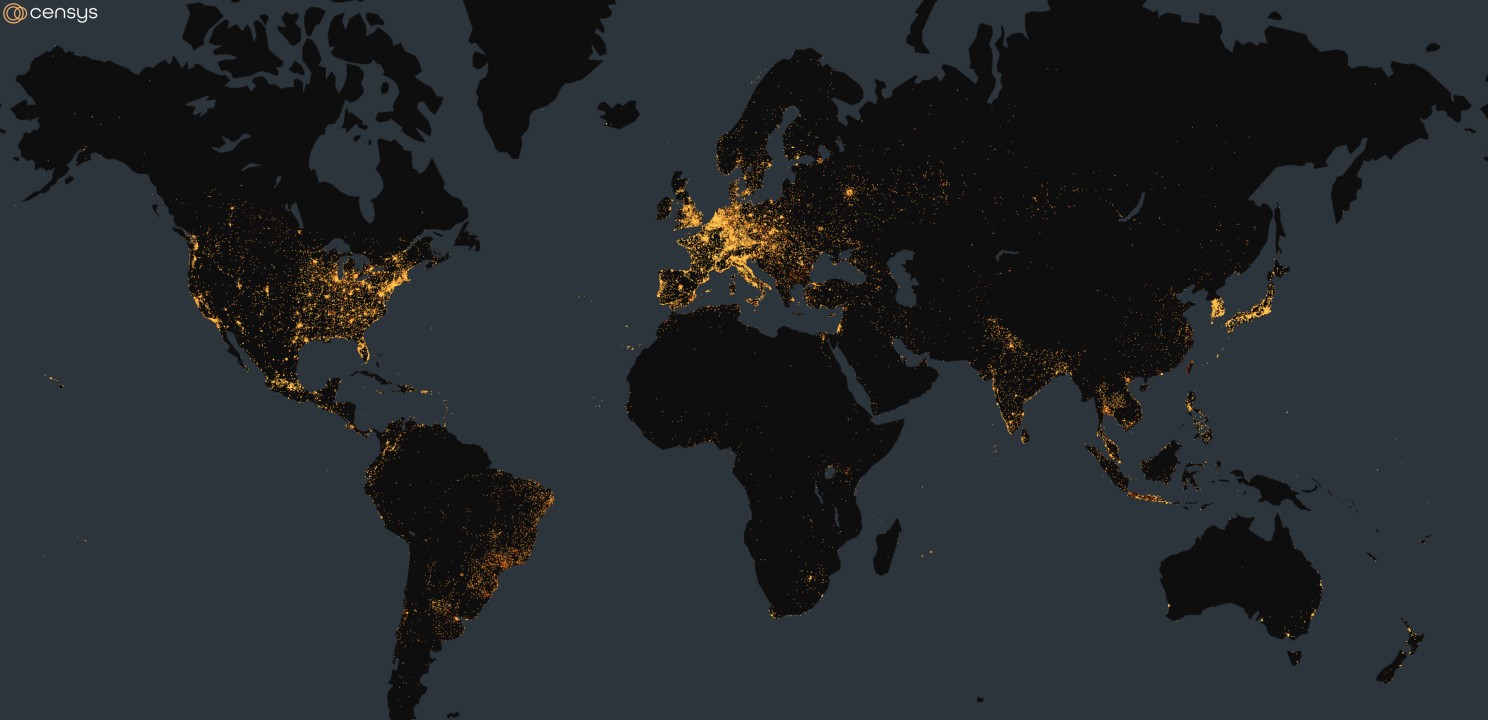

L'Agenzia europea per la cybersecurity - Enisa - ha dato ufficialmente il via allo European Vulnerability Database (EUVD), che da oggi si può considerare come pienamente operativo. EUVD è un repository centralizzato in cui chi si occupa di cybersecurity potrà trovare informazioni complete, tempestive e precise riguardo le vulnerabilità che interessano i prodotti e i servizi ICT e il loro stato di sfruttamento da parte dei vari threat actor.

Lo European Vulnerability Database non è esattamente una novità. La sua creazione era stata annunciata lo scorso luglio 2024 ed era prevista esplicitamente dalla normativa NIS2. Enisa aveva man mano realizzato una versione preliminare di EUVD, parzialmente aperta al pubblico, a cui era stata data forte rilevanza in occasione della "debacle" del programma statunitense CVE, a cui la UE si è chiaramente ispirata per EUVD.

Partecipa agli ItalianSecurityAwards 2026 ed esprimi il tuo voto premiando le soluzioni di cybersecurity che reputi più innovative

In effetti lo European Vulnerability Database è un progetto molto simile allo statunitense National Vulnerability Database del Nist, che a sua volta è strettamente collegato al programma CVE. Ciò che rende NVD poco "attraente" in questo momento - dando quindi un maggiore impulso a EUVD - è proprio lo stato incerto del programma CVE e la più generale poca attenzione che l'Amministrazione USA sta ponendo alla cybersecurity.

Il "caso CVE" peraltro pare al momento solo un sintomo di un atteggiamento poco interessato alla cybersecurity per come viene vista dalle aziende utenti. Ancora non è chiaro quanta strada abbia ancora davanti il programma CVE, così come le altre iniziative che di fatto ne dipendono, ed è notizia recente che la CISA ha stabilito di non rendere più pubblici online i suoi advisory ma di veicolarli solo via mail, su X o via feed RSS.

Lo European Vulnerability Database potrebbe a questo punto diventare la fonte di informazioni più attendibile ed aggiornata, quantomeno per le aziende europee. Si basa sulle informazioni raccolte da più fonti - tra cui gli CSIRT, i vendor tecnologici e altri repository open source simili - e le presenta suddivise per vulnerabilità critiche, per vulnerabilità sfruttate e per vulnerabilità "coordinate" dall'UE (si tratta in quest'utlimo caso delle EU Coordinated Vulnerability, segnalate dagli CSIRT e dai team CERT-EU europei).

Idealmente, ad ogni vulnerabilità rilevata il repository EUVD dovrebbe associare una descrizione della vulnerabilità stessa, i prodotti/servizi interessati, una indicazione della gravità della vulnerabilità, le modalità di sfruttamento, informazioni sulle patch esistenti o sulle indicazioni per la mitigazione. Dato che Enisa è una CVE Numbering Authority a tutti gli effetti, può gestire la numerazione e la disclosure delle vulnerabilità come farebbe il Mitre statunitense, quantomeno per le vulnerabilità scoperte dagli CSIRT europei o comunicate agli CSIRT stessi.

Da questo punto di vista Enisa e lo EUVD dovrebbero operare in collaborazione con Mitre e il programma CVE, ma l'Agenzia europea ammette indirettamente una certa incertezza sul futuro di quest'ultimo, quando spiega che "è in contatto con il Mitre per capire l'impatto e le prossime tappe dopo l'annuncio sul finanziamento del programma CVE". In ogni caso, i dati CVE e le vulnerabilità note alla CISA saranno trasferiti automaticamente in EUVD. È sempre meglio avere troppe informazioni che troppo poche.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Allucinazioni AI e l’impatto reale nelle operazioni IT

05-06-2026

Threat actor cinese sbarca in Europa grazie all'AI

05-06-2026

EU Tech Sovereignty Package: dal dibattito all’attuazione

05-06-2026

Ambienti OT: come calcolare il costo dei potenziali downtime

05-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab