Dalle tattiche psicologiche di cyberwarfare alla difesa, l’opinione dell’esperto

Chester Wisniewski, Principal Research Scientist di Sophos, descrive le component iniziali di una guerra cyber, approfondisce il tema della disinformazione e chiarisce gli scenari di un allargamento del conflitto cyber al di fuori dell’Ucraina.

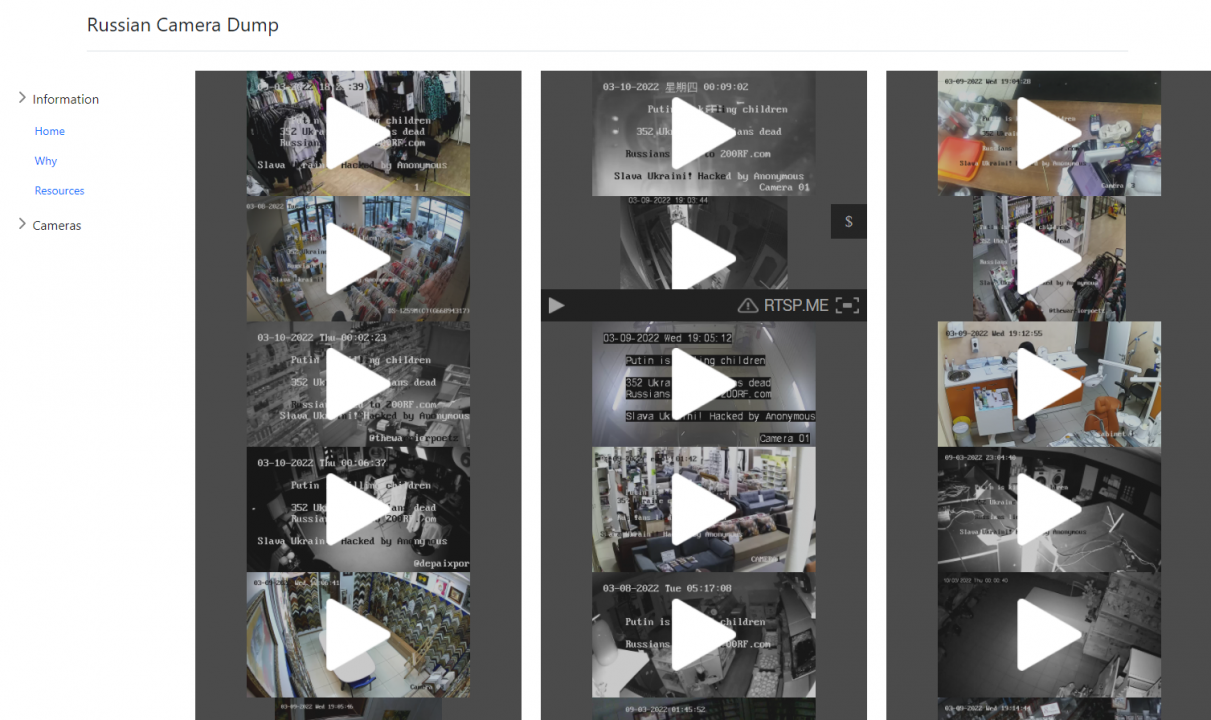

A una settimana dall’invasione dell’Ucraina voluta dal presidente russo Putin, va definendosi sempre di più il ruolo della tecnologia nella guerra moderna. Le attività cyber, grazie al contributo determinante del collettivo Anonymous, stanno contrastando fattivamente ed efficacemente la metodica opera di disinformazione del Governo russo, e stanno contribuendo a rallentare le operazioni belliche del Cremlino.

La disponibilità della costellazione di satelliti Starlink di Elon Musk permette all’Ucraina di mantenere aperte le comunicazioni nonostante l’abbattimento di torri di comunicazione di terra. Un passaggio importante per tenere il mondo informato su quello che accade, oltre che per supportare la difesa bellica e coordinare gli aiuti umanitari.

Il conflitto, che secondo alcune fonti di stampa avrebbe dovuto durare solo tre giorni, si sta rivelando più difficile del previsto per il contingente russo. La comunicazione di regime programmava di tenere nascosto alla popolazione russa quello che stava accadendo oltre confine, ma se per una manciata di ore era forse possibile, ora che i tempi si allungano l’impresa diventa pressoché impossibile.

Da una parte il mondo guarda quindi ai negoziati ufficiali, dall’altra si moltiplicano le iniziative online per informare il popolo russo e motivarlo a rovesciare il Governo. Arginare il rischio è sempre più difficile per Putin, che dopo aver ordinato ai media indipendenti di omettere dalla comunicazione qualsiasi riferimento all'"assalto, all'invasione o alla dichiarazione di guerra" della Russia contro l’Ucraina, e di non trattare il tema delle sanzioni internazionali, ora minaccia di bloccare l'accesso alla versione russa di Wikipedia per evitare che i cittadini leggano le pagine sull'invasione dell'Ucraina, con il bilancio delle vittime di entrambi i fronti.

Chester Wisniewski, Principal Research Scientist di Sophos

Chester Wisniewski, Principal Research Scientist di Sophos

Abbiamo approfondito l’aspetto cyber della guerra ucraina con Chester Wisniewski, Principal Research Scientist di Sophos. Ci ha confermato che le attività cyber finora portate avanti dalla Russia sono una copia conforme di quanto già visto in occasione di “precedenti operazioni russe, di cui è possibile trovare maggiori informazioni qui. Esistono quasi sempre due componenti iniziali – spiega Wisniewski. La prima riguarda gli attacchi DDoS, utilizzati per confondere, interrompere e rendere difficile comunicare la situazione ai cittadini, mentre la seconda include campagne di disinformazione per diffondere contenuti falsi e tentare di influenzare la popolazione e le opinioni internazionali, cosa che risulta estremamente difficile da gestire”.

Torna quindi in primo piano il tema della disinformazione, che non minaccia solo la capacità di giudizio dei cittadini russi, ma anche di quelli occidentali. Ecco perché Wisniewski spiega che “gli Stati Uniti e il Regno Unito hanno declassificato l'intelligence in modo estremamente rapido così da ridurre gli effetti delle grandi campagne di disinformazione, tra cui le accuse di genocidio e i presunti attacchi IED. È importante ricordare che tutto può essere falsificato. Il consiglio è quindi quello di verificare accuratamente le informazioni, e non affrettarsi a credere a tutto ciò che leggiamo e sentiamo”.

Questo monito è molto importante, e per rendersi conto dell’importanza di verificare le informazioni, basta scorrere in questi giorni il numero spropositato di informazioni che sta inondando i social media, di cui molte non sono verificate o sono attribuite erroneamente.

L’altro argomento che abbiamo trattato con Wisniewski è l’impiego degli strumenti cyber a supporto all’azione militare, nell’ambito di una strategia bellica che sembra ricordare quelle dei libri di storia, e la portata di tali azioni. L’esperto cyber conferma che tutte le guerre sono vinte non solo sul campo di battaglia, ma anche grazie a tattiche psicologiche. Nonostante gli strumenti possano cambiare nel corso dei secoli, le tattiche spesso rimangono invariate. Detto questo, Wisniewski si è detto concorde con Ciaran Martin, responsabile dell’NCSC fino al 2020, secondo cui "se l'obiettivo è conquistare l'Ucraina, non lo fai con i computer”. Wisniewski ha infatti sottolineato che “Sono d'accordo con Ciaran. Gli attacchi informatici sono solo un ulteriore strumento che gli stati-nazione possono usare durante una guerra. Mentre alcuni attacchi sono stati efficaci in passato, la Russia ha sempre favorito la guerra dell'informazione, come è stato dichiarato nella Dottrina Militare della Federazione Russa”.

Dal conflitto ucraino al conflitto mondiale

Chi segue l’attualità è a conoscenza delle molteplici allerte circa l’alto rischio di un incremento incontrollato degli attacchi cyber contro l’Occidente. Wisniewski rimarca che “Le attività in Ucraina si trovano ad un alto rischio di attacco diretto, considerando che la Russia ha causato danni collaterali in passato, come è accaduto con il worm NotPetya che ha comportato miliardi di dollari di perdite ad aziende quali Maersk, Merck e Fedex. Si ritiene improbabile che la Russia attacchi direttamente le risorse della NATO, ma questo non significa che i cybercriminali esterni alla nazione non sfruttino il ransomware per aumentare i propri attacchi”.

Fino a che punto si potrebbe arrivare? “Al momento è un’informazione di cui non siamo a conoscenza. Nessuno prima d’ora ha mai impiegato tutte le sue risorse e competenze in uno scenario di guerra. Anche se esiste la possibilità di paralizzare le infrastrutture, non possiamo sapere se i cybercriminali sono organizzati per portare a termine tali attacchi e se è qualcosa che ambiscono a fare”.

Che cosa si deve fare quindi? “È auspicabile che le organizzazioni stiano sempre in guardia, e non solo durante periodi di conflitto. La strategia migliore è quella di assicurarsi di avere attiva una strategia Defence-in-Depth, di prestare attenzione e verificare qualsiasi eventuale anomalia e di mantenere i sistemi con le patch aggiornate. È il momento migliore per rivedere i piani di incident response e aggiornarli qualora non fossero stati controllati negli ultimi 6 mesi”.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Competenze e leadership nell’era dell’AI: l’analisi di SentinelOne

24-04-2026

Identità compromesse: quando l'attaccante non forza la porta

24-04-2026

GopherWhisper, nuova APT cinese nascosta nei servizi SaaS

24-04-2026

Agenti AI all’assalto del cloud: un esperimento mostra dove può spingersi l’automazione

23-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab