Servitization del Dark Web: è l'alba del crimine informatico brandizzato?

Servitization del Dark Web è la vendita di servizi che forniscono piattaforme complete per sferrare attacchi informatici e incassarne i proventi. I cyber criminali pagano abbonamenti mensili o annuali per il Malware-as-a-service.

Le previsioni per la cyber sicurezza nel 2020 abbondano. Una che esce dagli schemi riguarda l'evoluzione professionale dei criminali informatici. Vere e proprie attività imprenditoriali che si evolvono e si adattano per restare sulla cresta dell'onda.

Per dire il vero, il clima imprenditoriale nel cosiddetto Dark Web si respirava già nel 2019. Quest'anno dovrebbe consolidarsi. Aziende illegali che diventano sempre più professionali, sia per modelli di guadagno che per modus operandi.

Il passaggio è stato graduale ma chiaro. L'hacker di un tempo era un "battitore libero" che colpiva quanti più obbiettivi possibili per fare cassa. Non sapeva a priori quanto avrebbe guadagnato. Doveva avere molte competenze e abilità. I cyber criminali moderni sposano quella che è già stata battezzata la "servitization" del dark web. In parole semplici, è il fare profitti vendendo servizi che forniscono i risultati richiesti dai loschi clienti.

Una volta si vendevano prodotti: trojan, malware e via dicendo. Il cyber criminale doveva avere doti di sviluppo, di infezione, di estrazione e di monetizzazione. Sferrare attacchi era laborioso e non sempre portava ai risultati sperati.

Una volta si vendevano prodotti: trojan, malware e via dicendo. Il cyber criminale doveva avere doti di sviluppo, di infezione, di estrazione e di monetizzazione. Sferrare attacchi era laborioso e non sempre portava ai risultati sperati.

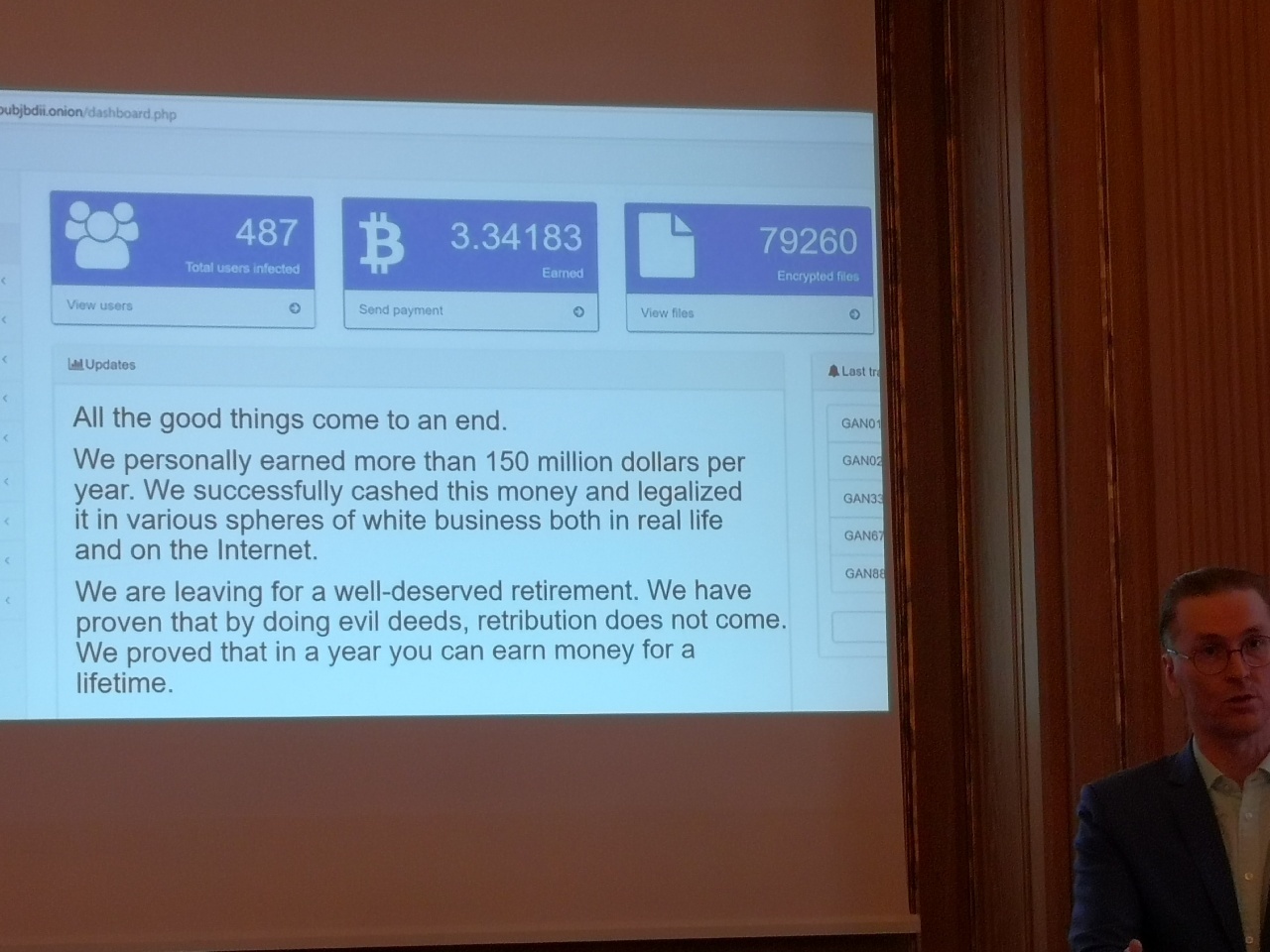

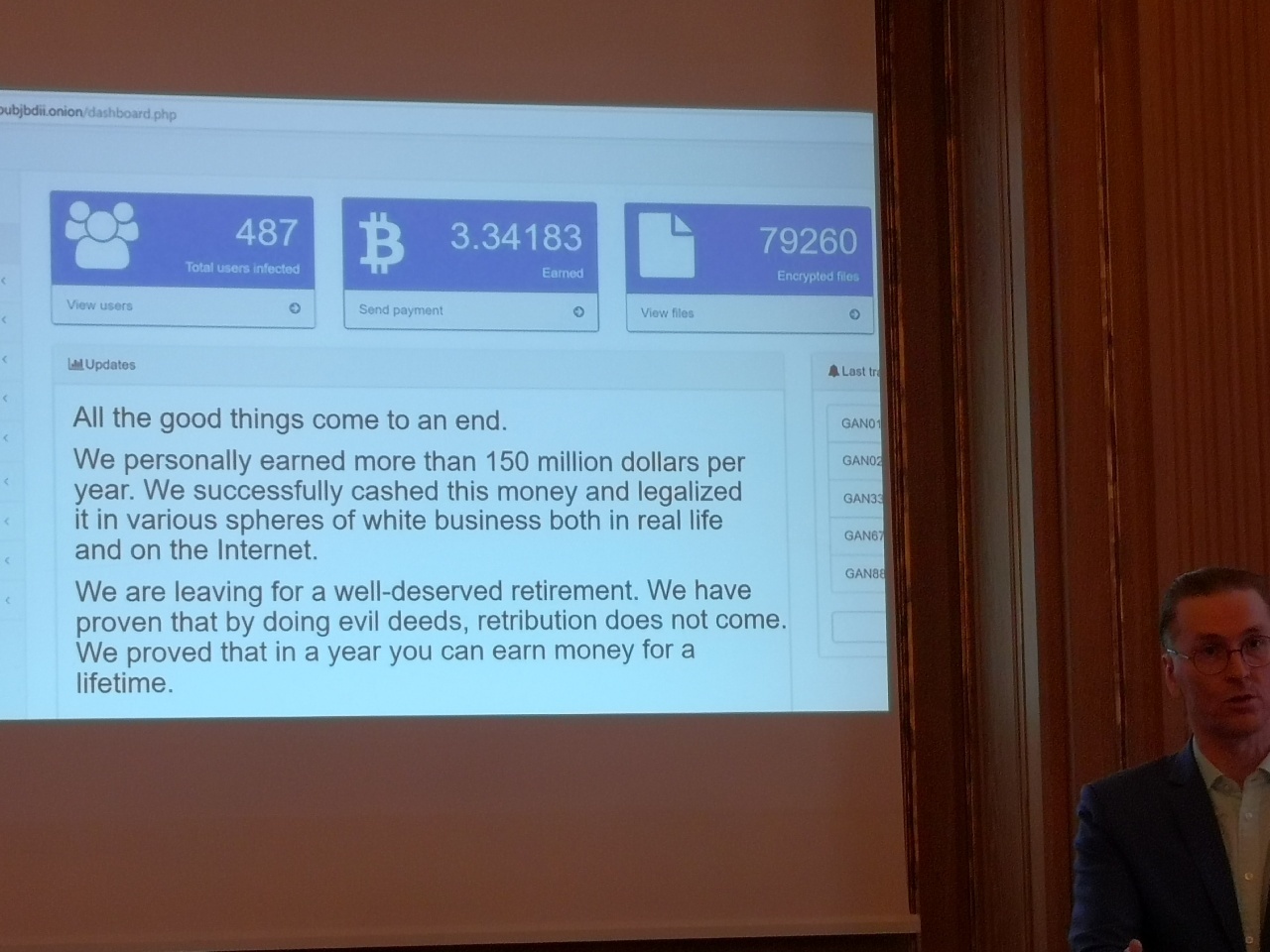

Oggi sono in vendita servizi di Malware-as-a-service (MaaS) che si basano sullo stesso malware precedentemente venduto come prodotto, ma sono all-inclusive. Il losco cliente compra un pacchetto e si collega a un'interfaccia, una sorta di pannello di controllo. Da lì scatena gli attacchi scegliendo obiettivi e strumenti, incassa, converte la valuta (ad esempio da Bitcoin a dollari).

Un processo che già Mikko Hypponen di F-Secure aveva descritto dettagliatamente a fine anno, allertando sulla pericolosità di questo modello di business criminale. Il fatto è che con un MaaS il criminale informatico ha sottomano tutto quello che gli occorre. Paga un servizio pronto all'uso, tramite abbonamenti mensili o annuali. Questi danno accesso ad aggiornamenti continui dei set di dati e degli "strumenti del mestiere". Non mancano l'"assistenza clienti" e persino la promozione di brand. I cyber criminali finiranno per abbonarsi a un canale per la reputazione del suo marchio.

Chi ha poco da investire, può invece puntare invece sul pay-per-bot. I clienti visualizzano macchine infette tramite le quali possono ottenere credenziali su richiesta. È un passaggio intermedio fra il vecchio metodo e il MaaS.

Centro di controllo ransomware. Crediti: Mikko HypponenGli strumenti descritti hanno un fattore di pericolosità elevato perché possono portare facilmente a sferrare attacchi di alto livello. Man mano che aumenteranno i proventi, i criminali informatici saranno maggiormente incentivati a investire nelle proprie attività. Una catena difficile da sciogliere, che potrebbe vedere passare velocemente di mano credenziali di accesso, dati personali di ignare vittime, dati bancari.

Centro di controllo ransomware. Crediti: Mikko HypponenGli strumenti descritti hanno un fattore di pericolosità elevato perché possono portare facilmente a sferrare attacchi di alto livello. Man mano che aumenteranno i proventi, i criminali informatici saranno maggiormente incentivati a investire nelle proprie attività. Una catena difficile da sciogliere, che potrebbe vedere passare velocemente di mano credenziali di accesso, dati personali di ignare vittime, dati bancari.

Stringendo, quello a cui stiamo assistendo è l'ingresso nel Dark Web in un modello di business identico a quello di qualsiasi altro mercato. Domanda e offerta, clienti e fornitori. La differenza con il mercato legale è che non ci sono regolamentazioni, e che dietro alle quinte agisce la mano invisibile della criminalità organizzata. Siamo all'alba dell'era del criminale informatico brandizzato?

Per dire il vero, il clima imprenditoriale nel cosiddetto Dark Web si respirava già nel 2019. Quest'anno dovrebbe consolidarsi. Aziende illegali che diventano sempre più professionali, sia per modelli di guadagno che per modus operandi.

Il passaggio è stato graduale ma chiaro. L'hacker di un tempo era un "battitore libero" che colpiva quanti più obbiettivi possibili per fare cassa. Non sapeva a priori quanto avrebbe guadagnato. Doveva avere molte competenze e abilità. I cyber criminali moderni sposano quella che è già stata battezzata la "servitization" del dark web. In parole semplici, è il fare profitti vendendo servizi che forniscono i risultati richiesti dai loschi clienti.

Una volta si vendevano prodotti: trojan, malware e via dicendo. Il cyber criminale doveva avere doti di sviluppo, di infezione, di estrazione e di monetizzazione. Sferrare attacchi era laborioso e non sempre portava ai risultati sperati.

Una volta si vendevano prodotti: trojan, malware e via dicendo. Il cyber criminale doveva avere doti di sviluppo, di infezione, di estrazione e di monetizzazione. Sferrare attacchi era laborioso e non sempre portava ai risultati sperati.Oggi sono in vendita servizi di Malware-as-a-service (MaaS) che si basano sullo stesso malware precedentemente venduto come prodotto, ma sono all-inclusive. Il losco cliente compra un pacchetto e si collega a un'interfaccia, una sorta di pannello di controllo. Da lì scatena gli attacchi scegliendo obiettivi e strumenti, incassa, converte la valuta (ad esempio da Bitcoin a dollari).

Un processo che già Mikko Hypponen di F-Secure aveva descritto dettagliatamente a fine anno, allertando sulla pericolosità di questo modello di business criminale. Il fatto è che con un MaaS il criminale informatico ha sottomano tutto quello che gli occorre. Paga un servizio pronto all'uso, tramite abbonamenti mensili o annuali. Questi danno accesso ad aggiornamenti continui dei set di dati e degli "strumenti del mestiere". Non mancano l'"assistenza clienti" e persino la promozione di brand. I cyber criminali finiranno per abbonarsi a un canale per la reputazione del suo marchio.

Chi ha poco da investire, può invece puntare invece sul pay-per-bot. I clienti visualizzano macchine infette tramite le quali possono ottenere credenziali su richiesta. È un passaggio intermedio fra il vecchio metodo e il MaaS.

Centro di controllo ransomware. Crediti: Mikko HypponenGli strumenti descritti hanno un fattore di pericolosità elevato perché possono portare facilmente a sferrare attacchi di alto livello. Man mano che aumenteranno i proventi, i criminali informatici saranno maggiormente incentivati a investire nelle proprie attività. Una catena difficile da sciogliere, che potrebbe vedere passare velocemente di mano credenziali di accesso, dati personali di ignare vittime, dati bancari.

Centro di controllo ransomware. Crediti: Mikko HypponenGli strumenti descritti hanno un fattore di pericolosità elevato perché possono portare facilmente a sferrare attacchi di alto livello. Man mano che aumenteranno i proventi, i criminali informatici saranno maggiormente incentivati a investire nelle proprie attività. Una catena difficile da sciogliere, che potrebbe vedere passare velocemente di mano credenziali di accesso, dati personali di ignare vittime, dati bancari.Stringendo, quello a cui stiamo assistendo è l'ingresso nel Dark Web in un modello di business identico a quello di qualsiasi altro mercato. Domanda e offerta, clienti e fornitori. La differenza con il mercato legale è che non ci sono regolamentazioni, e che dietro alle quinte agisce la mano invisibile della criminalità organizzata. Siamo all'alba dell'era del criminale informatico brandizzato?

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 19

CrowdTour 2026 - Milano

Mag 21

Cloud AI Live Milano

Mag 28

AWS Summit 2026 - Milano

Giu 03

Webinar Red Hat - The GenAI Optimization Triangle: Balancing Cost, Latency, and Accuracy on Kubernetes

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

Nuovo report SOC: gli attaccanti restano 108 giorni in rete

15-05-2026

Le email restano il vettore d’infezione primario

15-05-2026

Spionaggio cinese: Exchange senza patch apre le porte agli attacchi

15-05-2026

L’essere umano come simbolo. Una storia di amore.

15-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab