Tag: cyber security

L'impennata degli attacchi crittografati: cifre, tecniche e obiettivi

Un report di Zscaler mette in evidenza il rischio cyber ricondotto agli attacchi crittografati e l’impiego…

Da Leonardo da Vinci alla cybersecurity con Maya Horowitz

L’intervista con Maya Horowitz, VP Research di Check Point Software Technologies, che spiega le minacce…

Vectra e Maire: la dimostrazione pratica di come si gestisce il rischio cyber

Vectra fa il punto della situazione cyber in Italia e dà visibilità a un caso d’uso molto rappresentativo…

PMI nel mirino dei criminali informatici, serve maggiore protezione

Ritenersi esenti dal rischio di cyber attacchi solo perché si è una realtà produttiva di piccole dimensioni…

Cyber difesa: Thin Client e Threat Detection con AI sono un’opzione

Una difesa efficace contro i cyber attacchi moderni può passare anche per la combinazione di Thin Client…

SentinelOne scommette sull’AI generativa

SentinelOne farà uso dell'intelligenza artificiale generativa per fronteggiare gli attacchi cyber in…

L’approccio reattivo alla sicurezza ostacola le imprese

La sicurezza basata sui risultati migliora la resilienza, la competitività e la produttività delle aziende.…

NTT presenta un servizio di sicurezza scalabile e cloud-native

Il nuovo servizio gestito MDR di NTT si appoggia a Microsoft Sentinel per fornire visibilità, ricerca…

Inaugurato in Israele il Lenovo Cybersecurity Innovation Center

Lenovo mette l’accento sulla cyber security con un nuovo centro di ricerca costituito in Israele in…

ChatGPT e cybersecurity: pro e contro

ChatGPT potrebbe essere una minaccia per la cybersecurity ma anche una risorsa per i difensori. L’opinione…

Piattaforma di resilienza informatica: quali sono i vantaggi

Le aziende investono troppo nella prevenzione degli attacchi cyber e troppo poco nella mitigazione degli…

MSP sotto attacco: otto metodi di difesa efficaci

L’accesso ampio e privilegiato che gli MSP hanno alle reti dei clienti ha attirato l’interesse degli…

Attack Signal Intelligence: l’AI semplice all’insegna dell’efficacia

Vectra sceglie di declinare l’AI sulla detection e response concentrandosi non sulle anomalie, ma sulle…

Fornitori: meglio pochi, ma buoni e interoperabili

Una survey Gartner indica che le aziende ne hanno abbastanza della complessità della cyber security:…

Comprendere la complessità del cloud

Oltre a indiscussi vantaggi, la migrazione cloud comporta anche problemi, soprattutto sotto l’aspetto…

L’evoluzione del cybercrime dagli unicorni all’AI: parla l’esperto

Gruppi criminali sempre più potenti e ricchi, Intelligenza Artificiale, Machine Learning e visibilità…

IT e SecOps non collaborano? I cyber criminali ne approfittano

Una intervista fra esponenti di IT Security e SecOps mette in luce nuovamente il problema della mancanza…

IDC Security Forum 2022: come sta cambiando la security

Le aziende devono sviluppare un’efficace gestione del rischio, essere conformi alle normative e difendersi…

La strategia Italiana di cybersicurezza: 82 misure, investimenti, obiettivi

La presentazione della Strategia nazionale di cybersicurezza 2022-2026 chiarisce investimenti, obiettivi…

Le cinque regole base per creare una password sicura

Nonostante il moltiplicarsi degli attacchi e gli allarmi lanciati dagli esperti di cyber security, la…

Industrie europee e cybersecurity: un rapporto conflittuale

I problemi di compatibilità delle tecnologie OT e ICS obsolete sono all'origine dei problemi di cybersecurity…

Cybersecurity e PA: un binomio tutto da costruire

Un dibattito fra Trend Micro e numerosi esponenti della PA mette in luce le sfide della cybersecurity…

F-Secure Business diventa WithSecure, un cambio di sostanza

Affrontare le sfide future, facendo leva su una storia ultratrentennale: è questo l'obiettivo di WithSecure,…

MSP sempre più bersaglio dei cyber attacchi

In 18 mesi attacchi raddoppiati contro MSP e relativi clienti. Resta centrale il loro ruolo nella security.…

Dynatrace Perform 2022: l’osservabilità è tutto

L’azienda ha presentato la sua visione per il 2022 e si è candidata come partner per la trasformazione…

La crisi della supply chain amplia i rischi di cyber security

La crisi delle supply chain sta costringendo molte aziende a un cambio in corsa dei fornitori, alzando…

QNAP prolunga gli update critici per alcuni NAS a fine vita

Alcuni NAS di QNAP a fine vita potranno beneficiare degli aggiornamenti critici di sicurezza fino a…

L’incubo corre nella rete: come sopravvivere allo smart working in azienda

Un interessante ebook illustra in modo immediato e comprensibile le insidie dello smart working e le…

Ransomware focalizzati su falle zero day e supply chain

Un nuovo report sul ransomware che copre tutto il 2021 evidenzia la crescita dei gruppi ransomware e…

Perché conviene adottare una mentalità SASE-first

Le sfide di sicurezza introdotte con il lavoro ibrido possono essere affrontate adottando la tecnologia…

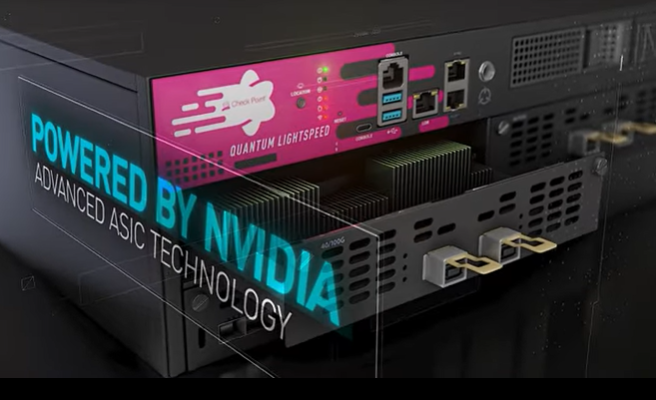

Dai data center alla cloud security, passando per l’IoT: le novità di Check Point

Il CPX 360 2022 è stato anche l’occasione per dare un assaggio delle novità che arriveranno nel corso…

Innovare la cyber security è un must: la visione di Check Point

Bloccare le minacce in tempo reale, agire a 360 gradi con soluzioni smart e affidabili è la ricetta…

Nel 2021 bloccate 94,2 miliardi di minacce

I cybercriminali hanno intensificato i propri sforzi e gli attacchi rilevati sono aumentati del 42%…

Data Protection Day 2022: per proteggere la privacy è fondamentale la security

Gestire privacy e sicurezza a compartimenti stagni è un errore: ecco perché dovrebbero sempre andare…

Cybersecurity nel 2022: impariamo da quello che è successo nel 2021

Partendo dall’analisi di quanto accaduto nel 2021, gli esperti tracciano la strada da seguire nel 2022…

Security e PA in Italia: manca consapevolezza

Gli ospiti presenti all’invito di Trend Micro hanno permesso di intavolare una interessante discussione…

Vulnerabilità critica di SonicWall attivamente sfruttata

SonicWall invita i clienti a installare con urgenza le patch già pubblicate per i prodotti della gamma…

Cybersecurity: le cattive abitudini da perdere

Usare sistemi protetti, non collegarsi al Wi-Fi pubblico, non cliccare su qualsiasi link, sono alcune…

Microsoft Pluton promette di risolvere le vulnerabilità hardware e firmware

Lenovo ha annunciato al CES 2022 i primi notebook Windows 11 con CPU AMD che integrano Microsoft Pluton,…

L'app delle Olimpiadi di Pechino consente attacchi man-in-the-middle

Due falle nell’app MY2022 di cui devono fare uso tutti i partecipanti permettono agli attaccanti di…

SonicWall SMA 100: bug critici da chiudere con urgenza

SonicWall esorta i clienti a installare le patch più recenti perché le falle potrebbero essere usate…

APT Nobelium ha una nuova arma: il malware Ceeloader

Il nuovo malware viene impiegato dal gruppo Nobelium per eseguire payload direttamente in memoria e…

Nel 2022 gli attacchi supply chain e firmware saranno una grossa insidia

Nelle previsioni sulla cyber security per il 2022, gli esperti di HP Wolf Security evidenziano quattro…

Vulnerabilità cloud sfruttate in pochi minuti

Un test di Unit42 mette in luce la velocità degli attaccanti nello sfruttare le vulnerabilità dei servizi…

Auto Tesla bloccate da errori del server

Un banale malfunzionamento dei server basta per far riemergere la paura dei cyber rischi per le auto…

Le peggiori password del 2021: gli italiani amano la juventus

A dispetto delle campagne formative e degli allarmi, il top 10 delle password più usate continua ad…

Troppe aziende italiane non hanno alcuna percezione del rischio

Il 93% dei responsabili IT di aziende italiane con oltre 250 dipendenti dichiarano che le proprie organizzazioni…

Le policy di sicurezza soffocano l’innovazione?

Una ricerca di VMware riporta alla ribalta il tema della DevSecOps: troppi percepiscono ancora la sicurezza…

Cyber security: il 2022 sarà un anno difficile

Data breach su scala sempre più larga, riscatti dei ransomware in crescita, attacchi alle supply chain…

Cybermercenari, un caso interessante

Il monitoraggio di un gruppo di cybermercenari rivela vittime, strumenti e finalità di un lavoro che…

Attacchi ransomware in crescita del 148%

L'attività dei gruppi ransomware non conosce sosta, e il 2021 passerà alla storia come l'anno con il…

Webinar: scoprite come la semplicità del cloud Oracle sposa la cyber security

Un'anticipazione di alcuni dei contenuti che verranno trattati nel corso del webinar di Oracle "Ransomware:…

La babele della cyber security: aziende con 37 soluzioni di sicurezza installate

Ci sono aziende in Italia che hanno 37 applicazioni di security installate. I loro analisti sono sopraffatti…

Smart working e sicurezza IT, l'importanza della sicurezza next gen

Un'indagine di HP mette in risalto le conseguenze negative dello smart working sulla cyber security.…

Threat intelligence è il servizio più richiesto dagli MSP

Per acquisire nuovi clienti e tenere testa alla concorrenza gli MSP stanno ampliando l'offerta di cyber…

REvil: FBI blocca i server, cybercrime organizza la rappresaglia

L'attività di contrasto al cyber crime mette a segno un colpo basso ai danni del gruppo ransomware REvil.…

Cisco offre 500 borse di studio per i cyber-defender di domani

Un percorso di formazione completo che permetta ai candidati di rimediare alla mancanza di specialisti…

Vectra AI porta in Italia la piattaforma Cognito basata sull'AI

Vectra AI è da poco entrata nel mercato italiano e sta proponendo la sua piattaforma Cognito, che usa…

Exploit automatizzati per sfruttare velocemente le vulnerabilità zero-day

I ricercatori di HP Wolf Security hanno rilevato script per l'automazione dello sfruttamento di falle…

Password: aumentano le aziende che ne fanno a meno

La sicurezza aziendale impone una gestione più sicura degli accessi, per questo molte realtà stanno…