Più security analytics per Google Cloud

Google fa debuttare varie funzioni di security analytics integrate nella piattaforma Chronicle

Uno dei principali temi portanti espressi dalla RSA Conference di quest'anno è la ricerca di una maggiore semplicità per chi deve gestire quotidianamente la cyber security. Specialmente quando si tratta di infrastrutture IT sparse tra on-premise e cloud. In molti casi questa semplicità viene ricercata attraverso elementi di security analytics. Elementi cioè che analizzano tutti i dati operativi legati alla cyber security. Li combinano con elementi di threat intelligence e danno una visione integrata e aggiornata dello stato di sicurezza dell'azienda.

Google ha da tempo in casa una piattaforma di security analytics: quella di Chronicle. Chronicle è un'azienda nata come startup tecnologica nell'ambito dei vari progetti di ricerca di Google stessa. Ha operato per un po' in maniera indipendente, poi è entrata a far parte di Google Cloud. Le sue tecnologie sono quindi passate a proteggere le funzioni della "nuvola" di Google.

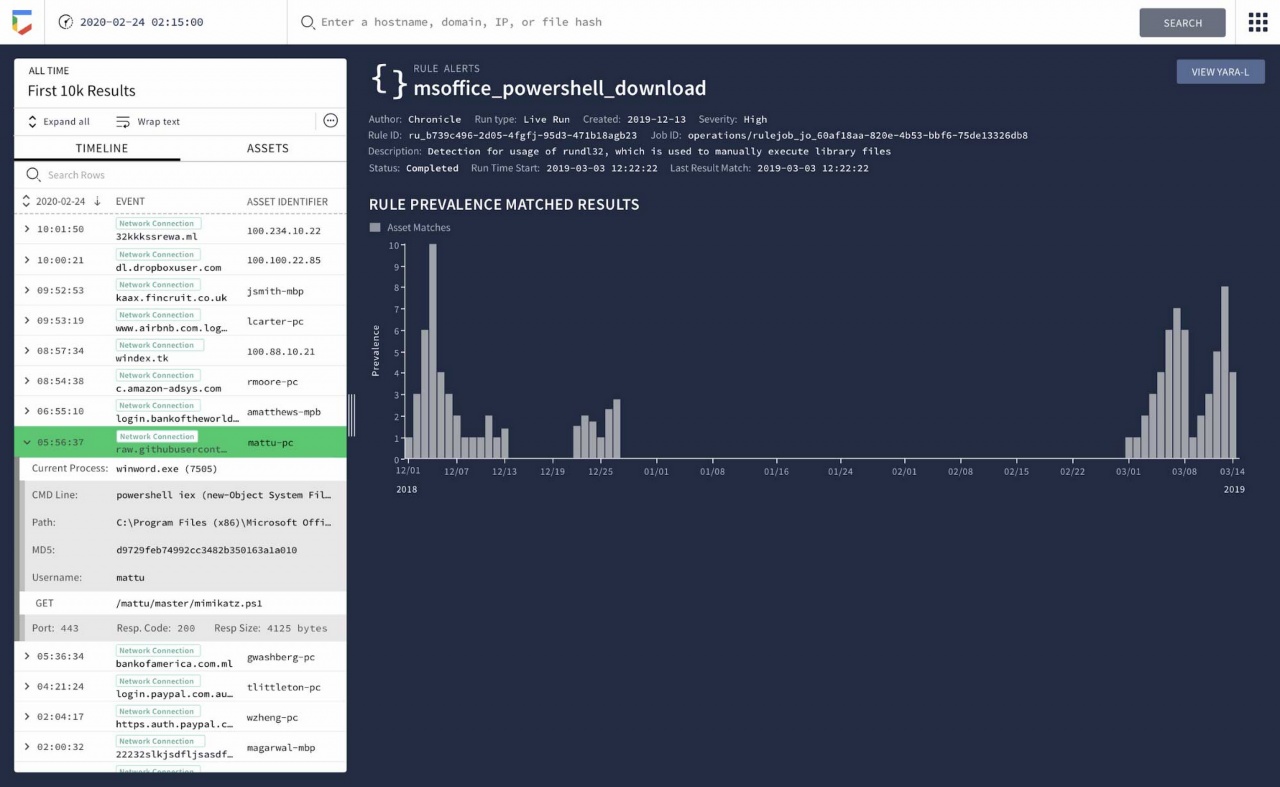

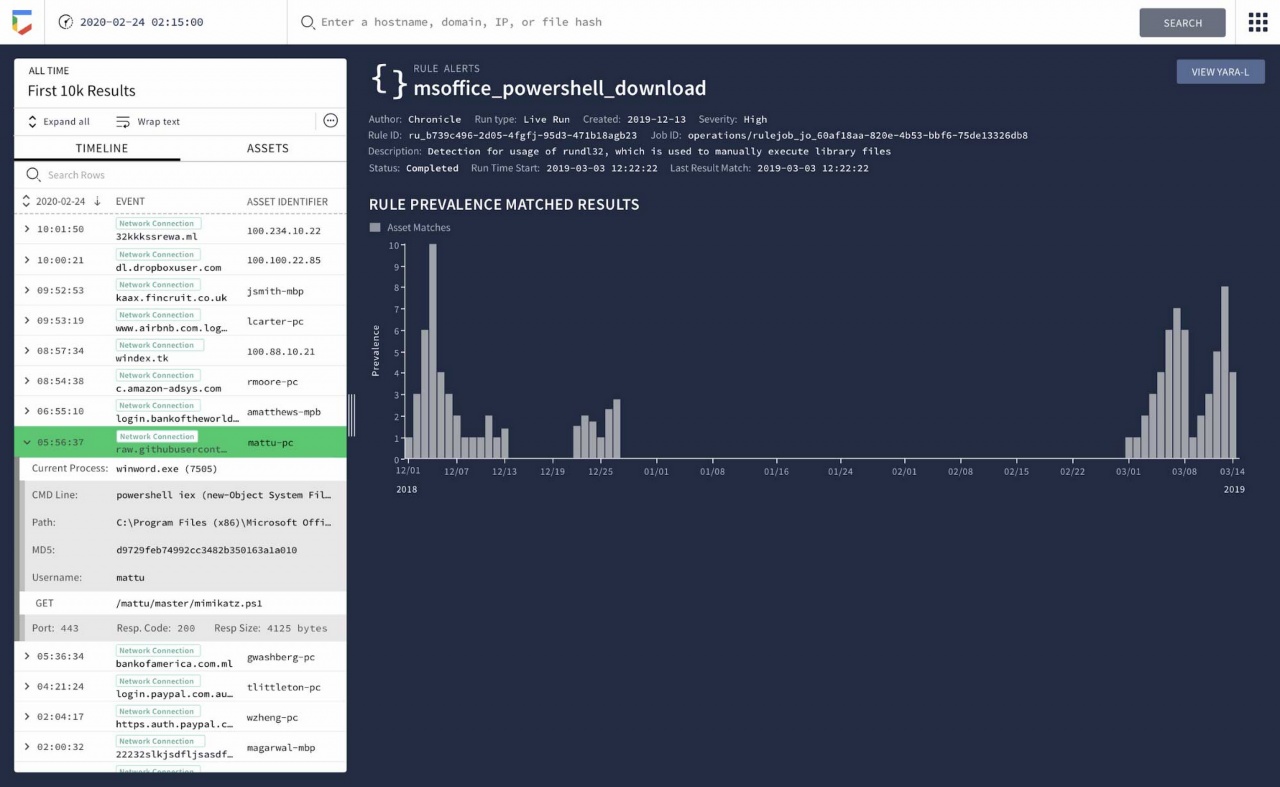

Alla RSA Conference, Google Cloud ha annunciato che le funzioni di security analytics di Chronicle sono state estese. Innanzitutto, con la creazione di un nuovo linguaggio - YARA-L - che permette di definire regole per l'identificazione di malware e attacchi in generale. È una derivazione di YARA, un linguaggio open source largamente usato per descrivere i malware e il loro comportamento. Qui si applica ai log di sistema (la L di YARA-L sta appunto per log) per evidenziare eventi sintomo di malware. O di attacchi.

In Chronicle c'è poi una nuova funzione di security analytics definita "intelligent data fusion". Questa assembla una timeline di eventi separati fra loro, anche comunicati da sistemi diversi, ma che in realtà sono correlati. Fanno cioè parte di un particolare flusso di eventi collegato a una minaccia o un attacco. Una timeline può andare indietro nel tempo anche di mesi, mostrando in maniera chiara lo svolgersi degli eventi connessi.

In Chronicle c'è poi una nuova funzione di security analytics definita "intelligent data fusion". Questa assembla una timeline di eventi separati fra loro, anche comunicati da sistemi diversi, ma che in realtà sono correlati. Fanno cioè parte di un particolare flusso di eventi collegato a una minaccia o un attacco. Una timeline può andare indietro nel tempo anche di mesi, mostrando in maniera chiara lo svolgersi degli eventi connessi.

Una timeline del genere ha un valore proporzionale alla quantità di dati che riesce a simboleggiare. Per questo è necessario che anche i sistemi di cyber security di terze parti possano contribuire a questa forma di security analytics. La prima azienda a permetterlo è Palo Alto Networks. La sua nuova piattaforma Cortex XSOAR, derivata da Demisto, dialogherà con Chronicle per la costituzione delle sue timeline.

Un'altra novità è Web Risk API, una interfaccia attraverso cui una qualsiasi applicazione può verificare l'affidabilità di una URL. Questa viene confrontata con l'elenco delle URL inaffidabili che Google gestisce. Sono oltre un milione, derivate dal controllo delle URL visitate ogni giorno dagli utenti di Chrome.

Google ha da tempo in casa una piattaforma di security analytics: quella di Chronicle. Chronicle è un'azienda nata come startup tecnologica nell'ambito dei vari progetti di ricerca di Google stessa. Ha operato per un po' in maniera indipendente, poi è entrata a far parte di Google Cloud. Le sue tecnologie sono quindi passate a proteggere le funzioni della "nuvola" di Google.

Alla RSA Conference, Google Cloud ha annunciato che le funzioni di security analytics di Chronicle sono state estese. Innanzitutto, con la creazione di un nuovo linguaggio - YARA-L - che permette di definire regole per l'identificazione di malware e attacchi in generale. È una derivazione di YARA, un linguaggio open source largamente usato per descrivere i malware e il loro comportamento. Qui si applica ai log di sistema (la L di YARA-L sta appunto per log) per evidenziare eventi sintomo di malware. O di attacchi.

In Chronicle c'è poi una nuova funzione di security analytics definita "intelligent data fusion". Questa assembla una timeline di eventi separati fra loro, anche comunicati da sistemi diversi, ma che in realtà sono correlati. Fanno cioè parte di un particolare flusso di eventi collegato a una minaccia o un attacco. Una timeline può andare indietro nel tempo anche di mesi, mostrando in maniera chiara lo svolgersi degli eventi connessi.

In Chronicle c'è poi una nuova funzione di security analytics definita "intelligent data fusion". Questa assembla una timeline di eventi separati fra loro, anche comunicati da sistemi diversi, ma che in realtà sono correlati. Fanno cioè parte di un particolare flusso di eventi collegato a una minaccia o un attacco. Una timeline può andare indietro nel tempo anche di mesi, mostrando in maniera chiara lo svolgersi degli eventi connessi.Una timeline del genere ha un valore proporzionale alla quantità di dati che riesce a simboleggiare. Per questo è necessario che anche i sistemi di cyber security di terze parti possano contribuire a questa forma di security analytics. La prima azienda a permetterlo è Palo Alto Networks. La sua nuova piattaforma Cortex XSOAR, derivata da Demisto, dialogherà con Chronicle per la costituzione delle sue timeline.

Ancora cloud security

Oltre alle novità di security analytics, Google Cloud ha acquisito anche altre nuove componenti per la cloud security. reCAPTCHA Enterprise è la versione business della tecnologia ampiamente collaudata in ambito consumer per il blocco dei bot. Perlomeno quelli che cercano di identificarsi a siti web. O di lanciare servizi online. In questo caso il suo ambito di azione è il controllo dei tentativi di login a siti e servizi professionali.Un'altra novità è Web Risk API, una interfaccia attraverso cui una qualsiasi applicazione può verificare l'affidabilità di una URL. Questa viene confrontata con l'elenco delle URL inaffidabili che Google gestisce. Sono oltre un milione, derivate dal controllo delle URL visitate ogni giorno dagli utenti di Chrome.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Mag 28

AWS Summit 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

CallPhantom: 28 app false su Google Play, 7,3 milioni di download

08-05-2026

Dal cloud all’IA agentica: perché la sicurezza deve evolvere più rapidamente dell’innovazione

08-05-2026

HWG Sababa accreditata come Laboratorio Accreditato di Prova da ACN

08-05-2026

Phishing via Amazon SES: il vettore d’attacco sono chiavi IAM esposte

08-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab