Ransomware: dwell time scende a 5 giorni, RDP ancora abusato

Il tempo di permanenza in rete degli attaccanti sta scendendo: non è necessariamente una buona notizia.

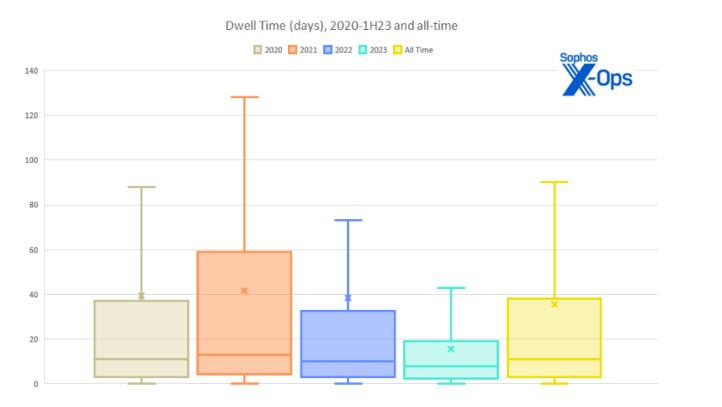

I cyber criminali trascorrono sempre meno tempo all’interno delle infrastrutture compromesse prima che le soluzioni di sicurezza diano l'allarme. Nella prima metà dell'anno, infatti, il tempo medio di permanenza degli attaccanti (dwell time) è sceso a cinque giorni, rispetto ai nove giorni del 2022. Il dato è contenuto nell’Active Adversary Report di Sophos di metà anno, che certifica che nella prima metà dell’anno il tempo medio di permanenza degli attacchi informatici in generale è stato di otto giorni, in calo rispetto ai dieci giorni del 2022. Rispetto al totale degli attacchi cyber registrati da Sophos, inoltre, il 68,75% riguarda il ransomware.

Gli esperti sottolineano che il calo del dwell time può essere visto sia come una buona notizia sia come una cattiva notizia. Dalla parte del bicchiere mezzo pieno, è evidente che l'aumento delle capacità di detection stanno contribuendo a “mettere fretta” agli attaccanti. Dall’altra, ci sono gruppi criminali che hanno risposto a questa tendenza accelerando la velocità degli attacchi, quindi lasciando ancora meno tempo ai difensori per reagire.

Partecipa agli ItalianSecurityAwards 2026 ed esprimi il tuo voto premiando le soluzioni di cybersecurity che reputi più innovative

Un dato è certamente preoccupante: quest'anno il tempo di permanenza mediano per gli incidenti non ransomware è salito da 11 a 13 giorni. Significa che a muoversi più rapidamente sono i gruppi ransomware, mentre gli altri criminali informatici che effettuano intrusioni di rete lente nell’attesa che si aprano loro delle opportunità più ghiotte. Sempre nel periodo in esame, poi, il tempo massimo annotato da Sophos è di oltre tre mesi.

Esfiltrazione di dati

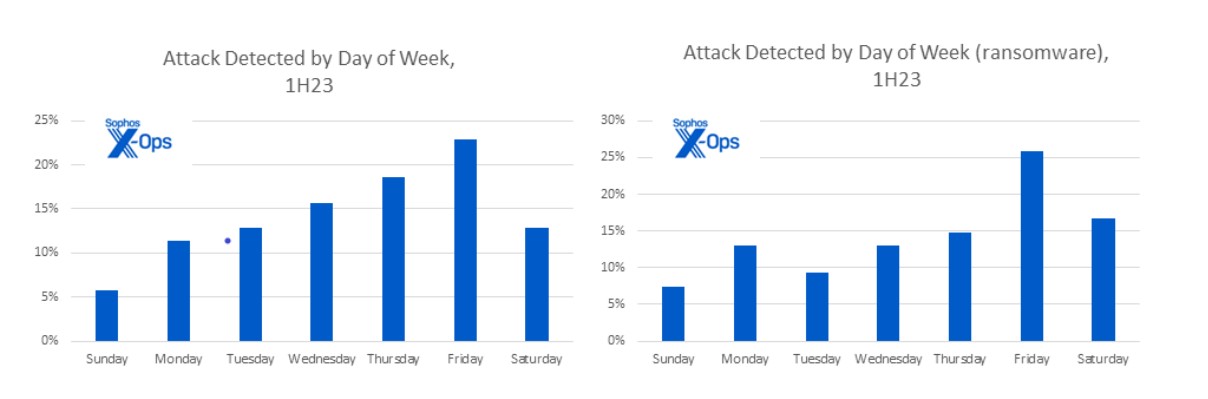

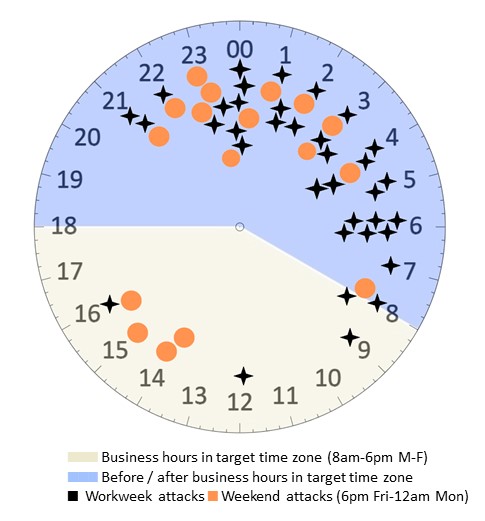

Pare piuttosto evidente che quello di cui sono alla ricerca i cyber criminali sono i dati. Sophos ha rilevato una esfiltrazione dei dati nel 43,42% dei casi, con un aumento dell'1,3% rispetto allo scorso anno. Modelli interessanti emergono poi esaminando i dati Sophos relativi a giorni e orari: gli attaccanti preferiscono colpire le organizzazioni di martedì, mercoledì e giovedì, di sera quando i team IT sono a corto di personale ed è improbabile che rilevino tempestivamente l'intrusione in rete.

Sul fronte delle debolezze che vengono sfruttate per avviare la catena di attacco, resta in buona posizione l’abuso del protocollo RDP, in combinazione con l'uso di credenziali compromesse e l’ampia diffusione di autenticazione a fattore singolo. Secondo le statistiche di Sophos il protocollo RDP è stato sfruttato nel 95% delle intrusioni. Ecco perché Sophos consiglia alle aziende di dare priorità alla protezione RDP per ostacolare il lavoro dei cyber criminali e allungare i tempi dell’attacco, dando più chance ai difensori di individuarli.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

+188% degli attacchi NFC relay contro gli smartphone

08-06-2026

Allucinazioni AI e l’impatto reale nelle operazioni IT

05-06-2026

Threat actor cinese sbarca in Europa grazie all'AI

05-06-2026

EU Tech Sovereignty Package: dal dibattito all’attuazione

05-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab