Quantum SASE, la risposta di Check Point alla necessità di semplificare la cybersecurity

In tempi record Check Point ha integrato le tecnologie di Perimeter 81 nella propria architettura Infinity. Ecco i vantaggi e gli obiettivi.

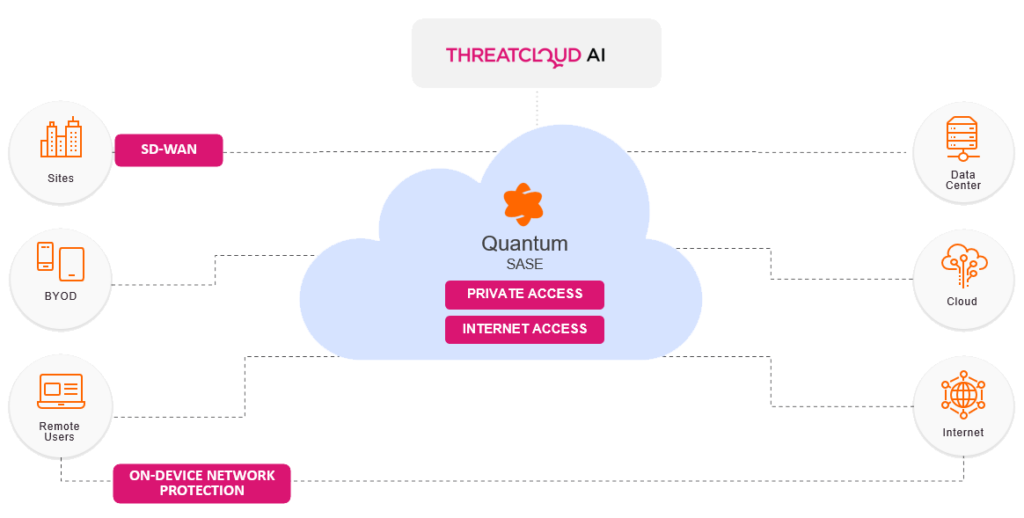

Si chiama Quantum SASE la nuova soluzione che Check Point Software Technologies ha reso disponibile grazie all’acquisizione di Perimeter 81. Lo aveva anticipato a Security Open Lab, nel corso del Cybertech, David Gubiani, adesso sono stati ufficializzati i dettagli che erano rimasti riservati. L’investimento di 490 milioni di dollari del vendor israeliano è stato deciso per far fronte, in tempi rapidi, a una necessità impellente per tutte le imprese: semplificare la gestione della sicurezza informatica, consentendo ai team di security di beneficiare di una esperienza utente tramite un’unica interfaccia.

Le tecnologie Secure Access Service Edge (SASE) di Perimeter 81, integrate nell’architettura Infinity, possono garantire una sicurezza Internet due volte più veloce, un accesso Zero Trust full mesh e una SD-WAN protetta con prevenzione delle principali minacce del settore. Inoltre, Quantum SASE promette un'implementazione in solo un'ora e un'amministrazione facile, oltre che una console consolidata per l'intero portafoglio di firewall on-premises e cloud.

Partecipa agli ItalianSecurityAwards 2026 ed esprimi il tuo voto premiando le soluzioni di cybersecurity che reputi più innovative

Un bisogno, una risposta

La semplificazione della cybersecurity è un argomento su cui gli esperti di settore insistono dall’epoca pandemica. Lo scenario è piuttosto chiaro: con il lavoro ibrido e la migrazione cloud la superficie di attacco si è ampliata a dismisura, aprendo una serie importante e frammentata di opportunità di attacco che i criminali informatici sfruttano abilmente e velocemente. La reazione dei difensori a questo scenario è stata, in un primo momento, chiudere ogni falla possibile adottando tutte le soluzioni best-of-breed di cui necessitavano. Si è arrivati a casi limite in cui uno stesso team IT gestiva fino a 40 soluzioni di sicurezza informatica, da altrettante console. Il risultato? Una impennata degli investimenti in cybersecurity, a fronte di un calo dell’efficacia della difesa informatica.

È parso presto evidente che questa soluzione non funzionava, non per mancanza di qualità o di efficacia dei prodotti presi singolarmente, ma perché gestire diverse console è controproducente: abbassa la visibilità, stressa gli analisti, fa perdere tempo in una situazione in cui il personale è già al limite delle proprie possibilità. Ha preso quindi corso l’epoca del consolidamento: da una parte tutti gli esperti consigliano di ridurre il più possibile il numero di soluzioni, consolidando quelle indispensabili. Dall’altra i vendor hanno investito per offrire non una carrellata di prodotti singoli, ma una soluzione unificata che consente di gestire le N soluzioni proprietarie in un’unica console.

Ecco perché Gartner prevede che il mercato SASE raggiungerà oltre 20 miliardi di dollari entro il 2026, e sottolinea la necessità per le aziende di adottare un'architettura di sicurezza consolidata. Una esigenza emersa anche al Canalys Forum Emea, dove Alstair Edwards, Chief Analyst di Canalys ha esortato a lavorare alla semplificazione, creando ecosistemi il più possibile aperti. Un riferimento questo che va anche oltre il passo compiuto da Check Point, e che si concretizza con le piattaforme aperte che non solo fanno quanto detto sopra, ma recepiscono nella stessa console anche le soluzioni di terze parti. Un approccio quest’ultimo che è stato ottimamente sintetizzato nel keynote al Cybertech di Eva Chen, co-fondatrice e CEO di Trend Micro, quando ha affermato che “L'obiettivo principale è contrastare i cybercriminali, non i protagonisti del nostro stesso settore”.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Allucinazioni AI e l’impatto reale nelle operazioni IT

05-06-2026

Threat actor cinese sbarca in Europa grazie all'AI

05-06-2026

EU Tech Sovereignty Package: dal dibattito all’attuazione

05-06-2026

Ambienti OT: come calcolare il costo dei potenziali downtime

05-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab