Palo Alto Networks: basta parlare di IT e OT, la resilienza è una sola

Un report sulla sicurezza OT mette in evidenza che c’è ancora molto da fare. Ma non nell’OT rispetto all’IT: nelle aziende, perché la resilienza è una sola e va costruita e gestita in maniera unificata.

La protezione degli ambienti OT è il tema caldo su cui Palo Alto Networks mette l’accento in occasione dell’incontro con la stampa organizzato presso la tappa di Milano dell’Ignite on Tour. Partendo dai dati contenuti nel report The State of OT Security: a Comprehensive Guide to Trends, Risks, and Cyber Resilience realizzato in collaborazione con ABI Research, Michele Lamartina, Country General Manager Italia e Malta di Palo Alto Networks, sottolinea l'altissima interconnessione tra IT e OT e la necessità di estendere le politiche di security anche alle Operational Technology.

“In passato c’era una dualità fra OT e IT, una visione diversa delle priorità. Oggi, con l'altissima interconnessione tra IT e OT, questo non è più possibile. Bisogna idealmente utilizzare un'unica soluzione” sottolinea Lamartina, specificando che da una parte c’è lo scenario cyber, con gli attaccanti sempre più interessati alle Operational Technology, dall’altra c’è la pressione normativa del NIS2, la nuova direttiva europea per la cybersecurity a cui tutti i Paesi UE si dovranno obbligatoriamente adeguare.

Un tema portante quello normativa, a cui Palo Alto riconosce il forte ruolo di booster per la messa in sicurezza della parte OT: “NIS2 ha allargato gli obiettivi e i settori che devono essere compliant alla normativa. Già oggi è richiesto che ad alcuni dispositivi OT operanti in settori ritenuti critici siano applicati dei regolamenti. Nei prossimi due anni ci si aspettano ulteriori restrizioni e ulteriori attenzioni in merito alla sicurezza dei dispositivi OT” rimarca Lamartina.

Uno dei maggiori stimoli per la messa in sicurezza dei dispositivi OT è il fatto che NIS2 preveda una responsabilità oggettiva da parte delle aziende a fronte di danni causati da attacchi cyber. La responsabilità chiama in causa CIO e CISO e prevede anche multe fino al 2% del fatturato globale dell'azienda. Questo, chiosa Lamartina, di fatto aggiunge un ulteriore livello di complessità, ma al tempo stesso costituisce un acceleratore tecnologico, perché obbliga all'attuazione di soluzioni di sicurezza anche agli ambienti OT, oltre che a quelli IT.

La ricerca

Diamo un’occhiata ai dati principali del report, che prima di tutto mette in luce l'escalation della sofisticazione delle minacce contro il comparto OT, con il 72% delle aziende italiane che ha subìto attacchi informatici OT nell'ultimo anno, e il 20% che ha interrotto le operazioni a seguito di un attacco riuscito. I tipi di attacchi più diffusi includono malware, ransomware e Advanced Persistent Threats (APT), con il settore manifatturiero italiano che rappresenta il 20% di tutti gli attacchi ransomware nel paese nel 2023.

Inoltre, il report evidenzia il crescente impatto sulle infrastrutture OT delle minacce basate sull'AI, con il 74% degli intervistati italiani che considera già questi attacchi un problema critico, mentre il 58% prevede che lo diventerà nei prossimi tre anni. Alla consapevolezza, tuttavia, non segue una azione pratica: sebbene il 41% delle imprese subisca attacchi informatici con frequenza mensile, solo un quarto considera la sicurezza OT una priorità. Questo disallineamento tra minacce cyber emergenti e resilienza informatica aziendale evidenzia la complessità nell'affrontare la sicurezza OT, con il 73% delle aziende italiane che prevede un aumento delle pressioni normative nei prossimi due anni e la mancanza di esperti qualificati rappresenta una delle sfide principali.

Una resilienza unica

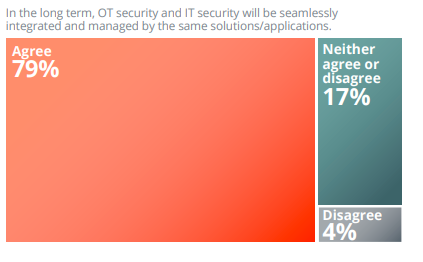

Umberto Pirovano, Sr.Manager, Systems Engineering di Palo Alto Networks, fissa i fattori di rischio emersi, che insieme costituiscono quella che definisce una tempesta perfetta: il problema tecnologico, nel senso che abbiamo di fronte un mondo che prima era isolato mentre adesso è pienamente convergente, il problema umano inteso come mancanza di competenze, e il problema del disallineamento fra OT e IT. Quest’ultimo trova una base solida nei dati della ricerca, dato che il 79% degli intervistati ha dichiarato di vedere, come trend nel medio periodo, l'unificazione della gestione di IT e OT.

Ed è proprio da questa prevedibile unificazione che bisogna partire. Inutile nascondere che parliamo di un matrimonio complicato, perché chi proviene dall’IT continua a non comprendere le esigenze del mondo OT, che sono completamente diverse da quelle IT sotto l’aspetto operativo.

Dall’altro lato, chi proviene dal mondo OT è abituato a vivere in una realtà chiusa, dove non è necessaria lacuna nozione di cybersecurity perché è l’isolamento stesso a costituire l’unico presidio di cybersecurity che possa servire. Peccato che questa visione sia molto lontana dalla realtà. Pirovano ricorda che questo l’isolamento di fatto non esiste più, in un contesto in cui si sono ormai moltiplicate le tecnologie utilizzate, basti pensare a sensori, attuatori, all’integrazione del 5G, alle reti a basso consumo e ad alta latezza che trasmettono dati. Per non parlare della parte Wi-Fi, con riferimento per esempio alle soluzioni per la manutenzione predittiva che collezionano dati e li inviano all’esterno, spesso in cloud.

Sono argomenti sentiti molte volte. Pirovano tira una riga sopra e azzera tutto: “dal punto di vista della cyber security a me interessa poco che ci sia questa differenziazione [fra IT e OT]. Il problema è unico: io devo garantire la cyber resiliency”. E per farlo il disallineamento fra OT e IT deve cessare e le differenze di visione di chi opera nei due ambienti dev’essere in qualche modo risolto, anche perché “lo sviluppo, la digitalizzazione – ricorda Pirovano – è spinta dalle necessità di competitività, di efficienza, di progressione, di poter rimanere sul mercato in un ambito particolarmente critico dell'economia, prima ancora che chi si occupa delle tecnologie a supporto di questo tipo di sviluppo sia pronto per poter in qualche modo garantire il risultato finale. E questa accelerazione di fatto cresce, perché le tecnologie attuali consentono di crescere molto velocemente il cloud”.

Per la soluzione in realtà non servono idee geniali e inedite, nella sua semplicità il suggerimento arriva da Helmut Reisinger, CEO EMEA e LATAM di Palo Alto Networks: le imprese hanno introdotto e stanno introducendo la figura del CISO. Un CISO per ciascuna azienda, non un CISO per ciascun reparto, quindi va da sé che l’unificazione arrivi.

Morale: non ha più senso parlare di IT e OT. Ha senso parlare di sicurezza aziendale e di resilienza cyber dell’azienda nel suo complesso. La cyber security deve essere strutturata con un approccio unificato e onnicomprensivo, per mettere i clienti in grado di gestire la trasformazione digitale senza che questa diventi un freno.

La ricetta di Palo Alto

Pirovano si appella alla semplificazione, partendo dallo sfruttamento delle tecnologie disponibili per trovare la soluzione ai problemi individuati. Prima di tutto suggerisce di “far fare il lavoro a chi è in grado di farlo con più efficienza rispetto a noi, ossia alle macchine. Le macchine generano dati, estraggono dati, riescono a fare analisi sui dati e tirano fuori informazioni dai dati meglio degli esseri umani. Più ci sono dati, più le macchine sono efficienti”. Proprio su questa semplificazione tramite l'automazione Palo Alto ha investito negli ultimi anni ottenendo una tecnologia che permette di controllare il rischio e ottimizzare la security non sulla base di modelli preconfezionati, ma sulla base dei dati generati al suo interno.

“Il secondo elemento è quello che noi chiamiamo platformization, centrata sui dati” sottolinea Pirovano. Non si tratta del solito consolidamento dei fornitori e delle soluzioni in uso, ma del fatto di disporre di una “piattaforma in grado di lavorare nativamente sui dati appena la accendo, di modo da avere una visione, una copertura e una protezione end-to-end, indipendentemente dall'adoption tecnologico che io vorrò fare”. Una soluzione versatile che non ha funzioni limitate, ma lavora sulla base dati per fornire un ombrello di protezione e di prevenzione complessivo, a prescindere dal business di domani. E che lavori su tutta l’infrastruttura aziendale in maniera unificata, di modo da non ritrovarsi ad avere un pezzo più debole di un altro, perché l’obiettivo è coprire l'intera catena.

Terzo ed ultimo elemento attenzionato da Pirovano è l'automazione nella gestione degli incidenti, con una parte di detection e response automatizzata perché è fondamentale avere un tempo di risposta “near real time” nell’identificazione e nella risoluzione degli incidenti, che è anche una capacità richiesta dalle normative. In questo frangente diventa fondamentale l’AI, che è l’elemento decisivo per l’identificazione e la detection e response veloce, con il risultato di sgravare le aziende e i SOC dalla necessità di iper specializzazione nella gestione degli incidenti, a cui gli esseri umani non possono fare fronte. Come spesso avviene, anche in questo caso non si parla di una sostituzione dell’analista, ma di dare la possibilità all’analista di svolgere funzioni a cui può effettivamente dare del valore aggiunto, con meno pressione.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Backup e resilienza

30-04-2026

Europol smaschera una frode da 50 milioni

30-04-2026

Cybersecurity nell’era dell’AI: dati, piattaforme e cooperazione al centro della difesa

30-04-2026

Falla decennale nel kernel Linux concede i privilegi di root

30-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab