Ebury: la Minaccia invisibile che affligge i server Linux

Dal 2009 a oggi Ebury ha infettato oltre 400.000 server Linux senza destare allarmi. Ecco come lavora e come prevenire infezioni.

Fra le minacce più persistenti e pericolose attualmente in circolazione spicca Ebury, un malware lato server che finora si stima abbia compromesso oltre 400.000 server Linux, mediante una campagna che si è evoluta nel corso degli anni per portare avanti il furto di criptovalute, di carte di credito e di altri dati finanziari sensibili. Ad essere in pericolo sono aziende e provider di hosting di tutto il mondo.

Originariamente scoperto e documentato dieci anni orsono nel white paper chiamato Operation Windigo, che documentava una campagna contro server Linux per scopi finanziari, oggi è protagonista di un documento di follow-up pubblicato di recente da un team di ricerca guidato da ESET, in cui è dimostrato come questa botnet di server Linux sia ancora attiva e continui a rappresentare una seria minaccia per le infrastrutture.

Tutto è iniziato nel 2021, quando la National High Tech Crime Unit (NHTCU) olandese ha contattato ESET a seguito del ritrovamento di Ebury su un server su cui era andato in scena un furto di criptovalute.

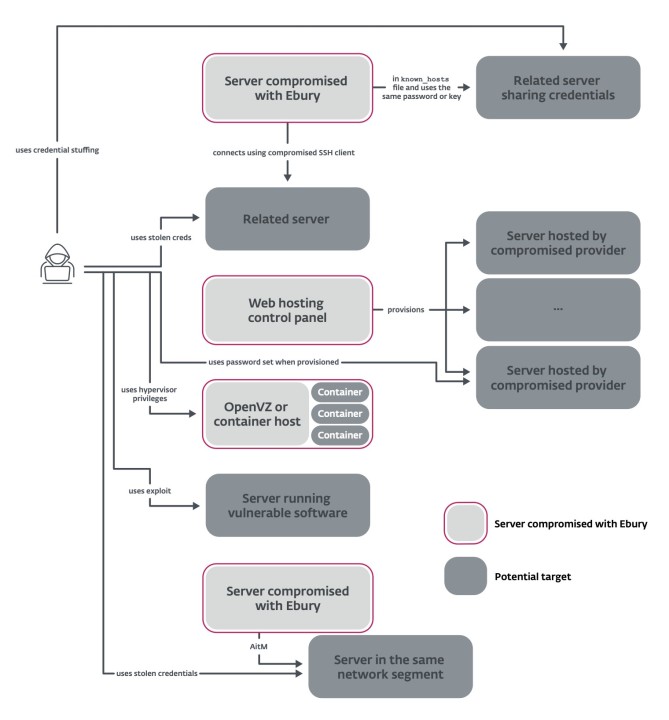

Tecniche usate da Ebury per infettare nuovi server

Tecniche usate da Ebury per infettare nuovi server

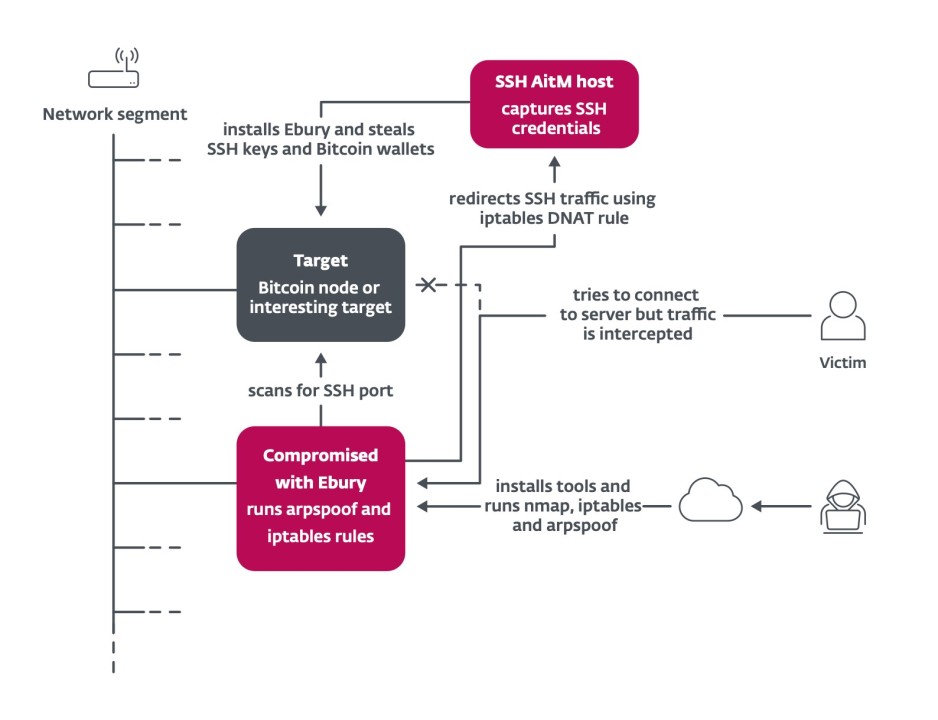

ESET ha avuto modo di scoprire molti dettagli sull’evoluzione di Ebury nel corso degli anni. Oltre al furto di criptovalute, si è appreso che Ebury ha esteso il suo raggio d'azione al furto di carte di credito e di altri dati finanziari sensibili. Utilizzando una varietà di metodi sofisticati, i criminali informatici dietro Ebury hanno compromesso centinaia di migliaia di server, tra cui quelli di importanti provider di hosting. Una delle tecniche principali ci cui Ebury si diffonde è l'uso di un tipo di attacco noto come Adversary-in-the-Middle (definita dal MITRE ATT&CK come una tecnica in cui gli avversari tentano di posizionarsi tra due o più dispositivi di rete per svolgere attività di Network Sniffing, Transmitted Data Manipulation e simili). Nel caso di Ebury l’obiettivo è intercettare il traffico SSH all'interno dei data center.

Questa attività permette agli operatori di Ebury di dirottare il traffico verso server compromessi, dai quali possono esfiltrare le credenziali sensibili e rubare criptovalute dai portafogli digitali delle vittime. Inoltre, Ebury fa uso di complesse tecniche di offuscamento per eludere con particolare efficacia i sistemi di detection.

Schema di un attacco AitM messo in atto da Ebury

Schema di un attacco AitM messo in atto da Ebury

L'efficacia di Ebury è evidente nel numero impressionante di server compromessi nel corso degli anni. La ricerca mostra che dal 2009 ad oggi sono stato infettati più di 400.000 server, di cui oltre 100.000 erano ancora tali alla fine del 2023.

Per combattere la diffusione di Ebury e proteggere le infrastrutture online, gli esperti sollecitano aziende e operatori di hosting a implementare le best practice di difesa cyber, fra cui l’installazione delle patch, l’autenticazione multifattore e il monitoraggio costante del traffico di rete per individuare e isolare eventuali attività sospette.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Il CAIO e lo Specchio delle parole vuote

01-05-2026

Backup e resilienza

30-04-2026

Europol smaschera una frode da 50 milioni

30-04-2026

Cybersecurity nell’era dell’AI: dati, piattaforme e cooperazione al centro della difesa

30-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab