Offerte di lavoro via email: occhio a non diventare "muli del denaro"

I cyber criminali approfittano di chi ha perso il lavoro o è in difficoltà finanziaria per fargli riciclare denaro sporco.

La pandemia di COVID-19 ha innescato una crisi economica senza precedenti. Piccoli imprenditori che non hanno lavorato per settimane, lavoratori con contratti provvisori che hanno perso il lavoro. I cyber criminali stanno approfittando di queste situazioni per fare cassa. La strategia è inviare mail di phishing che prospettano l'offerta di un lavoro ben retribuita.

È una truffa subdola e pericolosa per la vittima. Il cyber criminale si propone come datore di lavoro e assume la vittima per compiti inizialmente poco gravosi. Una volta conquistata la sua fiducia, chiede al "dipendente" di occuparsi del trasferimento di fondi. La vittima se ne occupa, ignorando il fatto che si tratta di soldi rubati. Le implicazioni legali a cui va incontro la vittima sono facilmente intuibili, a partire dal riciclaggio di denaro sporco.

Le agenzie governative hanno messo in allerta la popolazione contro quelli che vengono chiamati in gergo i "muli del denaro". Nel caso delle vittime di phishing sono persone oneste, del tutto ignare di quello che stanno facendo. Si mettono nei guai perché di fatto aiutano le organizzazioni criminali a riciclare soldi, diventandone complici.

Anche perché il transito del denaro avviene sul conto corrente della vittima. Un metodo che consente al cyber criminale di non lasciare tracce: in caso la truffa venga scoperta, è il "mulo" a finire in guai seri con la giustizia.

Anche perché il transito del denaro avviene sul conto corrente della vittima. Un metodo che consente al cyber criminale di non lasciare tracce: in caso la truffa venga scoperta, è il "mulo" a finire in guai seri con la giustizia.

Come evitare di cadere nel tranello

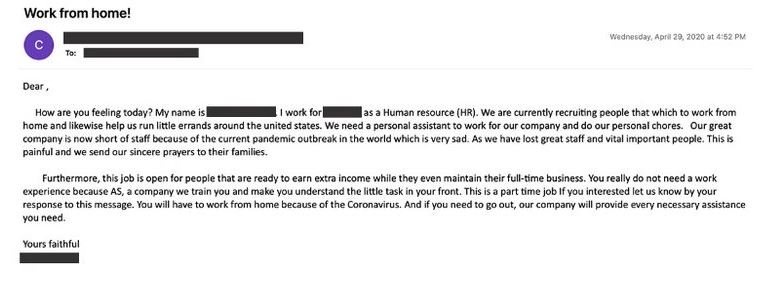

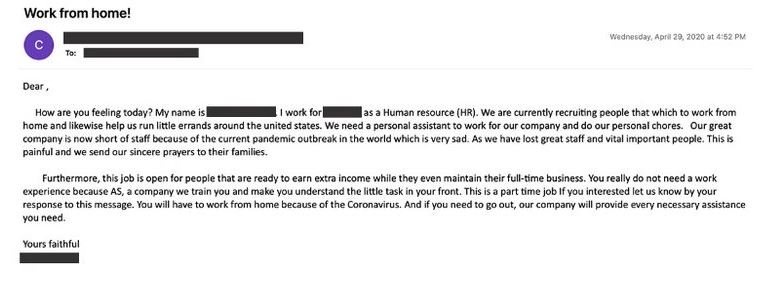

Il primo campanello d'allarme è la email del presunto datore di lavoro. Non è una mail aziendale. Si appoggia a servizi basati sul web come Gmail, Yahoo, Hotmail, Outlook e simili. Anche qualora la mail dovesse avere un indirizzo aziendale, il secondo passaggio deve allarmare.

Infatti, il sospetto deve diventare certezza nel momento in cui viene chiesto di movimentare fondi sul proprio conto corrente personale. Non importa che il denaro transiti velocemente sul conto, per essere subito trasferito tramite bonifico o servizi quali Western Union e affini. È comunque un'operazione perseguibile per legge.

Lo stesso sospetto deve nascere se viene richiesto di aprire conti bancari a proprio nome per conto di un'azienda. Infine, anche se può sembrare una retribuzione, la richiesta di conservare per sé una parte del denaro che transita sul proprio conto è pericolosa.

Le tattiche di recruiting sono ben note da tempo alle forze dell'ordine. La novità è la declinazione della truffa ai danni delle vittime indirette della pandemia, ossia coloro che hanno perso il lavoro o sono in difficoltà finanziarie.

È una truffa subdola e pericolosa per la vittima. Il cyber criminale si propone come datore di lavoro e assume la vittima per compiti inizialmente poco gravosi. Una volta conquistata la sua fiducia, chiede al "dipendente" di occuparsi del trasferimento di fondi. La vittima se ne occupa, ignorando il fatto che si tratta di soldi rubati. Le implicazioni legali a cui va incontro la vittima sono facilmente intuibili, a partire dal riciclaggio di denaro sporco.

Le agenzie governative hanno messo in allerta la popolazione contro quelli che vengono chiamati in gergo i "muli del denaro". Nel caso delle vittime di phishing sono persone oneste, del tutto ignare di quello che stanno facendo. Si mettono nei guai perché di fatto aiutano le organizzazioni criminali a riciclare soldi, diventandone complici.

Anche perché il transito del denaro avviene sul conto corrente della vittima. Un metodo che consente al cyber criminale di non lasciare tracce: in caso la truffa venga scoperta, è il "mulo" a finire in guai seri con la giustizia.

Anche perché il transito del denaro avviene sul conto corrente della vittima. Un metodo che consente al cyber criminale di non lasciare tracce: in caso la truffa venga scoperta, è il "mulo" a finire in guai seri con la giustizia.Come evitare di cadere nel tranello

Il primo campanello d'allarme è la email del presunto datore di lavoro. Non è una mail aziendale. Si appoggia a servizi basati sul web come Gmail, Yahoo, Hotmail, Outlook e simili. Anche qualora la mail dovesse avere un indirizzo aziendale, il secondo passaggio deve allarmare.Infatti, il sospetto deve diventare certezza nel momento in cui viene chiesto di movimentare fondi sul proprio conto corrente personale. Non importa che il denaro transiti velocemente sul conto, per essere subito trasferito tramite bonifico o servizi quali Western Union e affini. È comunque un'operazione perseguibile per legge.

Lo stesso sospetto deve nascere se viene richiesto di aprire conti bancari a proprio nome per conto di un'azienda. Infine, anche se può sembrare una retribuzione, la richiesta di conservare per sé una parte del denaro che transita sul proprio conto è pericolosa.

Le tattiche di recruiting sono ben note da tempo alle forze dell'ordine. La novità è la declinazione della truffa ai danni delle vittime indirette della pandemia, ossia coloro che hanno perso il lavoro o sono in difficoltà finanziarie.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 16

OT Cyber Security: dalla teoria alla fabbrica

Giu 17

Nutanix .NEXT On Tour Roma

Giu 17

VeeamON Tour 2026 - Milano

Giu 23

Dynatrace Innovate Roadshow - Milano

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Nov 11

RENMAD DATACENTERS ITALIA 2026

Ultime notizie Tutto

Antroppomorfix

01-06-2026

Protezione immediata contro le vulnerabilità sfruttate

29-05-2026

APT: in Europa Corea del Nord e Russia sono in fermento

29-05-2026

Il SOC agentico risponde alle minacce in 89 secondi

29-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab