Identità macchina: la nuova minaccia invisibile per le aziende

Le identità macchina superano quelle umane e restano spesso senza controlli adeguati, aumentando i rischi di violazioni. AI e cloud amplificano la superficie d’attacco e richiedono strategie nuove.

“Le identità non umane crescono a un ritmo tanto veloce da rendere preoccupante il fatto che solo il 19% delle organizzazioni italiane le consideri utenti privilegiati, sottovalutando il potenziale rischio corrispondente. Nonostante il nostro sia il Paese con la più elevata consapevolezza su questo tema a livello globale, è comunque necessario affrontare questa minaccia in modo rapido, anche perché la crescita di identità non umane è un fenomeno che non accenna a rallentare”. A dirlo è Paolo Lossa, Country Manager di CyberArk per l’Italia, presentando il nuovo report 2025 Identity Security Landscape che fotografa la trasformazione delle superfici di attacco aziendali sotto la pressione di AI e cloud.

Il report, basato sulle risposte di 2.600 decision maker della sicurezza in 20 Paesi, mette in evidenza una realtà di cui abbiamo discusso approfonditamente in una recente intervista con Massimo Carlotti, Sales Engineering Manager di CyberArk: le identità macchina, spesso invisibili e non gestite, stanno superando di gran lunga quelle umane, creando nuove e insidiose vulnerabilità.

I dati principali della ricerca

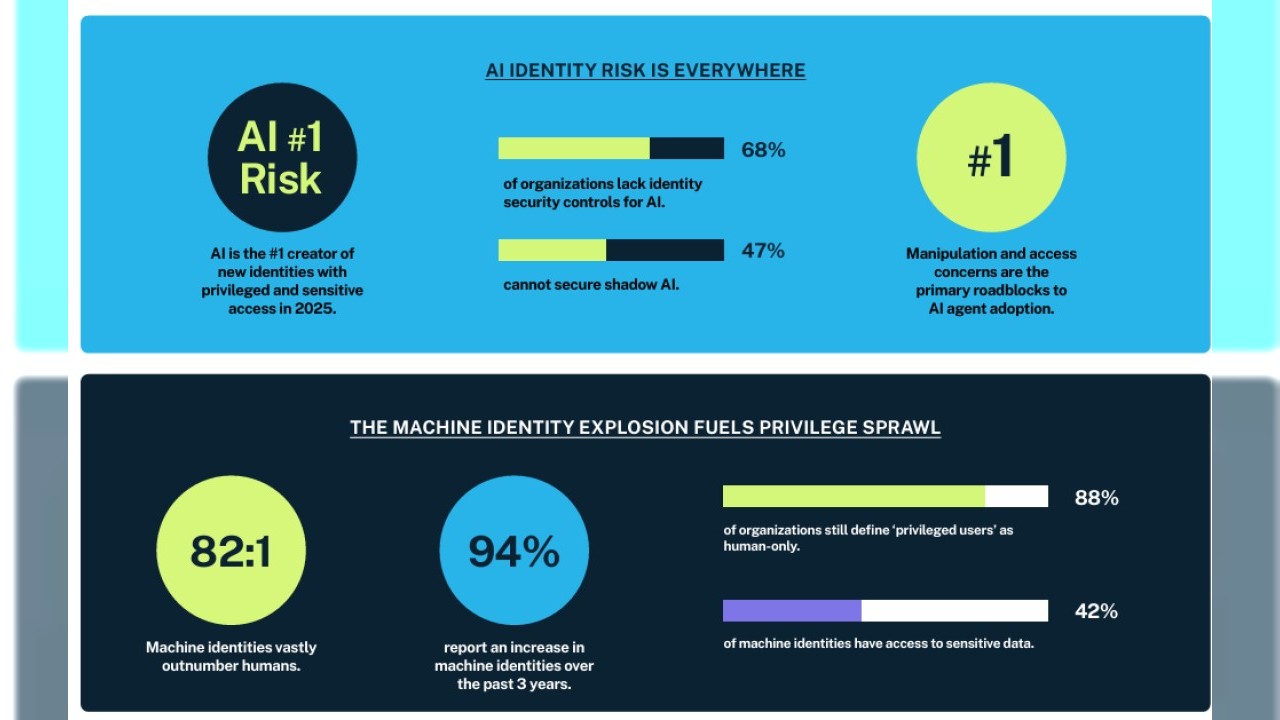

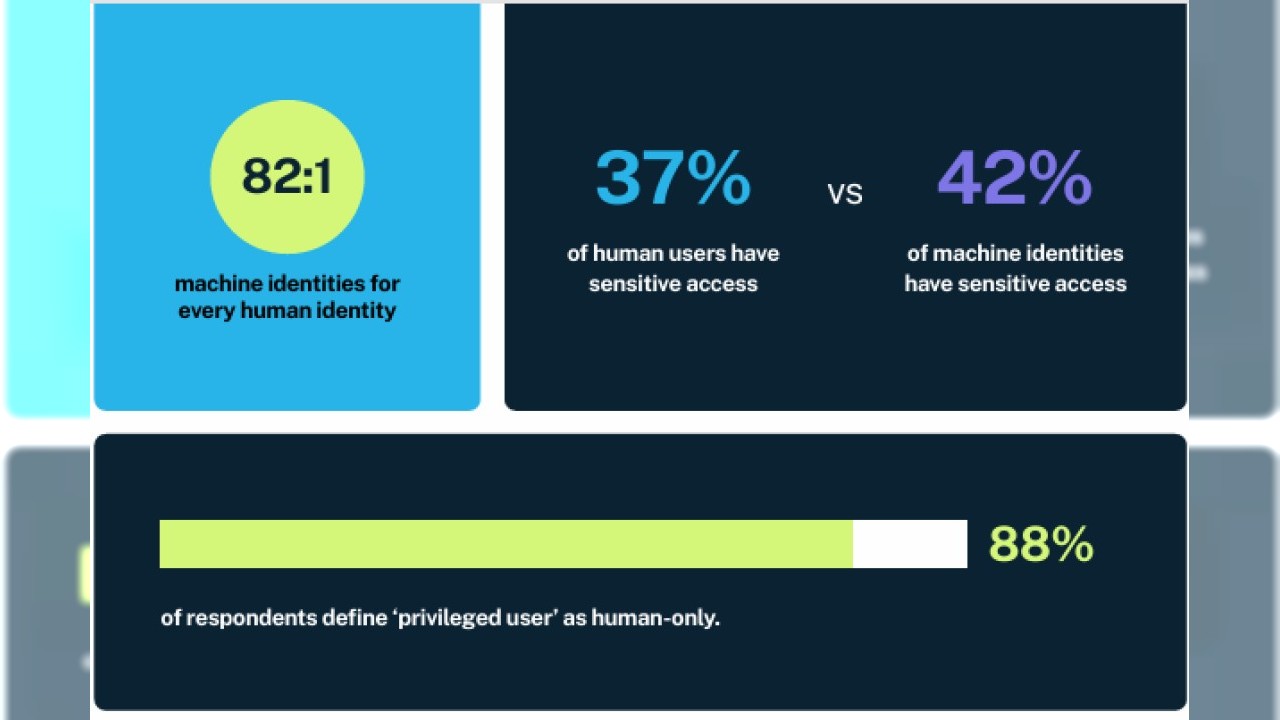

L’analisi di CyberArk mostra che nelle aziende italiane sono presenti 85 identità macchina per ogni identità umana, che è un dato superiore alla già impressionante media globale che è pari a 82 a 1. Il rapporto, quasi raddoppiato rispetto al 2022, è destinato a crescere ancora, se si pensa che il 94% delle organizzazioni ha registrato un aumento delle identità macchina negli ultimi tre anni, e il 54% prevede che proprio AI e LLM saranno i principali motori della creazione di nuove identità privilegiate nel 2025.

Nonostante questa proliferazione, l’80% delle aziende italiane (88% a livello globale) continua a considerare ‘utente privilegiato’ solo l’identità umana. Il risultato è che il 53% delle identità macchina in Italia gode di accesso privilegiato o sensibile (contro il 42% globale), spesso senza adeguate misure di controllo. Questo significa che le macchine - bot, workload cloud, container, processi automatizzati - hanno oggi un canale diretto verso risorse critiche.

Il rischio si concretizza nei numeri delle violazioni: l’87% delle aziende italiane ha subìto almeno due breach legati alle identità negli ultimi 12 mesi, con attacchi che spaziano dal furto di credenziali alla compromissione degli accessi privilegiati, fino agli attacchi alla supply chain. A livello globale, 9 organizzazioni su 10 hanno dichiarato di aver subìto almeno una violazione identity-centric nello stesso periodo.

Il report sottolinea poi la carenza di controlli: il 52% delle aziende italiane non dispone di misure specifiche per proteggere le identità su infrastrutture cloud e workload, sebbene questo dato sia migliore rispetto al 61% globale. La visibilità resta un problema: il 49% degli intervistati a livello mondiale ammette di non avere piena visibilità su permessi ed entitlements nell’intero ambiente cloud, mentre meno del 40% dichiara di avere controlli di sicurezza delle identità estesi a infrastruttura cloud e workload, con percentuali ancora inferiori per DevOps, AI/LLM e service account.

Un altro dato chiave riguarda la definizione stessa di rischio: il 33% delle aziende ammette di non controllare il rischio associato alle identità macchina proprio perché non le considera privilegiate. Si tratta di una sottovalutazione che, secondo CyberArk, va urgentemente colmata, ridefinendo il concetto di privilegio e adottando strategie di gestione che includano ogni tipo di identità.

AI, Shadow AI e agenti autonomi

Il 94% delle organizzazioni utilizza già AI e LLM per rafforzare la propria strategia di identity security, e il 61% prevede di adottare l’AI anche per la protezione delle identità macchina nei prossimi 12 mesi. Tuttavia, il fenomeno della Shadow AI (l’uso non autorizzato di strumenti AI da parte di reparti o singoli dipendenti) è in forte crescita: il 47% delle aziende ammette di non essere in grado di gestire o proteggere tutte le AI in uso, e il 36% dichiara che parte degli strumenti AI non è approvato o gestito dall’IT.

Questa zona grigia espone le organizzazioni a rischi di data leakage, manipolazione dei modelli e accesso non autorizzato a informazioni sensibili. L’82% dei rispondenti riconosce che l’adozione di AI comporta nuovi rischi di sicurezza legati all’accesso a dati sensibili, mentre la mancanza di controlli specifici per AI e LLM riguarda il 68% delle aziende.

A complicare ulteriormente il quadro, emergono gli agenti AI autonomi: entità digitali capaci di percepire, ragionare e agire in autonomia, che rappresentano una sfida inedita per i modelli tradizionali di IAM. Gli esperti prevedono che entro il 2028 gli agenti AI prenderanno il 15% delle decisioni operative quotidiane. La loro gestione richiederà nuovi protocolli di autenticazione, governance e controllo dei privilegi, pena la creazione di una superficie di attacco ancora più ampia e difficile da monitorare.

A complicare ulteriormente il quadro, emergono gli agenti AI autonomi: entità digitali capaci di percepire, ragionare e agire in autonomia, che rappresentano una sfida inedita per i modelli tradizionali di IAM. Gli esperti prevedono che entro il 2028 gli agenti AI prenderanno il 15% delle decisioni operative quotidiane. La loro gestione richiederà nuovi protocolli di autenticazione, governance e controllo dei privilegi, pena la creazione di una superficie di attacco ancora più ampia e difficile da monitorare.

Il rischio della frammentazione

Il report evidenzia come la frammentazione delle strategie di identity security sia tra le principali cause di vulnerabilità. Il 70% degli intervistati identifica i silos di identità come radice del rischio organizzativo, mentre il 68% lamenta che la mancanza di integrazione tra strumenti di identity e security ostacola la capacità di rilevare gli attacchi. Solo il 32% delle aziende prevede investimenti in identity governance e compliance nel 2025, mentre il 47% intende rafforzare i controlli applicativi e il 35% punta su un miglioramento delle soluzioni di privileged access management. Un ulteriore elemento di pressione arriva dal mercato assicurativo: l’88% delle aziende ha visto le richieste dei cyber insurer irrigidirsi, con una domanda crescente di controlli sui privilegi e di adozione del principio del minimo privilegio.

Nonostante la consapevolezza, la priorità resta spesso l’efficienza: il 75% dei professionisti della sicurezza a livello globale (83% in Italia) ammette che la propria organizzazione privilegia l’efficienza operativa rispetto a una cybersecurity rigorosa. Questo approccio, in un contesto di crescita esponenziale delle identità e di minaccia AI-driven, rischia di aumentare il debito di sicurezza e di lasciare scoperte aree critiche.

Come già sottolineato da Massimo Carlotti, la protezione delle identità è la chiave per garantire resilienza e continuità operativa in un contesto di minacce sempre più sofisticate e pervasive. Solo una governance centralizzata, basata su visibilità, automazione e controllo dei privilegi, può permettere alle aziende di anticipare, resistere e riprendersi dagli attacchi senza compromettere l’innovazione e la competitività.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

CallPhantom: 28 app false su Google Play, 7,3 milioni di download

08-05-2026

Dal cloud all’IA agentica: perché la sicurezza deve evolvere più rapidamente dell’innovazione

08-05-2026

HWG Sababa accreditata come Laboratorio Accreditato di Prova da ACN

08-05-2026

Phishing via Amazon SES: il vettore d’attacco sono chiavi IAM esposte

08-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab