Come rubare i dati da un PC origliando l'alimentatore

I ricercatori hanno trovato il modo per rubare i dati da un PC sconnesso da Internet, origliando il rumore delle ventole dell'alimentatore.

Dopo il tavolo usato per rubare i dati da uno smartphone, è la volta dei PC a cui si possono rubare dati usando il suono. Le menti criminali sono spesso ingegnose. Per anticipare alcuni tipi di attacchi, i ricercatori devono dare libero sfogo alla fantasia. È quello che ha fatto il team di ricercatori del Cyber Security Research Center presso la Ben-Gurion University, in Israele, guidato dal professore Mordechai Guri. Si sono chiesti come rubare dati da un computer che non è collegato a Internet. La soluzione è geniale, per quanto improbabile.

Parte della canzone ’Happy Birthday’ suonata attraverso l'alimentatoreTutto parte da un presupposto: per molti esperti di sicurezza, non vale la pena prendersi la briga di cercare quello che non è connesso in rete, perché non è passibile di attacchi. Guri e i suoi colleghi hanno dimostrato che hanno torto. Almeno in teoria. Hanno trovato il modo per utilizzare il rumore dell'alimentatore per rubare i dati da un computer che non è collegato a Internet.

Parte della canzone ’Happy Birthday’ suonata attraverso l'alimentatoreTutto parte da un presupposto: per molti esperti di sicurezza, non vale la pena prendersi la briga di cercare quello che non è connesso in rete, perché non è passibile di attacchi. Guri e i suoi colleghi hanno dimostrato che hanno torto. Almeno in teoria. Hanno trovato il modo per utilizzare il rumore dell'alimentatore per rubare i dati da un computer che non è collegato a Internet.

L'esperimento che hanno condotto è intrigante. Sfrutta una vulnerabilità che ora è conosciuta come Air-ViBeR. In pratica, sfrutta i cambiamenti nelle vibrazioni della ventola di un PC per recuperare i dati. Il processo è molto elaborato. Bisogna partire da un PC a cui gli attaccanti hanno accesso. Mediante uno smartphone adeguatamente configurato, si convertono i rumori delle diverse vibrazioni in una sequenza di zero e uno. La sequenza viene quindi trasmessa via web tramite lo smartphone.

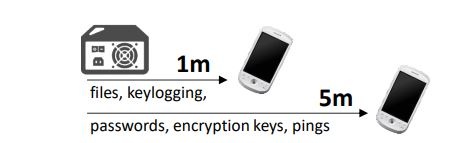

L'attacco è stato battezzato POWER-SUPPLaY e non richiede alcun hardware speciale, privilegi di sistema o altro per funzionare. Tuttavia, i limiti di questa tecnica sono molti. Il primo è che il cyber criminale deve potersi appostare, con il suo smartphone, a breve distanza dal PC. Talmente breve che gli altoparlanti dello smartphone devono "captare" il rumore delle ventole. Il secondo limite è che l'aggressore dev'essere incredibilmente selettivo sui dati che intende rubare. In caso contrario, dovrà restare in ascolto una vita prima di poter trasmettere i dati.

L'attacco è stato battezzato POWER-SUPPLaY e non richiede alcun hardware speciale, privilegi di sistema o altro per funzionare. Tuttavia, i limiti di questa tecnica sono molti. Il primo è che il cyber criminale deve potersi appostare, con il suo smartphone, a breve distanza dal PC. Talmente breve che gli altoparlanti dello smartphone devono "captare" il rumore delle ventole. Il secondo limite è che l'aggressore dev'essere incredibilmente selettivo sui dati che intende rubare. In caso contrario, dovrà restare in ascolto una vita prima di poter trasmettere i dati.

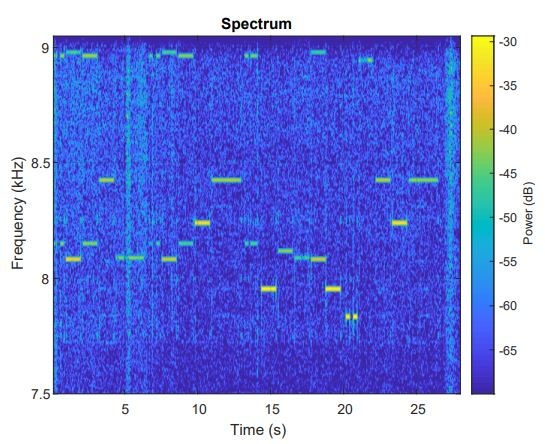

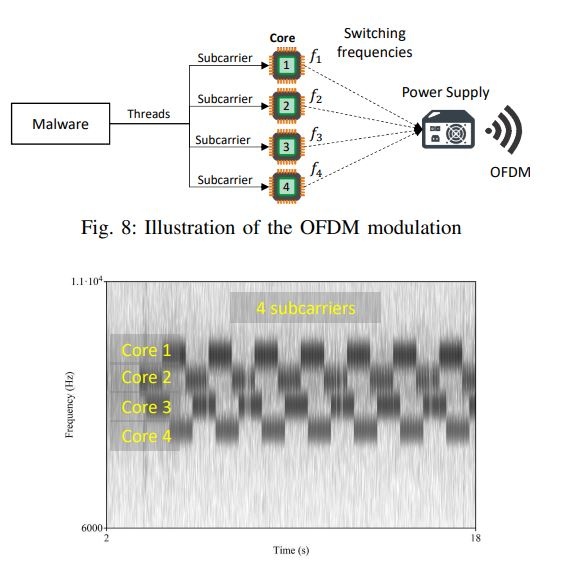

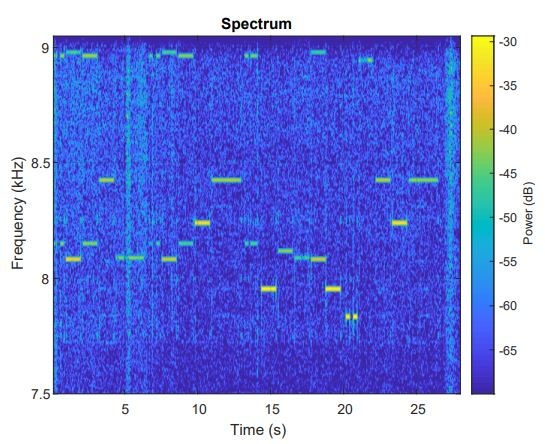

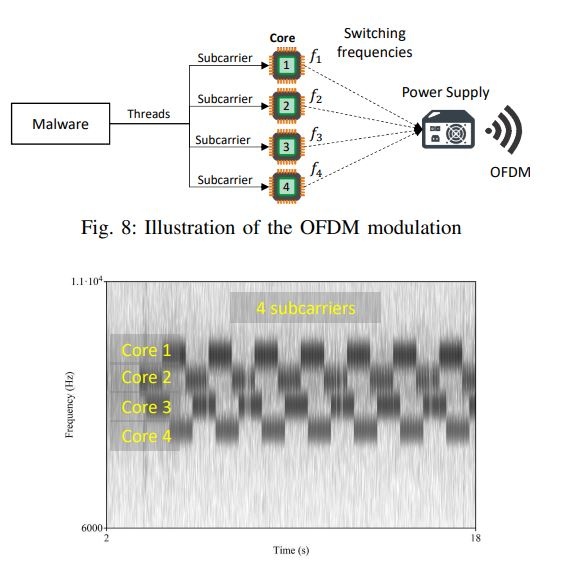

Limiti a parte, l'idea è stravagante ma in qualche modo possibile. E la scoperta dei ricercatori è senza dubbio intrigante. L'alimentazione trasmette i dati a frequenze ultrasoniche, tramite l'alimentatore per PC. In particolare, gli alimentatori emettono rumore attraverso condensatori e trasformatori, di solito nella gamma da 20 kHz a 20 MHz.

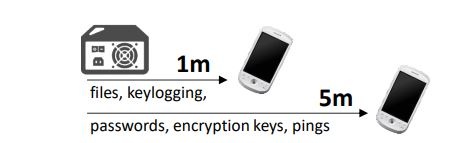

La distanza è importante ai fini dell'esfiltrazione dei datiPer fare che il "trucco" riesca, bisogna usare un malware per alterare il carico di lavoro della CPU. Questo a sua volta modifica le frequenze ultrasoniche emesse. Stando ai dati pubblicati dai ricercatori, lo smartphone dev'essere posizionato entro un raggio di 5 metri e la velocità di trasmissione è di soli 50 bit al secondo. Equivale grossomodo a 22,5 kB all'ora, quindi si riusciranno a trasmettere solo dati testuali. E anche in questo caso si parla di 10.000 parole l'ora.

La distanza è importante ai fini dell'esfiltrazione dei datiPer fare che il "trucco" riesca, bisogna usare un malware per alterare il carico di lavoro della CPU. Questo a sua volta modifica le frequenze ultrasoniche emesse. Stando ai dati pubblicati dai ricercatori, lo smartphone dev'essere posizionato entro un raggio di 5 metri e la velocità di trasmissione è di soli 50 bit al secondo. Equivale grossomodo a 22,5 kB all'ora, quindi si riusciranno a trasmettere solo dati testuali. E anche in questo caso si parla di 10.000 parole l'ora.

Queste informazioni bastano da sole per capire che un attacco del genere non verrà mai usato. Ma è affascinante l'idea che si potrebbe usare il suono per rubare dati da sistemi totalmente privi di connessione dati (Wi-Fi, cablata o Bluetooth) e altoparlanti.

Parte della canzone ’Happy Birthday’ suonata attraverso l'alimentatoreTutto parte da un presupposto: per molti esperti di sicurezza, non vale la pena prendersi la briga di cercare quello che non è connesso in rete, perché non è passibile di attacchi. Guri e i suoi colleghi hanno dimostrato che hanno torto. Almeno in teoria. Hanno trovato il modo per utilizzare il rumore dell'alimentatore per rubare i dati da un computer che non è collegato a Internet.

Parte della canzone ’Happy Birthday’ suonata attraverso l'alimentatoreTutto parte da un presupposto: per molti esperti di sicurezza, non vale la pena prendersi la briga di cercare quello che non è connesso in rete, perché non è passibile di attacchi. Guri e i suoi colleghi hanno dimostrato che hanno torto. Almeno in teoria. Hanno trovato il modo per utilizzare il rumore dell'alimentatore per rubare i dati da un computer che non è collegato a Internet.L'esperimento che hanno condotto è intrigante. Sfrutta una vulnerabilità che ora è conosciuta come Air-ViBeR. In pratica, sfrutta i cambiamenti nelle vibrazioni della ventola di un PC per recuperare i dati. Il processo è molto elaborato. Bisogna partire da un PC a cui gli attaccanti hanno accesso. Mediante uno smartphone adeguatamente configurato, si convertono i rumori delle diverse vibrazioni in una sequenza di zero e uno. La sequenza viene quindi trasmessa via web tramite lo smartphone.

L'attacco è stato battezzato POWER-SUPPLaY e non richiede alcun hardware speciale, privilegi di sistema o altro per funzionare. Tuttavia, i limiti di questa tecnica sono molti. Il primo è che il cyber criminale deve potersi appostare, con il suo smartphone, a breve distanza dal PC. Talmente breve che gli altoparlanti dello smartphone devono "captare" il rumore delle ventole. Il secondo limite è che l'aggressore dev'essere incredibilmente selettivo sui dati che intende rubare. In caso contrario, dovrà restare in ascolto una vita prima di poter trasmettere i dati.

L'attacco è stato battezzato POWER-SUPPLaY e non richiede alcun hardware speciale, privilegi di sistema o altro per funzionare. Tuttavia, i limiti di questa tecnica sono molti. Il primo è che il cyber criminale deve potersi appostare, con il suo smartphone, a breve distanza dal PC. Talmente breve che gli altoparlanti dello smartphone devono "captare" il rumore delle ventole. Il secondo limite è che l'aggressore dev'essere incredibilmente selettivo sui dati che intende rubare. In caso contrario, dovrà restare in ascolto una vita prima di poter trasmettere i dati.Limiti a parte, l'idea è stravagante ma in qualche modo possibile. E la scoperta dei ricercatori è senza dubbio intrigante. L'alimentazione trasmette i dati a frequenze ultrasoniche, tramite l'alimentatore per PC. In particolare, gli alimentatori emettono rumore attraverso condensatori e trasformatori, di solito nella gamma da 20 kHz a 20 MHz.

La distanza è importante ai fini dell'esfiltrazione dei datiPer fare che il "trucco" riesca, bisogna usare un malware per alterare il carico di lavoro della CPU. Questo a sua volta modifica le frequenze ultrasoniche emesse. Stando ai dati pubblicati dai ricercatori, lo smartphone dev'essere posizionato entro un raggio di 5 metri e la velocità di trasmissione è di soli 50 bit al secondo. Equivale grossomodo a 22,5 kB all'ora, quindi si riusciranno a trasmettere solo dati testuali. E anche in questo caso si parla di 10.000 parole l'ora.

La distanza è importante ai fini dell'esfiltrazione dei datiPer fare che il "trucco" riesca, bisogna usare un malware per alterare il carico di lavoro della CPU. Questo a sua volta modifica le frequenze ultrasoniche emesse. Stando ai dati pubblicati dai ricercatori, lo smartphone dev'essere posizionato entro un raggio di 5 metri e la velocità di trasmissione è di soli 50 bit al secondo. Equivale grossomodo a 22,5 kB all'ora, quindi si riusciranno a trasmettere solo dati testuali. E anche in questo caso si parla di 10.000 parole l'ora. Queste informazioni bastano da sole per capire che un attacco del genere non verrà mai usato. Ma è affascinante l'idea che si potrebbe usare il suono per rubare dati da sistemi totalmente privi di connessione dati (Wi-Fi, cablata o Bluetooth) e altoparlanti.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

Il CAIO e lo Specchio delle parole vuote

01-05-2026

Backup e resilienza

30-04-2026

Europol smaschera una frode da 50 milioni

30-04-2026

Cybersecurity nell’era dell’AI: dati, piattaforme e cooperazione al centro della difesa

30-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab