Possibile violazione dati per il Comune di Canegrate

In vendita online informazioni sui cittadini e alcuni database relativi alla gestione del Comune. Come sempre per questi tipi di data breach, la veridicità delle informazioni in vendita è tutta da verificare

Come sempre in questi casi manca una verifica concreta ed ufficiale del data breach, ma vale come segnalazione il fatto che un threat actor avrebbe - il condizionale è d'obbligo - messo in vendita su un forum di criminalità informatica alcuni database e l'accesso ai sistemi del Comune di Canegrate. L'impressione è che - se confermato - si tratti di un attacco stile "pesca a strascico" in cui si lancia una campagna massiva di phishing e si "pesca" tutto quello che si riesce, senza una strategia mirata.

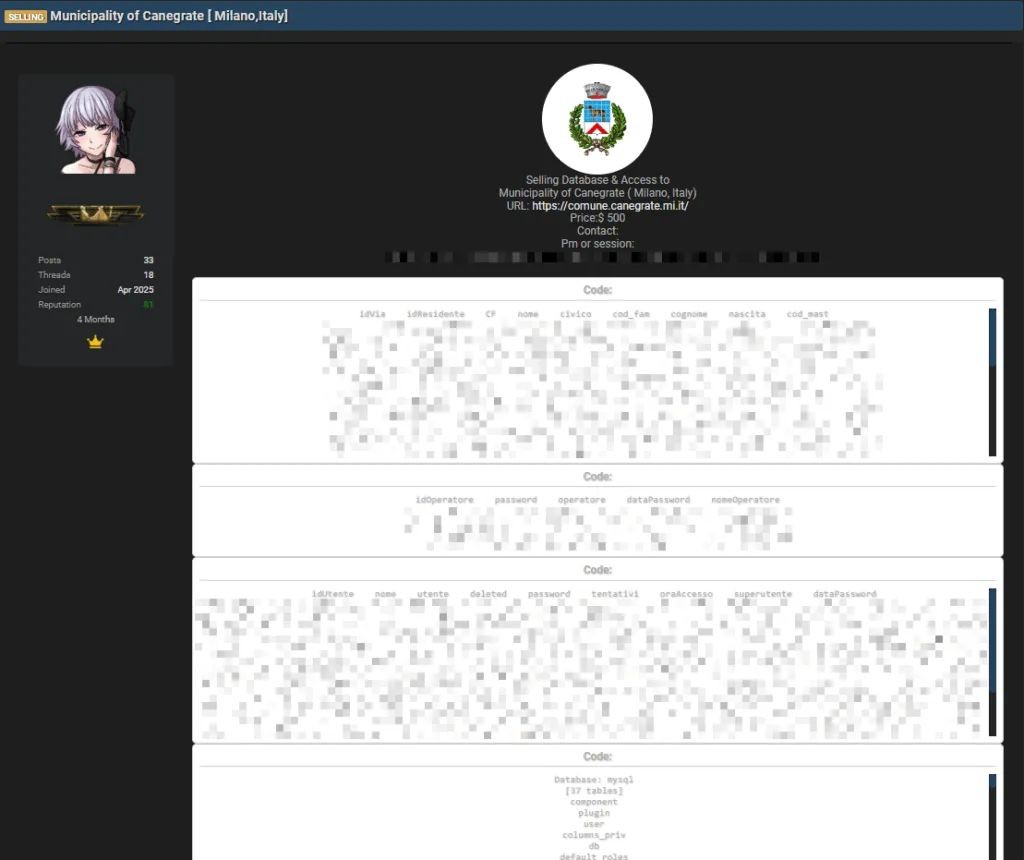

Il threat actor ha fornito alcuni screenshot che proverebbero la violazione e che sembrano mostrare un'ampia gamma di informazioni sensibili carpite. I dati presumibilmente esfiltrati includono database contenenti informazioni personali dei residenti, nonché credenziali di sistema interne. In base agli esempi forniti, i dati compromessi sembrano provenire da diversi database relativi a vari servizi comunali.

I dati trapelati includono presumibilmente informazioni sui cittadini di Canegrate (nomi, cognomi, codici fiscali, date di nascita), credenziali (nomi utente e password) per l'accesso al backoffice comunale e alcuni database relativi alla gestione comunale, ai servizi scolastici, all'assistenza sociale, all'Albo Pretorio e al registro delle attività produttive. Colpisce però che il threat actor chieda una somma piuttosto bassa (500 dollari) per i dati compromessi, il che lascia intendere una loro bassa "redditività" dei dati carpiti. O che il data breach è molto meno approfondito di quanto il "venditore" lasci intendere.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Il CAIO e lo Specchio delle parole vuote

01-05-2026

Backup e resilienza

30-04-2026

Europol smaschera una frode da 50 milioni

30-04-2026

Cybersecurity nell’era dell’AI: dati, piattaforme e cooperazione al centro della difesa

30-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab