TamperedChef, firme digitali e manuali fake

TamperedChef sfrutta SEO e certificati EV per diffondere app firmate che installano backdoor JavaScript persistenti, puntando su sanità, manifattura ed edilizia.

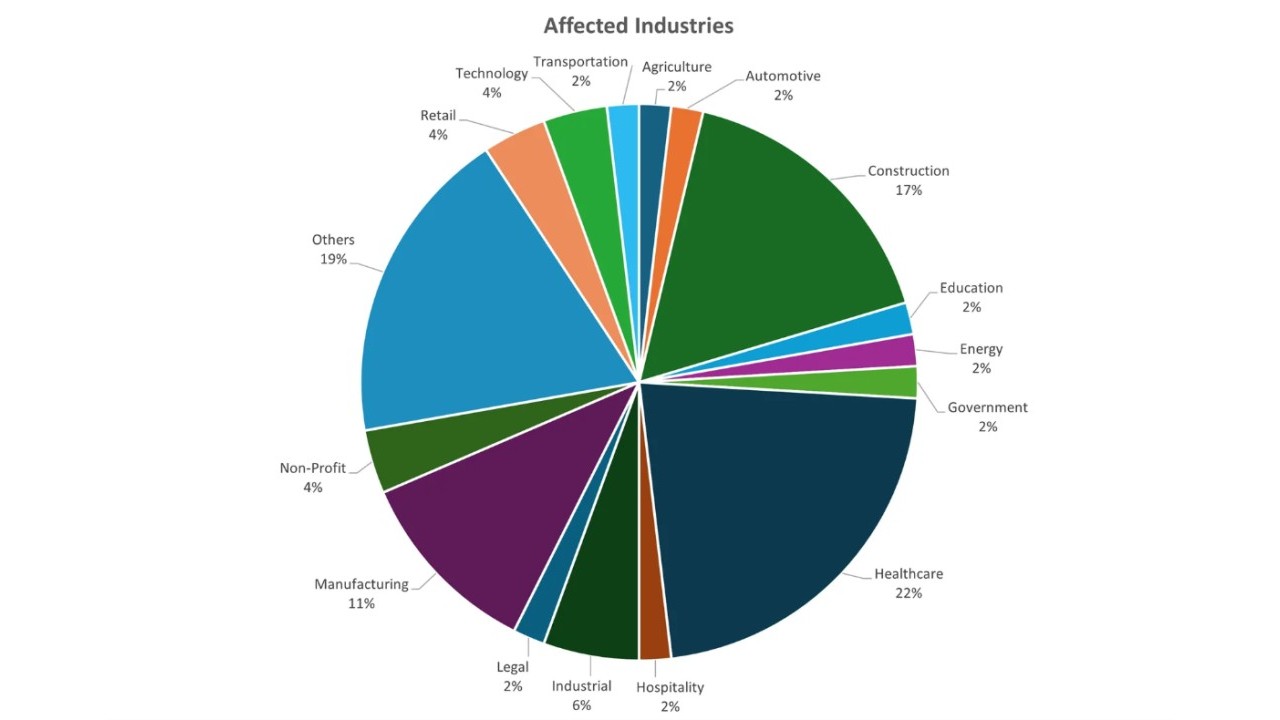

TamperedChef è una campagna di malvertising globale che sfrutta installer apparentemente legittimi, firmati digitalmente e pienamente funzionanti, per distribuire backdoor JavaScript nascoste da raffinate tecniche di offuscamento, così da garantirsi accesso remoto e controllo silente dei sistemi compromessi. Nel mirino finiscono soprattutto utenti americani alla ricerca di manuali tecnici online o piccoli tool gratuiti, con una particolare concentrazione nei settori sanità, manifatturiero ed edilizio, dove l’uso di apparecchiature specialistiche spinge a scaricare software di supporto da motori di ricerca e annunci sponsorizzati. Le vittime si ritrovano installate applicazioni regolari, affiancate però da una backdoor persistente che può essere sfruttata per il furto di credenziali e dati sensibili e la rivendita di credenziali di accesso, utili per agevolare futuri attacchi ransomware e, in casi selezionati, condurre attività di spionaggio a lungo raggio.

Organizzazione vincente

Dietro alla campagna c’è una infrastruttura industrializzata che unisce abuso di SEO e pubblicità online, sfruttamento sistematico di certificati di firma del codice, shell company registrate negli Stati Uniti e una catena di infezione pensata per mimare in ogni passaggio il comportamento di un software legittimo. Il tutto per rendere difficile la distinzione fra traffico malevolo e normale traffico applicativo.

Partecipa agli ItalianSecurityAwards 2026 ed esprimi il tuo voto premiando le soluzioni di cybersecurity che reputi più innovative

L’indagine, condotta dall’Acronis Threat Research Unit (TRU) ha preso il via a giugno 2025 e mostra come TamperedChef non punti a singoli bersagli ma operi “a volume”, distribuendo su scala globale un numero elevato di applicazioni fake che spaziano da reader di manuali a giochi casual e tool PDF, tutte accomunate da siti di download verosimili, firme valide e un’identica logica di persistenza e comando a distanza. Secondo la telemetria Acronis, l’80% delle infezioni si concentra negli Stati Uniti; il restante 20% è distribuito in altri Paesi. Questa distribuzione geografica è focalizzata non tanto su un targeting geografico mirato, quanto sulla facilità con cui gli utenti di quelle regioni atterrano sui siti compromessi, spesso alla ricerca di manuali in lingua locale difficili da reperire sui canali ufficiali.

La catena di attacco di TamperedChef

La catena di attacco di TamperedChef

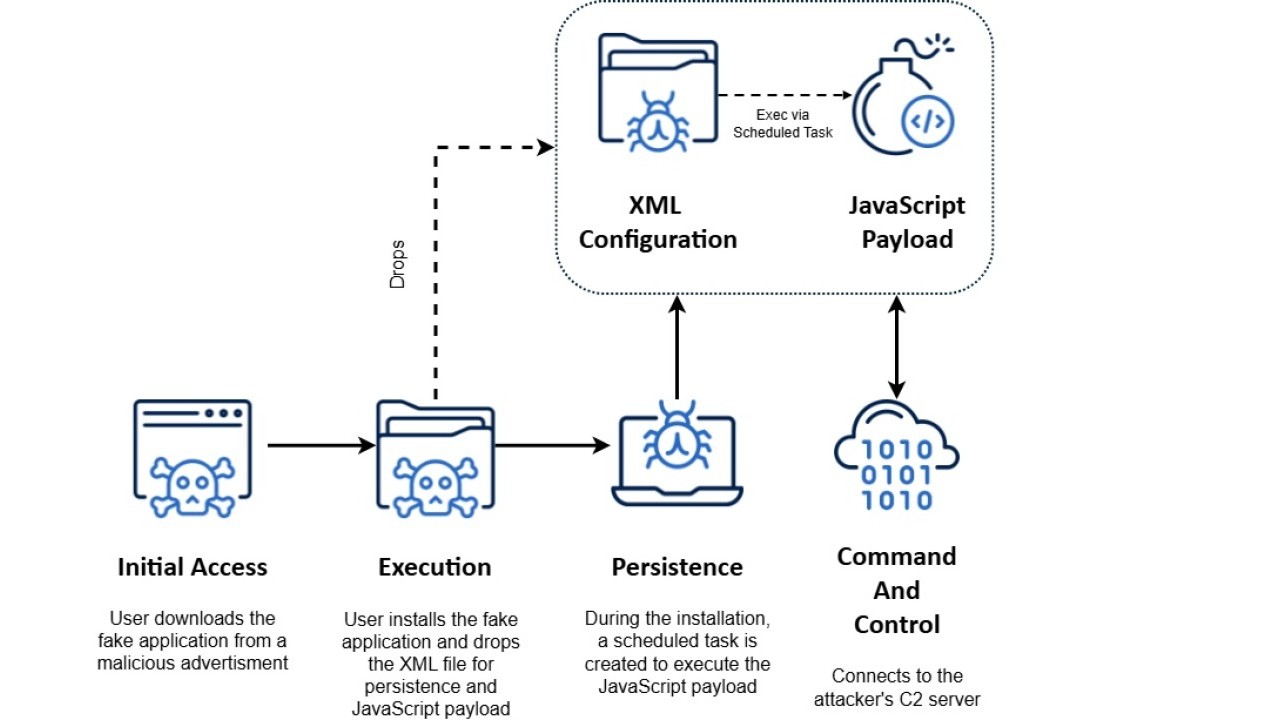

Il cuore dell’operazione è una forma sofisticata di social engineering che sfrutta nomi di applicazioni molto diffuse e l’aspettativa che ciò che si trova in cima ai risultati di ricerca – soprattutto se accompagnato da una firma digitale valida – sia intrinsecamente affidabile. Per esempio, l’utente cerca un manuale di un macchinario industriale o di un semplice lettore di PDF e si imbatte in siti come All Manuals Reader, Manual Reader Pro, Any Product Manual o in casual games come Master Chess e Minesweeper. In tutti i casi si riscontrano domain name coerenti e landing page curate; inoltre, l’installer che viene scaricato è legittimamente firmato e si comporta (almeno a prima vista) esattamente come un normale setup.

Come accennato, la catena di distribuzione passa attraverso campagne di malvertising e SEO poisoning: annunci e pagine ottimizzate per query generiche su manuali, PDF o tool gratuiti, in particolare su Bing e Google, che veicolano l’utente verso domini di download che riprendono fedelmente il nome dell’applicazione fake, aiutando il trojan a mimetizzarsi nel flusso di navigazione quotidiano.

Dal punto di vista infrastrutturale, TamperedChef utilizza in modo sistematico domini di facciata che ricalcano il nome del prodotto e presentano un livello di cura tipico di un progetto commerciale autentico, con registrazioni tramite lo stesso registrar (NameCheap) e uso estensivo di servizi di privacy WHOIS che mostrano come Paese l’Islanda, senza che ciò rifletta la reale origine degli attori.

I siti di download seguono uno schema ricorrente: subdominio “download” più nome del prodotto, con finestre temporali di registrazione tipicamente annuali. Quest’ultimo è un dettaglio che facilita la rapida rotazione dei domini una volta individuati o sequestrati, senza intaccare l’apparenza di normalità agli occhi delle vittime. Una logica simile regola anche i server di comando e controllo: inizialmente basati su domini che ricordano stringhe generate da DGA, evolvono poi verso nomi più leggibili e integrabili nel traffico HTTP/S legittimo, così da non destare sospetti.

L’elemento forse più distintivo della campagna è il modo in cui il gruppo sfrutta shell company statunitensi per procurarsi certificati di firma Extended Validation: si presenta come società di digital marketing, media o advertising e sfrutta servizi di registered agent e mail forwarding per strutturare fronti usa e getta. Nella lista di entità coinvolte ne compaiono molte, accomunate da indirizzi riconducibili a service provider specializzati nella costituzione rapida di LLC, in particolare in stati come Delaware e Wyoming. Ogni volta che un certificato viene revocato o segnalato, gli operatori attivano una nuova società di comodo, richiedono un nuovo certificato EV e ricominciano a firmare gli installer con una nuova identità, mantenendo così la continuità della catena di “fiducia” e riducendo il tempo in cui le applicazioni fake appaiono privi di una firma affidabile.

La telemetria dei certificati mostra chiaramente l’evoluzione della tattica: in una prima fase il gruppo predilige certificati con validità triennale, che conferiscono ai binari una lunga aspettativa di vita prima della scadenza, Nella seconda metà del 2025 si è passati a certificati più brevi, più facili da sostituire rapidamente a seguito di revoche o blacklist. Il pattern temporale rivela anche che spesso i certificati compaiono in anticipo rispetto ai primi C2 osservati, segno che gli attaccanti preparano l’infrastruttura di fiducia prima di spingere in produzione la nuova ondata di installer, così da ottimizzare i tempi e minimizzare il periodo in cui la catena può essere smontata dai difensori. Complessivamente, l’uso combinato di shell company e certificati EV dimostra un investimento non banale in risorse operative, coerente con un modello di business criminale strutturato che punta a massimizzare la monetizzazione degli accessi iniziali.

Un utente ignaro

L’esperienza lato utente è studiata per essere indistinguibile da quella di un software legittimo: una volta avviato, l’installer mostra una classica finestra di licenza, procede con il setup, crea le directory previste, copia i file del programma e, al termine, apre persino una pagina di ringraziamento nel browser per rinforzare la percezione di normalità. In parallelo, il componente malevolo deposita un file XML in una directory temporanea o di installazione, che viene usato per creare una scheduled task su Windows: questo sposta il cuore dell’attacco fuori dal binario principale e sfrutta una funzionalità standard del sistema operativo per mantenere la persistenza. L’applicazione installata, peraltro realmente funzionante, riduce ulteriormente il sospetto: l’utente ottiene quello che si aspettava, mentre in background è già attivo un meccanismo che esegue periodicamente il payload JavaScript senza ulteriori azioni manuali.

La scelta di appoggiarsi esclusivamente alle attività pianificate, abbandonando gli autorun da registro usati in precedenti varianti, rappresenta un’evoluzione tattica significativa, perché riduce la superficie immediata di detection basata su chiavi anomale e sfrutta un meccanismo che molte aziende usano legittimamente per script di manutenzione. Il task configurato via XML viene eseguito subito dopo la creazione e poi ripetuto ogni 24 ore, con un ritardo casuale fino a 30 minuti che rende meno prevedibile il pattern di esecuzione e ostacola le analisi basate su correlazione temporale tra installazione e traffico di rete sospetto. La configurazione consente inoltre run prolungati, evita istanze multiple e recupera eventuali run mancati, così da garantire che il codice malevolo continui a essere eseguito anche in presenza di riavvii o periodi di inattività del sistema.

Il payload JavaScript rappresenta il vero punto di forza di TamperedChef: si tratta di una backdoor offuscata con un noto obfuscator open source, che rinomina stringhe e funzioni, attiva il flattening del flusso di controllo e inietta codice morto, con l’obiettivo di ostacolare l’analisi statica e rallentare il lavoro dei ricercatori.

Acronis ha parzialmente deoffuscato più campioni utilizzando un deobfuscator dedicato, e ha ottenuto due varianti con struttura differente ma comportamento comune: entrambe sopprimono i messaggi di debug, scrivono l’output della console su file di log, leggono e modificano chiavi del registro di Windows per generare un machine ID univoco e instaurano un canale di comunicazione cifrato con un server di comando e controllo.

Oltre al tracciamento della macchina, la backdoor è in grado di eseguire comandi remoti, così da trasformare i sistemi compromessi in endpoint controllabili a distanza che possono essere arruolati in una varietà di scenari criminali: dall’installazione di ulteriori malware allo staging di operazioni ransomware, fino alla raccolta di dati e credenziali in ambienti particolarmente redditizi.

La presenza di una componente JavaScript – spesso associata ad ambienti di scripting e framework desktop ibridi – si inserisce in una tendenza più ampia che vede i threat actor adottare linguaggi e tool tipici dello sviluppo web per aggirare i controlli tradizionali focalizzati sui binari eseguibili, sfruttando la flessibilità del runtime e l’ampio ecosistema di librerie disponibili. In questo contesto, l’uso di un obfuscator diffuso e di un deobfuscator altrettanto pubblico allestisce un gioco del gatto e del topo in cui gli attaccanti sperimentano combinazioni di impostazioni sempre più complesse per mantenere il vantaggio sulla capacità di analisi automatica dei difensori.

La tassonomia dei comportamenti osservati colloca TamperedChef lungo l’intero spettro della kill chain MITRE, con una combinazione di tecniche che, unita alla capacità di leggere e manipolare chiavi di sistema, consente al gruppo di mantenere un accesso stabile e modulare, perfetto per scenari di initial access brokerage in cui i sistemi già compromessi vengono venduti o affittati ad altri threat actor specializzati in fasi successive dell’attacco.

Vittime e obiettivi

Sul fronte della vittimologia, la campagna colpisce in maniera trasversale settori diversi ma mette in luce una particolare esposizione della sanità, dove le credenziali di accesso ai sistemi clinici, i dati dei pazienti e le informazioni su dispositivi medici connessi hanno un valore elevatissimo sul mercato nero e nelle frodi secondarie. Anche manifattura ed edilizia figurano tra le categorie più colpite in virtù del ricorso frequente a manuali di prodotto poco diffusi, spesso reperibili solo attraverso ricerche generiche sul web e in lingua inglese. Proprio questa dipendenza da fonti non ufficiali e dalla rapidità di reperimento dei documenti tecnici consente a TamperedChef di inserirsi come intermediario invisibile, sfruttando il bisogno operativo quotidiano come vettore di compromissione.

Le finalità della campagna, per quanto formalmente non rivendicate, si possono leggere alla luce delle capacità tecniche emerse. La spiccata presenza nel settore sanitario suggerisce che la monetizzazione dei dati (cartelle cliniche, informazioni di pagamento, configurazioni di dispositivi critici) rappresenta una delle leve principali della campagna. La possibilità di sfruttare accessi ad ambienti governativi, di ricerca o industriali ad alto valore apre scenari di spionaggio opportunistico o di cessione degli accessi a gruppi più strutturati. La natura modulare dell’accesso, sganciata da un payload finale immediato, si inserisce pienamente nei modelli economici contemporanei del cybercrimine, dove il controllo del primo miglio dell’infezione è una commodity cedibile a valle a chi gestisce estorsioni, sabotaggi o operazioni di intelligence.

Un aspetto centrale messo in evidenza dall’analisi Acronis è il messaggio, tutt’altro che confortante, che TamperedChef lancia sull’affidabilità delle firme digitali: il fatto che un eseguibile sia firmato con un certificato valido non è più garanzia sufficiente di sicurezza. La firma rimane ovviamente una componente essenziale delle catene di fiducia software, ma può essere abusata, se non è inserita in un contesto di verifiche multilivello che considerino anche comportamento, provenienza del download e relazioni tra infrastrutture. Proprio per questo l’indagine insiste sulla necessità di affiancare ai meccanismi di trust tradizionali soluzioni EDR/XDR e servizi MDR con monitoraggio continuo, capaci di individuare pattern sospetti come l’uso anomalo di scheduled task, l’esecuzione di JavaScript offuscati e connessioni ripetute verso domini C2, al di là della validità formale del certificato di firma.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

ISA 2026: aperte le votazioni, 21 categorie per scegliere il meglio della cybersecurity italiana

08-06-2026

Servizi finanziari: aumentano le intrusioni, l'Europa piace al cybercrime

08-06-2026

Nuovi firewall enterprise: prestazioni elevate, gestione semplice

08-06-2026

Nuovi agenti AI per validare le esposizioni prima degli attaccanti

08-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab