Cybercrime sempre più efficiente, Italia sotto pressione

Ransomware e attacchi automatizzati crescono per volume e impatto, con AI e supply chain nel mirino. MSP e telco sono moltiplicatori di rischio anche per le aziende italiane.

Gli attacchi cyber diventano più industrializzati, più scalabili e sempre più alimentati dall’AI, mentre l’Italia resta costantemente esposta al ransomware, anche se con tassi inferiori rispetto ad altri Paesi europei. È il quadro emerso dalla conferenza stampa dedicata all’Acronis Cyberthreats Report: H2 2025, in cui sono intervenuti Irina Artioli, Security Solutions Consultant di Acronis, e Umberto Zanatta, CISM, CISSP, Senior Solutions Engineer di Acronis.

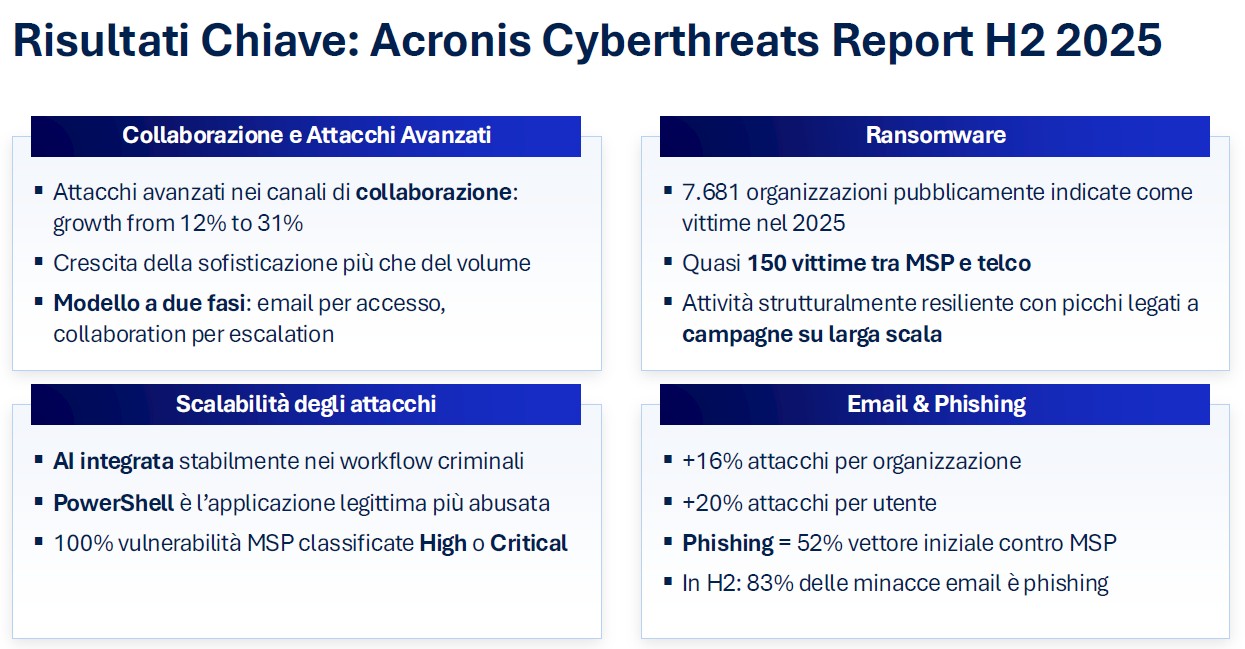

Nella seconda metà del 2025, ha spiegato Artioli, si è registrata “un’evoluzione più strutturale dell’ecosistema di cybercrime, con spostamenti verso l’automazione e l’industrializzazione delle attività criminali online”. A livello globale il ransomware resta la minaccia più visibile, con oltre 7.600 vittime pubblicamente identificate nel corso dell’anno, di cui circa 150 tra MSP e realtà che forniscono servizi di telecomunicazione.

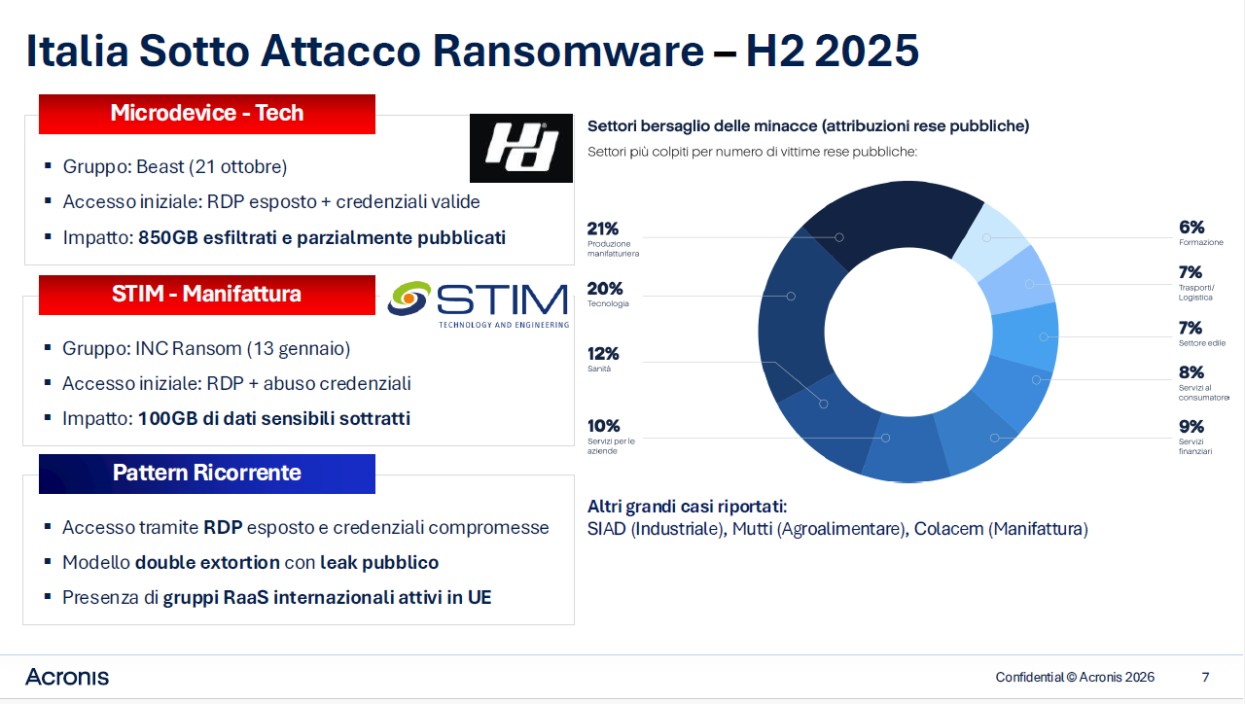

Secondo il report, il ransomware è ormai un business maturo e industrializzato in cui il modello Ransomware-as-a-Service è “più veloce, più coordinato e soprattutto più orientato all’impatto sistemico”. Picchi sopra le 1.000 vittime a febbraio e oltre 840 casi a ottobre sono collegati a campagne su larga scala e allo sfruttamento massivo di vulnerabilità, con una concentrazione su settori come manifatturiero (21%), tecnologia (20%), sanità (12%) e servizi per le aziende (10%).

Nel focus dedicato all’Italia, Zanatta ha illustrato “lo scenario di un accesso remoto lasciato esposto, credenziali valide prese dal dark web che, nel giro di pochi giorni o minuti, porta a prelevare centinaia di gigabyte”. È esattamente quanto successo in alcuni casi italiani nel 2025, come Microdevice e STIM Group, dove gruppi ransomware come Beast e INC Ransom hanno sfruttato RDP esposti e credenziali valide per sottrarre rispettivamente 850 GB e 100 GB di dati sensibili poi parzialmente pubblicati online. I casi dimostrano che “l’abuso delle credenziali rimane uno dei metodi più usati e che gli attaccanti sfruttano debolezze note seguendo uno schema ricorrente” ha fatto notare Zanatta. Il modello applicato, inoltre, è quello ben noto della doppia estorsione, applicata nei casi specifici da gruppi internazionali attivi in Europa.

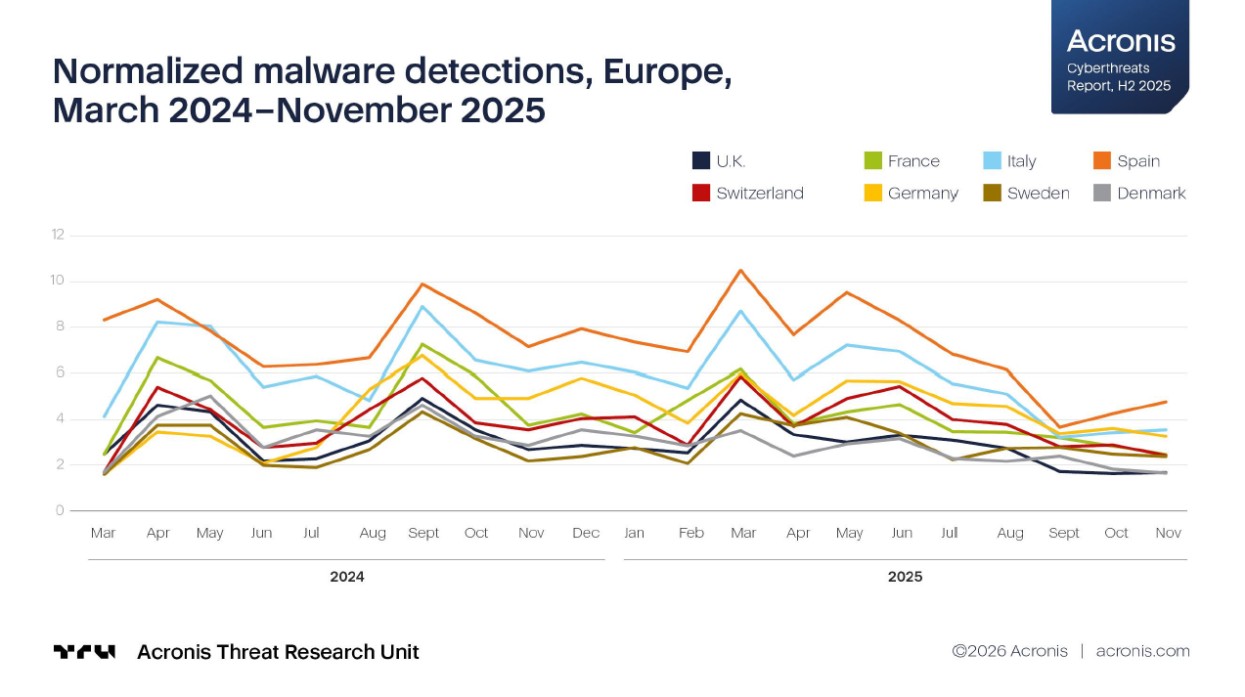

Complessivamente l’Italia è “costantemente esposta, anche se con tassi inferiori rispetto a quelli degli altri Paesi europei, con una percentuale nell’intorno del 2-3%” del totale delle rilevazioni di malware normalizzate a livello globale. I dati di telemetria mostrano curve di infezione che seguono andamenti prevedibili e concentrati in momenti specifici dell’anno, con picchi a febbraio e ottobre, spesso collegati ai rientri post-vacanze e alle finestre in cui i sistemi restano più facilmente non aggiornati o esposti.

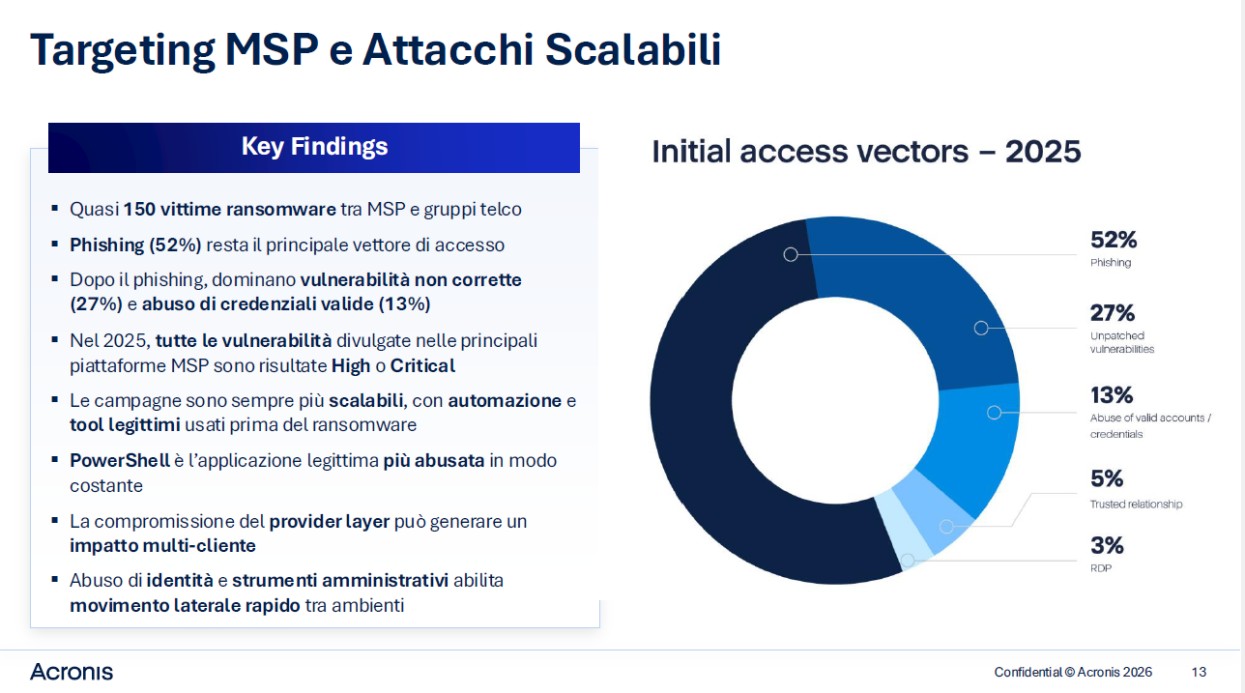

Quello che è certo è che il segmento MSP interessa in particolar modo i threat actor. Il tema era già emerso nella precedente conferenza Acronis: si tratta di “categorie che continuano a rappresentare un obiettivo di elevato valore per gli attaccanti, perché la compromissione di un singolo provider consente di amplificare l’impatto su più organizzazioni, su tutti i clienti del managed service provider”, ha ricordato Artioli. Nel 2025, quasi 150 vittime di ransomware sono state identificate come MSP o telco, e la telemetria di Acronis segnala che “tutte le vulnerabilità individuate nelle piattaforme MSP sono state classificate come a impatto alto o critico”. Il phishing resta il principale vettore di accesso ed è “responsabile di oltre la metà (52%) degli incidenti che coinvolgono gli MSP” osserva Artioli. Seguono vulnerabilità non corrette (27%) e abuso di credenziali valide (13%), mentre l’esposizione diretta di servizi RDP è ormai relegata a un ruolo più marginale.

Artioli ha evidenziato anche uno sfruttamento sempre più frequente degli strumenti di gestione remota, “con attività malevole che si confondono con le normali operazioni amministrative, così da ridurre le possibilità di rilevamento e aumentare l’impatto operativo”. Quando viene compromesso il provider, “si innesca un vero e proprio effetto domino su tutti i clienti”, con un aumento del rischio sistemico per l’intero ecosistema digitale. A conferma di questo è proprio l’attività dei gruppi ransomware: i dati mostrano una forte sovrapposizione tra i quelli che colpiscono MSP e telco: Akira pesa per il 20% degli attacchi verso gli MSP e per il 23% verso le telco, seguito da Qilin, Cl0p, INC Ransom, Lynx, Sinobi, Play, DragonForce, SafePay e RansomHub. Secondo Artioli, “questa sovrapposizione conferma una strategia ben precisa: gli attaccanti puntano a fornitori e operatori di servizi gestiti per sfruttare la loro capacità di scalare l’impatto e accedere a più organizzazioni possibile contemporaneamente”.

Uno dei passaggi più netti del report riguarda il ruolo dell’AI nelle operazioni criminali. “Quando parliamo di AI nel cybercrime è importante chiarire che non stiamo più parlando di esperimenti o di casi isolati”, ha spiegato Zanatta. “L’AI applicata al cybercrime è diventata un modello operativo”, impiegato lungo tutta la cyber kill chain: dall’automazione della creazione e distribuzione del ransomware, alla gestione della campagna, fino all’analisi dei dati esfiltrati e al supporto in fase di negoziazione.

Secondo il report, gruppi come GLOBAL GROUP (una nuova operazione di Ransomware-as-a-Service emersa nel 2025) utilizzano chatbot AI nei portali RaaS per gestire le interazioni con le vittime, e tool come GTG-2002 per analizzare automaticamente i dati rubati e identificare le leve di estorsione più efficaci. L’AI viene usata anche per generare e ottimizzare script durante le intrusioni, supportando il furto di credenziali e il movimento laterale, e c’è traccia anche di casi attribuiti ad APT che sfruttano task semi-autonomi con supervisione umana.

L’impatto di questa novità è dirompente come sottolinea Zanatta, perché l’uso dell’AI “riduce lo sforzo umano, aumenta velocità e scalabilità e soprattutto accelera il time to impact”, e il tutto “mette più pressione sulle organizzazioni che, per potersi difendere, devono necessariamente adottare strumenti basati sull’intelligenza artificiale”.

Malware, URL dannosi e phishing

Sul fronte malware, il panorama globale resta dominato dai Trojan, che rappresentano circa il 66% dei campioni bloccati, seguiti dalle backdoor (circa il 19%), mentre PowerShell si è confermata l’applicazione legittima più sfruttata dagli attaccanti durante tutto il periodo di analisi. “Sempre più spesso i link e gli URL malevoli hanno sostituito gli allegati come principale vettore di infezione”, ha spiegato Artioli, e “l’aumento di URL dannosi anticipa quasi sempre i picchi di malware, confermando un modello di attacco ben strutturato”.

Inoltre, la telemetria Acronis mostra che l’attività malware è legata alle campagne, che si svolgono in ondate coordinate nelle quali la delivery via URL diventa dominante, mentre i modelli as-a-service e l’automazione abbassano la barriera di ingresso e aumentano la scalabilità. Nel Vecchio Continente, la Spagna mostra l’esposizione più alta, ma si rilevano picchi sincronizzati anche in Italia, Germania e Francia. I casi di mass infection e movimento laterale più aggressivo si osservano in Paesi come India, USA e Paesi Bassi.

Per quanto riguarda gli attacchi via email, nel 2025 quelli per organizzazione sono aumentati del 16% e quelli per utente del 20%, segnale di una pressione crescente sia sul piano aziendale che individuale. Il confronto tra il primo e il secondo semestre evidenzia un +36% complessivo degli attacchi email, con il phishing a cui fa capo l’83% delle minacce veicolate via posta elettronica. C’è un focus crescente sull’inganno e sull’abuso di identità, a conferma che “il social engineering resta la tattica più utilizzata e più diffusa tra gli attaccanti”, ha ricordato Artioli.

Le piattaforme di collaborazione quali chat, strumenti di produttività condivisa e collaboration app rappresentano l’anello successivo della catena d’attacco. Qui il profilo è più sofisticato rispetto all’email: il 54% degli attacchi fa uso di malware, il 31% è classificato come attacco avanzato e il 15% è phishing. I canali di collaboration diventano in sostanza la “chiave per l’escalation degli attacchi mirati dopo l’accesso iniziale via email”. Nel 2024, gli attacchi avanzati sulle piattaforme di collaborazione erano fermi al 12%; ora la quota è salita al 31%.

Questi dati portano a formulare delle indicazioni concrete per le aziende. Artioli sottolinea che “la sicurezza non può più essere email-centrica, perché dobbiamo coprire tutta la fase iniziale della kill chain”, che comprende anche endpoint, cloud e i sopraccitati strumenti di collaborazione. In particolare, Artioli ricorda che l’identità diventa “il nuovo terreno di scontro: autenticazione, gestione delle sessioni e monitoraggio comportamentale diventano fondamentali”, mentre “serve visibilità cross platform perché gli attaccanti sfruttano email, strumenti di collaborazione, endpoint e cloud in parallelo, quindi chi difende deve disporre di sistemi che parlano tra di loro per poter orchestrare la difesa più efficace”.

Un’altra conseguenza di questo quadro in evoluzione è che non ci si può più affidare solo alle firme tradizionali. Come ribadisce Artioli, “bisogna adottare tecniche che si basano sul rilevamento comportamentale e sul monitoraggio dell’identità digitale”, con strumenti come EDR, XDR e servizi di Managed Detection and Response che “permettono di vedere l’intera catena di attacco e non solo il primo segnale”. Anche così non basta, ha avvertito Artioli, “perché dobbiamo approfondire e verificare tutto quello che vediamo, dato che gli attaccanti sono molto bravi a ingannare le persone e a fare uso del social engineering”.

Rifacendosi alla genesi di Acronis e al suo tratto distintivo della data security, Zanatta ha voluto puntare i riflettori anche sulla capacità di ripartenza, che è necessaria per raggiungere la cyber resilienza, ossia la capacità di garantire che il business prosegua anche a seguito di un attacco cyber e nel caso di breach. Per poter tornare operativi in tempi brevi è fondamentale la fase di recovery, che si ottiene grazie a backup sicuri, immutabili e a un ripristino rapido.

Fin qui le considerazioni tecniche. Tuttavia, non è da dimenticare che l’elemento umano resta centrale, e che i prodotti di security da soli non bastano per una protezione efficace dell’azienda. “L’awareness, addestrare sempre e costantemente le persone, tenere informati i dipendenti, predisporre corsi, esercizi di phishing e simulazioni ai propri dipendenti” è per Zanatta imprescindibile.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

L'adozione dell'AI apre voragini nella sicurezza cloud aziendale

28-05-2026

Falso sito ChatGPT distribuisce malware su Windows e Mac

28-05-2026

Carnival: quasi 6 milioni di clienti colpiti dal furto di dati

28-05-2026

Il tempo che Mythos ha tolto alla difesa

28-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab