Dall'offerta di lavoro all'infezione malware

Un originale e ingegnoso attacco di spear phishing avviato tramite i messaggi di LinkedIn era mirato a scaricare malware sui computer delle vittime e rubarne le credenziali.

Un'offerta di lavoro allettante può rivelarsi una porta d'ingresso per un'infezione malware. È quello che hanno scoperto i ricercatori di ESET indagando su un'operazione criminale che si basava sul phishing personalizzato per attaccare i dipendenti del settore aerospaziale e militare.

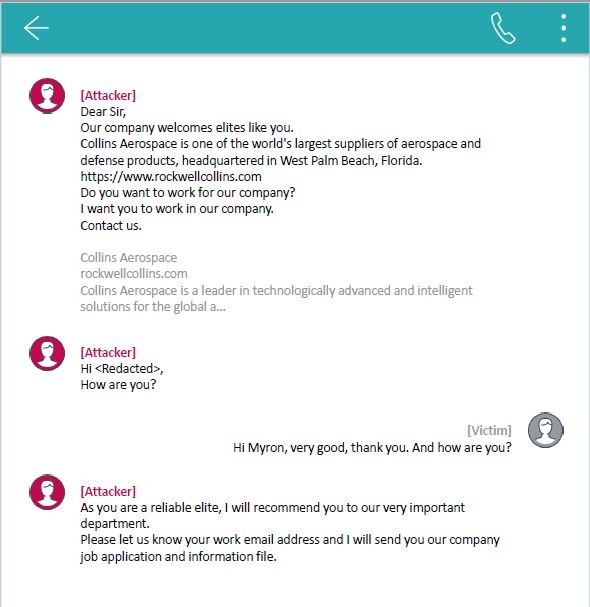

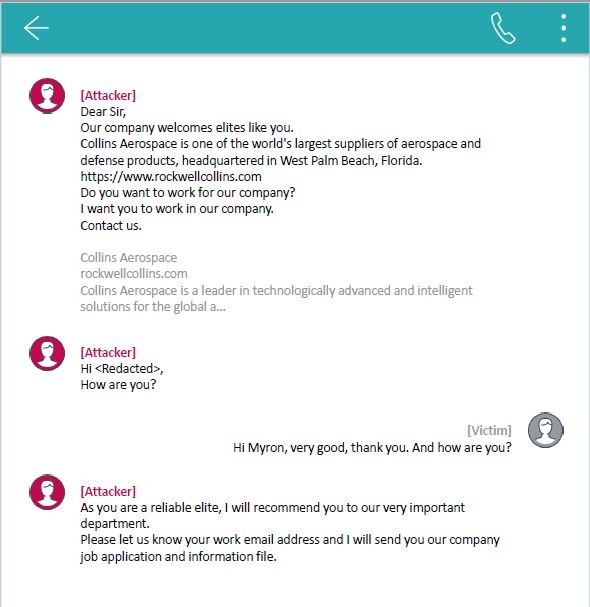

A fare la cronistoria delle indagini sono stati i ricercatori ESET Jean-Ian Boutin e Dominik Breitenbacher nel corso dell'evento Virtual World 2020. Il resoconto dell'indagine sull'Operazione In(ter)ception inizia con un promettente messaggio su LinkedIn. I cyber criminali hanno inviato un messaggio che conteneva un'offerta di lavoro abbastanza credibile, che sembrava provenire da una nota azienda.

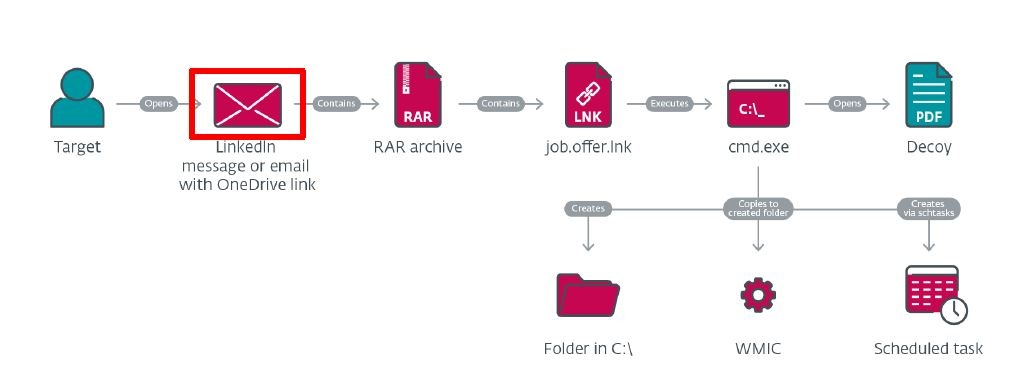

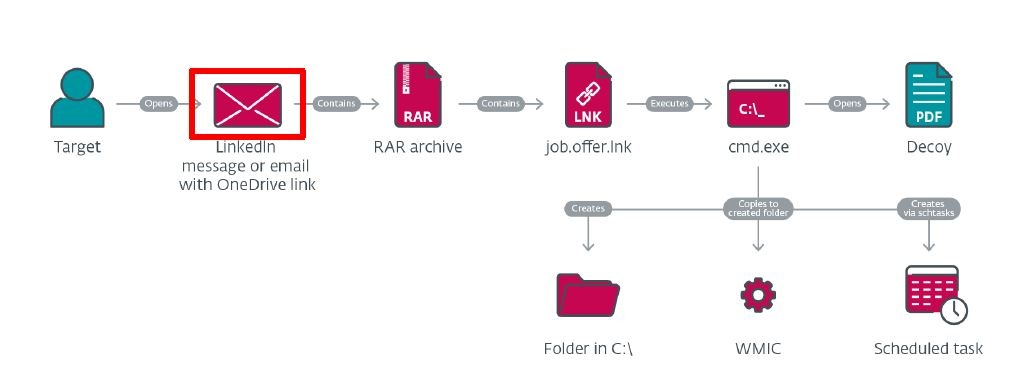

Successivamente si è scoperto che il profilo LinkedIn era falso, e che i file inviati all'interno della comunicazione erano dannosi. Facendo un passo indietro, nell'ambito della proposta di lavoro è stato inviato, sempre tramite i messaggi di LinkedIn, il collegamento a un file di OneDrive. Era un PDF con i dati sulla retribuzione relativa all'offerta di lavoro.

Successivamente si è scoperto che il profilo LinkedIn era falso, e che i file inviati all'interno della comunicazione erano dannosi. Facendo un passo indietro, nell'ambito della proposta di lavoro è stato inviato, sempre tramite i messaggi di LinkedIn, il collegamento a un file di OneDrive. Era un PDF con i dati sulla retribuzione relativa all'offerta di lavoro.

Il guaio è che bastava aprirlo per scaricare sul computer un malware multistage camuffato come un software legittimo, per passare indenne i controlli di sicurezza e compromettere gli account delle vittime. Fortunatamente l'utente si è insospettito e l'episodio si è concluso.

Analizzando accuratamente tutto il materiale i ricercatori hanno ricondotto alcune parti dell'attacco al classico modus operandi del famigerato gruppo nord coreano Lazarus. Ci sono analogie nel codice sorgente del malware, nel caricamento delle API e in altri elementi.

È la classica dimostrazione dell'invettiva dei criminali informatici e della loro versatilità nell'usare in modi sempre nuovi le minacce conosciute. In questo caso sono state impiegate diverse tecniche di social engineering che avrebbero potuto prendere all'amo molti utenti.

È la classica dimostrazione dell'invettiva dei criminali informatici e della loro versatilità nell'usare in modi sempre nuovi le minacce conosciute. In questo caso sono state impiegate diverse tecniche di social engineering che avrebbero potuto prendere all'amo molti utenti.

L'attacco in questione conteneva indicazioni che avrebbero potuto far scattare l'allarme, come un inglese non troppo fluente e il tentativo di instillare fretta nella vittima perché svolgesse le azioni richieste. In questi casi occorrono strumenti avanzati di prevenzione che sfruttino anche il machine learning e l'analisi comportamentale. E un'adeguata formazione che dia alle potenziali vittime la capacità di comprendere la situazione e togliersi dai guai prima che sia troppo tardi.

A fare la cronistoria delle indagini sono stati i ricercatori ESET Jean-Ian Boutin e Dominik Breitenbacher nel corso dell'evento Virtual World 2020. Il resoconto dell'indagine sull'Operazione In(ter)ception inizia con un promettente messaggio su LinkedIn. I cyber criminali hanno inviato un messaggio che conteneva un'offerta di lavoro abbastanza credibile, che sembrava provenire da una nota azienda.

Successivamente si è scoperto che il profilo LinkedIn era falso, e che i file inviati all'interno della comunicazione erano dannosi. Facendo un passo indietro, nell'ambito della proposta di lavoro è stato inviato, sempre tramite i messaggi di LinkedIn, il collegamento a un file di OneDrive. Era un PDF con i dati sulla retribuzione relativa all'offerta di lavoro.

Successivamente si è scoperto che il profilo LinkedIn era falso, e che i file inviati all'interno della comunicazione erano dannosi. Facendo un passo indietro, nell'ambito della proposta di lavoro è stato inviato, sempre tramite i messaggi di LinkedIn, il collegamento a un file di OneDrive. Era un PDF con i dati sulla retribuzione relativa all'offerta di lavoro. Il guaio è che bastava aprirlo per scaricare sul computer un malware multistage camuffato come un software legittimo, per passare indenne i controlli di sicurezza e compromettere gli account delle vittime. Fortunatamente l'utente si è insospettito e l'episodio si è concluso.

Analizzando accuratamente tutto il materiale i ricercatori hanno ricondotto alcune parti dell'attacco al classico modus operandi del famigerato gruppo nord coreano Lazarus. Ci sono analogie nel codice sorgente del malware, nel caricamento delle API e in altri elementi.

È la classica dimostrazione dell'invettiva dei criminali informatici e della loro versatilità nell'usare in modi sempre nuovi le minacce conosciute. In questo caso sono state impiegate diverse tecniche di social engineering che avrebbero potuto prendere all'amo molti utenti.

È la classica dimostrazione dell'invettiva dei criminali informatici e della loro versatilità nell'usare in modi sempre nuovi le minacce conosciute. In questo caso sono state impiegate diverse tecniche di social engineering che avrebbero potuto prendere all'amo molti utenti. L'attacco in questione conteneva indicazioni che avrebbero potuto far scattare l'allarme, come un inglese non troppo fluente e il tentativo di instillare fretta nella vittima perché svolgesse le azioni richieste. In questi casi occorrono strumenti avanzati di prevenzione che sfruttino anche il machine learning e l'analisi comportamentale. E un'adeguata formazione che dia alle potenziali vittime la capacità di comprendere la situazione e togliersi dai guai prima che sia troppo tardi.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 21

SoftwareOne - Hands-on workshop: Copilot Agents - Milano

Apr 28

Arexdata DSPM: identificazione, classificazione e controllo dei dati

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 26

CrowdTour 2026 - Milano

Giu 11

MSP DAY 2026

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

La crittografia post-quantistica non è più un'opzione rinviabile

17-04-2026

Perché l’attribuzione deve evolvere per aiutare i difensori a comprendere la propria esposizione

17-04-2026

La truffa che colpisce due volte: come funziona il recovery scam

17-04-2026

CrowdStrike nel programma TAC di OpenAI per la cyber difesa

17-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab