Phishing industriale: l'AI che rende gli attacchi precisi e micidiali

L'AI trasforma il phishing in un processo industriale, con esche personalizzate, codici generati in tempo reale e MFA aggirata by design. 340 organizzazioni colpite in due mesi.

Per la prima volta, un gruppo criminale ha sfruttato in modo sistematico l'AI per automatizzare un attacco basato sul Device Code Flow di OAuth, un meccanismo legittimo pensato per semplificare l'autenticazione su dispositivi con interfacce limitate. Il risultato è una campagna estremamente scalabile, difficile da rilevare e capace di aggirare anche le forme più diffuse di autenticazione a più fattori. Non si è trattato di un episodio isolato, anzi, quanto documentato dal Microsoft Defender Security Research Team è la dimostrazione che l'AI sta trasformando il phishing in un processo industriale capace di colpire con precisione e di aggirare difese consolidate, e l'abuso del Device Code Flow ne è un esempio emblematico.

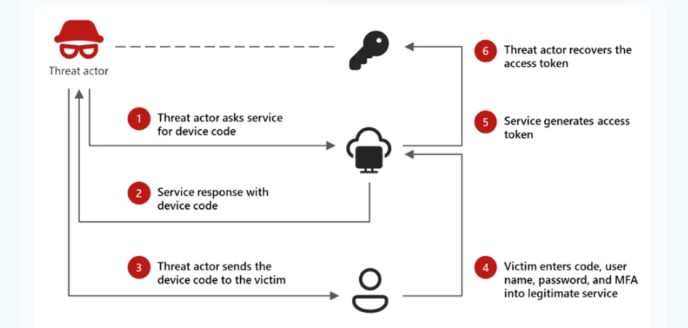

Il Device Code Flow è un componente standard di OAuth 2.0, progettato per consentire l'accesso a servizi come Microsoft 365 da dispositivi che non possono visualizzare una pagina di login completa: l'utente riceve un codice, lo inserisce sul sito ufficiale di login e autorizza l'accesso. È una tecnica che ben si presta nei contesti aziendali in cui proliferano terminali, chioschi, dispositivi IoT e strumenti industriali. Purtroppo, questo approccio ha un punto debole: l'autorizzazione avviene su un canale separato rispetto al dispositivo che richiede l'accesso. Se un attaccante riesce a convincere la vittima a inserire un codice generato da lui, ottiene un token valido senza bisogno di una password.

Microsoft aveva già osservato un abuso simile nel 2025, attribuito al gruppo Storm-2372. All’epoca si è trattato di un attacco artigianale, limitato e poco scalabile. La campagna del 2026, invece, sfrutta l'AI per trasformare un attacco di nicchia in un modello industriale. In due mesi, la campagna ha colpito oltre 340 organizzazioni in Stati Uniti, Canada, Australia, Nuova Zelanda e Germania, in settori che spaziano dalla sanità alla finanza, dal manifatturiero al governo.

La catena di attacco

La catena di attacco

Gli attaccanti dedicano giorni alla ricognizione, interrogando i sistemi per verificare quali account esistono, quali usano l'autenticazione a più fattori e quali sono più appetibili. Questa fase non produce rumore perché l'endpoint è legittimo e viene interrogato da migliaia di applicazioni. Il risultato è un elenco di potenziali bersagli, spesso ruoli amministrativi, figure finanziarie o utenti con privilegi elevati: è un complesso lavoro preparatorio che ricorda le tecniche dei gruppi APT, applicato però a un contesto di phishing di massa.

Parallelamente, gli attaccanti allestiscono un'infrastruttura distribuita su servizi legittimi, con Railway.com, Cloudflare Workers, AWS Lambda, Vercel che diventano nodi di una rete di reindirizzamenti che nasconde l'origine del traffico. I domini vengono registrati, usati per poche ore e abbandonati in un ciclo continuo che rende inefficace qualsiasi blocco basato sulla reputazione. L'infrastruttura serve sia a distribuire l'esca, sia a gestire la generazione dei codici e il polling verso i server OAuth, ed è costruita per confondersi con il traffico enterprise ordinario.

Completata la ricognizione, parte l’invio delle esche via email. L'AI le costruisce su misura per ogni destinatario: richieste di offerte, fatture, aggiornamenti di flussi di lavoro, notifiche interne, comunicazioni che imitano lo stile di colleghi reali. I modelli attingono a dati raccolti online, informazioni pubbliche, dettagli presi da LinkedIn e contenuti ottenuti da compromissioni precedenti. Il risultato è un phishing che non sembra phishing, declinato in centinaia di varianti coerenti e contestualmente credibili.

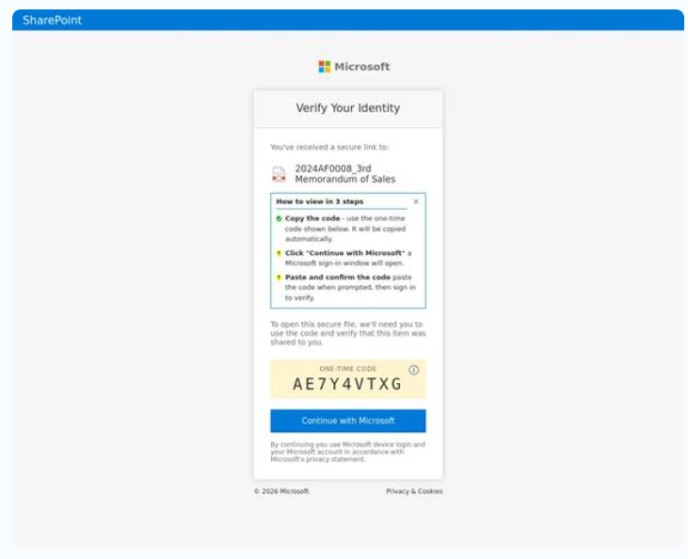

Il cuore dell'attacco consiste nella generazione dinamica del codice. Il Device Code Flow impone una finestra di circa 15 minuti: se il codice non viene autorizzato entro quel limite, scade. In passato questo vincolo ne ostacolava lo sfruttamento in attacchi massivi. Con l'automazione, i codici vengono generati in tempo reale, associati a ogni vittima e inseriti nell'esca pochi secondi prima dell’interazione. In alcuni casi Microsoft ha osservato tecniche di manipolazione degli appunti: quando la vittima copia un codice apparentemente innocuo, il contenuto viene sostituito in background con quello generato dall'attaccante, riducendo al minimo il tempo necessario per completare l'autenticazione.

Quando la vittima apre il link e inserisce il codice sul portale di login non ha alcun motivo di sospettare perché il sito è autentico, il certificato è valido, l'interfaccia è quella ufficiale. La vittima crede a tutti gli effetti di autorizzare un dispositivo aziendale o un'applicazione interna; in realtà sta consegnando all'attaccante un token OAuth valido, spesso accompagnato da un refresh token che garantisce accesso per settimane. L'autenticazione a più fattori non interviene perché il Device Code Flow è progettato per funzionare anche quando l'utente ha già completato la verifica su un altro dispositivo: la vittima completa il secondo fattore di sua iniziativa, autorizzando la sessione sbagliata.

Non è una vulnerabilità tecnica dell'MFA, è la conferma di una tendenza già documentata dall'analisi Cisco Talos sul 2025, che sottolinea come l'MFA sia diventata essa stessa bersaglio primario degli attaccanti. Questo attacco ne è la dimostrazione più recente.

Una volta ottenuto il token, la vittima viene reindirizzata verso un sito innocuo, un documento PDF o una pagina informativa, per evitare che si insospettisca. Nel frattempo, gli attaccanti esplorano l'account compromesso tramite le API di Microsoft Graph, cercando caselle con informazioni finanziarie, documenti sensibili e accessi privilegiati. In molti casi registrano nuovi dispositivi per ottenere una forma di persistenza che sopravvive alla revoca dei token standard.

La fase di post-compromissione è selettiva: gli attaccanti puntano a ruoli che possono autorizzare movimenti finanziari, accedere a sistemi critici o aprire un varco verso la supply chain. Microsoft ha osservato la creazione di regole inbox per nascondere le notifiche di sicurezza, l'inoltro di messaggi verso caselle controllate e la preparazione di movimenti laterali verso altri account. Un comportamento che ricorda le intrusioni APT, applicato però a un processo di phishing completamente automatizzato.

Le mitigazioni esistono ma richiedono un approccio maturo alla security. Microsoft raccomanda di limitare il Device Code Flow ai soli casi necessari tramite le policy di Conditional Access di Microsoft Entra ID, preferire metodi di autenticazione come FIDO2 e monitorare attivamente le chiamate alle API di Graph. Quando si sospetta una compromissione sono fondamentali la revoca dei refresh token e la verifica dei dispositivi registrati nel tenant. Nessuna misura tecnica, però, può compensare da sola l'efficacia di un'esca costruita con l'AI su informazioni reali e un contesto credibile.

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Proofpoint estende DLP e governance a Claude

22-05-2026

APT filocinese colpisce enti governativi in Europa con backdoor inedite

22-05-2026

Le eccezioni alle policy di sicurezza espongono le aziende

22-05-2026

WantToCry, il ransomware che cifra i file da remoto senza toccare i tuoi sistemi

22-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab