LinkedIn, Microsoft e DHL i brand più gettonati dal phishing

Social media, tecnologia e delivery sono i tre settori più profittevoli per i criminali informatici, da qui la scelta dei brand da sfruttare per le campagne di phishing.

Nel secondo trimestre 2022 LinkedIn, Microsoft e DHL si sono riconfermati i brand più imitati nelle campagne di phishing. L’alternanza fra i tre marchi prosegue da diversi mesi, influenzata dalla stagionalità degli eventi e dal cambiamento delle abitudini di consumatori e aziende. Nel periodo natalizio e durante i lockdown, quando le consegne a domicilio si impennano, il brand phishing che sfruttava DHL ha prevalso.

Dall’inizio del 2022 LinkedIn ha scalato la classifica fino alla prima posizione, per via dell’uso sempre maggiore del social a indirizzo professionale. Sfruttando questo brand, i criminali informatici mirano a obiettivi ad alto interesse, dipendenti di aziende e organizzazioni già individuate come target.

Come fa notare Check Point Research, autore del Brand Phishing Report in oggetto, l'aumento più eclatante tra i brand tecnologici più popolari è stato quello di Microsoft, che da solo rappresenta il 13% di tutti i tentativi di brand phishing in tutto il mondo, più del doppio rispetto al trimestre precedente. LinkedIn si è piazzato in cima alla lista, con il 45%, il che significa che una email di phishing su due coinvolge il brand Microsoft, dato che è il brand proprietario di LinkedIn.

Il podio così composto ha una chiave di lettura piuttosto ovvia: i criminali informatici continuino a vedere nell’hybrid working un trend interessante da sfruttare. Arretrando in classifica, gli altri brand sono per lo più concentrati sui consumatori: al quarto posto troviamo Amazon, al quinto Apple, all’ottavo Netflix. Nel trimestre in esame ci sono anche tre new entry: Adidas, Adobe e HSBC, rispettivamente al sesto, nono e decimo posto.

La ripartizione è da interpretarsi con i settori merceologici di maggiore interesse per gli attaccanti: dopo i già citati social media, troviamo infatti la tecnologia e in ultimo il delivery. Omer Dembinsky, Data Research Group Manager di Check Point Software, rimarca il perché dell’insistenza sul brand phishing: “gli hacker continuano a utilizzare il phishing basato sui brand perché funziona. I consumatori devono quindi agire con cautela e prestare attenzione ai segni rivelatori di un'email falsa, come una grammatica scorretta, errori di ortografia o strani nomi di dominio”.

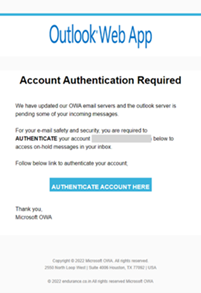

Qualche esempio pratico

Con la posta di Outlook il pretesto diffuso è la richiesta di verifica dell’account, spesso pretesto di truffa anche con Amazon. Con LinkedIn può capitare di trovarsi di fronte a un invito ad aggiornare il proprio account, mentre con i corrieri come DHL il pretesto è sempre la conferma dell’indirizzo o la mancata consegna.

Spesso a rivelare la presenza di una truffa sono l’indirizzo di provenienza che non è quello ufficiale del brand mittente, errori di ortografia e landing page che imitano quelle originali ma hanno un indirizzo URL inusuale. Nel dubbio, anche qualora il messaggio sembrasse del tutto veritiero, meglio non cliccare su alcun link, ma collegarsi direttamente al sito web del brand da una tab vuota nel browser.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Phishing aggira l'MFA con una tecnica diffusa

06-05-2026

Cyber resilienza nel settore finanziario: detection e risposta in pochi minuti

06-05-2026

Attacco alla supply chain colpisce Daemon Tools: vittime anche in Italia

06-05-2026

Il trasporto pubblico è un’infrastruttura critica. Ed è ora di proteggerlo in modo adeguato

06-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab