LinkedIn: l'AI trasforma i profili professionali in armi per lo spear phishing

L'AI riduce a 30 minuti la costruzione di un attacco spear phishing partendo da profili LinkedIn pubblici. La soglia d'ingresso è crollata: non servono più competenze specialistiche.

Trenta minuti. È il tempo necessario a un singolo ricercatore, con strumenti disponibili sul mercato e senza accessi privilegiati, per passare dal profilo LinkedIn pubblico di un manager aziendale a un sito di phishing personalizzato, completo di email mirata, formato aziendale plausibile e contenuti calibrati sui suoi interessi professionali dichiarati. Lo dimostra la ricerca From LinkedIn to Tailored Attack in 30 Minutes pubblicata dal team Forward-Looking Threat Research di TrendAI. La soglia di ingresso per un attacco di spear phishing di qualità enterprise è appena crollata.

La ricerca nasce come esercizio interno di Open Source Intelligence con l’obiettivo di capire quanto rapidamente si possa costruire un proof-of-concept funzionante usando i moderni workflow di sviluppo assistito da AI. Quindi non stiamo parlando di un attacco reale. Ma è parimenti interessante per comprendere le dinamiche che usano gli attaccanti. La risposta è stata poco più di 24 ore per costruire lo strumento, meno di 30 minuti per eseguire l'intero ciclo su un team dirigenziale reale.

Partecipa agli ItalianSecurityAwards 2026 ed esprimi il tuo voto premiando le soluzioni di cybersecurity che reputi più innovative

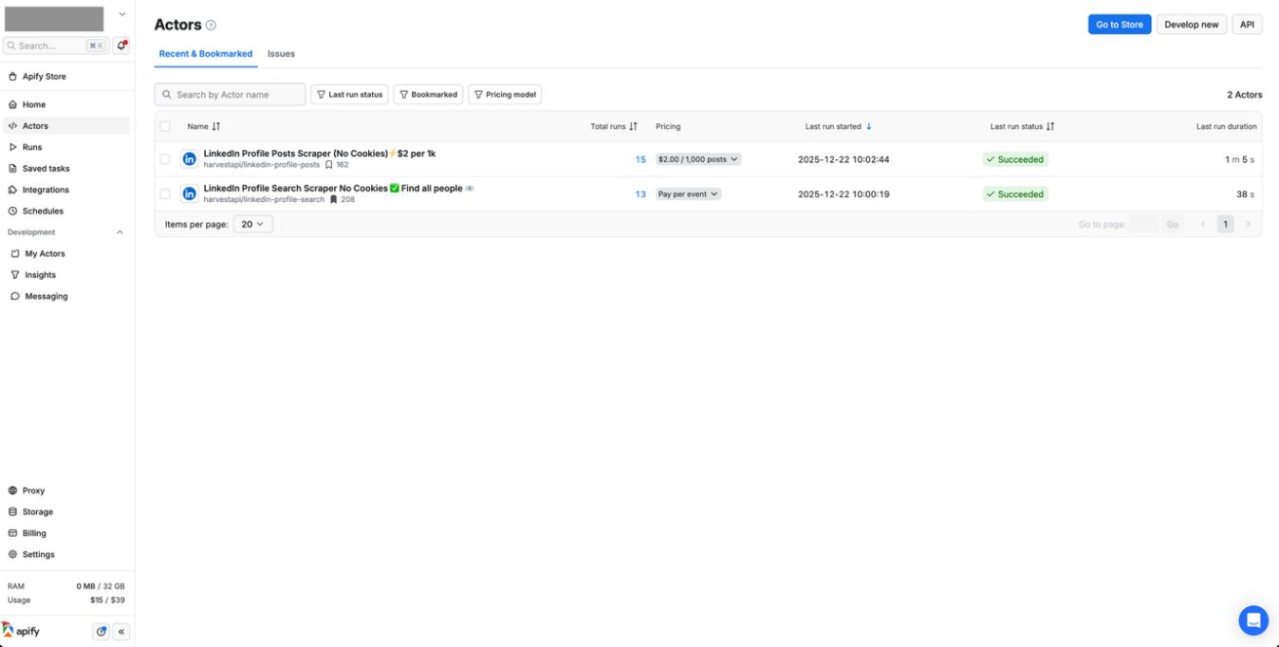

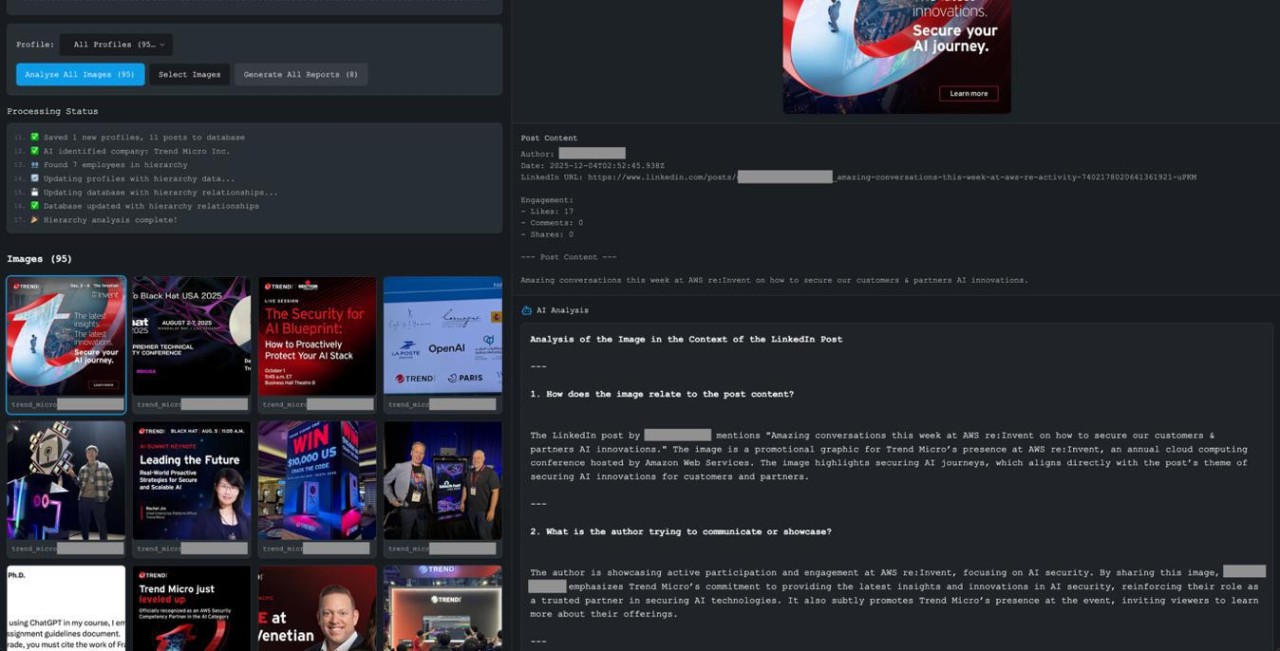

Il processo documentato dai ricercatori si articola in fasi sequenziali, tutte automatizzabili. La raccolta dei dati avviene tramite Apify, piattaforma cloud per lo scraping che gestisce autonomamente le protezioni anti-bot di LinkedIn: non servono cookie, non serve un account, non serve alcun accesso privilegiato. Due strumenti specifici, sviluppati dal provider HarvestAPI, permettono di cercare dipendenti per azienda e ruolo, scaricare i loro post recenti con testi, engagement e URL delle immagini allegate. Il tutto lavorando su profili totalmente pubblici.

Gli scraper Apify usati per raccogliere i dati LinkedIn

Gli scraper Apify usati per raccogliere i dati LinkedIn

I dati grezzi vengono poi strutturati in cartelle per dipendente, con i post organizzati in sequenza e le immagini scaricate separatamente. Il passaggio critico è l'analisi multimodale: ogni immagine viene elaborata nel contesto del post che la accompagna, con un prompt che chiede al modello di ragionare non su che cosa rappresenta l'immagine di per sé, ma sul perché è stata condivisa, quale messaggio professionale intende trasmettere chi la pubblica, che cosa rivela degli interessi, delle attività e della rete del soggetto. Il risultato è un livello di intelligence che l'analisi testuale da sola non raggiunge.

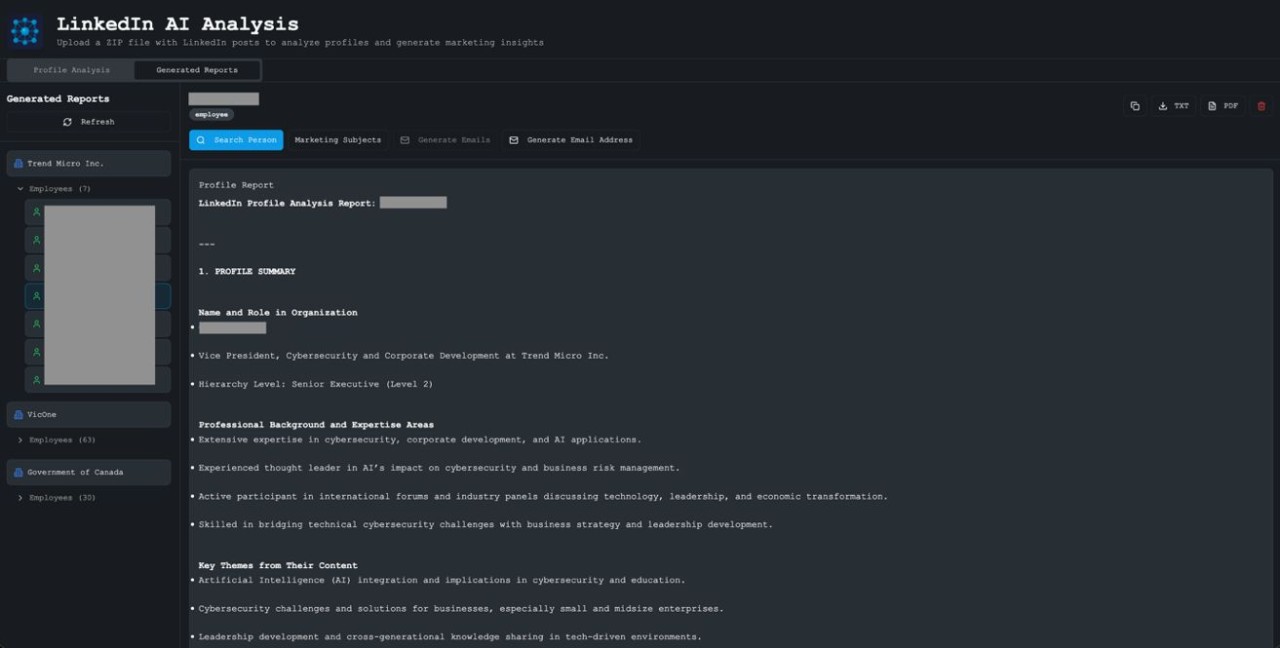

Il sistema genera quindi un profilo gerarchico dell'organizzazione target, con report individuali per ciascun dipendente profilato. Ogni report viene poi arricchito con una ricerca OSINT sul web (conferenze, pubblicazioni, presenza su altri social, storia professionale) che si somma al profilo già costruito. Il modello LLM integrato identifica i tre argomenti di maggiore risonanza per quel target specifico, che con ogni probabilità lo indurrebbero a interagire con un contenuto.

Sulla base di questi argomenti, l’algoritmo genera email personalizzate che referenziano ruolo, azienda, temi discussi pubblicamente, eventi frequentati. Contestualmente lo strumento inferisce il formato dell'indirizzo email aziendale cercando esempi pubblici, poi genera tutte le varianti probabili. L'ultimo passo è la creazione del sito di phishing, ottenuto passando i contenuti a un tool di vibe coding con un singolo prompt. Bastano meno di tre minuti per avere una pagina con immagini tematiche reali, statistiche di settore plausibili, riferimenti a framework riconoscibili come MITRE ATLAS e OWASP. Convertire questa pagina in un sito di phishing attivo richiede pochi prompt aggiuntivi per creare i link.

Le novità economiche e il vero problema

La ricerca di TrendAI insiste su un punto che vale la pena sottolineare: non c'è nulla di nuovo nelle tecniche utilizzate. Lo spear phishing basato su OSINT esiste da anni; la raccolta manuale di informazioni pubbliche su LinkedIn è una prassi consolidata nelle procedure adottate dagli attaccanti. Il cambiamento è nell'economia dell'operazione: attività che richiedevano analisti qualificati, decine di ore di lavoro manuale e una struttura organizzativa adeguata, sono ora eseguibili da un singolo operatore in meno di mezz'ora.

L’analisi AI delle immagini dei post LinkedIn

L’analisi AI delle immagini dei post LinkedIn

Questa transizione ha implicazioni precise per la valutazione del rischio. I modelli tradizionali di threat intelligence tendono a classificare gli attacchi di spear phishing ad alta personalizzazione come operazioni riservate ad attori sofisticati, gruppi APT con risorse significative, campagne di cyberspionaggio state-sponsored. Con l'automazione AI, queste campagne sono diventate accessibili a singoli operatori con budget marginali. Lo spear phishing è quindi diventato scalabile: con lo stesso sforzo, il sistema che profila un dirigente può profilare un intero board aziendale.

La ricerca di TrendAI chiarisce altresì che il problema non è LinkedIn come piattaforma, né la presenza delle potenziali vittime su di essa. Il problema è la combinazione di tre fattori che la ricerca ha dimostrato essere sfruttabili in modo automatizzato: la granularità delle informazioni pubblicate, la struttura gerarchica implicita nei profili aziendali, la coerenza tematica dei contenuti condivisi nel tempo.

Per capire meglio: un profilo LinkedIn tipico di un manager di medio-alto livello contiene il ruolo attuale con responsabilità dettagliate, la storia professionale con date e aziende, le connessioni che rivelano la struttura organizzativa, i post che mostrano interessi, priorità, partecipazione a eventi, opinioni su temi di settore. Ogni elemento, preso singolarmente, è innocuo o quasi. Aggregati e analizzati in relazione reciproca, con l'aggiunta dell'analisi delle immagini condivise (che spesso mostrano badge aziendali, layout di uffici, loghi di vendor, materiali di presentazione), diventano un profilo operativo di alta qualità per la costruzione di un attacco convincente.

Questo significa anche che il modello di minaccia che considera il perimetro aziendale limitato all'infrastruttura IT è da considerarsi obsoleto: l'impronta digitale pubblica dei dipendenti è parte integrante della superficie di attacco.

L’albero gerarchico dell’azienda ricostruito automaticamente

L’albero gerarchico dell’azienda ricostruito automaticamente

Le implicazioni organizzative

Quanto esposto ha la declinazione pratica di far capire come e perché si debbano ripensare le contromisure. Il perché è presto detto: la gestione strutturata dell'esposizione digitale dei dipendenti è diventata una componente della postura di sicurezza aziendale con impatto diretto sulla superficie di attacco. Le policy di pubblicazione sui profili professionali vanno valutate in termini di intelligence value per un attaccante, non solo di opportunità di personal branding per il dipendente. La formazione anti-phishing deve evolvere dai classici test su email generiche verso la simulazione di attacchi altamente personalizzati, che per definizione bypassano i trigger di riconoscimento addestrati su contenuti generici.

Il perimetro di monitoraggio esterno va esteso alla visibilità sull'impronta digitale pubblica dell'organizzazione, oltre che sull'infrastruttura. Un attaccante che prepara una campagna raccoglie informazioni pubbliche per settimane prima di agire; un sistema di exposure management che non include questa dimensione opera con angoli ciechi strutturali. TrendAI stessa nota che lo strumento potrebbe essere convertito in una fabbrica di phishing che raccoglie, analizza, genera e distribuisce campagne personalizzate senza intervento umano. In definitiva, la domanda non è se questa capacità verrà abusata, ma se le organizzazioni avranno aggiornato le proprie assunzioni difensive prima che ciò accada.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Antroppomorfix

01-06-2026

Protezione immediata contro le vulnerabilità sfruttate

29-05-2026

APT: in Europa Corea del Nord e Russia sono in fermento

29-05-2026

Il SOC agentico risponde alle minacce in 89 secondi

29-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab