Spionaggio cinese: Exchange senza patch apre le porte agli attacchi

Governi, contractor della difesa e aziende di trasporti nel mirino di un gruppo allineato alla Cina soprannominato Shadow-Earth-053. Ecco come funziona, chi colpisce e perché Exchange è ancora il punto d'ingresso.

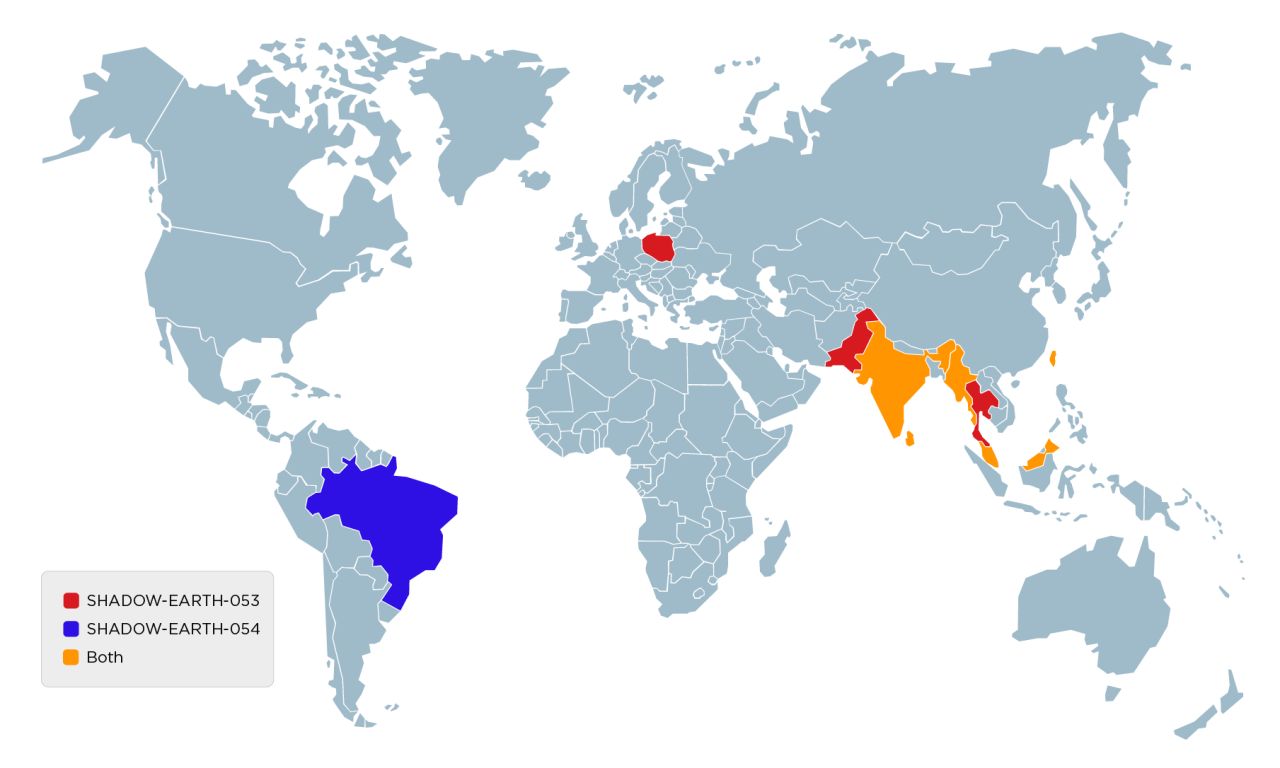

Un gruppo di cyberspionaggio allineato agli interessi strategici della Cina ha preso di mira enti governativi, fornitori IT della difesa e aziende di trasporti in almeno otto Paesi asiatici e un membro europeo della NATO. È quanto emerge dal report Inside Shadow-Earth-053 di TrendAI, che colloca l’attività del gruppo a partire dal dicembre 2024, con operazioni documentate per oltre un anno.

Il punto di ingresso per le infrastrutture target è tecnicamente vecchio ma ancora efficace: server Microsoft Exchange esposti su Internet e non aggiornati contro vulnerabilità note da anni, in primo luogo la catena ProxyLogon . A distanza di cinque anni dalla divulgazione e dalla pubblicazione delle patch, queste vulnerabilità continuano a funzionare come vettori di accesso iniziale.

Una volta ottenuto l'accesso iniziale al server Exchange, Shadow-Earth-053 installa una web shell, ovvero un file malevolo che si nasconde nel codice legittimo del server web e consente di impartire comandi da remoto come se si avesse accesso diretto alla macchina. La web shell utilizzata in questa campagna è Godzilla ed è ben nota già dal 2021, in uso da parte di altri gruppi APT. In sostanza deposita file malevoli con nomi apparentemente innocui (error.aspx, signout.aspx, timeout.aspx, page.aspx) nelle directory tipiche di Exchange e di IIS, in modo da passare indenne a una revisione superficiale dei log.

Le aree geografiche interessate dagli attacchiFonte: https://www.trendmicro.com/en_us/research/26/d/inside-shadow-earth-053.html

Le aree geografiche interessate dagli attacchiFonte: https://www.trendmicro.com/en_us/research/26/d/inside-shadow-earth-053.html

Partendo dalla web shell, il gruppo avvia la fase di ricognizione interna, che prevede l’enumerazione dei gruppi amministrativi di Active Directory, l’individuazione dei domain controller e l’uso di query mirate contro i server Exchange interni. La fase successiva è la distribuzione dell'impianto principale, ossia ShadowPad, un malware modulare di origine cinese in uso agli APT allineati a Pechino almeno dal 2017. La variante usata da Shadow-Earth-053 è a 32 bit, priva delle tecniche di offuscamento avanzato presenti in varianti più recenti, il che suggerisce che il gruppo non abbia accesso al codice sorgente.

Il meccanismo di caricamento è sempre lo stesso: un eseguibile legittimo e firmato digitalmente viene usato come involucro per caricare una DLL malevola, che a sua volta recupera il payload cifrato di ShadowPad dal registro di Windows, dove è stato preventivamente depositato e viene eliminato dopo il primo utilizzo. Questa tecnica, nota come DLL sideloading, sfrutta la fiducia che il sistema operativo ripone nei file firmati per aggirare i controlli di sicurezza. Tra gli eseguibili abusati figurano file firmati da Microsoft, Samsung Electronics e altri produttori.

Un loader specifico merita attenzione: TosBtKbd.dll, che recupera il proprio payload direttamente dal registro di Windows. Il codice malevolo viene poi iniettato in memoria attraverso una tecnica che sfrutta una funzione legittima di Windows così da mascherare l'attività come una normale operazione di sistema. La persistenza viene garantita da un task pianificato configurato per eseguire il file ogni cinque minuti con i privilegi massimi.

Furto di credenziali e accesso alle email dei top manager

Per il furto delle credenziali, il gruppo usa Evil-CreateDump, uno strumento apparentemente derivato da un'utility Microsoft modificata, che permette di estrarre le credenziali dalla memoria del processo di Windows responsabile dell'autenticazione. Vengono usati anche Mimikatz (strumento classico del pen testing offensivo), e un oggetto che sembra progettato per condurre attacchi con una tecnica che replica le credenziali di Active Directory come se si fosse un domain controller legittimo. Il movimento laterale avviene attraverso WMIC (Windows Management Instrumentation) e una serie di altri strumenti utili ad ampliare rapidamente il controllo sull'infrastruttura di posta senza dover installare ulteriori strumenti.

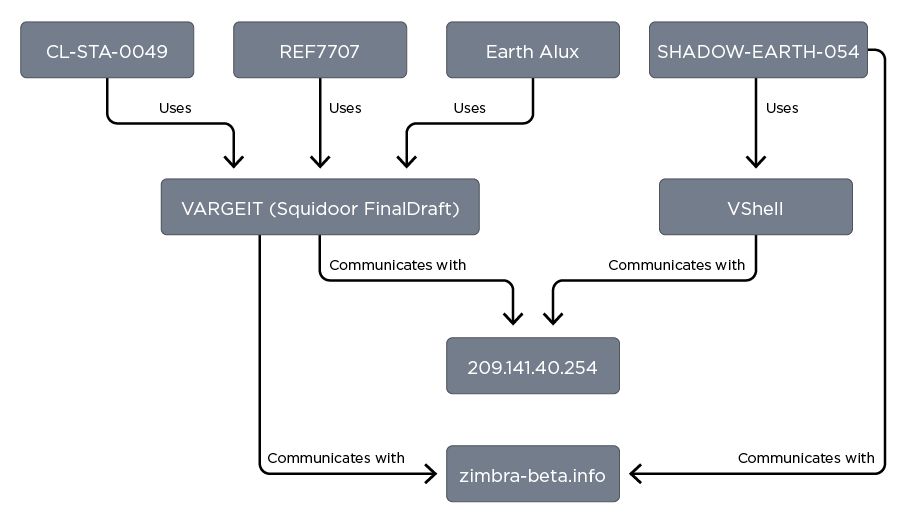

Sovrapposizione delle attribuzioni che mostra le connessioni tra Shadow-Earth-054 e altri threat actorFonte: https://www.trendmicro.com/en_us/research/26/d/inside-shadow-earth-053.html

Sovrapposizione delle attribuzioni che mostra le connessioni tra Shadow-Earth-054 e altri threat actorFonte: https://www.trendmicro.com/en_us/research/26/d/inside-shadow-earth-053.html

L'obiettivo finale è l'esfiltrazione di informazioni, mediante tecniche simili a quelle osservate da Microsoft in attività attribuite all’APT Hafnium, lo stesso gruppo che nel 2021 pubblicò la vulnerabilità ProxyLogon.

Uno degli elementi più significativi del report è la scoperta che quasi la metà degli obiettivi di Shadow-Earth-053 era già stata compromessa da un secondo cluster di intrusioni, tracciato come Shadow-Earth-054, con strumenti identici e vettori d'accesso coincidenti. La sequenza documentata in tre casi recenti è la seguente: compromissione iniziale da parte di Shadow-Earth-054 (fine 2024/inizio 2025); dispiegamento di ShadowPad da parte di Shadow-Earth-053 (metà 2025); ri-exploitation da parte di Shadow-Earth-054 (inizio 2026). I ricercatori sottolineano che non si tratta di operazioni coordinate, più probabilmente siamo di fronte a uno sfruttamento indipendente delle stesse vulnerabilità su obiettivi con profilo strategico sovrapponibile.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Nuovo report SOC: gli attaccanti restano 108 giorni in rete

15-05-2026

Le email restano il vettore d’infezione primario

15-05-2026

Spionaggio cinese: Exchange senza patch apre le porte agli attacchi

15-05-2026

L’essere umano come simbolo. Una storia di amore.

15-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab