Coalizione globale ferma Tycoon 2FA, il PhaaS che bypassava l'MFA

Coalizione internazionale smantella Tycoon 2FA, la piattaforma phishing-as-a-service che nel 2025 rappresentava il 62% dei tentativi di phishing bloccati da Microsoft: sequestrati 330 domini, identificato il presunto sviluppatore.

Un'operazione internazionale coordinata ha imposto una battuta di arresto alle attività di Tycoon 2FA, la piattaforma Phishing-as-a-Service più prolifica del 2025, che si distingueva per la capacità di aggirare sistemi di autenticazione a più fattori. Da sola era responsabile del 62% dei tentativi di phishing bloccati da Microsoft nel periodo di picco della sua attività. La svolta qualche ora fa, quando Microsoft ha eseguito un ordine del tribunale federale del distretto di New York attuando il sequestro di 330 domini attivi che costituivano il cuore dell'infrastruttura criminale, inclusi i pannelli di controllo e le pagine di accesso fraudolente.

In parallelo, Forze dell'Ordine di Lettonia, Lituania, Portogallo, Polonia, Spagna e Regno Unito hanno condotto sequestri coordinati nei rispettivi paesi. L'operazione segna il primo utilizzo del Cyber Intelligence Extension Programme (CIEP) di Europol, un framework inedito che ha consentito di passare dalla semplice condivisione di intelligence a un'azione transfrontaliera coordinata. Alla coalizione hanno partecipato, TrendAI, Microsoft, Cloudflare (che ha abbattuto infrastrutture al di fuori della giurisdizione americana), Coinbase, Crowell, eSentire, Health-ISAC, Intel 471, Proofpoint, Resecurity, The Shadowserver Foundation e SpyCloud.

Partecipa agli ItalianSecurityAwards 2026 ed esprimi il tuo voto premiando le soluzioni di cybersecurity che reputi più innovative

Intel 471 ha fornito analisi del periodo operativo della piattaforma, approfondimenti sulle comunicazioni degli operatori e supporto investigativo per identificare sospettati e vittime; Resecurity ha facilitato l'accesso a Tycoon 2FA; Coinbase ha contribuito a tracciare i movimenti dei fondi sottratti. Il punto di partenza dell'intera indagine è stata l'intelligence fornita da TrendAI, che ha tracciato infrastruttura, campagne e comportamenti degli operatori del servizio, condividendo poi i dati con Europol attraverso gli EC3 Advisory Groups.

Criminalità industrializzata

Tycoon 2FA è attivo almeno dall'agosto 2023 e nel corso del tempo si è affermato come il principale strumento del mercato per chi vuole aggirare l'MFA pur non avendo competenze tecniche avanzate. Il modello di business era quello di un classico SaaS illegale: abbonamento tramite Telegram, accesso a un pannello amministrativo con dashboard centralizzata, prezzi a partire da 120 dollari per dieci giorni di accesso. Chi comprava il servizio riceveva un toolkit pronto all'uso che includeva pagine di login contraffatte, uno strato proxy e gli strumenti di base per gestire campagne, con configurazione minima richiesta.

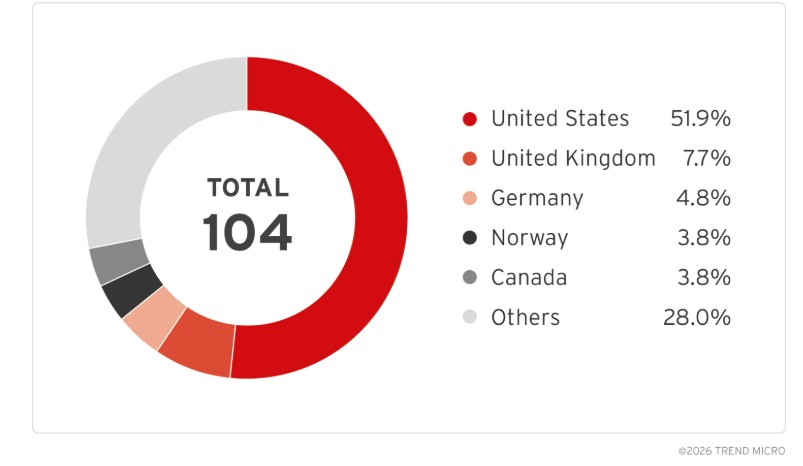

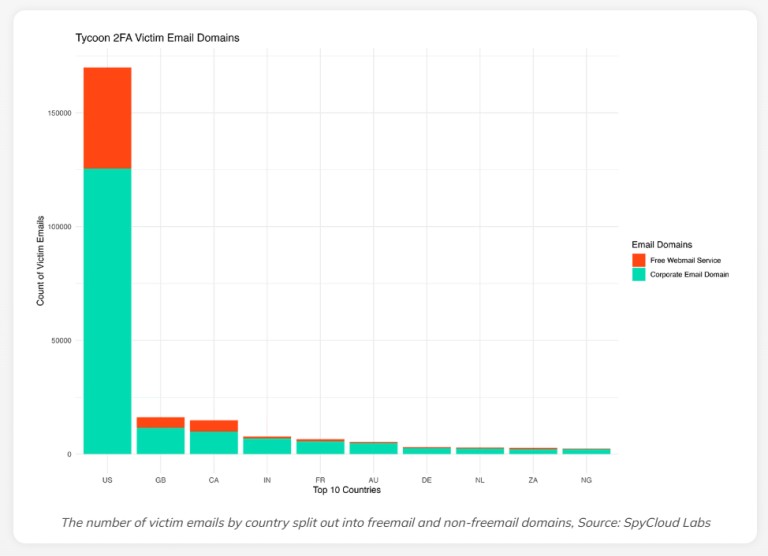

Al momento del sequestro, la piattaforma contava circa 2.000 utenti attivi e aveva sfruttato complessivamente oltre 24.000 domini dall'avvio delle operazioni. I bersagli erano quasi esclusivamente account aziendali: Microsoft 365 e Gmail in primis, con un impatto stimato su quasi 100.000 organizzazioni globali, tra cui istituzioni pubbliche, scuole e strutture sanitarie. Secondo i dati di SpyCloud, la concentrazione maggiore di vittime identificate era negli Stati Uniti (179.264), seguiti da Regno Unito (16.901), Canada (15.272), India (7.832) e Francia (6.823).

Per quanto riguarda la dimensione pura del fenomeno, fino a metà 2025 Microsoft ha bloccato oltre 30 milioni al mese di email legate a Tycoon 2FA. A ottobre 2025 la cifra ammontava a oltre 13 milioni di messaggi malevoli. Nel periodo compreso tra ottobre 2025 e gennaio 2026, il volume complessivo stimato di messaggi di phishing riconducibili al servizio in questione ha superato gli 87,5 milioni, con un impatto su oltre 500.000 organizzazioni nel mondo. Gli esperti di Intel 471 hanno collegato la piattaforma a oltre 64.000 episodi di phishing documentati.

Distribuzione per Paese dei domini prese di mira da Tycoon 2FA nel 2026 (Trend AI)

Distribuzione per Paese dei domini prese di mira da Tycoon 2FA nel 2026 (Trend AI)

L'attacco adversary-in-the-middle

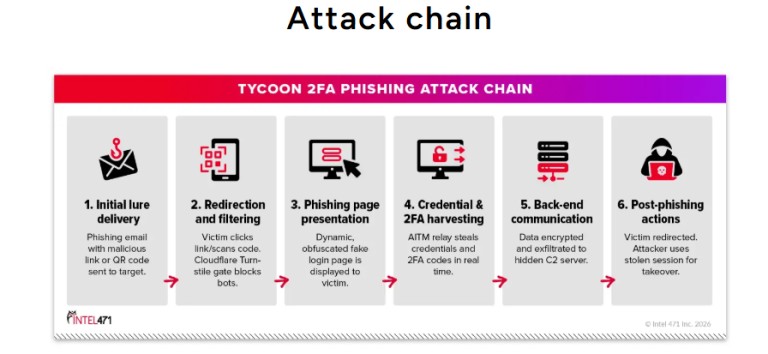

Tecnicamente parlando, il cuore di Tycoon 2FA era un meccanismo di tipo adversary-in-the-middle (AitM), ossia una tecnica in cui un proxy malevolo si interpone in tempo reale tra la vittima e il servizio legittimo, intercettando sia le credenziali sia i codici MFA e i cookie di sessione generati al momento dell'autenticazione.

La catena di attacco partiva da un'email di phishing che reindirizzava la vittima verso una pagina contraffatta, difficile da distinguere da quella originale di Microsoft 365 o di Gmail. Quando l'utente inseriva le credenziali, Tycoon 2FA le validava e le cifrava, quindi le trasmetteva al server di comando e controllo dell'attaccante. Contemporaneamente, il proxy del servizio trasmetteva in tempo reale le credenziali e i codici MFA al servizio legittimo, così da completare l'autenticazione e ottenere anche il cookie di sessione risultante.

Così facendo l'attaccante disponeva di una sessione autenticata valida e poteva attuare i movimenti laterali nell’infrastruttura, accedere a dati sensibili e sfruttare le connessioni di single sign-on senza attivare alert. Per non destare sospetti nella vittima, al termine del processo il servizio la reindirizzava spesso alla pagina di login ufficiale di Microsoft, oppure mostrava un messaggio di errore generico. Nel frattempo, il cookie in possesso dell'attaccante consentiva l'accesso all'account anche in caso di successiva reimpostazione della password, a meno che le sessioni attive non fossero esplicitamente revocate.

Per eludere la detection, l'infrastruttura di backend era quasi sempre nascosta dietro a servizi legittimi come Cloudflare. Tycoon 2FA generava grandi numeri di sottodomini per ciascuna campagna, li utilizzava per pochissimo tempo poi li sostituiva, così da rendere inefficace qualsiasi blocco basato su indicatori statici. Le versioni più recenti avevano anche introdotto meccanismi di evasione dei bot e ostacoli all'analisi automatizzata, complicando ulteriormente gli sforzi di detection e takedown.

Il pannello di login di Tycoon 2FA a Febbraio 2026 (Proofpoint)

Il pannello di login di Tycoon 2FA a Febbraio 2026 (Proofpoint)

Un ulteriore vettore di propagazione, documentato da Proofpoint, era la tecnica nota come ATO Jumping: una volta compromesso un account email, gli attaccanti lo utilizzavano per distribuire ulteriori URL di Tycoon 2FA ai contatti della vittima, sfruttando la fiducia insita in una comunicazione apparentemente proveniente da un mittente noto. Il trucco garantiva un aumento significativo del tasso di successo delle campagne successive.

L'ecosistema criminale

Tycoon 2FA era un tassello di un ecosistema criminale più ampio e strutturato. La piattaforma si specializzava nel furto di credenziali e token di sessione; altri servizi si occupavano dell'invio massivo di email, della distribuzione di malware, dell'hosting e della monetizzazione degli accessi compromessi. Tra i casi più documentati, RedVDS, un servizio di computer virtuali economici già smantellato da Microsoft nel gennaio 2026, e veniva combinato con Tycoon 2FA per alimentare campagne di phishing su larga scala.

Questa interdipendenza spiega l'effetto a cascata delle operazioni di contrasto: la rimozione di strumenti ampiamente utilizzati spingeva gli attaccanti a migrare verso alternative disponibili.

L'attività investigativa di TrendAI ha consentito di ricostruire il profilo dell'operatore principale. A novembre 2025 i ricercatori avevano già collezionato elementi sufficienti per collegare il servizio a un threat actor identificato come probabile sviluppatore e operatore primario della piattaforma, forse residente in Pakistan. L’analisi dell’attività storica di quello che Microsoft ha tracciato con l'identificativo Storm-1747 rivela che prima di dedicarsi allo sviluppo di phishing kit su larga scala, questo threat actor aveva esperienze di web defacement, il che suggerisce un'evoluzione verso forme di criminalità informatica più redditizie e scalabili. Il modello operativo di Tycoon 2FA era strutturato come una vera azienda, tanto che lo sviluppatore lavorava con partner dedicati al marketing, ai pagamenti e al supporto tecnico, replicando le funzioni di una società commerciale legittima.

Al momento del sequestro, i clienti criminali del servizio hanno trovato sui pannelli di controllo una splash screen che confermava il sequestro dell'infrastruttura e listava i partner coinvolti nell'operazione. Secondo Europol, l'indagine è ancora in corso per identificare gli affiliati alla piattaforma; l'identità del presunto leader è stata accertata.

La catena di attacco (Intel 471)

La catena di attacco (Intel 471)

L'impatto immediato dell'operazione è misurabile: tra novembre 2025 e gennaio 2026, periodo in cui Microsoft aveva iniziato a lavorare attivamente sui sequestri in coordinamento con Europol, il volume dei messaggi di phishing ascrivibili a Tycoon 2FA era sceso del 57,6% rispetto al picco.

Identità e CaaS al centro dell’attenzione

Il caso Tycoon 2FA si inserisce in due tendenze strutturali che si alimentano a vicenda. Da un lato, l'identità è il nuovo perimetro e basta un singolo account compromesso per sbloccare l'accesso a sistemi bancari, portali sanitari e applicazioni aziendali. Il modello AitM sfrutta questa centralità aggirando l'MFA senza toccare i dispositivi della vittima. L’altra tendenza è il Cybercrime-as-a-Service, che abbassa la soglia di ingresso al punto da rendere disponibili attacchi sofisticati a chiunque disponga di 120 dollari e un account Telegram, indipendentemente dalle competenze tecniche.

I dati di Proofpoint fotografano l'effetto combinato di queste due dinamiche: nel 2025 il 99% delle organizzazioni ha subìto tentativi di account takeover e il 67% ne ha registrato almeno uno riuscito.Sul fronte difensivo, è bene ricordare che passkey e chiavi hardware FIDO2 rendono inefficace la tecnica AitM poiché i token di autenticazione sono legati crittograficamente al dominio legittimo e non intercettabili da un proxy, a differenza dell'MFA basata su SMS o codici TOTP.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

ISA 2026: aperte le votazioni, 21 categorie per scegliere il meglio della cybersecurity italiana

08-06-2026

Servizi finanziari: aumentano le intrusioni, l'Europa piace al cybercrime

08-06-2026

Nuovi firewall enterprise: prestazioni elevate, gestione semplice

08-06-2026

Nuovi agenti AI per validare le esposizioni prima degli attaccanti

08-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab