Phishing aggira l'MFA con una tecnica diffusa

Una campagna di phishing ha colpito oltre 35.000 utenti in 26 paesi tra il 14 e il 16 aprile. L'attacco sottrae token di autenticazione, bypassando l'MFA tradizionale.

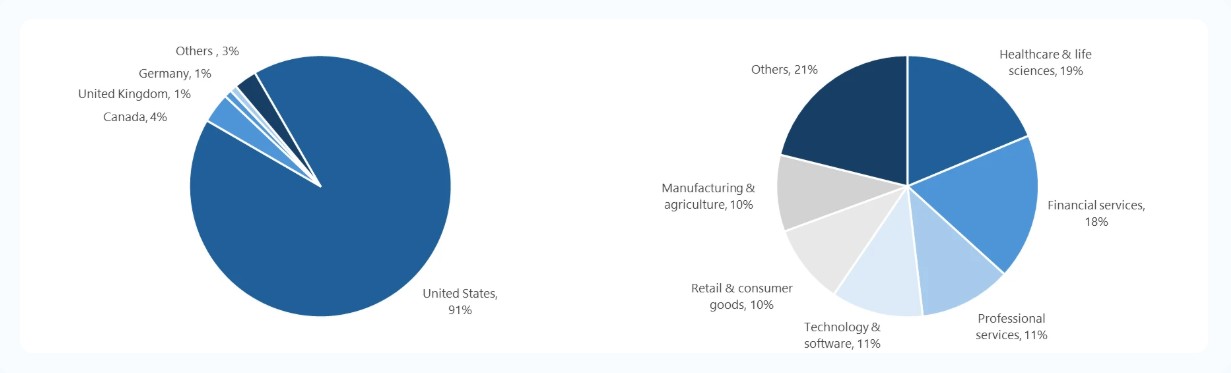

Tra il 14 e il 16 aprile 2026, il team Microsoft Defender Research ha rilevato e analizzato una campagna di phishing su larga scala che ha preso di mira oltre 35.000 utenti distribuiti in più di 13.000 organizzazioni in 26 paesi. Tra i settori più colpiti figurano healthcare e life science (19%), servizi finanziari (18%), servizi professionali (11%) e tecnologia e software (11%). La campagna si distingue per due elementi che la rendono particolarmente insidiosa: un'architettura di attacco in più fasi costruita per sembrare autentica a ogni passaggio, e l'uso della tecnica adversary-in-the-middle (AiTM) per sottrarre token di autenticazione anche a utenti protetti dall'autenticazione a più fattori.

Tutto comincia con una email che imita le comunicazioni interne aziendali. I mittenti usano nomi visualizzati come Internal Regulatory COC, Workforce Communications e Team Conduct Report; l’oggetto parla di case log aperto sotto la policy di condotta o di un promemoria per una non-conformità. Il corpo del messaggio sostiene che sia stata avviata una revisione del codice di condotta e invita il destinatario ad aprire un allegato personalizzato per approfondimento.

L'attenzione al dettaglio è quasi maniacale. Ogni email apre con un avviso che dichiara il messaggio inviato attraverso un canale interno autorizzato e che link e allegati sono stati revisionati e approvati per l'accesso sicuro. Al fondo, un banner comunica che il contenuto è stato cifrato con Paubox, un servizio legittimo associato alle comunicazioni conformi all'HIPAA per riscuotere la massima fiducia da parte della potenziale vittima. L'infrastruttura di invio era un servizio legittimo di distribuzione email, probabilmente eseguito da una macchina virtuale Windows ospitata su cloud, con mittenti provenienti da domini controllati dagli attaccanti. Ogni email includeva un allegato PDF con nomi come Awareness Case Log File o Disciplinary Actional cui interno c’era una descrizione di un presunto processo di revisione e l’invito a cliccare su un link per accedere ad ulteriori materiali.

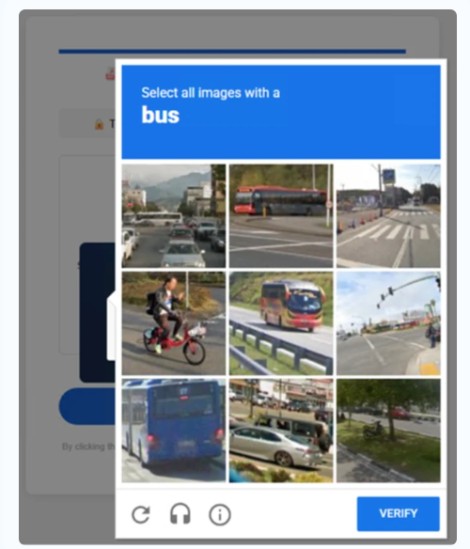

Da quel momento comincia una progressione in cinque fasi progettata per filtrare i sistemi automatizzati di analisi e rafforzare la percezione di legittimità nell'utente. Il clic sul link portava a uno dei domini degli attaccanti (imitazioni molto credibili di Calendly o Outlook) dove compariva una verifica CAPTCHA di Cloudflare, presentata come meccanismo per validare la provenienza da una sessione valida. Il CAPTCHA serviva principalmente a impedire l'analisi automatica da parte dei sistemi di sicurezza.

Superato il CAPTCHA, l'utente veniva reindirizzato a una pagina intermedia che comunicava la necessità di autenticarsi per accedere ai documenti cifrati, tramite il pulsante Review & Sign, che apriva una richiesta di inserimento dell'indirizzo email, seguita da un secondo CAPTCHA con selezione di immagini. Completato anche questo step, un messaggio di verifica completata con successo preparava psicologicamente il bersaglio all'ultima fase.

Il passaggio finale variava a seconda del dispositivo: la pagina di destinazione rilevava se l'accesso proveniva da mobile o desktop e adattava il flusso di conseguenza. In entrambi i casi, l'utente veniva invitato a pianificare una riunione per discutere il caso, il che richiedeva di autenticarsi con il proprio account Microsoft. Selezionando Sign in with Microsoft, la vittima veniva portata su una vera pagina di autenticazione Microsoft, gestita però attraverso un proxy degli attaccanti.

È qui che entra in gioco la tecnica AiTM: l’attaccante si è interposto in tempo reale tra l'utente e il servizio di autenticazione legittimo, catturando i token di sessione che il server emette dopo il completamento dell'autenticazione, inclusa quella a più fattori. Il risultato è che l'MFA tradizionale è stata surclassata e gli attaccanti, token alla mano, hanno potuto accedere all'account della vittima senza conoscerne la password e senza dover superare nessun controllo aggiuntivo.

Settori esposti e contromisure

La campagna ha colpito trasversalmente ambienti enterprise in ambiti regolamentati dove le comunicazioni di compliance interna sono frequenti e il senso di urgenza rispetto alle notifiche disciplinari è elevato. I messaggi erano costruiti con template HTML in stile aziendale, con layout strutturati e dichiarazioni preventive di autenticità, pensati per superare sia i filtri tecnici sia lo scrutinio dell'utente.

Come difendere un attacco del genere? Sul fronte preventivo, le misure più efficaci sono l'adozione di metodi di autenticazione quelli passkey, chiavi FIDO2, Windows Hello perché legano l'autenticazione al dispositivo fisico e non producono token intercettabili. Inoltre gli esperti consigliano di abilitare criteri di accesso condizionale che richiedano esplicitamente questo tipo di autenticazione per gli account privilegiati. Sul piano dell’infrastruttura, Microsoft raccomanda di attivare la protezione di rete e usare browser con supporto a SmartScreen per il blocco proattivo dei siti di phishing.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Phishing aggira l'MFA con una tecnica diffusa

06-05-2026

Cyber resilienza nel settore finanziario: detection e risposta in pochi minuti

06-05-2026

Attacco alla supply chain colpisce Daemon Tools: vittime anche in Italia

06-05-2026

Il trasporto pubblico è un’infrastruttura critica. Ed è ora di proteggerlo in modo adeguato

06-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab