Ransomware: gruppo specializzato nell’attacco entro 24 ore dalla scoperta di una falla

Il gruppo Storm-1175 sfrutta le vulnerabilità N-day prima che le vittime abbiano il tempo di installare le patch. Distribuisce il ransomware Medusa e colpisce per lo più sanità, finance ed education.

Un gruppo ransomware che passa dall'accesso iniziale alla cifratura dei dati in meno di 24 ore. Non è uno scenario distopico, è la velocità operativa di Storm-1175 un threat actor motivato finanziariamente e specializzato in campagne lampo, che si svolgono nella finestra critica che separa la divulgazione pubblica di una vulnerabilità dall'adozione diffusa della patch corrispondente. Microsoft Threat Intelligence ha documentato il modus operandi, che include l’uso del ransomware Medusa e di una catena di attacco che sfrutta le vulnerabilità N-day nei sistemi esposti su Internet.

Secondo quanto riportato dagli esperti di Microsoft, le intrusioni recenti hanno colpito per lo più organizzazioni sanitarie, educative, servizi professionali e finanziarie in Australia, Regno Unito e Stati Uniti. Dal 2023 a oggi, Microsoft ha documentato lo sfruttamento di oltre 16 CVE fra cui Microsoft Exchange, Ivanti Connect Secure, ConnectWise ScreenConnect, JetBrains TeamCity, SimpleHelp, CrushFTP, GoAnywhere MFT, SmarterMail, BeyondTrust e Oracle WebLogic. Quest'ultimo caso ha esteso la superficie d'attacco agli ambienti Linux.

La velocità di sfruttamenti degli exploit è tra i dati più significativi del report: a parte i casi in cui Storm-1175 ha avviato lo sfruttamento il giorno successivo alla pubblicazione dell'advisory, ne ne sono stati addirittura tre in cui vulnerabilità zero-day sono state sfruttate giorni prima della divulgazione pubblica, confermando l'accesso a exploit inediti, probabilmente attraverso broker specializzati.

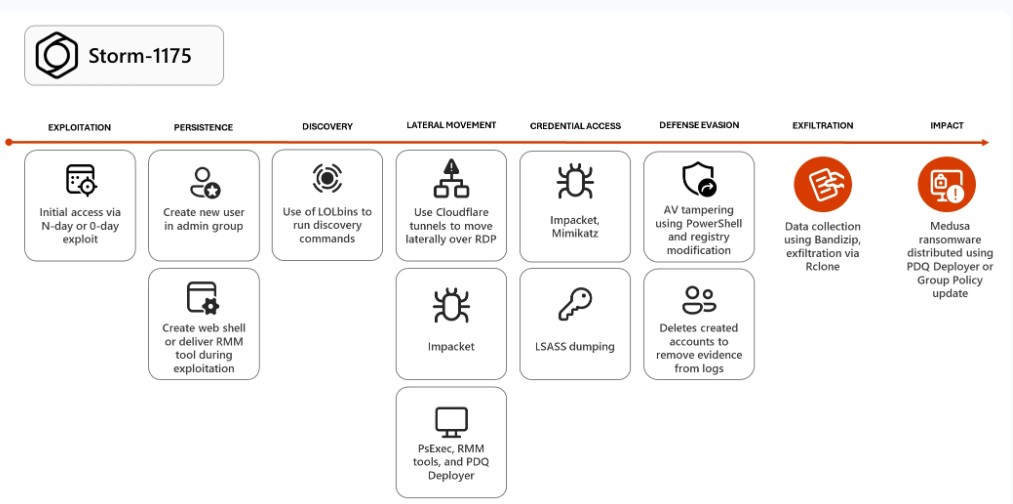

Le tempistiche di divulgazione e sfruttamento delle vulnerabilità da parte di Storm-1175

Le tempistiche di divulgazione e sfruttamento delle vulnerabilità da parte di Storm-1175

Una volta ottenuto l'accesso iniziale con lo sfruttamento delle falle, Storm-1175 crea nuovi account locali per stabilire la persistenza e li aggiunge subito al gruppo degli amministratori tramite comandi net. Questa tattica è alla base di tutte le fasi successive ed elimina la necessità di fare escalation dei privilegi. A questo punto parte il movimento laterale, attuato adottando un mix di tecniche living-off-the-land (PowerShell, PsExec) e tunnel Cloudflare rinominati per mimetizzarsi nel traffico legittimo e sfruttare il Remote Desktop Protocol. Nei casi in cui quest’ultimo non fosse abilitato, il gruppo modifica direttamente le policy di Windows Firewall per aprire il canale.

Le operazioni post compromissione fanno uso di una serie di strumenti legittimi di controllo e gestione remota (RMM, Remote Monitoring and Management) che includono Atera, Level, N-able, DWAgent, MeshAgent, ConnectWise ScreenConnect, AnyDesk e SimpleHelp. Qualsiasi strumento non autorizzato di questa categoria rilevato in rete dev’essere trattato come indicatore di compromissione.

Storm-1175 usa Impacket, Mimikatz e Task Manager per estrarre credenziali dalla memoria, poi raggiunge il controller di dominio per accedere al database delle password e mappare la configurazione di sicurezza del dominio. In alcuni casi estrae anche le credenziali dal software di backup Veeam per allargare la portata del ransomware ai sistemi collegati.

Prima di distribuire il ransomware Medusa, Storm-1175 disabilita la protezione antivirus del sistema colpito. La fase di esfiltrazione precede la cifratura e ne è parte integrante, in linea con il modello di doppia estorsione di Medusa come Ransomware-as-a-Service. Medusa viene distribuito in parallelo, su tutti i sistemi compromessi mediante software legittimi usati dai reparti IT per l’installazione di applicazioni su tutti i dispositivi della rete.

La catena di attacco di Storm-1175

La catena di attacco di Storm-1175

Una difesa efficace

Microsoft raccomanda la mappatura di tutti i sistemi esposti su Internet per identificare le superfici d'attacco in via preventiva. I servizi accessibili dall'esterno devono essere protetti da sistemi di filtraggio del traffico; quelli che non devono essere raggiungibili dall'esterno devono essere isolati con una rete privata virtuale. Su Windows 11 è attiva per impostazione predefinita una funzione che protegge le credenziali memorizzate in memoria; sui sistemi aggiornati da versioni precedenti va verificata manualmente, perché l’update non la riattiva automaticamente. Bisogna anche abilitare la protezione antimanomissione, che impedisce agli attaccanti di disabilitare l'antivirus anche se dotati di un account amministratore.

Per gli strumenti di controllo e gestione remota, la raccomandazione è di tenere un elenco aggiornato di quelli autorizzati, proteggere gli accessi con un secondo fattore di autenticazione e trattare qualsiasi installazione non riconosciuta come un segnale di intrusione in corso.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Proofpoint estende DLP e governance a Claude

22-05-2026

APT filocinese colpisce enti governativi in Europa con backdoor inedite

22-05-2026

Le eccezioni alle policy di sicurezza espongono le aziende

22-05-2026

WantToCry, il ransomware che cifra i file da remoto senza toccare i tuoi sistemi

22-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab