Biohacking, la prossima frontiera del cyber crime?

Attacchi informatici mirati potrebbero portare gli scienziati del DNA a creare inconsapevolmente virus e tossine pericolose. Occorre rafforzare la catena di approvvigionamento del DNA sintetico.

Gli scienziati di tutto il mondo stanno lavorando allo sviluppo dei vaccini per combattere la pandemia di COVID-19. Oltre a cercare di rubare i dati relativi alle ricerche, i cyber criminali potrebbero sviluppare attacchi mirati per scatenare una guerra biologica.

L'allarme è frutto di una ipotesi della Ben-Gurion University del Negev, con sede in Israele. I ricercatori hanno realizzato la ricerca "Cyberbiosecurity: Remote DNA Injection Threat in Synthetic Biology" pubblicata sulla rivista accademica Nature Biotechnology, in cui mostrano come i biologi potrebbero diventare inconsapevoli vittime di attacchi informatici.

Il documento traccia il profilo di una nuova forma di attacco informatico mirato che potrebbe intervenire sui computer dei laboratori di ricerca biologica per far produrre loro tossine o virus sintetici, invece dei prodotti che gli scienziati credono di realizzare. La buona notizia è che perpetrare un attacco come quelli ipotizzati non è affatto semplice.

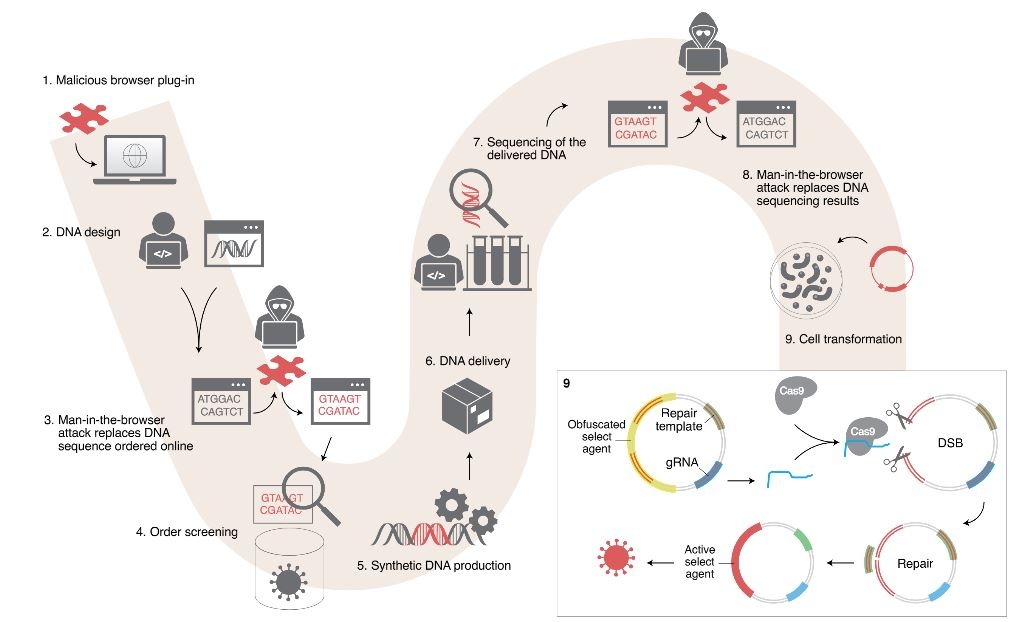

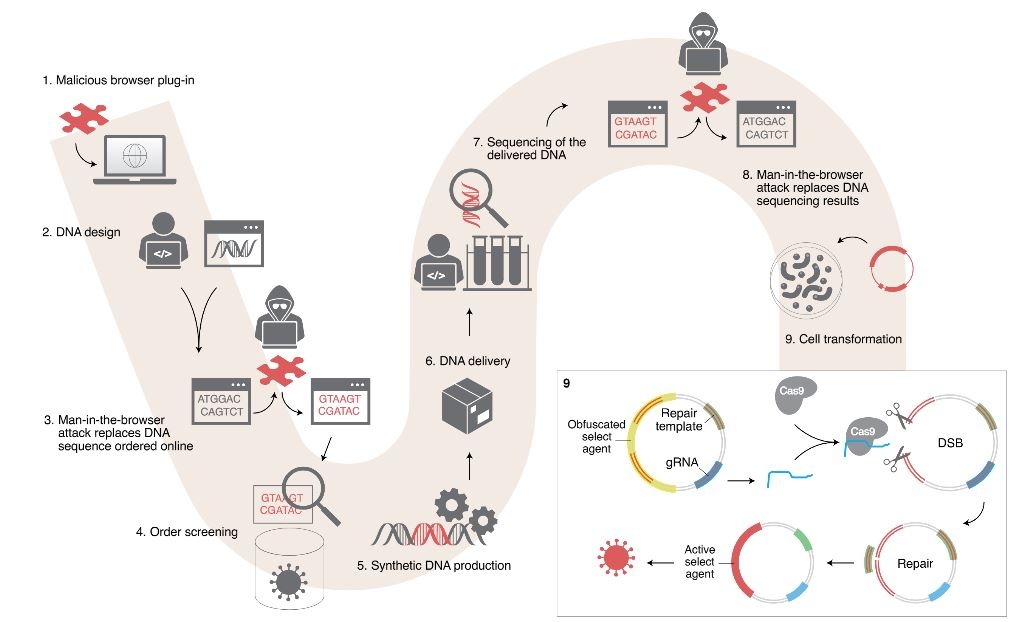

Un assalto digitale in piena regola, che preoccupa nella misura in cui annulla la necessità di avere accesso fisico a una sostanza pericolosa per produrla o consegnarla. Nello scenario tratteggiato dagli accademici israeliani, l'attacco sarebbe un grande classico: un malware, infiltrato nel computer di un biologo, potrebbe sostituire i dati del sequenziamento del DNA. È un'informazione critica perché quando vengono effettuati ordini di DNA ai fornitori di geni sintetici, le linee guida del Dipartimento della Salute richiedono l'applicazione di protocolli di screening molto rigidi per scongiurare la produzione di composti potenzialmente dannosi.

La scoperta dei ricercatori è che le linee guida di tale protocollo di screening "consentono di aggirare i protocolli utilizzando una procedura generica di offuscamento". Test hanno dimostrato che 16 dei 50 campioni testati non sono stati rilevati come potenzialmente dannosi.

La scoperta dei ricercatori è che le linee guida di tale protocollo di screening "consentono di aggirare i protocolli utilizzando una procedura generica di offuscamento". Test hanno dimostrato che 16 dei 50 campioni testati non sono stati rilevati come potenzialmente dannosi.

Non è l'unico problema. C'è anche la possibilità che il software impiegato per progettare e gestire progetti di DNA sintetico possa essere attaccato via browser, con un attacco conosciuto come man-in-the-browser, una variante dell'attacco man-in-the-middle. L'attaccante potrebbe iniettare stringhe di DNA arbitrarie nelle ordinazioni del DNA sintetico, facilitando quello che il team chiama un "attacco ciberbiologico end-to-end".

Qualora lo scienziato non si accorgesse dell'attacco, poterebbe inconsapevolmente creare sostanze pericolose, inclusi virus sintetici o materiale tossico. Come prevenire un rischio di questo tipo? Secondo i ricercatori israeliani è arrivato il momento di rendere più sicura la catena di approvvigionamento del DNA sintetico attuando protezioni contro le minacce cyber-biologiche.

L'allarme è frutto di una ipotesi della Ben-Gurion University del Negev, con sede in Israele. I ricercatori hanno realizzato la ricerca "Cyberbiosecurity: Remote DNA Injection Threat in Synthetic Biology" pubblicata sulla rivista accademica Nature Biotechnology, in cui mostrano come i biologi potrebbero diventare inconsapevoli vittime di attacchi informatici.

Il documento traccia il profilo di una nuova forma di attacco informatico mirato che potrebbe intervenire sui computer dei laboratori di ricerca biologica per far produrre loro tossine o virus sintetici, invece dei prodotti che gli scienziati credono di realizzare. La buona notizia è che perpetrare un attacco come quelli ipotizzati non è affatto semplice.

Un assalto digitale in piena regola, che preoccupa nella misura in cui annulla la necessità di avere accesso fisico a una sostanza pericolosa per produrla o consegnarla. Nello scenario tratteggiato dagli accademici israeliani, l'attacco sarebbe un grande classico: un malware, infiltrato nel computer di un biologo, potrebbe sostituire i dati del sequenziamento del DNA. È un'informazione critica perché quando vengono effettuati ordini di DNA ai fornitori di geni sintetici, le linee guida del Dipartimento della Salute richiedono l'applicazione di protocolli di screening molto rigidi per scongiurare la produzione di composti potenzialmente dannosi.

La scoperta dei ricercatori è che le linee guida di tale protocollo di screening "consentono di aggirare i protocolli utilizzando una procedura generica di offuscamento". Test hanno dimostrato che 16 dei 50 campioni testati non sono stati rilevati come potenzialmente dannosi.

La scoperta dei ricercatori è che le linee guida di tale protocollo di screening "consentono di aggirare i protocolli utilizzando una procedura generica di offuscamento". Test hanno dimostrato che 16 dei 50 campioni testati non sono stati rilevati come potenzialmente dannosi. Non è l'unico problema. C'è anche la possibilità che il software impiegato per progettare e gestire progetti di DNA sintetico possa essere attaccato via browser, con un attacco conosciuto come man-in-the-browser, una variante dell'attacco man-in-the-middle. L'attaccante potrebbe iniettare stringhe di DNA arbitrarie nelle ordinazioni del DNA sintetico, facilitando quello che il team chiama un "attacco ciberbiologico end-to-end".

Qualora lo scienziato non si accorgesse dell'attacco, poterebbe inconsapevolmente creare sostanze pericolose, inclusi virus sintetici o materiale tossico. Come prevenire un rischio di questo tipo? Secondo i ricercatori israeliani è arrivato il momento di rendere più sicura la catena di approvvigionamento del DNA sintetico attuando protezioni contro le minacce cyber-biologiche.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 28

AWS Summit 2026 - Milano

Giu 03

Webinar Red Hat - The GenAI Optimization Triangle: Balancing Cost, Latency, and Accuracy on Kubernetes

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Nov 11

RENMAD DATACENTERS ITALIA 2026

Ultime notizie Tutto

L'AI abbandona il laboratorio: inferenza come workload di produzione

21-05-2026

AI come esca, arma e bersaglio: i tre rischi emersi a Kaspersky Horizons

20-05-2026

Il gruppo APT cinese che colpisce governi con sei malware

20-05-2026

Palo Alto Networks lancia Idira per la sicurezza delle identità agentiche

20-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab