Zerologon: attacchi segnalati da Microsoft Defender for Identity

Chi usa Microsoft Defender for Identity riceve anche gli avvisi sugli attacchi o i tentativi di sfruttamento della falla Zerologon.

C'è una nuova arma per combattere la minaccia di Zerologon. Microsoft ha aggiunto a Defender for Identity il supporto per il rilevamento dello sfruttamento di questa falla, in modo da consentire ai team di sicurezza di rilevare gli attacchi che tentano di abusare di una vulnerabilità critica non del tutto chiusa.

Ricordiamo che quella battezzata Zerologon è la vulnerabilità CVE-2020-1472. Sfrutta una debolezza intrinseca del protocollo RPC (Remote Prcedure Call) di Microsoft, che non usa unicamente sistemi di cifratura evoluti perché progetta in un'epoca in cui i client di rete non avevano sufficienti potenzialità.

Microsoft ha distribuito una patch provvisoria che non risolve il problema al 100%, motivo per il quale è caldeggiata anche l'adozione di soluzioni di virtual patching. In attesa della patch definitiva c'è un altro strumento che si può usare per tutelare la sicurezza: Microsoft Defender for Identity.

Forse molti lo conoscono con il nome precedente: Azure Advanced Threat Protection o Azure ATP. Si tratta di una soluzione di sicurezza basata su cloud, progettata per sfruttare i segnali di Active Directory locali per rilevare e analizzare identità compromesse, minacce avanzate e attività dannose.

Forse molti lo conoscono con il nome precedente: Azure Advanced Threat Protection o Azure ATP. Si tratta di una soluzione di sicurezza basata su cloud, progettata per sfruttare i segnali di Active Directory locali per rilevare e analizzare identità compromesse, minacce avanzate e attività dannose.

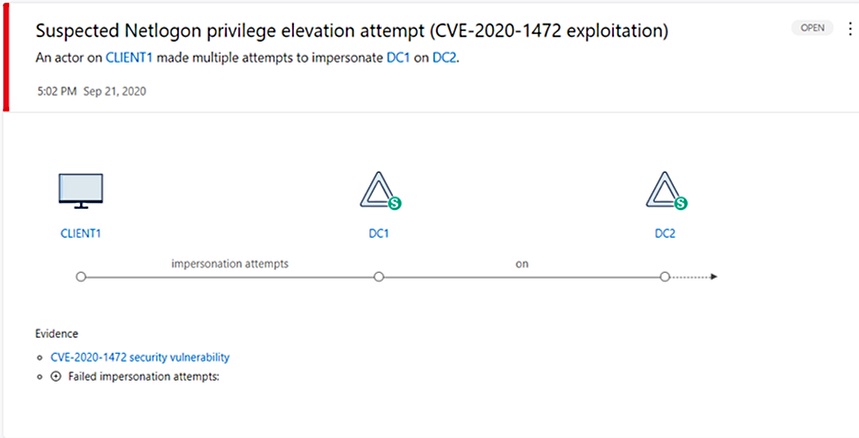

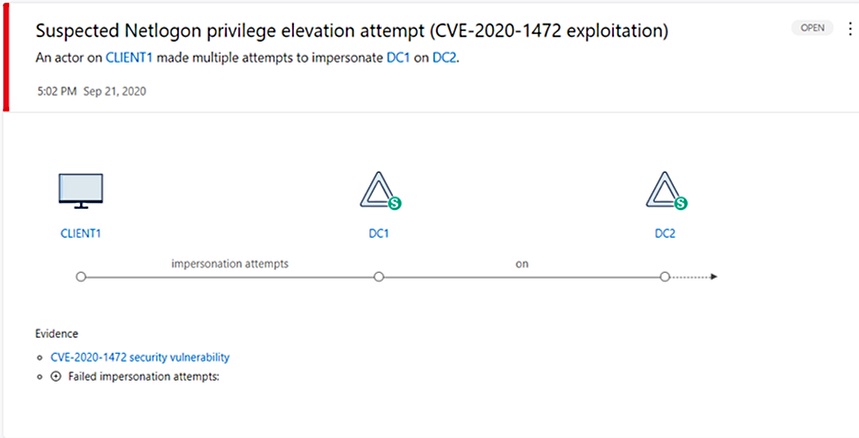

Ora Azure ATP è in grado di rilevare la vulnerabilità Zerologon e di evidenziare sia gli aspetti dello sfruttamento che l'ispezione del traffico del canale Netlogon. Ogni volta che viene rilevata un'attività correlata a Zerologon verranno inviati degli avvisi così che i team SecOps possano avere tutte le informazioni in tempi brevi sul dispositivo o controller di dominio dietro ai tentativi di attacco.

Gli avvisi forniranno anche informazioni che possono aiutare a identificare azioni mirate e se gli attacchi hanno avuto esito positivo. Non ultimo, chi usa Microsoft 365 Defender potrà combinare gli avvisi di Microsoft Defender for Identity con eventi comportamentali e rilevamenti di Microsoft Defender for Endpoint.

Zerologon è un esempio lampante di una vulnerabilità nota molto pericolosa, perché i cyber criminali ne conoscono l'esistenza e sanno come sfruttarla. È quindi imperativo prendere tutte le contromisure disponibili, con la massima tempestività. Così com'è indispensabile installare le patch di sicurezza nel più breve tempo possibile.

Ricordiamo che quella battezzata Zerologon è la vulnerabilità CVE-2020-1472. Sfrutta una debolezza intrinseca del protocollo RPC (Remote Prcedure Call) di Microsoft, che non usa unicamente sistemi di cifratura evoluti perché progetta in un'epoca in cui i client di rete non avevano sufficienti potenzialità.

Microsoft ha distribuito una patch provvisoria che non risolve il problema al 100%, motivo per il quale è caldeggiata anche l'adozione di soluzioni di virtual patching. In attesa della patch definitiva c'è un altro strumento che si può usare per tutelare la sicurezza: Microsoft Defender for Identity.

Forse molti lo conoscono con il nome precedente: Azure Advanced Threat Protection o Azure ATP. Si tratta di una soluzione di sicurezza basata su cloud, progettata per sfruttare i segnali di Active Directory locali per rilevare e analizzare identità compromesse, minacce avanzate e attività dannose.

Forse molti lo conoscono con il nome precedente: Azure Advanced Threat Protection o Azure ATP. Si tratta di una soluzione di sicurezza basata su cloud, progettata per sfruttare i segnali di Active Directory locali per rilevare e analizzare identità compromesse, minacce avanzate e attività dannose. Ora Azure ATP è in grado di rilevare la vulnerabilità Zerologon e di evidenziare sia gli aspetti dello sfruttamento che l'ispezione del traffico del canale Netlogon. Ogni volta che viene rilevata un'attività correlata a Zerologon verranno inviati degli avvisi così che i team SecOps possano avere tutte le informazioni in tempi brevi sul dispositivo o controller di dominio dietro ai tentativi di attacco.

Gli avvisi forniranno anche informazioni che possono aiutare a identificare azioni mirate e se gli attacchi hanno avuto esito positivo. Non ultimo, chi usa Microsoft 365 Defender potrà combinare gli avvisi di Microsoft Defender for Identity con eventi comportamentali e rilevamenti di Microsoft Defender for Endpoint.

Zerologon è un esempio lampante di una vulnerabilità nota molto pericolosa, perché i cyber criminali ne conoscono l'esistenza e sanno come sfruttarla. È quindi imperativo prendere tutte le contromisure disponibili, con la massima tempestività. Così com'è indispensabile installare le patch di sicurezza nel più breve tempo possibile.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 21

SoftwareOne - Hands-on workshop: Copilot Agents - Milano

Apr 28

Arexdata DSPM: identificazione, classificazione e controllo dei dati

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 26

CrowdTour 2026 - Milano

Giu 11

MSP DAY 2026

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

La crittografia post-quantistica non è più un'opzione rinviabile

17-04-2026

Perché l’attribuzione deve evolvere per aiutare i difensori a comprendere la propria esposizione

17-04-2026

La truffa che colpisce due volte: come funziona il recovery scam

17-04-2026

CrowdStrike nel programma TAC di OpenAI per la cyber difesa

17-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab