Ransomware Fonix: ecco il decryptor gratuito

Bitdefender ha pubblicato il decryptor per tornare gratuitamente in possesso dei dati crittografati dal ransomware Fonix. Le istruzioni sono facili da seguire.

In genere quando si parla di ransomware le notizie sono negative. Questo caso è l'opposto: i ricercatori di Bitdefender hanno pubblicato il decryptor che permette alle vittime del ransomware Fonix di tornare in possesso dei propri file senza bisogno di pagare alcun riscatto.

Questa minaccia informatica nota anche come FonixCrypter o Xinof, era attiva almeno da giugno 2020. Dall'inizio del 2021 i suoi operatori hanno concluso le attività, e uno di essi ha pubblicato le chiavi master e un decryptor che possono essere impiegati per recuperare un file alla volta.

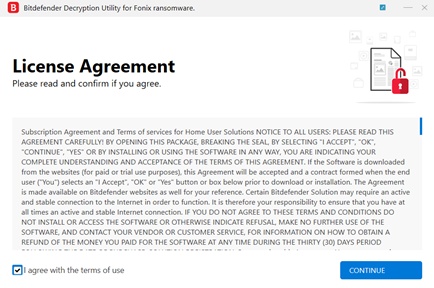

I ricercatori di Bitdefender hanno lavorato con questo materiale sono riusciti a ottenere un decryptor facile da usare. Funziona sul PC infetto connesso a Internet. Il primo passo da compiere è scaricare il file BDFonixDecryptor.exe, pubblicato nel blog ufficiale dell'azienda.

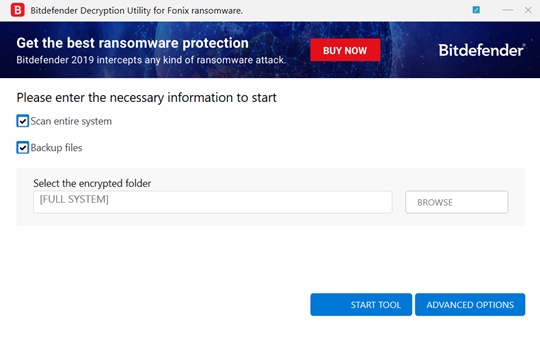

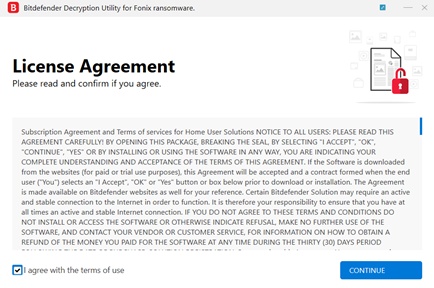

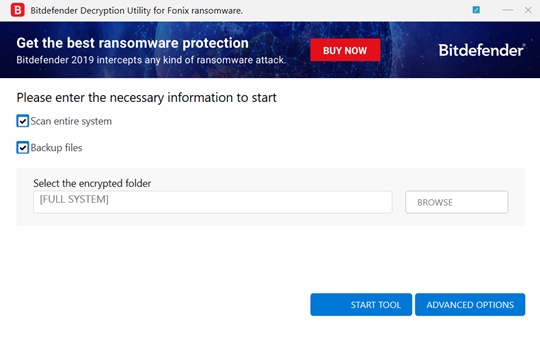

Dopo averlo avviato e accettato il contratto di licenza si avvia l'interfaccia grafica. Qui è necessario selezionare il comando Analizza intero sistema per individuare tutti i file crittografati. In alternativa si può aggiungere il percorso in cui sono stati salvati i file crittografati.

I ricercatori ricordano di selezionare anche la voce File di backup prima di avviare il processo di decrittografia, così da evitare problemi durante il processo di decrypt. A questo punto basta selezionare il pulsante Avvia strumento.

I decryptor sono le utility necessarie per decifrare i file crittigrafati durante un attacco ransomware. In genere vengono forniti dai cyber criminali a fronte del pagamento del riscatto. Come noto, tuttavia, non sempre corrispondere il denaro richiesto comporta la ricezione di questo strumento.

Partendo dal presupposto che si ha anche vedere con esponenti del crimine, non è da escludere che le vittime paganti non ricevano il decryptor, che siano sottoposte a un secondo riscatto. Nel tempo si è anche verificato il caso della consegna di un falso decryptor che crittografava i file una seconda volta, per non parlare del decryptor difettoso, con errori di programmazione che di fatto lo rendevano inservibile.

È frequente che un gruppo criminale "appenda la tastiera al chiodo", come accaduto con Maze, ma difficilmente gli operatori ransomware si fanno prendere da motti di generosità e consegnano i decryptor gratuitamente. Di esempi ce ne sono, come quello dello sviluppatore del ransomware HildaCrypt che ha consegnato le chiavi di decifrazione a un ricercatore per la sicurezza. Ma sono casi isolati.

È frequente che un gruppo criminale "appenda la tastiera al chiodo", come accaduto con Maze, ma difficilmente gli operatori ransomware si fanno prendere da motti di generosità e consegnano i decryptor gratuitamente. Di esempi ce ne sono, come quello dello sviluppatore del ransomware HildaCrypt che ha consegnato le chiavi di decifrazione a un ricercatore per la sicurezza. Ma sono casi isolati.

Più frequente il caso in cui i ricercatori per la sicurezza, lavorando duramente sui codici riescano a generare un decryptor per un certo ransomware e lo rendano disponibile gratuitamente. Un lavoro che richiede tempo e grandi competenze, per questo i risultati arrivano spesso mesi dopo gli attacchi. Ma come narra la saggezza popolare, sempre meglio tardi che mai.

Questa minaccia informatica nota anche come FonixCrypter o Xinof, era attiva almeno da giugno 2020. Dall'inizio del 2021 i suoi operatori hanno concluso le attività, e uno di essi ha pubblicato le chiavi master e un decryptor che possono essere impiegati per recuperare un file alla volta.

I ricercatori di Bitdefender hanno lavorato con questo materiale sono riusciti a ottenere un decryptor facile da usare. Funziona sul PC infetto connesso a Internet. Il primo passo da compiere è scaricare il file BDFonixDecryptor.exe, pubblicato nel blog ufficiale dell'azienda.

Dopo averlo avviato e accettato il contratto di licenza si avvia l'interfaccia grafica. Qui è necessario selezionare il comando Analizza intero sistema per individuare tutti i file crittografati. In alternativa si può aggiungere il percorso in cui sono stati salvati i file crittografati.

I ricercatori ricordano di selezionare anche la voce File di backup prima di avviare il processo di decrittografia, così da evitare problemi durante il processo di decrypt. A questo punto basta selezionare il pulsante Avvia strumento.

Decryptor e riscatto

I decryptor sono le utility necessarie per decifrare i file crittigrafati durante un attacco ransomware. In genere vengono forniti dai cyber criminali a fronte del pagamento del riscatto. Come noto, tuttavia, non sempre corrispondere il denaro richiesto comporta la ricezione di questo strumento.

Partendo dal presupposto che si ha anche vedere con esponenti del crimine, non è da escludere che le vittime paganti non ricevano il decryptor, che siano sottoposte a un secondo riscatto. Nel tempo si è anche verificato il caso della consegna di un falso decryptor che crittografava i file una seconda volta, per non parlare del decryptor difettoso, con errori di programmazione che di fatto lo rendevano inservibile.

È frequente che un gruppo criminale "appenda la tastiera al chiodo", come accaduto con Maze, ma difficilmente gli operatori ransomware si fanno prendere da motti di generosità e consegnano i decryptor gratuitamente. Di esempi ce ne sono, come quello dello sviluppatore del ransomware HildaCrypt che ha consegnato le chiavi di decifrazione a un ricercatore per la sicurezza. Ma sono casi isolati.

È frequente che un gruppo criminale "appenda la tastiera al chiodo", come accaduto con Maze, ma difficilmente gli operatori ransomware si fanno prendere da motti di generosità e consegnano i decryptor gratuitamente. Di esempi ce ne sono, come quello dello sviluppatore del ransomware HildaCrypt che ha consegnato le chiavi di decifrazione a un ricercatore per la sicurezza. Ma sono casi isolati. Più frequente il caso in cui i ricercatori per la sicurezza, lavorando duramente sui codici riescano a generare un decryptor per un certo ransomware e lo rendano disponibile gratuitamente. Un lavoro che richiede tempo e grandi competenze, per questo i risultati arrivano spesso mesi dopo gli attacchi. Ma come narra la saggezza popolare, sempre meglio tardi che mai.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

Supply chain software: pacchetti dannosi in crescita del 37%

04-05-2026

Smishing su pedaggi e multe: 79.000 SMS truffa

04-05-2026

Il gap di competenze nella cybersecurity si allarga con l'AI

04-05-2026

Zero Trust e cybersecurity moderna: perché la fiducia deve essere sempre verificata

04-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab